Per molti, la Slack web app è semplicemente uno strumento di comunicazione basato su browser. Per i responsabili tecnici, invece, rappresenta qualcosa di più fondamentale: un componente strategico per costruire un hub operativo centralizzato. Osservandola attraverso una lente architetturale, emerge il suo potenziale di unificare sistemi disparati e semplificare flussi di lavoro complessi.

Questa guida non riguarda l’aggiunta di un altro strumento al tuo stack. Si tratta di prendere una decisione architetturale deliberata per sfruttare la piattaforma Slack come piano di controllo per processi aziendali critici, incidendo su scalabilità, sicurezza e velocità operativa.

Il problema: frammentazione degli strumenti vs. operazioni integrate

La sfida principale negli ambienti IT moderni non è la scarsità di strumenti ma la loro frammentazione. Stack software disconnessi e flussi di dati inefficienti creano attrito, rallentano i tempi di risposta e introducono rischi operativi. L’obiettivo è passare da una collezione di applicazioni isolate a un ecosistema integrato.

Usare la Slack web app come punto di integrazione centrale offre vantaggi architetturali distinti:

- Distribuzione senza installazione: workflow e strumenti personalizzati diventano accessibili tramite qualsiasi browser standard, eliminando l’onere della distribuzione del software, degli aggiornamenti lato client e dell’onboarding complesso per team interni, consulenti o partner.

- Modelli di interazione centralizzati: incorporando le integrazioni nell’interfaccia utente di Slack, standardizzi il modo in cui i team interagiscono con sistemi diversi — dalle pipeline CI/CD alle piattaforme CRM e alle code di supporto interne. Questo impone coerenza e riduce il carico cognitivo.

- Postura di sicurezza migliorata: il sandboxing nativo del browser fornisce uno strato di isolamento tra l’app web e il sistema operativo host. Se combinato con i modelli di autenticazione e autorizzazione di Slack, permette un controllo granulare sull’accesso ai dati e sulle azioni degli utenti.

La rottura di paradigma avviene quando Slack non è più trattato come una destinazione passiva per le notifiche, ma come un piano di controllo interattivo. Il lavoro dovrebbe avvenire dove avviene la conversazione tecnica.

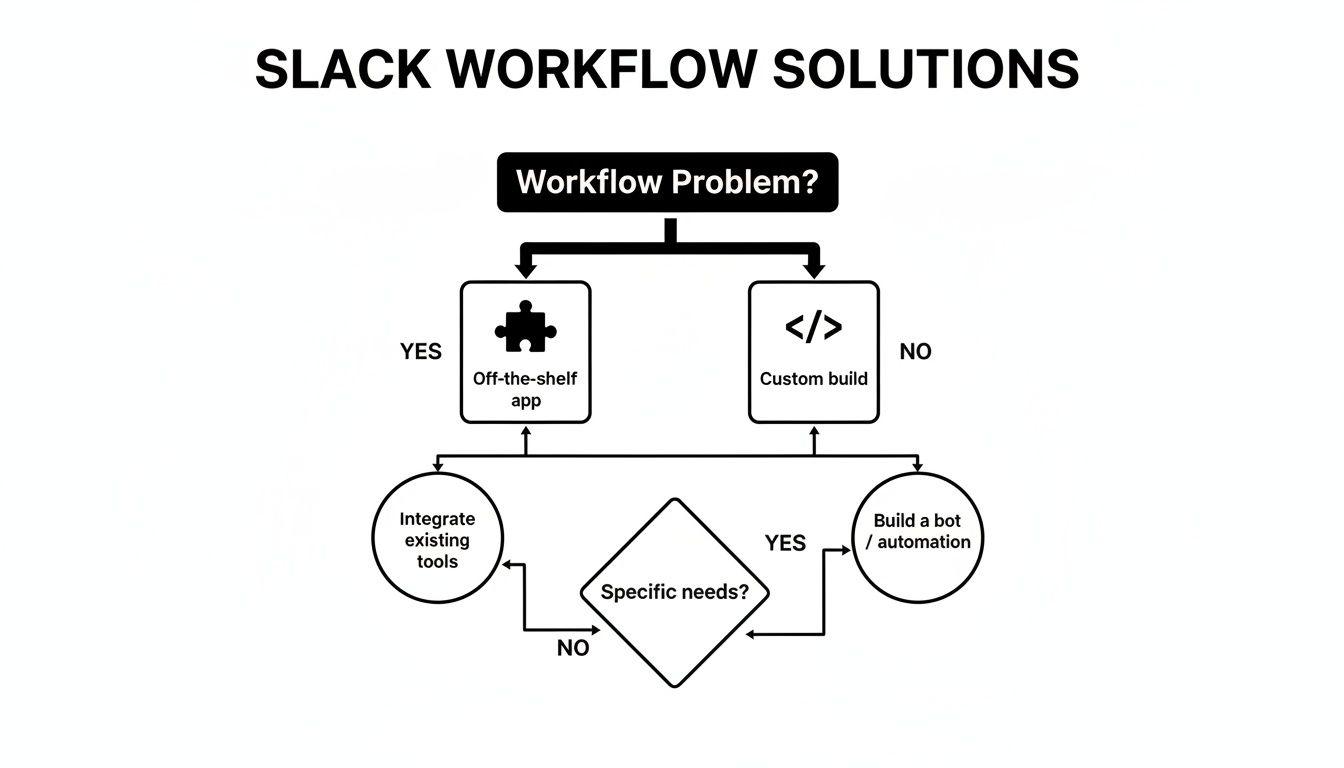

Questo porta a un punto decisionale critico: sfruttare applicazioni pronte all’uso dal marketplace o progettare e costruire integrazioni personalizzate. Le app preconfezionate sono efficaci per casi d’uso comuni e generici. Tuttavia, per sistemi proprietari, logiche aziendali complesse o requisiti rigorosi di governance e conformità dei dati, una soluzione personalizzata è una necessità strategica. Questa guida fornisce le basi tecniche per prendere tale decisione architetturale.

Strategia client: app web vs desktop vs mobile

La scelta tra i client web, desktop e mobile di Slack è una decisione architetturale con implicazioni dirette per sicurezza, deployment ed efficacia operativa delle integrazioni personalizzate. Ogni client presenta un diverso insieme di compromessi che un responsabile tecnico deve valutare.

Analisi architetturale di ciascun client

La Slack web app opera all’interno del sandbox di sicurezza del browser, che la isola dal sistema operativo locale. Questo è un significativo vantaggio in termini di sicurezza, particolarmente in ambienti con politiche di sicurezza degli endpoint rigorose o quando si concede accesso a utenti esterni.

Il suo vantaggio principale è l’accesso senza installazione. Qualsiasi utente autorizzato può accedere a workflow complessi da qualsiasi macchina con un browser, semplificando drasticamente il deployment e riducendo l’onere del supporto IT.

La app desktop nativa è spesso preferita da sviluppatori e power user per le sue caratteristiche di performance. Utilizzando risorse di sistema dedicate invece di competere con le schede del browser, offre latenza inferiore e un’esperienza utente più reattiva durante un uso intensivo. Fornisce inoltre integrazioni a livello di OS più profonde, come notifiche native più affidabili e scorciatoie da tastiera globali.

L’app mobile è progettata per operazioni asincrone e azioni in mobilità. La sua utilità risiede nella gestione di attività sensibili al tempo come approvare un deploy, ricevere un alert critico o fornire un rapido aggiornamento di stato. Non è progettata per attività amministrative complesse o workflow interattivi approfonditi; tentare di usarla per questi scopi introduce attrito non necessario.

Analisi comparativa per gli stakeholder tecnici

Questa tabella delinea le principali differenze architetturali e operative tra i client.

Confronto dei client Slack per i team tecnici

| Criterio | App Web | App Desktop | App Mobile |

|---|---|---|---|

| Modello di distribuzione | Accesso senza installazione, basata su browser | Installazione e aggiornamenti gestiti | Distribuzione tramite store |

| Confine di sicurezza | Elevato (isolamento sandbox del browser) | Moderato (accesso diretto al sistema) | Elevato (sandboxing a livello di OS) |

| Profilo di prestazioni | Buono, ma condivide le risorse del browser | Eccellente, risorse dedicate | Ottimizzato per i vincoli mobili |

| Affidabilità delle notifiche | Dipende dal browser | Nativo del sistema operativo, affidabile | Nativo del sistema operativo, basato su push |

| Caso d’uso principale | Utenti esterni, ambienti BYOD | Sviluppatori, DevOps, team di supporto | Personale on-call, team sul campo, manager |

| Contesto di integrazione | Esecuzione di workflow definiti | Interazione intensiva, sviluppo | Approvazioni, avvisi, azioni di stato |

Questo confronto evidenzia che i client sono strumenti per compiti diversi, non concorrenti per un unico titolo “migliore”.

Framework decisionale: costruire o acquistare

Prima di selezionare un client, devi determinare se è necessaria un’integrazione personalizzata.

Il percorso decisionale va dall’identificazione di un’inefficienza nel workflow alla selezione di un’app pronta all’uso per un problema standardizzato o all’opzione di una soluzione personalizzata per affrontare logiche aziendali uniche o integrare sistemi proprietari.

Una strategia efficace spesso prevede un approccio ibrido: definire quale client è appropriato per specifiche personas utente e i loro corrispondenti profili di sicurezza. L’accessibilità dell’app web la rende ideale per deployment ampi e a basso rischio, mentre l’app desktop serve i power user che richiedono prestazioni superiori.

Questa strategia client si intreccia con decisioni infrastrutturali più ampie, condividendo paralleli con le considerazioni discusse nella nostra analisi di on-premises vs cloud. Una strategia ben definita assicura che le applicazioni Slack personalizzate migliorino la produttività senza introdurre nuove vulnerabilità di sicurezza.

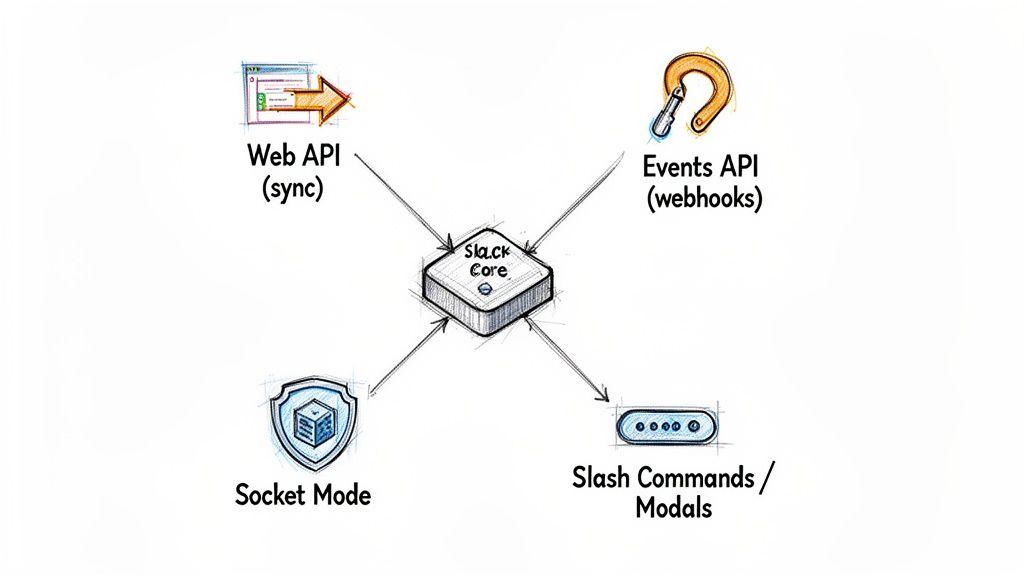

Pattern architetturali principali per le integrazioni Slack

Per costruire un’integrazione Slack robusta, devi prima decidere come comunicherà con la piattaforma Slack. Questa è una scelta architetturale fondamentale che determina la reattività dell’applicazione, la postura di sicurezza e i requisiti infrastrutturali. Una scelta errata a questo stadio può portare a un’applicazione fragile, insicura o non scalabile.

Con oltre 650.000 app personalizzate costruite dalle organizzazioni per uso interno, la piattaforma è diventata un hub de facto per le operazioni tecniche e aziendali. Puoi consultare ulteriori statistiche sull’uso di Slack su sqmagazine.co.uk. Per costruire un’integrazione che fornisca valore reale, è essenziale padroneggiare i pattern di comunicazione core di Slack.

La Web API: per azioni imperative avviate dall’applicazione

La Slack Web API segue un modello standard request-response. Serve come telecomando della tua applicazione per uno workspace Slack. Quando il tuo sistema ha bisogno di eseguire un’azione — come inviare un messaggio, creare un canale o cercare informazioni su un utente — invia una richiesta HTTP autenticata a un endpoint specifico della Web API. L’interazione è sincrona: la tua applicazione chiama Slack e attende una risposta.

Questo pattern è ideale per attività avviate dai tuoi sistemi. Ad esempio, uno script di una pipeline CI/CD chiamerebbe il metodo chat.postMessage per annunciare lo stato di un deploy in un canale #releases.

- Modello: Request-Response (Sincrono)

- Caso d’uso: Invio di notifiche, creazione di risorse o recupero di dati su richiesta.

- Vincolo: L’applicazione avvia l’interazione. Non può reagire ad eventi che avvengono all’interno di Slack.

L’Events API: per workflow reattivi e guidati da eventi

L’Events API inverte il modello di comunicazione. Invece della tua app che chiama Slack, è Slack che chiama la tua app. Ti iscrivi a tipi di eventi specifici (es., message.channels, reaction_added) e fornisci a Slack un Request URL pubblicamente accessibile (un webhook). Quando si verifica un evento sottoscritto, Slack invia un payload JSON al tuo endpoint. Questo abilita un’architettura asincrona e guidata da eventi.

Questo pattern è la base per qualsiasi applicazione che deve reagire all’attività degli utenti in tempo reale, come bot conversazionali, strumenti di monitoraggio dei canali o trigger per workflow automatizzati. I principi sono simili a quelli della architettura orientata ai servizi moderna, dove i servizi comunicano tramite eventi asincroni.

Il compromesso principale riguarda infrastruttura e sicurezza. Devi esporre un endpoint HTTPS pubblico, che diventa parte della tua superficie di attacco. È fondamentale verificare la firma crittografica di ogni richiesta in ingresso per assicurarsi che abbia avuto origine da Slack. La mancata verifica introduce una significativa vulnerabilità di sicurezza.

Socket Mode: un’alternativa sicura per reti private

Per organizzazioni con politiche firewall stringenti o un mandato di “privacy by design”, esporre un endpoint pubblico spesso non è fattibile. Socket Mode fornisce un’alternativa sicura. Invece di ricevere richieste HTTP in ingresso, la tua applicazione stabilisce una connessione WebSocket persistente in uscita verso i server di Slack. Tutti gli eventi e i payload interattivi vengono quindi consegnati attraverso questo tunnel sicuro.

Questa architettura elimina la necessità di un indirizzo IP pubblico, la gestione DNS e regole di firewall complesse in ingresso, rappresentando un significativo miglioramento della sicurezza. Socket Mode è la scelta pragmatica per sviluppare ed eseguire integrazioni all’interno di una rete privata senza sacrificare le capacità in tempo reale dell’Events API.

- Beneficio: Nessun endpoint pubblico richiesto, offrendo una postura più sicura per impostazione predefinita.

- Compromesso: L’applicazione deve gestire lo stato di una connessione persistente, il che introduce una complessità leggermente maggiore rispetto ai webhook stateless.

Selezionare il pattern appropriato in base ai requisiti dell’applicazione e alla postura di sicurezza dell’organizzazione è il primo passo per costruire un’integrazione resiliente e sicura.

Implementare sicurezza e autenticazione solide

Un’integrazione Slack insicura non è un bug minore; è una potenziale via d’accesso alle comunicazioni interne dell’organizzazione e ai sistemi connessi. I rischi vanno dall’esfiltrazione non autorizzata di dati a un attaccante in grado di innescare azioni privilegiate, come il deploy di codice o la modifica dell’infrastruttura. La sicurezza non può essere un ripensamento; deve essere un prerequisito architetturale.

Questo inizia con un’attenta implementazione del flusso OAuth 2.0 di Slack, guidata dal principio del minimo privilegio.

Quando richiedi autorizzazioni (scopes) per la tua applicazione, sii chirurgico. Se un’applicazione deve solo pubblicare messaggi in un canale specifico, non richiedere scope che le concedano la possibilità di leggere tutti i canali pubblici. Richiedere scope eccessivi è un errore comune che amplia drasticamente il raggio d’azione nel caso in cui un token venga compromesso.

Gestione sicura dei token e rotazione

Una volta ottenuto un token OAuth, la sua protezione è fondamentale. Inserire token direttamente nel codice sorgente è una pratica inaccettabile che garantisce la fuoriuscita nei sistemi di controllo versione.

Tutti i segreti, inclusi token bot e token utente, devono essere archiviati in un servizio dedicato di gestione dei segreti cifrati. Strumenti come AWS Secrets Manager, Google Secret Manager o HashiCorp Vault offrono accesso programmato ai segreti con auditing e robusta crittografia a riposo.

È necessaria anche una politica chiara per la rotazione e la revoca dei token. I token dovrebbero avere un ciclo di vita definito. La tua applicazione deve gestire i token scaduti in modo elegante avviando un flusso di ri-autenticazione. Inoltre, gli amministratori devono disporre di un meccanismo per revocare immediatamente l’accesso di un’applicazione in risposta a un sospetto incidente di sicurezza.

La verifica della firma delle richieste non è una funzionalità facoltativa; è un controllo di sicurezza obbligatorio. Disabilitarla per comodità di sviluppo e dimenticarsi di riattivarla in produzione è una strada comune per creare una vulnerabilità critica.

Verificare tutte le richieste in arrivo da Slack

Ogni richiesta che Slack invia alla tua applicazione—che provenga dall’Events API, da un comando slash o da un componente interattivo—inclusa un’intestazione HTTP X-Slack-Signature. La tua applicazione deve verificare questa firma su ogni payload in ingresso.

Il processo di verifica è il seguente:

- Estrai il body grezzo della richiesta e l’intestazione

X-Slack-Request-Timestamp. - Costruisci una basestring concatenando il numero di versione dell’API Slack, il timestamp e il body grezzo della richiesta, separati da due punti.

- Calcola un HMAC-SHA256 della basestring usando il Signing Secret unico della tua app.

- Confronta l’hash calcolato con il valore di

X-Slack-Signaturepresente nell’intestazione.

Se le firme non corrispondono, la richiesta deve essere scartata immediatamente con una risposta 403 Forbidden. Questa procedura dimostra sia l’autenticità (la richiesta proviene da Slack) sia l’integrità (la richiesta non è stata manomessa in transito). Saltare questo passaggio espone il tuo endpoint ad attacchi di replay e a falsificazione di richieste. Per approfondimenti su come costruire sistemi resilienti, considera di rivolgerti a consulenze di cyber security.

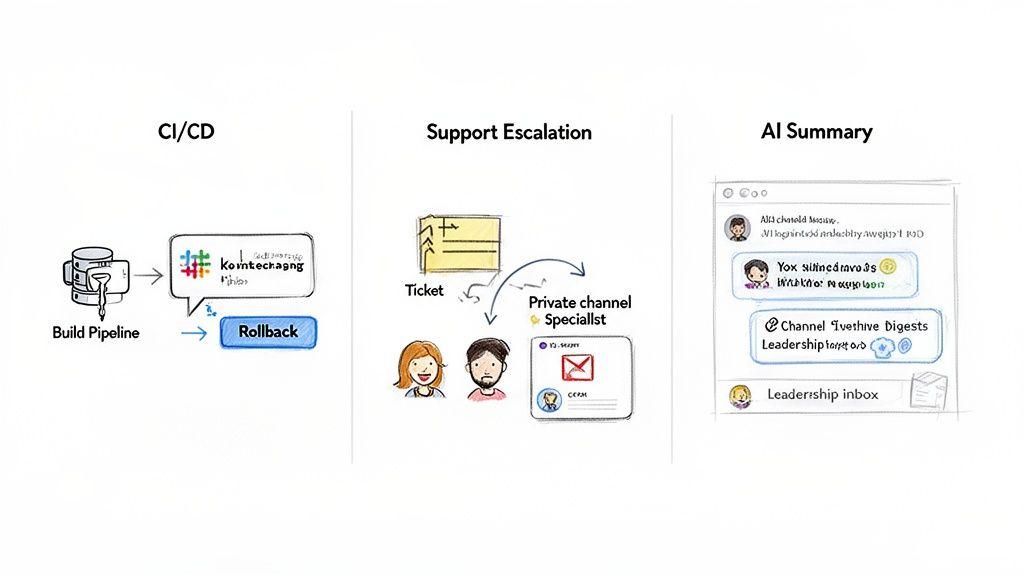

Casi d’uso reali per integrazioni Slack personalizzate

La teoria architetturale ha valore solo quando risolve un problema di business concreto. La vera misura di un’integrazione personalizzata risiede nella sua capacità di ottimizzare i flussi di lavoro, ridurre l’attrito operativo e mitigare i rischi.

Questi esempi pratici mostrano come una integrazione ben progettata di una web app di Slack possa trasformarsi da semplice strumento di comunicazione in un piano di controllo interattivo per operazioni mission-critical.

Automazione delle pipeline CI/CD e risposta agli incidenti

Una sfida comune per il DevOps è il silo informativo creato dai sistemi CI/CD. Lo stato delle deployment è spesso nascosto nei log e avviare un rollback richiede a un ingegnere di cambiare contesto, accedere a una piattaforma separata ed eseguire azioni manuali. Durante un incidente, questi ritardi incidono direttamente sul tempo di recupero.

Un’integrazione personalizzata centralizza questo flusso di lavoro all’interno di un canale dedicato #devops o #releases.

- Problema: Strumenti di deployment disconnessi rallentano la risposta agli incidenti e riducono la consapevolezza della situazione per il team di ingegneria più ampio.

- Soluzione: Un’applicazione personalizzata si iscrive ai webhook dal server CI/CD (es., Jenkins, GitLab CI). Al ricevere un evento, utilizza la Web API per pubblicare un messaggio strutturato che dettaglia lo stato della build, il committer e il servizio deployato.

- Architettura: Il messaggio è interattivo. In caso di deployment fallito, un ingegnere autorizzato può cliccare il pulsante “Rollback” direttamente all’interno di Slack. Questa azione invia un payload verificato al backend dell’integrazione, che autentica l’utente ed esegue il rollback tramite una chiamata API alla piattaforma CI/CD.

Il risultato per il business è una riduzione misurabile del Mean Time to Recovery (MTTR). Un processo manuale multi-step diventa un singolo click tracciabile all’interno dello stesso ambiente in cui si coordina la risposta all’incidente.

Escalation intelligente del supporto clienti

I ticket di supporto ad alta priorità vengono spesso ritardati in una coda generale, in attesa di triage e assegnazione manuale. Quando il problema raggiunge un esperto della materia, il cliente è frustrato e tempo prezioso è stato perso per procedure amministrative.

Un bot di escalation può automatizzare questo processo di triage e assegnazione.

- Problema: L’escalation manuale dei ticket è lenta, soggetta a errori umani e causa una scarsa esperienza per il cliente.

- Soluzione: Un agente di supporto identifica un problema critico in un canale e reagisce con un’emoji designata (es., 🚨). L’integrazione, in ascolto tramite l’Events API, rileva l’evento

reaction_added. - Architettura: Il bot recupera i dati del cliente da un CRM come Salesforce tramite la sua API. Quindi crea un canale privato dedicato (es.,

incident-acme-2023-123), invitando l’agente originale, un responsabile Tier-2 predefinito e il account manager rilevante. Viene pubblicato un riepilogo della questione e del contesto cliente, allineando immediatamente tutte le parti interessate.

Riepilogo basato su IA di decisioni e attività da svolgere

Decisioni critiche e attività da svolgere si perdono nell’elevato volume di messaggi quotidiani. Analizzare manualmente i canali per estrarre questi punti chiave è un’attività non scalabile per i project manager e la leadership.

Questa è un’applicazione ideale per un agente potenziato dall’IA. Per le 77 delle Fortune 100 aziende che usano Slack, estrarre segnale da questo rumore conversazionale è una priorità significativa. Maggiori informazioni sono disponibili su l’adozione diffusa di Slack nelle aziende su ElectroIQ.

- Problema: Decisioni importanti e attività da svolgere si perdono nel rumore dei canali, portando a disallineamenti, scadenze mancate e mancanza di responsabilità.

- Soluzione: Un bot personalizzato ingerisce i messaggi dai canali chiave di progetto tramite l’Events API. Questo contenuto viene elaborato da un Large Language Model (LLM) per identificare e riassumere attività, decisioni chiave e questioni aperte.

- Architettura: Il bot pubblica un digest conciso e formattato in un canale privato

#project-summaryo#leadership-updatesa intervalli regolari. Questo offre ai manager una panoramica rapida della velocità del progetto e dei blocker, convertendo dati conversazionali non strutturati in informazioni strutturate e azionabili.

Conclusione: punti chiave per i leader tecnici

L’errore più significativo che un CTO o un product leader può commettere è considerare Slack solo come un’app di chat. Il suo vero valore si sblocca quando la web app di Slack viene trattata come un piano di controllo estendibile e interattivo per l’intera azienda. Questo cambio di prospettiva consente di progettare un backbone operativo automatizzato e integrato, dove le integrazioni personalizzate diventano una fonte di vantaggio competitivo.

Scegliere il giusto pattern architetturale—Web API, Events API o Socket Mode—è una decisione fondamentale. Questa scelta determina come la tua integrazione si comporta, scala e si conforma alle politiche di sicurezza e infrastruttura della tua organizzazione.

La sicurezza non è una funzionalità da aggiungere in seguito; è un impegno architetturale sin dal primo giorno.

Implementare una sicurezza robusta attraverso principi come il privilegio minimo, le OAuth scopes e la request signature verification obbligatoria è non negoziabile. Questi sono i controlli minimi necessari per proteggere la tua organizzazione da rischi significativi e dimostrabili.

In ultima analisi, l’obiettivo è sfruttare strategicamente le integrazioni Slack personalizzate per dissolvere i silo dei flussi di lavoro e creare un’organizzazione più connessa ed efficiente. Le scelte architetturali in questo ambito hanno un impatto diretto e misurabile sui risultati di business, dalla riduzione dei tempi di risposta agli incidenti al miglioramento della produttività degli sviluppatori.

Domande frequenti

Queste sono domande comuni che emergono durante la pianificazione e lo sviluppo di integrazioni Slack, con risposte mirate a informare le decisioni architetturali.

Quando dovrei costruire una Slack App personalizzata rispetto a usare un’app del Marketplace?

Usa un’app del marketplace quando la tua esigenza è una commodity risolta da un workflow standard. Esempi includono notifiche GitHub, avvisi Google Calendar o integrazioni con altri prodotti SaaS ampiamente utilizzati. Questi strumenti pronti all’uso sono rapidi da distribuire e risolvono un problema noto.

Devi costruire un’app personalizzata quando hai bisogno di integrarti con sistemi interni proprietari, orchestrare un processo aziendale unico per la tua organizzazione o far rispettare regole specifiche di gestione dei dati e conformità. Un’app personalizzata fornisce il controllo completo sull’esperienza utente, sul flusso dei dati e sul modello di sicurezza, che è indispensabile per funzioni mission-critical.

Qual è l’errore di sicurezza più critico da evitare?

L’errore singolo più catastrofico è non validare le firme delle richieste. Se gli endpoint della tua applicazione non verificano criptograficamente che le richieste in arrivo provengano da Slack, sono vulnerabili a falsificazioni. Un attaccante può inviare richieste fabbricate per iniettare dati dannosi, attivare azioni non autorizzate e potenzialmente compromettere sistemi collegati.

Tratta la verifica delle firme come un controllo di sicurezza obbligatorio e non negoziabile per qualsiasi endpoint esposto a internet. Un secondo errore molto comune è la scarsa igiene dei token, come hardcodare segreti nel codice sorgente o richiedere scope OAuth eccessivamente permissivi.

Come dovrebbe la mia applicazione gestire i limiti di chiamata API (rate limits)?

Progetta i limiti di chiamata in modo proattivo, non limitarli a una reazione. L’implementazione corretta prevede una coda di richieste lato client che utilizza un algoritmo di backoff esponenziale con jitter.

Quando la tua applicazione riceve una risposta 429 Too Many Requests, non deve fallire. Deve attendere per un piccolo intervallo randomizzato e riprovare la richiesta. Se fallisce di nuovo, il ritardo deve aumentare in modo esponenziale. Rispetta sempre l’intestazione Retry-After se Slack la fornisce. Per applicazioni ad alto volume, raggruppare le chiamate API (es., inviare un messaggio con più attachment invece di più messaggi) è una strategia efficace per restare entro i limiti e costruire un sistema resiliente.

Costruire software affidabile, sicuro e manutenibile è una scelta architetturale. Devisia è specializzata nel trasformare la tua visione in prodotti digitali robusti e sistemi abilitati all’IA con un focus sul valore a lungo termine. Scopri come possiamo aiutarti a costruire la tua prossima integrazione.