I Mezzi di Conformità (MOC) sono gli artefatti specifici e tangibili che dimostrano che i tuoi sistemi soddisfano i requisiti normativi. Non si tratta di burocrazia, ma dei blueprint architettonici, dei file di configurazione e dei registri operativi dei tuoi prodotti digitali. Mostrano come regole legali astratte vengano soddisfatte con prove ingegneristiche concrete.

Il problema: tradurre le regole legali in prove ingegneristiche

Per un CTO, un product leader o un IT manager, normative come GDPR, NIS2 e l’EU AI Act rappresentano una sfida significativa. Questi quadri normativi delineano obblighi complessi ma raramente specificano i dettagli dell’implementazione tecnica. Questa ambiguità crea un divario tra i requisiti legali e l’esecuzione ingegneristica.

È qui che il concetto di Means of Compliance (MOC) diventa fondamentale.

I MOC sono la raccolta di artefatti verificabili che traducono gli obblighi legali in realtà ingegneristica e operativa. Forniscono la risposta definitiva alla domanda diretta di un auditor: “Come dimostri che il tuo sistema è conforme?”

Il rischio di un approccio superficiale da “checklist”

Un approccio ingenuo considera la conformità come una checklist pre-rilascio. Questo spesso si traduce in “shelfware”—documenti e policy che sembrano completi ma non riflettono lo stato operativo reale del sistema. Ciò crea un falso senso di sicurezza e introduce un rischio aziendale significativo, poiché la documentazione non offre alcuna vera difesa durante un audit o un incidente di sicurezza.

Al contrario, una strategia MOC robusta si basa su evidenze tangibili e vive, integrate direttamente nel ciclo di vita di sviluppo e operativo del software.

Una strategia MOC ben progettata offre diversi vantaggi pratici:

- Riduce il rischio legale e finanziario: fornisce prove difendibili della dovuta diligenza, preziose durante un audit normativo o dopo una violazione di sicurezza.

- Sblocca opportunità commerciali: dimostrare una conformità verificabile è spesso un prerequisito per ottenere contratti B2B enterprise. I clienti richiedono prove verificate della postura di sicurezza e privacy di un fornitore.

- Migliora la qualità del sistema: i sistemi progettati per una conformità verificabile sono intrinsecamente più osservabili, manutenibili e resilienti. Questa disciplina ingegneristica si traduce direttamente in un asset più prezioso e robusto.

Nell’attuale contesto normativo, le autorità stanno spostando il focus dalle semplici dichiarazioni di conformità alla richiesta di prove verificabili. I tuoi Means of Compliance sono la prova primaria che presenterai.

Da onere amministrativo a principio architetturale

Una gestione efficace dei MOC richiede di trattare la conformità come una questione architetturale, non come un’attività amministrativa. Questo richiede un cambio di mentalità: da “Siamo conformi?” a “Come dimostriamo la nostra conformità in modo continuo e verificabile?”

Ciò implica progettare sistemi che generino evidenze di conformità come sottoprodotto naturale del loro funzionamento.

Ad esempio, invece di avere semplicemente un documento di policy che descrive la cancellazione dei dati, un MOC solido per il “diritto all’oblio” del GDPR includerebbe:

- Uno script automatizzato che orchestra la richiesta di cancellazione dei dati su tutti gli archivi dati pertinenti.

- Log immutabili che confermano che lo script è stato eseguito con successo per uno specifico ID utente in un momento specifico.

- Un diagramma dell’architettura di sistema che illustra chiaramente il flusso end-to-end di cancellazione dei dati.

Questo approccio trasforma la conformità da fonte di attrito a motore della qualità ingegneristica. Consente la costruzione di sistemi software difendibili, affidabili e realmente di valore.

Tradurre la teoria della conformità in pratica ingegneristica

Trasformare una regola astratta di una normativa come GDPR o NIS2 in un’attività ingegneristica concreta è una sfida centrale per la leadership tecnica. La soluzione è scomporre la “conformità” in un insieme di artefatti specifici e tangibili.

Questi artefatti sono i tuoi Means of Compliance (MOC). Sono le evidenze che dimostrano le tue affermazioni.

Un portfolio MOC solido non è una cartella statica di documenti. È una raccolta viva e versionata di evidenze che copre l’intero sistema—dalla policy di alto livello fino alle singole righe di codice e alle voci di log. Il rischio di “shelfware”—documentazione scollegata dalla realtà—è una delle principali cause di audit falliti e di un falso senso di sicurezza.

L’anatomia di una prova di conformità solida

I Means of Compliance efficaci sono specifici, verificabili e direttamente riconducibili a un requisito normativo particolare. Sostituiscono affermazioni vaghe con prove verificabili.

Un portfolio MOC robusto include in genere una combinazione di documentazione e output tecnici:

- Diagrammi annotati dell’architettura di sistema: sono più di semplici blueprint. Un diagramma MOC evidenzia controlli di sicurezza, punti di cifratura dei dati e flussi di dati sensibili, con annotazioni che spiegano perché sono state prese specifiche scelte progettuali per soddisfare gli obiettivi di conformità.

- Diagrammi di flusso dei dati (DFD): essenziali per la conformità alla privacy (ad es. GDPR). Mappano come i dati personali entrano, si muovono e escono dal tuo sistema, dimostrando che ne comprendi e controlli il ciclo di vita.

- Registri delle attività di trattamento (ROPA): richiesti dal GDPR, un ROPA è un inventario dettagliato del trattamento dei dati. Funziona come indice centrale di quali dati raccogli, la base giuridica del trattamento e chi vi ha accesso.

- Valutazioni del rischio di sicurezza: questi documenti dimostrano la dovuta diligenza. Identificano le minacce potenziali al sistema, ne valutano l’impatto e delineano i controlli tecnici e organizzativi specifici implementati per mitigarle.

- Log di audit immutabili: forse il MOC più potente. I log immutabili forniscono un record con timestamp e non modificabile degli eventi critici del sistema, come accessi utente, richieste di accesso ai dati o modifiche di configurazione amministrativa.

La differenza tra “compliance theatre” e una conformità genuina è la qualità delle prove. Le buone prove sono un sottoprodotto naturale di un sistema ben progettato; le prove scadenti vengono in genere assemblate in modo reattivo poco prima di un audit.

Progettare per una conformità dimostrabile

Questo riflette un principio cardine in Devisia: privacy e conformità sono scelte architetturali, non funzionalità aggiunte in seguito. Quando progetti i sistemi per l’osservabilità fin dall’inizio, generare e mantenere questi MOC diventa molto più semplice. Un sistema progettato per registrare le proprie azioni genera la propria prova.

Puoi trovare maggiori dettagli su questo approccio nel nostro articolo su data protection and privacy by design.

Il settore si sta rapidamente standardizzando su framework verificabili. Secondo l’A-LIGN Compliance Benchmark Report 2025, l’81% delle organizzazioni detiene ora o sta perseguendo la certificazione ISO 27001, con un aumento del 14% anno su anno rispetto al 67% del 2024. Questa tendenza indica uno spostamento verso framework basati sul rischio per gestire privacy e sicurezza dei dati, soprattutto con l’ascesa dell’AI. Per startup e PMI, questo è un segnale chiaro: dare priorità a ISO 27001 è un passo pratico per ottenere contratti enterprise, poiché il 42% delle organizzazioni ora richiede certificazioni SOC 2 o ISO ai propri partner. Scopri di più su questi risultati del benchmark di conformità.

Mappare i MOC su GDPR, NIS2 e DORA

Raccogliere evidenze è solo metà del lavoro. Il vero lavoro consiste nel collegare direttamente tali evidenze a specifici requisiti normativi. Per le aziende tecnologiche in Europa, tre normative sono fondamentali: GDPR, NIS2 e DORA.

Mappiamo i Means of Compliance (MOC) per ciascuna, traducendo il testo legale astratto in deliverable ingegneristici e di prodotto concreti.

GDPR: dimostrare i diritti degli interessati

Il GDPR concede alle persone diritti specifici sui propri dati personali. Una sfida comune è dimostrare la conformità al “diritto alla cancellazione” (Articolo 17). Un auditor non accetterà una semplice affermazione; richiede prove.

Il problema non è solo cancellare i dati, ma dimostrare, con artefatti verificabili, che i dati di un utente siano stati rimossi in modo permanente da tutti i sistemi, inclusi database di produzione, backup e servizi di terze parti.

Un insieme robusto di MOC per questo requisito includerebbe:

- Un workflow documentato di cancellazione dei dati: un diagramma o documento versionato che dettaglia ogni fase del processo. Dovrebbe specificare quali sistemi sono coinvolti, la sequenza delle operazioni e i ruoli responsabili.

- Prove di implementazione tecnica: il codice effettivo che esegue la cancellazione. Potrebbero essere gli script SQL, la definizione dell’endpoint del microservizio o le chiamate API che attivano il workflow.

- Log immutabili del database: i log verificabili sono la tua prova più forte. Devono mostrare che il comando di cancellazione per uno specifico ID utente è stato eseguito con successo in un momento specifico. Per essere credibili, questi log devono essere a prova di manomissione.

- Registri di conferma: una copia della notifica inviata all’utente che conferma il completamento della richiesta, chiudendo il cerchio per la tracciabilità di audit.

Insieme, questi artefatti creano una traccia completa e verificabile dalla richiesta dell’utente alla conferma finale.

NIS2: dimostrare le capacità di gestione degli incidenti

La Direttiva NIS2 innalza significativamente l’asticella per la cybersecurity, richiedendo alle organizzazioni di dimostrare di avere efficaci capacità di gestione degli incidenti. Non basta avere un piano; devi dimostrare che funziona e che impari dagli incidenti.

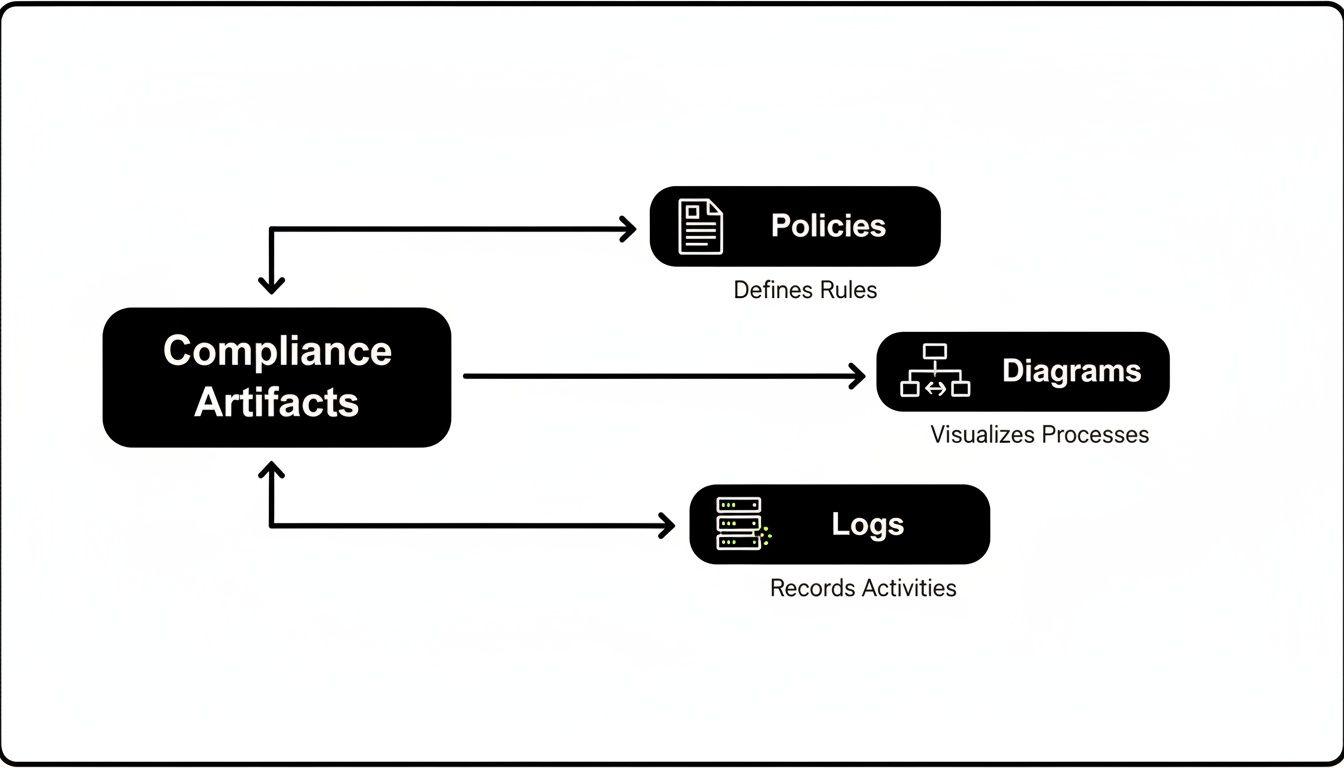

Il diagramma seguente illustra come diversi artefatti—policy, diagrammi e log—si interconnettono per formare un corpo coerente di evidenze di conformità.

Come mostrato, i MOC non sono documenti isolati. Sono artefatti interconnessi che, insieme, forniscono una narrazione completa della tua postura di conformità.

Per soddisfare un auditor per NIS2, servono MOC che dimostrino che il processo è maturo e testato:

- Piano di risposta agli incidenti (IRP): un documento dettagliato e accessibile che definisce ruoli, canali di comunicazione e procedure passo passo per contenimento, eliminazione, ripristino e analisi post-incidente.

- Report di esercitazioni di simulazione: questo è fondamentale. Hai bisogno di documentazione da tabletop exercise, purple teaming o esercitazioni red team. Questi report dimostrano che il tuo IRP è un documento vivo che il team ha praticato usando, non solo “shelfware”.

- Documenti di analisi post-incidente: a seguito di un incidente reale o simulato, un report di “lessons learned” o di analisi delle cause profonde è un MOC cruciale. Dimostra che analizzi gli incidenti e adotti misure concrete per migliorare le difese.

DORA: fornire evidenze di resilienza operativa digitale

DORA si rivolge al settore finanziario e ai suoi fornitori tecnologici critici, richiedendo prove concrete di resilienza operativa digitale. Ciò significa dimostrare che i tuoi sistemi possono resistere, rispondere e riprendersi da tutti i tipi di interruzioni legate alle ICT.

In base a DORA, l’onere della prova consiste nel dimostrare la resilienza, non solo nell’affermarla. Ciò richiede un passaggio dalla sicurezza reattiva alla gestione proattiva del rischio basata sulle evidenze, che copra l’intero stack tecnologico e la supply chain.

I MOC chiave per DORA si concentrano sulla gestione del rischio ICT e sulle dipendenze di terze parti:

- Framework di Gestione del Rischio ICT: Un documento formale, approvato dal consiglio di amministrazione, che delinea come la tua organizzazione identifica, valuta e mitiga i rischi tecnologici in tutte le sue operazioni.

- Analisi dell’Impatto sul Business (BIA): Evidenza che hai analizzato l’impatto dei guasti di sistema. Questa analisi deve identificare le funzioni aziendali critiche e definire chiaramente gli Obiettivi di Tempo di Ripristino (RTO) e gli Obiettivi di Punto di Ripristino (RPO). Potresti essere interessato ad approfondire il ruolo di un Responsabile della Protezione dei Dati e come gestisce questi rischi ai sensi dell’Art. 37 del GDPR.

- Registri di Valutazione del Rischio di Terze Parti: Registri dettagliati di due diligence per ogni fornitore ICT critico. Ciò include la revisione delle loro certificazioni di sicurezza (ad es. SOC 2), dei rapporti di audit e la garanzia che i contratti contengano clausole specifiche che impongano standard di sicurezza e resilienza.

Progettare Sistemi con la Conformità Integrata

La conformità autentica non si ottiene con una corsa dell’ultimo minuto prima di un audit. È una proprietà emergente di un sistema ben progettato. La strategia più efficace per gestire i Means of Compliance (MOC) è costruire sistemi in cui l’evidenza venga generata automaticamente come sottoprodotto delle normali operazioni. Questo approccio trasforma la conformità da un processo manuale e soggetto a errori in uno automatizzato e affidabile.

Quando la conformità viene trattata come un pilastro architettonico, i costi a lungo termine e l’attrito operativo si riducono drasticamente. Se un sistema è costruito per essere osservabile, dimostrare il suo comportamento a un auditor diventa un’attività continua e a basso sforzo. Questa è la differenza tra integrare la conformità nel sistema e aggiungerla dopo.

Pattern per la Raccolta Automatica delle Evidenze

Alcuni pattern architetturali fondamentali forniscono la base per qualsiasi sistema progettato per produrre i propri MOC. Adottarli crea un insieme di prove verificabili che è sempre aggiornato e riflette lo stato effettivo del sistema.

Questa è una risposta strategica alla crescente complessità normativa. Un recente rapporto evidenzia che il 21% dei dirigenti del C-Suite darà priorità alla conformità nel 2025, un enorme balzo rispetto al solo 2% del 2024. Con il 61% delle aziende software che ora pianifica audit sull’AI e il 69% delle aziende che indica la complessità normativa come un ostacolo importante, progettare per una conformità verificabile rappresenta un chiaro vantaggio competitivo. Scopri altri approfondimenti su queste statistiche di conformità.

Ecco i pattern chiave per una conformità integrata:

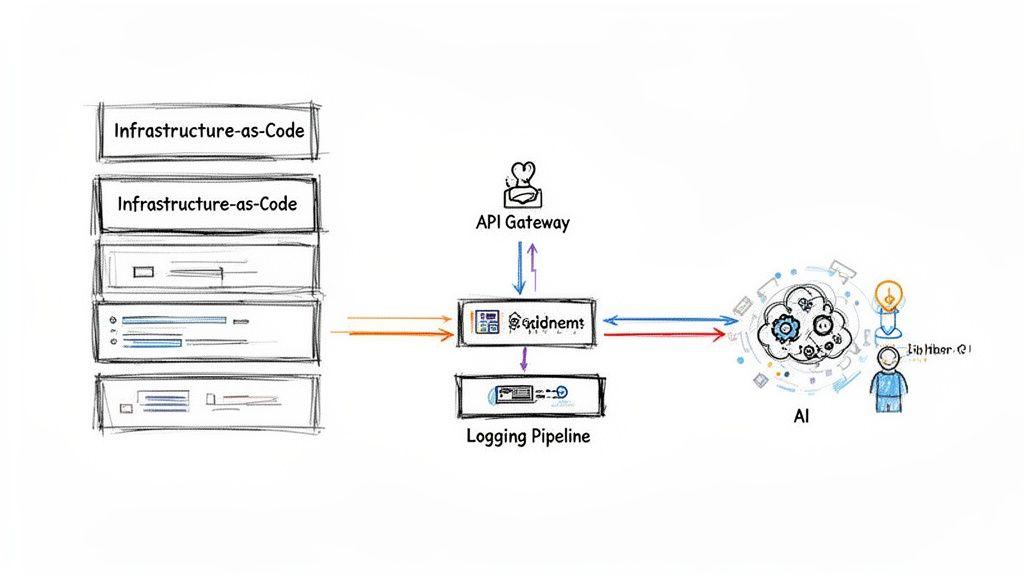

- Infrastructure-as-Code (IaC): Definire l’infrastruttura utilizzando strumenti come Terraform o CloudFormation trasforma il codice stesso in un potente MOC. Questi file dichiarativi, controllati tramite versioning, forniscono un registro verificabile della configurazione del tuo ambiente. Un auditor può esaminare il codice per verificare le impostazioni di sicurezza, le regole di rete e i criteri di accesso senza dover accedere a un sistema in esecuzione.

- Logging Completo e Immutabile: Ogni azione critica—accesso ai dati, modifiche dei permessi, tentativi di login, richieste di eliminazione—deve essere registrata. Affinché questi log fungano da MOC affidabile, devono essere immutabili. Inviare i log a un servizio di archiviazione separato, write-once, read-many (WORM) (come AWS S3 con Object Lock) crea una traccia di audit immodificabile che dimostra esattamente cosa ha fatto il sistema e quando.

- API Gateway Centralizzati: Un API gateway agisce come un punto di ingresso unico e controllato per tutte le richieste di dati. Instradando tutto il traffico attraverso di esso, puoi applicare e registrare politiche critiche—come autenticazione, autorizzazione e rate limiting—in un unico luogo. I log del gateway diventano un registro centrale che dimostra chi ha avuto accesso a quali dati e in base a quali politiche.

Considerazioni Architetturali per i Sistemi AI

Con l’AI, generare un MOC significa rendere i modelli opachi e non deterministici più trasparenti e verificabili. L’architettura del sistema deve essere progettata specificamente per fornire questa evidenza.

Per l’AI, la conformità consiste nel dimostrare di aver stabilito e di poter far rispettare confini chiari per il comportamento del modello. La tua architettura deve essere progettata per monitorare, vincolare e documentare le sue azioni, trasformando principi astratti di “AI responsabile” in controlli concreti e verificabili.

Ecco pattern architetturali pratici per costruire sistemi AI verificabili:

- Hook di Spiegabilità: Integra endpoint API nel tuo servizio AI che possano essere interrogati per fornire il ragionamento alla base della decisione di un modello. Ad esempio, un modello per la valutazione di una richiesta di prestito non dovrebbe restituire solo “rifiutato”; dovrebbe anche esporre le caratteristiche chiave che hanno contribuito a tale esito. I log di queste richieste diventano il tuo MOC per la trasparenza algoritmica.

- Guardrail e Livelli di Applicazione delle Policy: Implementa un livello di “guardrail” che intercetti sia gli input del modello (prompt) sia gli output. Questo livello può applicare regole rigide, come bloccare richieste contenenti informazioni personali identificabili (PII) o impedire al modello di generare contenuti dannosi. I log di questo guardrail dimostrano che hai controlli attivi in atto per mitigare i rischi specifici dell’AI.

- Workflow Human-in-the-Loop (HITL) Registrati: Per decisioni ad alto impatto, progetta un flusso di lavoro in cui l’output dell’AI venga inoltrato a un essere umano per la revisione prima che venga intrapresa qualsiasi azione. Il sistema deve registrare l’intero processo: la raccomandazione iniziale dell’AI, l’identità del revisore umano, la decisione finale (e ogni eventuale override) e il timestamp. Questo crea una traccia di audit esplicita che dimostra la supervisione umana.

Errori Comuni di Conformità e Come Evitarli

Creare documentazione non è la stessa cosa che raggiungere la conformità. Molte organizzazioni trattano i Means of Compliance (MOC) come un semplice adempimento formale, creando un pericoloso divario tra ciò che è documentato e ciò che è effettivamente in esecuzione in produzione.

Questo approccio superficiale porta a fallimenti prevedibili. L’errore più comune è la creazione di “shelfware”—documentazione di conformità preparata per un audit, poi archiviata e dimenticata. Poiché i sistemi software sono dinamici e in continua evoluzione, questa evidenza statica diventa obsoleta quasi immediatamente. Quando si verifica un incidente o arriva un auditor, la discrepanza tra la documentazione e l’ambiente in esecuzione diventa una criticità significativa.

I Pericoli del Compliance Theatre

Questa pratica porta al “compliance theatre”: si dà priorità all’apparenza della sicurezza rispetto alla sua effettiva implementazione. I team eseguono le mosse della conformità, producendo artefatti che sembrano validi sulla carta ma non hanno un supporto sostanziale. Ad esempio, una policy può imporre revisioni trimestrali degli accessi, ma quando un auditor chiede una prova, non esistono log o registrazioni che dimostrino che siano mai avvenute.

Le conseguenze sono gravi:

- Audit Falliti: Gli auditor sono formati per individuare queste lacune. Se un MOC afferma che un controllo è in atto ma non puoi fornire prove live e verificabili del suo funzionamento, fallirai l’audit.

- Maggiore Probabilità di Violazioni di Sicurezza: Un controllo documentato ma mai implementato è una vulnerabilità nota che hai scelto di non affrontare. La violazione è spesso il primo—e più costoso—indicatore che il tuo MOC era fittizio.

- Erosione della Fiducia: Fallire un audit o subire una violazione prevenibile perché le tue evidenze non corrispondevano alla realtà danneggia irreparabilmente la tua reputazione presso clienti, partner e autorità di regolamentazione.

In pratica, il ‘compliance theatre’ è più di un semplice processo inefficace; è un grave fallimento aziendale. Crea un falso senso di sicurezza che espone un’organizzazione quando si verifica un test del mondo reale—come un attacco informatico mirato o un’ispezione normativa a sorpresa.

Favorire una Conformità Continua e Autentica

Per evitare queste insidie, la conformità deve essere trattata come un processo continuo e integrato, non come un progetto una tantum. La conformità autentica è una pratica viva, non un’istantanea statica.

Integrare i MOC nel Ciclo di Vita dello Sviluppo Tratta le evidenze di conformità come un deliverable obbligatorio per qualsiasi modifica significativa al sistema. Se uno sviluppatore realizza un nuovo microservizio che gestisce dati personali, il Data Flow Diagram (DFD) aggiornato e le configurazioni di logging devono far parte della stessa pull request. Questo rende la conformità una responsabilità ingegneristica gestibile e quotidiana.

Condurre Revisioni Interne Regolari Non aspettare un audit esterno per testare i tuoi MOC. Esegui revisioni interne periodiche per validare le tue evidenze rispetto ai sistemi in esecuzione. Questi self-audit dovrebbero essere rigorosi quanto quelli esterni, simulando le domande che un auditor porrebbe e cercando attivamente eventuali lacune.

Questo approccio proattivo garantisce che le tue evidenze rimangano aggiornate e accurate. Trasforma i tuoi means of compliance da un artefatto fragile in una risorsa resiliente e affidabile che riflette il vero stato dei tuoi sistemi. È così che passi dal “compliance theatre” a una sicurezza autentica e dimostrabile.

Passi Operativi per Costruire Sistemi Conformi

I Means of Compliance efficaci sono la prova tangibile di un impegno verso sicurezza e privacy. Non vengono creati in una corsa dell’ultimo minuto, ma sono il risultato di scelte architetturali deliberate e di processi continui e integrati. Il principio fondamentale è che la vera conformità si costruisce, non si documenta soltanto. Per passare dal “compliance theatre” a uno stato di sicurezza dimostrabile e resiliente, i leader tecnici devono integrare queste pratiche nella cultura ingegneristica.

In definitiva, il tuo portfolio di Means of Compliance racconta una storia. Dovrebbe essere una narrazione chiara, coerente e supportata da evidenze di come la tua organizzazione protegge i propri dati, sistemi e clienti. Una narrazione solida costruisce fiducia e resilienza, mentre una debole invita rischio e controllo.

Una Roadmap Pragmatica verso una Conformità Dimostrabile

Per un CTO o un product leader, il percorso inizia con azioni piccole e concrete che creano slancio. Invece di tentare una revisione completa, concentrati sull’integrare queste abitudini ad alto impatto nel flusso di lavoro quotidiano del tuo team.

Ecco una roadmap pragmatica per trasformare la teoria della conformità nella pratica ingegneristica quotidiana:

- Mappa Prima i Flussi di Dati Critici: Il tuo compito iniziale dovrebbe essere creare o aggiornare i Data Flow Diagram (DFD) per i sistemi che gestiscono dati sensibili. Questa evidenza visiva è un MOC fondamentale che identifica le aree a rischio più elevato, consentendoti di dare priorità ai controlli dove contano di più.

- Rendi il Logging di Sicurezza un Requisito Fondamentale: Per la tua prossima funzionalità o sprint, includi il logging immutabile e ricco di contesto come parte non negoziabile della “Definition of Done”. Assicurati che i log registrino chi ha fatto cosa, quando e su quali dati, creando una traccia di audit automatica.

- Automatizza un Controllo Manuale di Conformità: Identifica un’attività manuale di conformità, come verificare le configurazioni dei security group nel cloud rispetto a una policy scritta, e automatizzala. Questo trasforma un documento statico in un controllo vivo e verificabile e dimostra un impegno verso la conformità continua.

- Programma Revisioni Ricorrenti di Conformità: Prenota un incontro trimestrale con i responsabili di engineering e prodotto per rivedere i tuoi MOC rispetto ai sistemi in esecuzione. Trattalo come un’esercitazione antincendio; poni domande impegnative e individua le lacune prima che lo faccia un auditor esterno.

- Costruire una libreria centralizzata per la compliance: Stabilite una wiki o un repository per organizzare i vostri MOC. Collegate policy, diagrammi architetturali, valutazioni del rischio e log di audit per creare una base di evidenze accessibile e interconnessa, sia per i team interni sia per gli auditor esterni. Potete approfondire come gestire questi processi in modo efficace nella nostra guida al software per governance, risk e compliance.

Adottare queste abitudini trasforma la compliance da onere percepito a vantaggio strategico, rafforzando il valore di un partner competente nella costruzione di prodotti digitali affidabili.

Domande frequenti sui Means of Compliance

L’implementazione di un approccio strutturato alla compliance solleva domande pratiche, soprattutto per le aziende tecnologiche in rapida crescita. Questa sezione fornisce risposte dirette e concrete alle sfide più comuni che i leader tecnici affrontano quando mettono in pratica i Means of Compliance (MOC).

Come può una startup con risorse limitate gestire efficacemente i Means of Compliance?

La chiave è iniziare in piccolo e integrare la compliance nel processo di sviluppo fin dal primo giorno. Non puntate immediatamente a una compliance perfetta su più framework. Concentratevi invece sui controlli ad alto impatto che affrontano i rischi più significativi. Questo approccio incrementale è gestibile e dimostra la due diligence agli auditor.

Un primo passo pratico è creare un Diagramma del Flusso dei Dati (DFD) per visualizzare come i dati sensibili si muovono nel vostro sistema. Da lì, implementate controlli fondamentali che offrano il maggior valore in termini di sicurezza:

- Logging robusto: Assicuratevi che gli eventi critici del sistema vengano registrati in una posizione sicura e a prova di manomissione.

- Controllo degli accessi: Applicate un rigoroso controllo degli accessi basato sui ruoli (RBAC) per dati e sistemi sensibili.

- Infrastructure-as-Code (IaC): Utilizzate strumenti come Terraform o CloudFormation. Il codice stesso diventa un MOC verificabile per la configurazione del vostro ambiente, dimostrando come la vostra infrastruttura viene costruita e protetta.

Infine, date priorità alla documentazione dei vostri processi più critici, come il piano di risposta agli incidenti o il flusso di lavoro per l’eliminazione dei dati. Gli auditor spesso attribuiscono più valore a un piano chiaro e documentato per il miglioramento continuo che a una fotografia di compliance perfetta ma статica.

Qual è la differenza tra Means of Compliance e una certificazione?

Sono concetti correlati ma distinti. I Means of Compliance sono le specifiche e granulari prove—come log, file di configurazione e documenti di policy—che raccogliete per dimostrare che un requisito è soddisfatto. Una certificazione, come ISO 27001, è l’attestazione formale di un auditor accreditato che ha esaminato la vostra raccolta di MOC e ha confermato che il vostro sistema di gestione complessivo soddisfa i requisiti dello standard.

Pensatela così: i vostri Means of Compliance sono i singoli mattoni, i piani architettonici e i log di ispezione. La certificazione è l’approvazione formale che conferma che l’intera casa che avete costruito è solida e conforme alle norme.

Per esempio, uno script di configurazione di un server è un MOC che aiuta a dimostrare un controllo di sicurezza. Un auditor esaminerebbe quello script, insieme a molti altri MOC, per verificare che l’intero sistema di gestione della sicurezza delle informazioni (ISMS) soddisfi lo standard ISO 27001.

In che modo il Privacy by Design si collega alla creazione dei Means of Compliance?

Privacy by Design è un approccio che rende la creazione e il mantenimento dei MOC notevolmente più semplici e affidabili. Quando progettate i controlli sulla privacy nel vostro software fin dall’inizio, l’evidenza della compliance diventa un sottoprodotto naturale del funzionamento del sistema, invece di un artefatto manuale creato a posteriori.

Ad esempio, se realizzate una funzionalità che anonimizza automaticamente i dati degli utenti dopo 30 giorni—un classico principio di ‘Privacy by Design’—i log di sistema che registrano questa azione automatizzata diventano un MOC potente e semplice per la vostra policy di conservazione dei dati.

Senza questa progettazione, sareste costretti a implementare un processo manuale, eseguirlo periodicamente e poi documentarne il completamento. Questo approccio manuale non è solo più laborioso, ma anche soggetto a errori umani. Progettando in funzione della privacy, costruite un sistema che genera la propria evidenza di compliance, rendendo il vostro portafoglio di MOC più solido e più facile da gestire.

At Devisia, crediamo che una compliance solida sia il risultato di un’architettura pragmatica e di processi chiari. Aiutiamo le aziende a costruire prodotti digitali affidabili in cui sicurezza e privacy siano proprietà intrinseche, non ripensamenti successivi. Scoprite di più su come possiamo aiutarvi a costruire sistemi mantenibili e supportati da evidenze su https://www.devisia.pro.