Nel suo nucleo, una soluzione internet of things è un sistema ingegnerizzato che traduce eventi fisici in intelligenza digitale per generare risultati di business. Integra dispositivi connessi, reti sicure e solide piattaforme software per colmare il divario tra operazioni fisiche e strategia basata sui dati.

Scomporre le moderne soluzioni IoT

Molti leader tecnici inizialmente vedono l’Internet of Things attraverso la lente ristretta dei gadget consumer, perdendone il valore strategico nei contesti B2B. Il problema di questa prospettiva è che trascura la natura sistemica dell’IoT. Una soluzione resiliente non è un insieme di componenti, ma un’architettura coesa—un sistema nervoso centrale per le operazioni fisiche che consente visibilità e controllo.

Considerare l’IoT come un sistema completo è il primo passo per ottenere risultati misurabili. Senza questa mentalità architetturale, le iniziative spesso si traducono in silos di dati scollegati, vulnerabilità di sicurezza e incapacità di fornire un valore aziendale quantificabile.

L’anatomia di una soluzione IoT

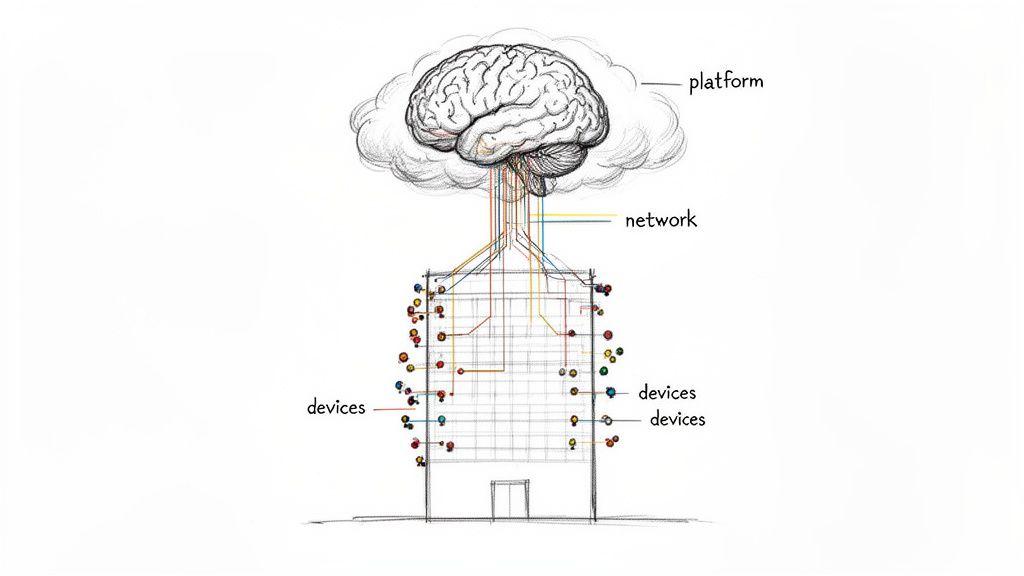

Una soluzione IoT ben progettata funziona come una rete sensoriale biologica. Ogni componente ha un ruolo distinto e interdipendente, lavorando in concerto per convertire dati ambientali grezzi in intelligenza azionabile. Questo sistema si basa invariabilmente su tre livelli fondamentali.

Componenti principali di una moderna soluzione IoT

Ogni sistema IoT robusto, indipendentemente dall’applicazione, è composto da tre livelli essenziali. Comprenderne l’interazione è fondamentale per progettare una soluzione che sia al tempo stesso efficace e manutenibile.

| Livello componente | Funzione primaria | Considerazioni architetturali chiave |

|---|---|---|

| Dispositivi | Rileva condizioni specifiche (ad es. temperatura, posizione) oppure esegue un’azione fisica. | Affidabilità dell’hardware, consumo energetico, sicurezza del firmware e resilienza ambientale. |

| Reti | Trasmette in modo sicuro i dati dai dispositivi alla piattaforma centrale. | Bilanciare portata, larghezza di banda e utilizzo energetico (ad es. LoRaWAN, Cellular IoT, Wi-Fi); sicurezza dei protocolli. |

| Piattaforma | Raccoglie, elabora, archivia e analizza i dati per generare insight e attivare azioni. | Scalabilità, latenza dell’elaborazione dati, protocolli di sicurezza e integrazione con altri sistemi aziendali. |

Questo approccio a livello di sistema garantisce che ogni componente lavori in concerto, creando una pipeline dati affidabile dal mondo fisico ai tuoi strumenti di business intelligence.

Il problema principale che le soluzioni Internet of Things risolvono è l’eliminazione dei punti ciechi operativi. Acquisendo dati in tempo reale dagli asset fisici, le aziende possono passare dalla risoluzione reattiva dei problemi all’ottimizzazione proattiva. Questa transizione incide direttamente sull’efficienza, riduce il rischio operativo e può abilitare nuovi modelli di ricavo basati sui servizi.

Per CTO e responsabili di prodotto, l’obiettivo non è solo connettere i dispositivi. È progettare un’infrastruttura dati scalabile e sicura che offra un vantaggio competitivo sostenibile. L’architettura deve essere pianificata per durare nel tempo, anticipando la futura crescita della flotta di dispositivi e l’evoluzione delle minacce alla sicurezza.

Puoi scoprire di più su come questi principi si applicano nel mondo reale esplorando il nostro lavoro con IoT nel settore automotive.

Progettare per scalabilità e resilienza

La sostenibilità a lungo termine di una soluzione Internet of Things è determinata dalla sua architettura. Una base progettata male porta a un sistema fragile, difficile da mantenere e impossibile da scalare. Un design pragmatico, invece, produce un sistema che può crescere insieme al business rimanendo resiliente ed экономически efficiente.

Non esiste un unico modello architetturale applicabile universalmente. Il design corretto è sempre funzione di vincoli specifici del caso d’uso, bilanciando con attenzione latenza di elaborazione, volume dei dati, sicurezza e costi operativi.

Edge vs. Cloud: il compromesso architetturale fondamentale

Una decisione architetturale di base riguarda dove avviene l’elaborazione dei dati. I calcoli dovrebbero essere eseguiti localmente, sul dispositivo o vicino ad esso (edge computing), oppure i dati grezzi dovrebbero essere trasmessi a un server centralizzato (cloud computing)? La risposta è dettata da vincoli legati a latenza, connettività e costi.

Considera un sistema di monitoraggio industriale progettato per rilevare guasti alle apparecchiature. Deve reagire in millisecondi per avviare uno spegnimento e prevenire danni. Trasmettere i dati dei sensori al cloud per l’analisi introduce una latenza inaccettabile. In questo scenario, l’edge computing non è semplicemente un’opzione; è un requisito per prendere decisioni immediate in loco.

Confrontalo con una piattaforma smart city che aggrega dati sul traffico provenienti da migliaia di sensori. La priorità non è la risposta in millisecondi, ma l’aggregazione su larga scala dei dati e l’analisi storica. Un’architettura cloud-native è adatta a questo scopo, offrendo la capacità di ingestione e la potenza di calcolo necessarie per modellazioni complesse delle tendenze.

La maggior parte delle soluzioni internet of things mature adotta un modello ibrido, eseguendo le attività sensibili al tempo sull’edge e inviando i dati aggregati al cloud per analisi più approfondite e archiviazione a lungo termine. Approfondiamo questo tema nella nostra guida su on-premises vs cloud computing.

Gestire flussi di dati eterogenei con pattern comprovati

I sistemi IoT generano flussi di dati eterogenei, da piccoli aggiornamenti di stato poco frequenti fino a feed video ad alto throughput. Una piattaforma monolitica e ingenua che tenti di elaborare tutti i dati in modo uniforme diventerà rapidamente un collo di bottiglia, incapace di gestire la diversa velocità e il diverso volume.

Il rischio architetturale più significativo nell’IoT è costruire una piattaforma rigida e monolitica. Questi sistemi sono difficili da modificare, costosi da scalare e creano punti singoli di guasto. Un’architettura modulare e orientata ai servizi non è un lusso; è essenziale per la resilienza e la manutenibilità a lungo termine.

Per gestire questa complessità, le architetture di successo implementano spesso pattern come la Lambda architecture. Questo approccio separa l’elaborazione dei dati in livelli distinti:

- Speed Layer: Elabora i dati in tempo reale per azioni immediate e avvisi a bassa latenza.

- Batch Layer: Gestisce grandi dataset storici, eseguendo query complesse per identificare tendenze a lungo termine.

- Serving Layer: Unisce i risultati degli speed layer e batch layer per fornire una vista unificata dei dati.

Questa separazione delle responsabilità garantisce che i task urgenti in tempo reale non siano ostacolati da job batch che richiedono molte risorse, creando un sistema reattivo e in grado di eseguire analisi approfondite.

Progettare per la crescita futura e la manutenibilità

Man mano che una flotta di dispositivi passa da dieci a diecimila unità, aumenta anche la complessità della gestione. Un’architettura davvero scalabile deve considerare fin dall’inizio il provisioning sicuro dei dispositivi, gli aggiornamenti firmware over-the-air (OTA) e la diagnostica remota. Ignorare queste realtà operative accumula un significativo debito tecnico.

La domanda di infrastrutture IoT robuste continua a crescere. Si prevede che il mercato globale IoT raggiungerà 724,1 miliardi di USD entro il 2031, con il Nord America che rimane un importante contributore grazie all’adozione precoce e a infrastrutture mature. È proprio qui che una soluzione custom ben progettata offre valore strategico.

In definitiva, una soluzione IoT ben progettata è un investimento nella flessibilità futura. Si basa su principi flessibili e modulari che possono adattarsi all’evoluzione dei requisiti di business.

Incorporare sicurezza e privacy by design

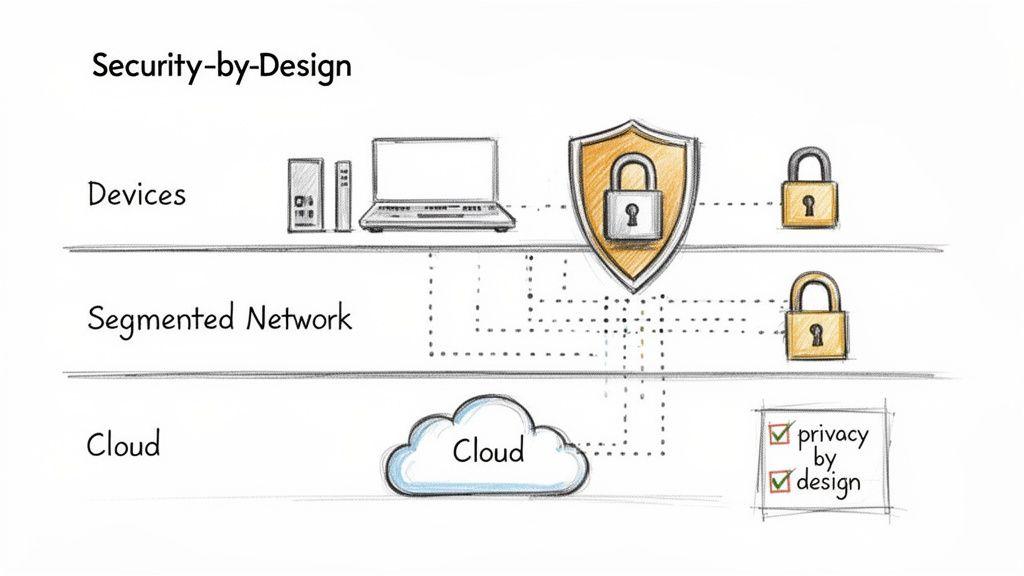

In qualsiasi soluzione internet of things professionale, la sicurezza non è una funzionalità da aggiungere alla fine di un ciclo di sviluppo. È un requisito architetturale non negoziabile fin dal primo giorno. Un errore comune e costoso è trattare la sicurezza come un elemento finale della checklist pre-lancio, il che porta spesso a vulnerabilità critiche, costosi interventi di retrofitting e notevoli rischi normativi.

Un sistema difendibile è costruito con sicurezza multilivello, in cui ogni componente è indurito e ogni canale di comunicazione è protetto. Questo principio deve estendersi dal dispositivo fisico sul campo al backend cloud in cui i dati vengono elaborati e archiviati.

Una strategia di sicurezza multilivello

La superficie di minaccia dell’IoT è ampia, con potenziali vulnerabilità in ogni livello dell’architettura. Un approccio ingenuo potrebbe concentrarsi solo sulla protezione del cloud, lasciando migliaia di dispositivi distribuiti come punti di accesso non protetti. Una strategia pragmatica affronta i rischi in modo metodico lungo l’intero sistema.

Questa strategia si basa su tre pilastri fondamentali:

- Device Hardening: È la prima linea di difesa. Inizia con la messa in sicurezza dell’hardware fisico tramite funzionalità come secure boot, che garantisce che un dispositivo esegua solo firmware affidabile e firmato. Include inoltre la disattivazione di porte e servizi non utilizzati per ridurre al minimo la superficie d’attacco.

- Network Segmentation: I dispositivi non dovrebbero mai operare su una rete piatta e aperta. La segmentazione isola gruppi di dispositivi in reti virtuali distinte. Se un dispositivo viene compromesso, questa strategia di contenimento impedisce che la violazione si propaghi a tutto il sistema.

- Cloud Access Control: Tutti gli accessi alle risorse cloud devono aderire al principio del privilegio minimo. Questo concetto semplice ma potente stabilisce che a ogni utente, servizio e dispositivo siano concessi solo i permessi minimi necessari per svolgere la propria funzione, limitando drasticamente i potenziali danni derivanti da credenziali compromesse.

Il rischio più diffuso nell’IoT è presumere l’esistenza di un perimetro sicuro. Nel momento in cui un attaccante aggira questo “muro”—spesso tramite un dispositivo protetto in modo debole—la mancanza di controlli interni consente il movimento laterale. Una postura di sicurezza robusta presuppone che le violazioni avverranno e integra controlli per rilevarle e contenerle.

Collegare i controlli tecnici alla conformità

Per i responsabili compliance e IT, queste pratiche tecniche si traducono direttamente in requisiti normativi. Obblighi come il GDPR e la Direttiva NIS2 non sono semplicemente documenti legali; forniscono blueprint tecnici per costruire sistemi affidabili.

Il concetto di ‘privacy by design’ è un pilastro di queste normative e richiede che le misure di protezione dei dati siano progettate nell’architettura del sistema fin dall’inizio, non applicate come livello superficiale. Puoi trovare una panoramica più dettagliata di questa filosofia nella nostra guida completa alla Privacy by Design.

Threat modeling pratico per il tuo progetto IoT

Prima di scrivere qualsiasi codice, il team di ingegneria dovrebbe svolgere un esercizio di threat modeling. Si tratta di un processo strutturato per identificare potenziali minacce alla sicurezza, valutarne la gravità e pianificare strategie di mitigazione. L’obiettivo è pensare come un attaccante per individuare le debolezze prima che possano essere sfruttate.

Un processo di threat modeling pragmatico include questi passaggi:

- Scomporre il sistema: Mappa ogni componente della soluzione IoT, dai sensori dei dispositivi ai database cloud e alle API di terze parti.

- Identificare i confini di fiducia: Individua dove i dati passano tra componenti sotto il tuo controllo e componenti che non lo sono. Questi confini sono aree ad alto rischio.

- Enumerare le minacce: Per ogni componente e flusso di dati, fai un brainstorming delle possibili modalità di guasto. Framework come STRIDE (Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege) forniscono una struttura utile.

- Dare priorità e mitigare: Classifica le minacce in base al potenziale impatto e alla probabilità. Definisci controlli tecnici concreti per affrontare i rischi con la massima priorità.

Questo processo proattivo trasforma la sicurezza da fonte di ansia in una disciplina ingegneristica gestita. Garantisce che la tua soluzione per l’internet delle cose non sia solo funzionale, ma anche fondamentalmente sicura e conforme.

Integrare l’IA per l’automazione intelligente

Una soluzione IoT matura non si limita a raccogliere e visualizzare dati; utilizza quei dati per guidare azioni intelligenti e automatizzate. Questo è il ruolo dell’Intelligenza Artificiale (IA) e del Machine Learning (ML), che trasformano uno strumento di monitoraggio passivo in un motore reattivo e autonomo. È qui che si sblocca il massimo valore, convertendo terabyte di letture grezze dei sensori in risultati di business proattivi e tangibili.

L’obiettivo è andare oltre le dashboard verso sistemi che possano prevedere i guasti, ottimizzare i processi in modo dinamico e sintetizzare eventi complessi per gli operatori umani. Ciò richiede di integrare l’intelligenza direttamente nei flussi di lavoro operativi.

Pattern pratici di integrazione dell’IA

Integrare l’IA in un’architettura IoT non significa seguire le tendenze, ma compiere scelte di progettazione deliberate che bilancino costo computazionale, latenza e accuratezza del modello. Diversi casi d’uso richiedono diversi pattern architetturali.

Due pattern comuni ed efficaci sono:

- Edge AI per decisioni in tempo reale: Per casi d’uso che richiedono una risposta in una frazione di secondo, eseguire modelli ML direttamente sui dispositivi edge è l’unico approccio praticabile. Un esempio classico è la manutenzione predittiva in uno stabilimento industriale. Un modello leggero di rilevamento delle anomalie in esecuzione su un gateway edge può analizzare i dati di vibrazione in tempo reale e attivare lo spegnimento di una macchina prima di un guasto catastrofico, eliminando la latenza di un round trip verso il cloud.

- Cloud AI per analisi complesse: Per attività che richiedono notevole potenza di calcolo e grandi set di dati, l’IA basata sul cloud è la scelta appropriata. Ad esempio, un Large Language Model (LLM) può elaborare e riassumere migliaia di avvisi operativi provenienti da una rete distribuita, fornendo un report conciso e leggibile dall’uomo invece di sommergere un team operativo con dati grezzi.

La scelta tra edge e cloud è un compromesso critico. L’Edge AI offre velocità e autonomia, ma è vincolata dall’hardware del dispositivo. La Cloud AI offre un’enorme potenza di calcolo ma introduce latenza e richiede una connettività affidabile.

Governance e gestione dei costi per i sistemi IA

Distribuire modelli IA in un ambiente di produzione introduce nuovi livelli di rischio operativo e complessità che devono essere gestiti. Un’azione guidata dall’IA che sia inaffidabile, non verificabile o troppo costosa può causare più danni che benefici. È qui che una governance solida diventa imprescindibile.

Il rischio maggiore nell’automazione guidata dall’IA è il problema della “black box”. Se non puoi spiegare perché un modello IA ha preso una decisione particolare, non puoi affidargli operazioni critiche. Un’IA spiegabile e verificabile non è un lusso; è un requisito fondamentale per un’implementazione responsabile.

Per gestire questi rischi, la tua architettura ha bisogno di specifiche protezioni integrate:

- Guardrail e fallback: Il tuo sistema richiede “guardrail”—regole predefinite che impediscono azioni illogiche o pericolose se un modello produce un output anomalo. Ha anche bisogno di un meccanismo di fallback, uno stato sicuro predefinito a cui può tornare se il sistema IA fallisce.

- Monitoraggio continuo: Le prestazioni del modello IA possono degradarsi nel tempo man mano che cambiano le condizioni del mondo reale, un fenomeno noto come “model drift”. Il monitoraggio continuo dell’accuratezza del modello e dei risultati operativi è essenziale per garantire l’affidabilità del sistema.

- Controlli dei costi: I modelli IA, in particolare quelli di grandi dimensioni ospitati nel cloud, possono comportare costi operativi significativi. Implementare il rate limiting, memorizzare nella cache i risultati e selezionare modelli di dimensioni appropriate sono pratiche ingegneristiche essenziali per la sostenibilità economica.

Il mercato per queste capacità avanzate sta crescendo rapidamente. Il mercato IoT per le telecomunicazioni in Nord America, un’area chiave per le integrazioni abilitate dall’IA, è stato valutato a USD 23.16 billion nel 2025 ed è previsto che raggiunga USD 160.54 billion entro il 2035. Puoi esplorare altri dati su questa crescita nell’analisi di mercato di Precedence Research. Questa tendenza evidenzia la domanda di soluzioni internet delle cose intelligenti, automatizzate e ben governate.

Una roadmap in fasi per l’implementazione IoT

Una soluzione internet delle cose di successo non è un progetto singolo e monolitico, ma il prodotto di uno sviluppo gestito e incrementale. Tentare di costruire un sistema su vasta scala senza una validazione di base è una causa comune di sforamenti di budget e fallimenti tecnici.

Un approccio in fasi è il modo più efficace per mitigare il rischio, validare le ipotesi e garantire che il prodotto finale offra valore di business. Questa roadmap divide il processo in quattro fasi distinte e gestibili, progettate per creare slancio e allineare lo sviluppo tecnico a obiettivi di business chiari.

Fase 1: Discovery mirata e Proof of Concept

Questa fase iniziale non riguarda la costruzione della tecnologia, ma la validazione del problema di business. Prima di acquistare qualsiasi hardware, devi definire in modo rigoroso la sfida operativa e le metriche specifiche da migliorare.

Con questa chiarezza, è possibile sviluppare una Proof of Concept (PoC). Una PoC è un esperimento mirato su piccola scala, progettato per rispondere a una singola domanda critica con un investimento minimo: la nostra ipotesi tecnica di base è praticabile?

Per esempio, un’azienda di logistica che cerca di ridurre il deterioramento nei container refrigerati eseguirebbe una PoC concentrata solo sul verificare se un sensore specifico può trasmettere in modo affidabile i dati di temperatura dall’interno di uno spazio in movimento e chiuso in metallo. È un esperimento, non una versione in miniatura del prodotto finale.

Fase 2: Prototipazione e sviluppo del MVP

Una volta che la PoC ha convalidato l’ipotesi tecnica di base, il passo successivo è costruire un Minimum Viable Product (MVP). L’MVP è la versione più snella della soluzione che offre valore tangibile a un piccolo gruppo di utenti finali. Il suo scopo è testare il flusso end-to-end del sistema—dal dispositivo ai dati all’azione dell’utente—e raccogliere feedback critici.

Un MVP efficace include:

- Un piccolo lotto di dispositivi prototipo: Abbastanza affidabili per test nel mondo reale, ma non necessariamente di livello produttivo.

- Una piattaforma dati di base: In grado di acquisire, archiviare e visualizzare i dati provenienti dai dispositivi.

- Un’interfaccia utente semplice: Sufficiente per consentire agli utenti target di interagire con i dati e fornire feedback sulla loro utilità.

Questa fase è incentrata sull’apprendimento. Il feedback raccolto qui informerà l’architettura e il set di funzionalità della soluzione scalata, prevenendo costose modifiche nelle fasi successive del ciclo di sviluppo.

Il processo di trasformare i dati grezzi in intelligenza segue un modello chiaro e ripetibile.

Questo flusso dalla raccolta dei dati alla modellazione IA fino all’azione automatizzata è l’obiettivo finale di qualsiasi sistema IoT intelligente.

Fase 3: Sviluppo scalato e architettura

Forti delle informazioni ricavate dall’MVP, ora puoi investire con fiducia nella costruzione di un’architettura completa, sicura e scalabile. È qui che si progetta per il lungo termine, implementando una sicurezza robusta, protocolli di rete resilienti e un’infrastruttura cloud progettata per la crescita.

Le attività chiave in questa fase includono:

- Definizione finale del design hardware per la produzione di massa e la gestione della supply chain.

- Realizzazione della piattaforma software completa con attenzione a manutenibilità e sicurezza.

- Implementazione di controlli di sicurezza completi dall’hardware del dispositivo fino al cloud.

- Configurazione di pipeline CI/CD per test e deployment automatizzati.

Questa è la fase più dispendiosa in termini di capitale, e il suo successo dipende dalla qualità del lavoro di discovery e dell’MVP precedenti. La regione Asia Pacifico, ad esempio, sta investendo molto in quest’area, in particolare nella smart manufacturing. Si prevede che il mercato IoT in quell’area crescerà da USD 218.57 billion nel 2025 a USD 392.76 billion entro il 2030. Puoi trovare maggiori approfondimenti su il mercato IoT nella regione APAC nelle analisi recenti.

Fase 4: Deploy e manutenzione a lungo termine

Il deployment non è la fine del progetto. Una volta che la soluzione è live, l’attenzione si sposta su osservabilità, manutenzione e ottimizzazione. Un sistema IoT di successo richiede una gestione continua del ciclo di vita per garantirne salute e valore.

Un punto di fallimento comune è sottovalutare l’overhead operativo di un sistema IoT distribuito. Il Total Cost of Ownership (TCO) non è dominato dalla costruzione iniziale, ma dal costo a lungo termine della gestione degli aggiornamenti del firmware, del monitoraggio dello stato dei dispositivi e della garanzia della sicurezza del sistema lungo un ciclo di vita pluriennale.

Questa fase finale comporta la creazione di monitoraggio e alerting robusti per tracciare le prestazioni del sistema e lo stato dei dispositivi. Richiede inoltre un processo chiaro per distribuire aggiornamenti over-the-air (OTA) per correggere vulnerabilità o introdurre nuove funzionalità. Questa gestione del ciclo di vita protegge l’investimento e consente alla soluzione di adattarsi all’evoluzione delle esigenze di business.

Misurare il successo e garantire valore a lungo termine

La vera misura di una soluzione internet delle cose è il suo impatto diretto e quantificabile sulle operazioni aziendali. Una soluzione senza Key Performance Indicators (KPI) chiari è un esercizio tecnico, non un asset strategico.

Il successo si ottiene quando i dati IoT sono collegati direttamente agli obiettivi di business principali. Per qualsiasi CTO o product leader, ciò significa andare oltre le vanity metrics come l’uptime dei dispositivi per concentrarsi sui risultati che influenzano il conto economico. L’obiettivo è tracciare una linea diretta da una lettura del sensore a un risultato di business.

Metriche specifiche per caso d’uso

I KPI generici sono insufficienti per implementazioni IoT specializzate. Per ottenere insight significativi, le metriche di successo devono essere adattate al contesto operativo specifico.

- Produzione: Lo standard di settore è l’Overall Equipment Effectiveness (OEE). L’uso dei sensori per monitorare disponibilità, prestazioni e qualità consente a un’azienda di individuare i colli di bottiglia della produzione. Un aumento del 5% dell’OEE, guidato dai dati IoT, si traduce direttamente in una maggiore produzione e in costi operativi inferiori.

- Logistica: La metrica più critica è l’utilizzo degli asset. I dati GPS e dei sensori possono monitorare non solo la posizione ma anche le ore motore, lo stato del carico e il tempo di inattività, fornendo a un fleet manager l’intelligenza necessaria per ottimizzare i percorsi e ridurre il consumo di carburante.

- Smart Building: Per i facility manager, il successo si misura in consumo energetico (kWh) per metro quadrato e comfort degli occupanti. I controlli HVAC e illuminazione guidati dall’IoT possono ridurre i costi energetici del 10-20% mantenendo al contempo un ambiente produttivo.

Il fallimento più comune nella misurazione del valore IoT è trattarlo come un progetto IT invece che come un’iniziativa di business. Se i dati generati non possono essere collegati a un KPI finanziario o operativo, il progetto manca di uno scopo chiaro e farà fatica a giustificarne il costo a lungo termine.

Case study: una linea chiara verso i risultati di business

Considera un’azienda di logistica con una flotta di camion refrigerati, che affronta problemi di deterioramento del carico e alti costi del carburante. È stata implementata una soluzione IoT ben progettata con due obiettivi chiari.

Innanzitutto, i sensori di temperatura all’interno dei trailer fornivano avvisi in tempo reale, prevenendo il deterioramento del carico e portando a una riduzione del 95% degli incidenti legati alla temperatura. In secondo luogo, i dati diagnostici del motore e quelli GPS sono stati utilizzati per analizzare il comportamento dei conducenti e l’efficienza dei percorsi.

Il risultato è stata una riduzione del 15% dei costi annuali del carburante—un esito direttamente riconducibile ai dati IoT. Questo esemplifica una riuscita soluzione internet of things: architettura pragmatica, sicurezza integrata e un’attenzione costante alla generazione di valore aziendale misurabile e duraturo.

Domande che Sentiamo Spesso

Quando si discute una nuova iniziativa IoT con CTO, fondatori e responsabili IT, emergono costantemente alcune domande chiave. In genere si concentrano su aspetti pratici: costi, scelte tecnologiche e sicurezza.

Qual è il Maggior Costo Nascosto in un Progetto IoT?

Sebbene l’hardware e i servizi cloud siano previsti nel budget, il costo a lungo termine più significativo è quasi sempre la manutenzione. Una soluzione IoT non progettata per essere manutenibile diventa esponenzialmente più costosa da gestire, aggiornare e mettere in sicurezza man mano che scala da centinaia a migliaia di dispositivi.

I costi reali stanno nella gestione degli aggiornamenti firmware su una flotta ampia, nella correzione delle vulnerabilità di sicurezza sul campo e nella scalabilità dell’infrastruttura backend senza tempi di inattività. Collaborare con un team di ingegneria che dia priorità a un’architettura manutenibile è il modo più efficace per controllare il Costo Totale di Proprietà (TCO).

Dovremmo Costruire o Acquistare una Piattaforma IoT?

Questo è il classico compromesso tra ‘build vs. buy’. La risposta corretta dipende dal vostro core business. Le piattaforme pronte all’uso possono accelerare il time-to-market per casi d’uso standard, ma possono anche essere rigide e costose da personalizzare.

Costruire una soluzione personalizzata richiede un investimento iniziale maggiore, ma offre il controllo totale e la possibilità di sviluppare funzionalità uniche che creano un vantaggio competitivo. Un approccio ibrido spesso offre un buon equilibrio: utilizzare una piattaforma per l’infrastruttura di base mentre si costruiscono sopra le proprie applicazioni distintive e di valore.

Come Manteniamo i Nostri Dati IoT Sicuri e Conformi?

Sicurezza e conformità non possono essere un ripensamento; devono essere progettate nel sistema fin dall’inizio. Alcune pratiche non sono negoziabili:

- Crittografia end-to-end per tutti i dati, sia in transito sia a riposo.

- Un robusto sistema di identity and access management per ogni dispositivo e utente.

- Adesione al principio di minimizzazione dei dati—raccogliere solo i dati strettamente necessari.

- Chiare politiche di governance dei dati che affrontino i requisiti normativi come il GDPR, inclusi i processi per la gestione delle richieste degli interessati.

Una filosofia di “privacy by design” non è una funzionalità, ma una scelta architetturale fondamentale. Significa progettare salvaguardie nel sistema fin dall’inizio, non tentare di aggiungerle dopo un incidente di sicurezza.

In Devisia, progettiamo soluzioni IoT sicure, scalabili e manutenibili, direttamente collegate a risultati di business misurabili. Se state cercando un partner tecnico a lungo termine per trasformare la vostra visione in un prodotto digitale affidabile, dovremmo parlarne.