Nel loro nucleo, i sensori dell’Internet of Everything (IoE) sono i componenti hardware che traducono i fenomeni fisici in dati digitali. Sono gli input sensoriali per sistemi software complessi, catturando informazioni del mondo reale — come temperatura, movimento o composizione chimica — e rendendole leggibili dalle macchine.

Questi dati costituiscono il livello fondamentale per costruire i sistemi B2B intelligenti, automatizzati e reattivi che definiscono l’architettura digitale moderna.

Il valore strategico dei sensori Internet of Everything

L’Internet of Everything (IoE) rappresenta un cambiamento architetturale che va oltre la semplice connessione dei dispositivi. Si concentra sull’integrazione di dati, processi e persone in un unico sistema coerente. Per i leader tecnici, il problema non è solo acquisire dati: è progettare un sistema che trasformi quei dati in intelligence affidabile e azionabile, capace di generare specifici risultati di business.

Un’architettura IoE ben definita è la soluzione a questa sfida.

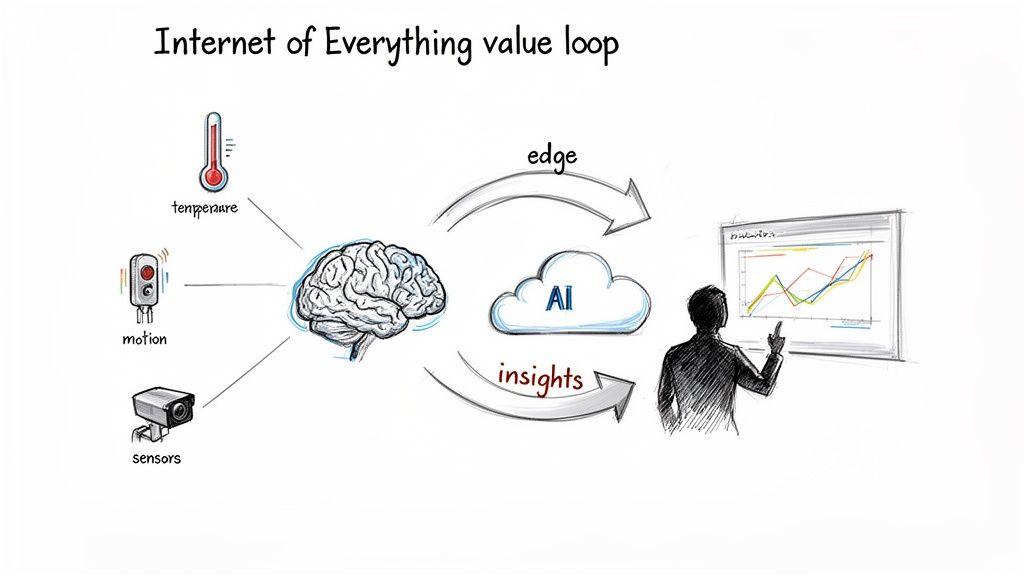

A differenza dell’Internet of Things (IoT), più ristretto e focalizzato, l’IoE mira a creare un ciclo di feedback completo. In questo ecosistema, i sensori dell’Internet of Everything forniscono la telemetria grezza che alimenta tutto, dalle piattaforme di AI e l’analisi predittiva ai sistemi di controllo automatizzati.

Dalla raccolta dei dati alla generazione di valore: un problema architetturale

Un approccio ingenuo all’IoE tratta i sensori come semplici raccoglitori di dati. Questo errore comune porta a dataset ingestibili, costi elevati di storage cloud e a un basso rapporto segnale-rumore, senza alcun ritorno pratico sull’investimento.

L’obiettivo architetturale corretto è progettare un sistema in cui i dati informino direttamente i processi di business e migliorino il processo decisionale umano.

Un’implementazione IoE matura stabilisce un ciclo di valore:

- I sensori acquisiscono dati specifici e rilevanti su un ambiente operativo.

- I dati vengono elaborati, spesso all’edge, per filtrare il rumore e identificare eventi significativi.

- Gli insight vengono generati da modelli di AI basati su cloud o da piattaforme di analisi.

- Le azioni vengono automatizzate (ad es. regolando una macchina) oppure presentate agli operatori umani, con un impatto diretto sui risultati di business.

Questo ciclo trasforma l’integrazione dei sensori da centro di costo a investimento fondamentale per costruire sistemi software competitivi e scalabili. La capacità di rilevare e rispondere al mondo fisico non è più una funzionalità opzionale.

L’imperativo architetturale

Per CTO e responsabili di prodotto, l’integrazione dei sensori dell’Internet of Everything è una decisione architetturale centrale. Influenza direttamente la scelta del protocollo di rete, la progettazione della pipeline dati, la postura di sicurezza e la conformità normativa (ad es. GDPR, NIS2).

L’intelligenza di un sistema è limitata dalla qualità e dalla rilevanza dei suoi input. Trascurare il livello fondamentale dei sensori garantisce che qualsiasi iniziativa successiva di AI o analisi sia costruita su basi inaffidabili, limitandone il potenziale fin dall’inizio.

L’obiettivo principale è costruire un sistema non solo funzionale, ma anche scalabile, manutenibile ed economicamente efficiente lungo l’intero ciclo di vita. Ciò richiede un approccio pragmatico che valuti attentamente i compromessi tra diversi tipi di sensori, opzioni di connettività e strategie di elaborazione dei dati.

Approfondiamo gli aspetti pratici in questa guida alle soluzioni Internet of Things. Una strategia IoE di successo trasforma i dati dei sensori da commodity ad asset strategico che risolve problemi di business tangibili.

Selezionare i sensori e i protocolli di comunicazione giusti

Scegliere l’hardware e la connettività corretti per il proprio sistema Internet of Everything (IoE) è una decisione architetturale critica. Una scelta errata può portare a implementazioni fallite, costi operativi in aumento e sistemi incapaci di soddisfare i requisiti di prestazioni o conformità.

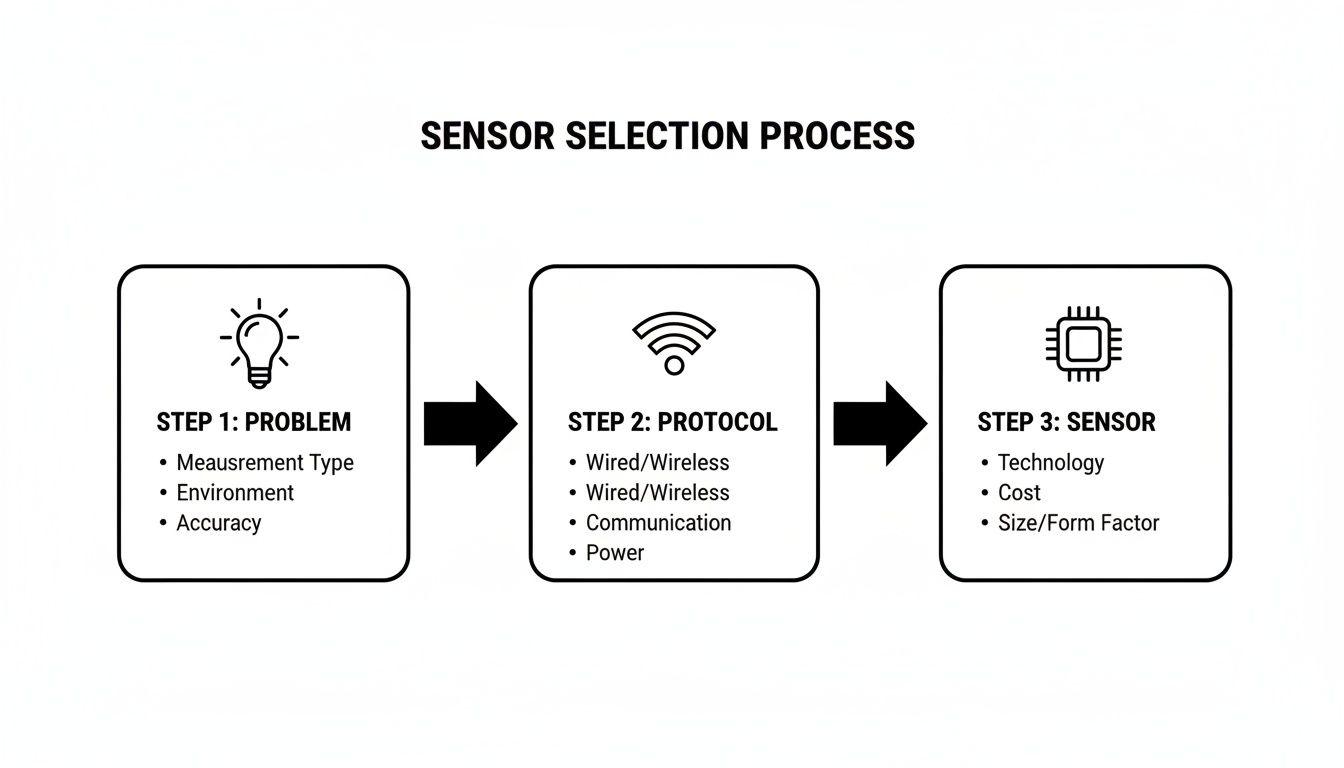

Il problema iniziale non è selezionare un sensore, ma definire i dati necessari per risolvere uno specifico problema di business. Stai verificando l’integrità della catena del freddo per la conformità normativa, rilevando accessi fisici non autorizzati o prevedendo un guasto elettromeccanico? La risposta a questa domanda definisce le specifiche necessarie del sensore.

Categorizzare i sensori in base alla funzione di business

Un approccio pratico alla selezione dei sensori consiste nel categorizzarli in base alla loro funzione all’interno della logica di business. Questo collega direttamente le scelte hardware ai risultati.

-

Sensori ambientali e chimici: Questi componenti misurano condizioni ambientali come temperatura, umidità, qualità dell’aria o presenza di gas specifici. Sono fondamentali per applicazioni guidate dalla conformità nella logistica (trasporto refrigerato), nell’agricoltura intelligente (umidità e nutrienti del suolo) e nella sicurezza industriale (rilevamento di gas pericolosi).

-

Sensori di movimento e prossimità: Questa categoria include accelerometri, giroscopi e sensori a infrarossi passivi (PIR). La loro funzione è rilevare movimento, orientamento o presenza fisica. I casi d’uso comuni includono il tracciamento degli asset in magazzino, i sistemi antifurto e l’ottimizzazione energetica negli edifici intelligenti tramite il controllo HVAC e dell’illuminazione basato sulla presenza.

-

Sensori ottici e biometrici: Sensori di immagine, rilevatori a infrarossi e scanner biometrici catturano informazioni visive o biologiche. Sono essenziali per il controllo qualità automatizzato nelle linee di produzione, per sistemi avanzati di controllo accessi e per l’analisi retail volta a comprendere i flussi di visitatori.

La domanda di questi componenti sta crescendo rapidamente. In India, ad esempio, il mercato dei sensori IoT è stato valutato a 1,2 miliardi di USD nel 2023 e si prevede che raggiungerà 7,5 miliardi di USD entro il 2030. Puoi leggere la ricerca completa su queste dinamiche di mercato per comprendere la portata di questa tendenza.

Analizzare i compromessi tra i protocolli di comunicazione

Una volta definiti i dati richiesti, il problema architetturale successivo è determinare come trasmetterli in modo affidabile ed اقتصاديamente efficiente. Il protocollo di comunicazione è il tessuto connettivo della rete IoE; una discrepanza tra il protocollo e l’ambiente operativo è un punto di fallimento comune.

La decisione dipende da una serie di compromessi architetturali chiave. Non esiste un unico protocollo universalmente “migliore”; ciascuno è ottimizzato per un diverso insieme di vincoli.

Il punto di guasto più comune nei progetti IoE è una mancata corrispondenza tra il protocollo di comunicazione scelto e la realtà operativa dell’implementazione. Un protocollo ad alta larghezza di banda esaurirà le batterie nelle implementazioni remote, mentre un protocollo a basso consumo non riuscirà a trasmettere dati complessi in tempo.

Per fare una scelta informata, serve un quadro di valutazione strutturato. La tabella seguente offre un confronto pragmatico dei protocolli più comuni, evidenziandone punti di forza e debolezze nei contesti B2B.

Framework di selezione dei protocolli per implementazioni di sensori IoE

| Protocollo | Portata tipica | Velocità dati | Consumo energetico | Scenario B2B più adatto |

|---|---|---|---|---|

| Wi-Fi | ~50m | Alta (1-600+ Mbps) | Alto | Uffici/stabilimenti intelligenti dove l’alimentazione è facilmente disponibile e servono dati ad alta velocità per video o fusioni complesse di sensori. |

| Bluetooth/BLE | ~10-100m | Bassa-Media (1-3 Mbps) | Molto basso | Dispositivi indossabili, tracciamento asset indoor (beacon) e monitoraggio di apparecchiature a corto raggio dove la durata della batteria è un vincolo primario. |

| LoRaWAN | 2-15km | Molto bassa (0,3-50 Kbps) | Estremamente basso | Agricoltura intelligente, misurazione su scala cittadina o monitoraggio ambientale remoto dove i dispositivi devono funzionare per anni con una sola batteria. |

| Cellulare (4G/5G) | Diversi km | Molto alta | Alto | Telematica veicolare, tracciamento di asset mobili e applicazioni remote ad alta larghezza di banda (ad es. telecamere di sicurezza) che richiedono copertura ubiqua. |

| Zigbee/Z-Wave | ~10-100m | Bassa (40-250 Kbps) | Basso | Automazione di edifici intelligenti e sistemi di controllo industriale dove una rete mesh affidabile e auto-riparante è più critica dell’elevata portata dati. |

Allineando le caratteristiche del protocollo ai vincoli specifici del tuo caso d’uso, puoi progettare un’implementazione IoE robusta ed efficiente.

Progettare pipeline dati scalabili dall’edge al cloud

Integrare migliaia di sensori dell’Internet of Everything è solo il primo passo. Il problema architetturale più complesso è progettare un sistema che elabori il volume e la velocità dei dati risultanti senza sostenere costi proibitivi o latenza eccessiva.

Un approccio comune ma errato consiste nello streaming di tutti i dati grezzi dei sensori direttamente verso un cloud centrale. Questa architettura ingenua porta rapidamente a costi elevati di banda, a una latenza scadente per le applicazioni sensibili al tempo e a un’infrastruttura di ingestion difficile da scalare. Per qualsiasi sistema che richieda una risposta quasi in tempo reale, questo modello è impraticabile.

La soluzione è una pipeline dati distribuita che elabora le informazioni in modo intelligente a diversi livelli — dall’edge di rete fino al cloud centrale. Questo modello filtra e aggrega i dati, assicurando che vengano trasmesse solo le informazioni rilevanti, ottimizzando così costi, latenza e scalabilità.

Il paradigma dell’Edge e del Fog Computing

Un’architettura IoE robusta avvicina il calcolo alla fonte dei dati. Questo è il principio fondamentale dell’edge e del fog computing. Invece di un semplice flusso dati dal sensore al cloud, questo modello introduce livelli intermedi per eseguire l’elaborazione in tempo reale e ridurre il carico sulle risorse centralizzate.

-

Edge Computing: L’elaborazione avviene direttamente sul dispositivo sensore o nelle sue immediate vicinanze. Ad esempio, una telecamera intelligente su una linea di produzione esegue un modello ML leggero per rilevare difetti del prodotto. Invece di trasmettere il video grezzo, invia solo un alert e una singola immagine quando viene identificato un difetto. Questo riduce drasticamente il consumo di banda e consente una risposta immediata.

-

Fog Computing: Questo livello si colloca tra i dispositivi edge e il cloud, in genere su un gateway locale o su un server on-premises. Aggrega i dati provenienti da più dispositivi edge e può eseguire analisi più complesse. Ad esempio, un nodo fog in un magazzino potrebbe correlare i dati di sensori di movimento, temperatura e umidità per ottimizzare in tempo reale il sistema HVAC, senza dover effettuare un round-trip verso un data center cloud lontano.

Questo approccio a più livelli è fondamentale per gestire implementazioni su larga scala. La regione Asia-Pacifico, ad esempio, dovrebbe registrare un tasso di crescita annuale composto del 39,6% nell’adozione di sensori IoT dal 2024 al 2029. Questa crescita è trainata da applicazioni avanzate in cui l’elaborazione edge a bassa latenza è un requisito imprescindibile. Puoi scoprire ulteriori insight su queste tendenze globali del mercato dei sensori per comprendere la portata di questo cambiamento.

Componenti fondamentali di una pipeline dati resiliente

Costruire una pipeline dati distribuita richiede uno stack di tecnologie specializzate, ciascuna scelta per gestire le esigenze uniche dei dati dei sensori. L’architettura deve essere disaccoppiata per garantire manutenibilità e resilienza.

Il percorso inizia con la selezione del sensore giusto, un processo fondamentale che precede la stessa architettura della pipeline.

Definire il problema determina i requisiti di tutto ciò che segue, dai protocolli di comunicazione all’hardware specifico necessario.

Le pipeline di dati IoE più resilienti non sono monolitici. Sono composti da servizi discreti e disaccoppiati che possono essere scalati, aggiornati e mantenuti in modo indipendente, riducendo il rischio che un singolo punto di guasto faccia cadere l’intero sistema.

I componenti chiave in un pipeline ben progettato includono:

-

Broker di messaggi: servizi come i broker MQTT (ad es., Mosquitto, EMQ X) fungono da spina dorsale della messaggistica. Gestiscono la comunicazione tra numerosi dispositivi e servizi backend utilizzando un modello publish-subscribe leggero, ideale per dispositivi con risorse limitate su reti inaffidabili.

-

Servizi di acquisizione dati: al confine del cloud, servizi gestiti come AWS IoT Core o Azure IoT Hub gestiscono l’autenticazione dei dispositivi, l’instradamento dei messaggi e l’integrazione con altri servizi cloud su larga scala.

-

Database time-series: i dati dei sensori sono fondamentalmente dati time-series. Database specializzati come InfluxDB o TimescaleDB sono progettati per archiviare ed effettuare query su questo formato dati con elevata efficienza, superando di gran lunga i database relazionali tradizionali per i carichi di lavoro di monitoraggio e analisi.

-

Stack di osservabilità: uno stack di osservabilità dedicato (ad es., Prometheus per le metriche, Grafana per la visualizzazione e una soluzione di logging) è imprescindibile per monitorare lo stato di salute di sensori, gateway e pipeline dati.

La decisione su dove ospitare questi componenti comporta un’analisi del compromesso tra implementazioni on-premises e cloud. Per approfondire queste scelte, esplora la nostra guida sulle architetture on-premises vs cloud. L’architettura ottimale bilancia le esigenze operative in tempo reale con gli obiettivi analitici a lungo termine, creando un sistema allo stesso tempo potente ed اقتصاديamente vantaggioso.

Integrare sicurezza e privacy nella tua architettura IoE

Nel contesto dell’Internet of Everything, sicurezza e privacy non sono funzionalità; sono requisiti architetturali fondamentali. Il problema principale è che la superficie di attacco dell’IoE si estende al mondo fisico, creando nuovi vettori di minaccia che possono portare a violazioni dei dati, sanzioni normative (ad es., ai sensi del GDPR o di NIS2) e a una perdita permanente di fiducia.

Trattare la sicurezza come un ripensamento successivo è un errore critico. Un sistema che si collega al mondo fisico—monitorando processi industriali, gestendo l’accesso agli edifici o tracciando asset—presenta rischi ben oltre la semplice perdita di dati. Un attaccante potrebbe manipolare i dati dei sensori per causare danni fisici o interrompere operazioni critiche. Il tuo modello di sicurezza deve coprire l’intero sistema, dalla manomissione fisica dei sensori internet of everything fino a sofisticati attacchi man-in-the-middle.

Costruire una strategia di difesa in profondità

La soluzione non è un singolo strumento ma una strategia multilivello di difesa in profondità. Se un livello di difesa viene compromesso, un altro è in atto per mitigare la minaccia.

Questi controlli sono necessità architetturali:

- Identità e provisioning sicuri dei dispositivi: ogni sensore richiede un’identità unica e non falsificabile, tipicamente implementata tramite certificati crittografici. Questo impedisce a un attaccante di introdurre un dispositivo malevolo nella rete per iniettare dati falsi o esfiltrare dati legittimi.

- Crittografia end-to-end (E2EE): i dati devono essere crittografati in transito (ad es., usando TLS) e a riposo. Questo garantisce che i dati intercettati rimangano riservati e inutilizzabili per una parte non autorizzata.

- Secure boot e integrità del firmware: i dispositivi devono essere progettati per eseguire solo software autenticato e firmato crittograficamente. Un processo di secure boot garantisce che un dispositivo con firmware manomesso non riesca ad avviarsi, impedendo a un attaccante di stabilire un punto d’appoggio persistente. Anche gli aggiornamenti over-the-air (OTA) devono essere altrettanto sicuri.

Allineare i controlli tecnici ai requisiti di conformità

Per i responsabili della conformità e dell’IT, questi controlli tecnici sono i meccanismi di implementazione di requisiti legali come il GDPR e la direttiva NIS2, che impongono regole rigorose sulla protezione dei dati e sulla resilienza del sistema.

La privacy è una scelta architetturale, non una funzionalità. Un sistema IoE progettato senza i principi di privacy-by-design porterà inevitabilmente a fallimenti di conformità, poiché adattare i controlli in un secondo momento è spesso tecnicamente impraticabile e proibitivamente costoso.

Un sistema verificabile deve dimostrare che questi controlli sono presenti ed efficaci. Ad esempio:

- GDPR: una crittografia मजबूत e una gestione robusta delle identità affrontano direttamente il principio di “integrità e riservatezza” (articolo 5(1)(f)).

- Direttiva NIS2: un requisito chiave è limitare l’impatto di un incidente di sicurezza. La segmentazione di rete—isolando i dispositivi IoE critici dalla rete aziendale—è un controllo fondamentale per raggiungere questo obiettivo.

La spinta del mercato verso sensori più avanzati rende questi controlli ancora più vitali. Il Nord America, leader nell’adozione dell’IT, ha visto il mercato dei sensori IoT valutato a 6,19 miliardi di USD nel 2024. I vision sensor, in crescita con un CAGR del 29,91%, vengono sempre più spesso abbinati agli LLM per analisi complesse, il che aumenta ulteriormente la posta in gioco per sicurezza e privacy. Puoi approfondire questi risultati sul mercato dei sensori IoE per vedere la portata di ciò che è a rischio.

Progettando un sistema IoE con una mentalità security-first e privacy-by-design, non stai semplicemente proteggendo i dati. Stai costruendo una base di fiducia essenziale per la sostenibilità operativa a lungo termine.

Implementazione IoE nel mondo reale e integrazione dell’IA

Il problema che affrontano i leader tecnici è come passare da un progetto architetturale a un sistema funzionale e in grado di generare valore senza cadere in un’implementazione “big bang” complessa e rischiosa. La soluzione è un approccio graduale: partire con un Minimum Viable Product (MVP) che risolva un problema specifico, fornire valore rapidamente e utilizzare i dati raccolti per costruire capacità più sofisticate, guidate dall’IA.

I seguenti casi d’uso illustrano questo percorso iterativo dal semplice monitoraggio all’automazione intelligente.

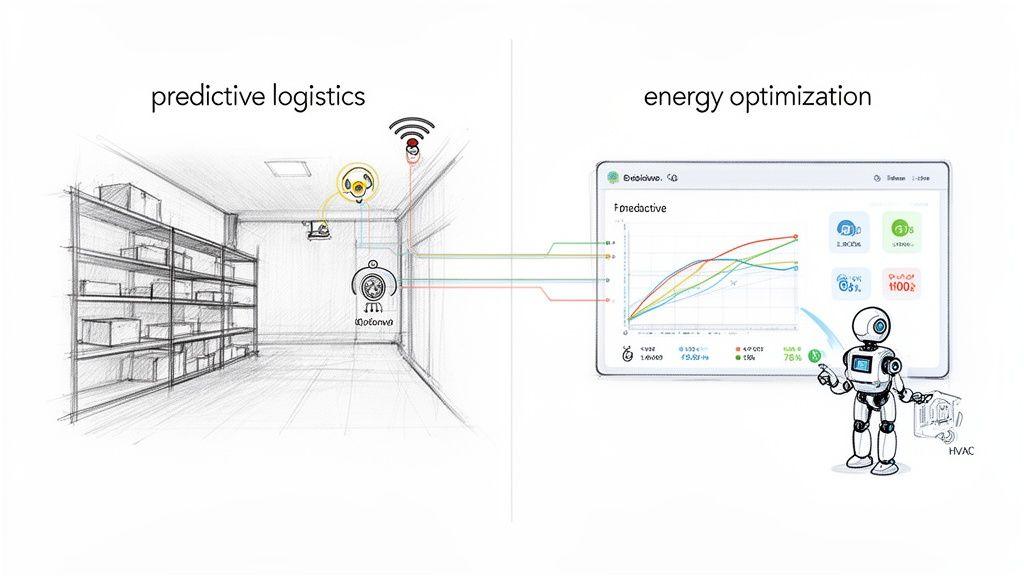

Caso d’uso 1: logistica predittiva per una piattaforma SaaS

Un’azienda SaaS fornisce un sistema di gestione del magazzino. Per differenziare il proprio prodotto, vuole andare oltre il semplice tracciamento dell’inventario e prevedere le interruzioni della supply chain causate dalle condizioni ambientali. Questo richiede una rete di sensori internet of everything.

Fase 1: l’MVP per conformità e monitoraggio

L’obiettivo iniziale è fornire un valore immediato e tangibile. Il team implementa sensori di temperatura e umidità nel magazzino di un cliente chiave.

- Selezione dei sensori: vengono scelti sensori LoRaWAN a basso consumo e a lungo raggio per la loro facilità di installazione (nessun nuovo cablaggio) e la durata della batteria di diversi anni, riducendo al minimo i costi di manutenzione.

- Pipeline dati: ogni 15 minuti, i sensori trasmettono i dati a un gateway LoRaWAN. I dati vengono quindi pubblicati tramite MQTT verso un servizio di acquisizione cloud e memorizzati in un database time-series.

- Valore per l’utente: il cliente ottiene una dashboard per il monitoraggio ambientale in tempo reale e riceve avvisi automatici se le condizioni si discostano da un intervallo di sicurezza predefinito. Questo aiuta immediatamente il cliente a soddisfare i requisiti normativi per merci sensibili.

Fase 2: previsione predittiva basata sull’IA

Dopo diversi mesi di raccolta dati, il sistema dispone di un prezioso dataset storico. L’obiettivo ora passa dall’alerting reattivo alla previsione proattiva degli eventi di deterioramento.

Un sistema IoE efficace evolve. Inizia risolvendo un problema semplice e immediato e poi utilizza i dati che raccoglie come carburante per costruire capacità più avanzate e predittive che generano valore cumulativo nel tempo.

L’architettura viene potenziata:

- Elaborazione edge: il firmware del gateway viene aggiornato per eseguire un’aggregazione di base dei dati, ad esempio calcolando medie orarie. Questo riduce la trasmissione dei dati e i costi di elaborazione cloud.

- Modello IA nel cloud: un modello di forecasting di machine learning viene addestrato sui dati storici dei sensori, combinati con fonti dati esterne come le previsioni meteo e i programmi di spedizione.

- Dashboard avanzata: la piattaforma ora mostra un punteggio di “rischio di deterioramento” per le successive 72 ore, consentendo ai manager di adottare azioni preventive, come dirottare una spedizione o regolare i controlli climatici del magazzino.

Caso d’uso 2: gestione degli edifici guidata dall’IA

Si sta sviluppando un’applicazione software personalizzata per un campus aziendale con l’obiettivo di ridurre il consumo energetico. Il sistema utilizzerà i dati di occupazione per consentire a un agente IA di controllare in modo intelligente il sistema HVAC dell’edificio, mantenendo al contempo comfort e sicurezza dei dipendenti.

Fase 1: l’MVP per l’analisi dell’occupazione

Il primo passo è comprendere l’utilizzo degli spazi. Una rete di sensori di occupazione a infrarossi passivi (PIR) viene installata nelle sale riunioni e nelle aree comuni.

- Selezione dei sensori: vengono scelti sensori PIR basati su BLE per il loro basso costo e la semplice connettività a un gateway locale BLE-to-Wi-Fi.

- Pipeline dati: il gateway aggrega gli stati di modifica “occupato/non occupato” e li inoltra a un backend cloud.

- Valore per l’utente: i facility manager ricevono una dashboard con heatmap che mostrano i pattern di utilizzo dell’edificio. Questi dati da soli forniscono un valore significativo per ottimizzare i programmi di pulizia e la pianificazione degli spazi.

Fase 2: l’agente di controllo IA

Con una base di dati sull’occupazione, viene introdotto un agente IA per automatizzare il controllo HVAC. Ciò richiede un’integrazione attenta e considerazioni di sicurezza. Puoi approfondire questo tema nel nostro articolo sulla sinergia tra intelligenza artificiale e IoT.

- Integrazione: l’applicazione cloud viene integrata con il sistema di gestione dell’edificio (BMS) tramite la sua API, consentendole di inviare comandi di controllo alle unità HVAC.

- Logica dell’agente IA: un agente IA viene sviluppato utilizzando un motore a regole combinato con un modello predittivo. Impara il programma tipico di occupazione per ogni zona e inizia a pre-raffreddare o pre-riscaldare le stanze prima dell’arrivo degli occupanti, spegnendo i sistemi nelle aree vuote.

- Guardrail di sicurezza: questo è il componente più critico. L’agente opera entro limiti di sicurezza rigorosi e predefiniti. Non può disattivare completamente la ventilazione né impostare temperature al di fuori di un intervallo di comfort approvato. Questa combinazione di automazione intelligente e vincoli di sicurezza robusti è essenziale per un’implementazione di successo.

Indicazioni operative per i leader tecnici

Per i leader che valutano un’iniziativa IoE, il percorso dal concetto a un sistema affidabile e di alto valore è definito da decisioni architetturali deliberate. Questo va considerato come un’evoluzione centrale delle capacità del tuo software, non come un progetto accessorio.

Il successo dipende da una mentalità pragmatica che bilancia continuamente i compromessi tecnici con un valore di business misurabile.

Una base per il successo a lungo termine

L’obiettivo principale è trasformare i dati dei sensori in un asset affidabile. L’errore più comune è trattare i sensori Internet of Everything come semplici raccoglitori di dati. Piuttosto, considera la loro integrazione come una scelta architetturale fondamentale con implicazioni per l’intero sistema.

Un approccio pragmatico e di lungo periodo è l’unico modo per trasformare la promessa dei dati dei sensori in un sistema genuinamente intelligente. Implementazioni affrettate creano debito tecnico e problemi operativi. Un’implementazione strategica costruisce un vantaggio competitivo duraturo.

Inizia con sicurezza e privacy come requisiti non negoziabili, fin dal primo giorno. Tentare di aggiungere la sicurezza in un secondo momento è esponenzialmente più costoso e spesso tecnicamente impossibile. Integra controlli come la crittografia end-to-end e identità sicure dei dispositivi nel progetto iniziale.

Esecuzione e Scalabilità

Quando selezioni la tecnologia, conduci un’analisi rigorosa basata su vincoli del mondo reale. La scelta di sensori, protocolli e piattaforme dati deve essere giustificata dal consumo energetico, dalla capacità di throughput dei dati e dal costo totale di proprietà.

Infine, progetta le pipeline dati sia per la scalabilità sia per l’efficienza dei costi. È qui che una strategia di edge computing diventa uno strumento potente, consentendo l’elaborazione locale dei dati per ridurre la latenza e le spese cloud. Costruendo in modo incrementale e concentrandoti su risultati misurabili, il tuo sistema IoE si evolverà in un asset potente, affidabile e intelligente.

Domande Frequenti sui Sensori IoE

Quando si pianifica il deployment di sensori IoE, le domande pratiche relative alla gestione a lungo termine e ai costi sono fondamentali. Ecco le preoccupazioni più comuni dei responsabili tecnici, con risposte basate sull’esperienza di implementazione nel mondo reale.

Come gestiamo migliaia di sensori IoE distribuiti?

Gestire un ampio parco di sensori internet of everything richiede una strategia olistica, non un singolo strumento. Dal punto di vista architetturale, una piattaforma robusta di gestione dei dispositivi è essenziale fin dal primo giorno. Questa piattaforma deve gestire diagnostica remota, aggiornamenti firmware sicuri over-the-air (OTA) e provisioning automatizzato dei dispositivi.

Dal punto di vista operativo, il successo dipende da una selezione prudente dell’hardware e dalla progettazione del sistema. Scegli sensori con un Mean Time Between Failures (MTBF) elevato e, dove possibile, progetta per la manutenibilità fisica. Sul fronte software, un monitoraggio completo deve essere integrato nella tua piattaforma per tenere traccia dei livelli della batteria, della connettività di rete e dell’integrità dei dati. Questo ti consente di affrontare in modo preventivo i guasti dei dispositivi prima che influiscano sull’erogazione del servizio.

Qual è il costo nascosto più significativo in un progetto IoE?

Mentre l’acquisto dell’hardware è una spesa in conto capitale visibile, il costo nascosto più significativo in quasi ogni progetto IoE è la gestione dei dati su larga scala. Non si tratta solo delle tariffe di storage cloud, ma della spesa operativa continua (OpEx) e dell’impegno ingegneristico necessari per costruire, mantenere ed evolvere la pipeline dati.

Ingerire, pulire, archiviare e mettere in sicurezza terabyte di dati dei sensori rappresenta un costo continuo sostanziale. Un’architettura ingenua che convoglia tutti i dati grezzi nel cloud porterà rapidamente a costi insostenibili di banda e piattaforma, compromettendo il ROI del progetto.

È proprio per questo che una strategia di edge computing ben ponderata è fondamentale. Elaborando i dati localmente e trasmettendo al cloud solo insight aggregati ad alto valore, puoi gestire e controllare efficacemente questi costi a lungo termine.

Come possiamo garantire che i dati dei sensori IoE siano affidabili per i modelli AI?

Le prestazioni di un modello AI dipendono interamente dalla qualità dei dati di training. Il principio del “garbage in, garbage out” è particolarmente vero per i sistemi guidati da sensori. L’affidabilità dei dati inizia con la selezione e la calibrazione dell’hardware. Usa sensori di grado industriale per le applicazioni critiche e implementa routine di calibrazione automatizzate per mitigare nel tempo la deriva dei sensori.

La tua pipeline dati deve quindi funzionare come un filtro di qualità. Una pipeline robusta includerà:

- Convalida dei dati: Filtra il rumore e i valori fisicamente impossibili al momento dell’ingestione.

- Rilevamento delle anomalie: Impiega algoritmi per segnalare letture anomale, che possono essere un indicatore precoce di malfunzionamento del sensore.

- Sensor Fusion: Dove possibile, combina dati provenienti da più tipi di sensori (ad es. un accelerometro e un giroscopio). Questo fornisce una visione più affidabile e ricca di contesto di un evento rispetto a quanto possa offrire un singolo punto dati.

Per le applicazioni mission-critical, incorporare un processo di validazione human-in-the-loop è essenziale per mantenere l’accuratezza della ground truth dei tuoi modelli AI.

In Devisia, aiutiamo le aziende a trasformare la loro visione in prodotti digitali affidabili e abilitati all’AI. Dalla progettazione architetturale pragmatica alla manutenibilità a lungo termine, forniamo un percorso chiaro per costruire software significativo e scalabile. Scopri come possiamo aiutarti a costruire il tuo prossimo sistema su https://www.devisia.pro.