Una politica di conservazione dei dati è più di un documento legale che definisce per quanto tempo la tua organizzazione conserva i dati. È un vincolo architetturale fondamentale che influisce direttamente sulle prestazioni del sistema, sulla sicurezza, sulla conformità e sui costi operativi. Una policy ben progettata è il regolamento che impedisce ai tuoi sistemi di accumulare una responsabilità dati infinita, costosa e ad alto rischio.

Non definire e automatizzare la conservazione dei dati è una strada diretta verso un debito tecnico paralizzante, vulnerabilità di sicurezza e sanzioni per non conformità.

Il problema: l’accumulo di dati come debito tecnico

Molti team di ingegneria trattano la conservazione dei dati come un’attività di conformità delegata al reparto legale, una casella da spuntare e dimenticare. Questa prospettiva è pericolosamente incompleta. Nell’architettura software moderna, il tuo approccio alla conservazione dei dati è una decisione fondamentale di prodotto e di ingegneria.

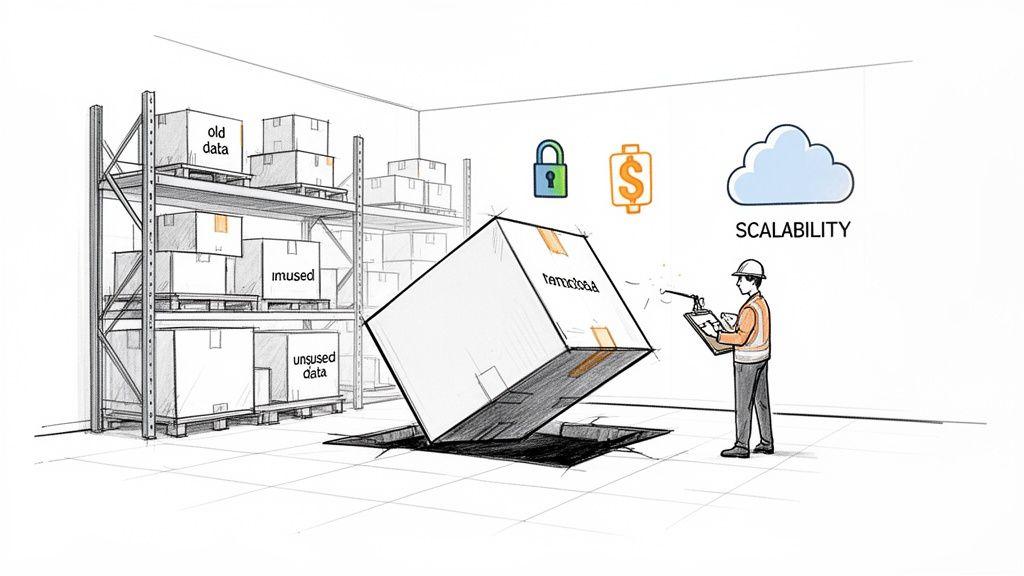

Pensa allo storage del tuo sistema come a un magazzino. Senza una policy chiara, ogni singolo dato mai generato — log utente, vecchi record di transazione, profili utente inattivi, metriche di sistema — viene accatastato indefinitamente. Nel tempo, quel magazzino diventa disordinato, costoso da gestire e un bersaglio appetibile per gli attaccanti. Questo stato di accumulo non gestito di dati crea una responsabilità significativa e crescente.

Il vero costo dell’archiviazione indefinita dei dati

Le conseguenze del mancato avvio di una strategia proattiva di conservazione crescono esponenzialmente con il tuo business. Quando conservi i dati senza uno scopo chiaro, le informazioni che memorizzi diventano più una minaccia che una risorsa.

Questa responsabilità si manifesta in diversi modi critici:

- Costi di storage in aumento: Lo storage cloud è una spesa operativa diretta. Man mano che i volumi di dati crescono, crescono anche le bollette mensili per database, object storage (Amazon S3, Azure Blob Storage) e backup. Questo incide direttamente sui tuoi margini lordi.

- Maggiore impatto delle violazioni: Più dati conservi, più diventi un bersaglio prezioso. I vecchi dati clienti dimenticati sono una miniera d’oro per gli attaccanti e una violazione può comportare sanzioni finanziarie devastanti e danni reputazionali.

- Prestazioni del sistema degradate: Database gonfi e tabelle enormi comportano un’esecuzione più lenta delle query, tempi più lunghi di backup e ripristino e migrazioni dello schema più complesse. Questa lentezza danneggia direttamente l’esperienza utente e riduce la velocità dell’ingegneria.

- Gravi sanzioni per la conformità: Regolamenti come GDPR, NIS2 e DORA impongono minimizzazione dei dati e limitazione della finalità. Conservare dati senza una chiara giustificazione aziendale o legale può comportare multe che arrivano a milioni di euro.

Una politica proattiva di conservazione dei dati trasforma i dati da potenziale responsabilità a risorsa gestita. È un pilastro per costruire sistemi software scalabili, sicuri e conformi. Una policy ben definita dimostra una comprensione matura del rischio e un autentico impegno per la privacy by design.

Tradurre questi principi in flussi di lavoro tecnici automatizzati è una sfida centrale dell’architettura software moderna.

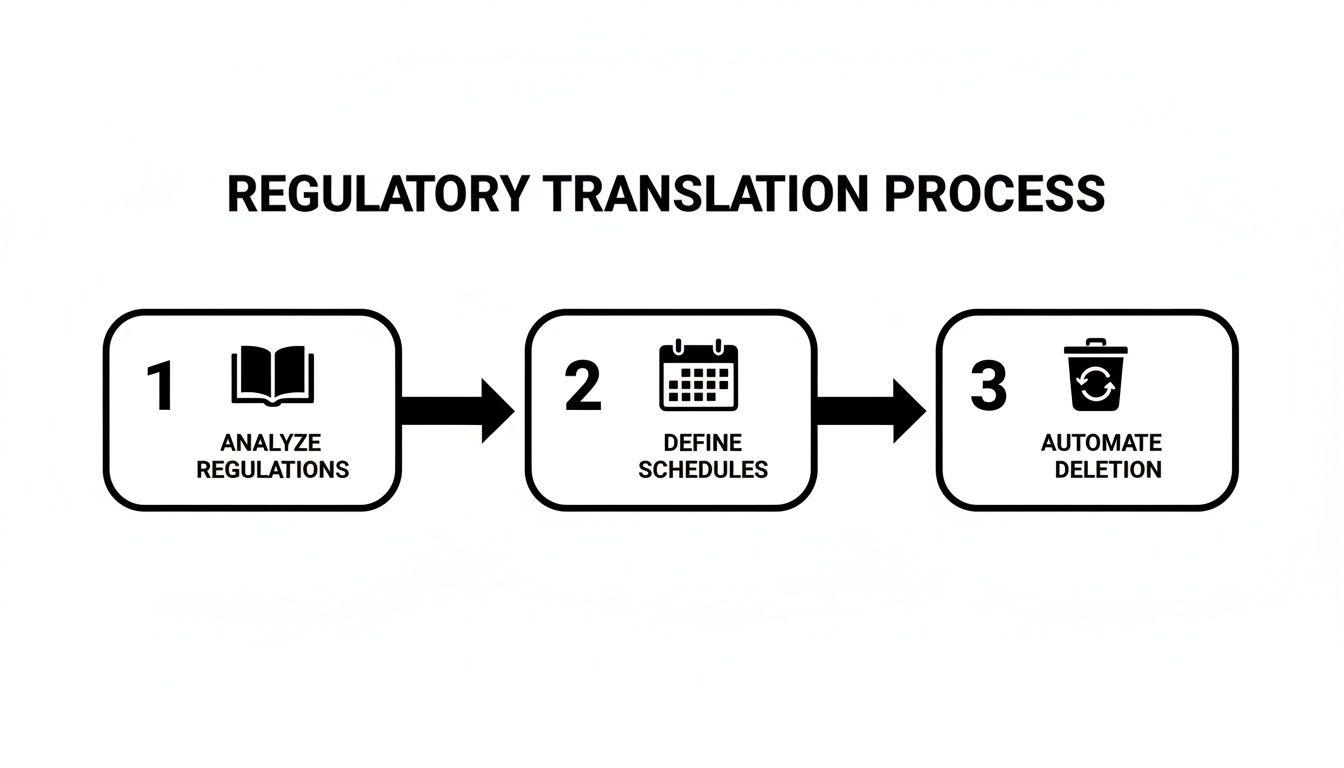

Tradurre le normative globali in programmi di conservazione

Sviluppare una politica di conservazione dei dati funzionale richiede di tradurre requisiti legali complessi in programmi specifici e azionabili. Si tratta di una responsabilità condivisa tra leadership di engineering, product e compliance. Applicare un unico periodo di conservazione generico a tutti i dati è un approccio ingenuo che porta o a violazioni di conformità o alla distruzione accidentale di registri aziendali critici.

L’obiettivo è creare un insieme di programmi difendibili per ciascuna categoria di dati gestita dal tuo sistema. Per ogni tipo di dato, serve una giustificazione documentata del perché venga conservato per un periodo specifico. Questo processo inizia mappando i principi legali ai dati che fluiscono attraverso i tuoi sistemi.

Principi fondamentali che guidano i periodi di conservazione

La maggior parte delle leggi sulla protezione dei dati, dal GDPR al CCPA, si basa su alcuni principi di buon senso. Comprenderli ti consente di prendere decisioni architetturali solide anche quando una norma non specifica un intervallo di tempo preciso.

- Limitazione della finalità: Puoi conservare i dati solo per lo scopo specifico e legittimo comunicato all’utente al momento della raccolta. Una volta soddisfatta quella finalità, il periodo di conservazione dei dati scade.

- Minimizzazione dei dati: Dovresti raccogliere e conservare solo i dati strettamente necessari per quella finalità dichiarata. Questo principio mette direttamente in discussione la pratica legacy di conservare i dati “per ogni evenienza”.

- Limitazione della conservazione: I dati personali devono essere conservati in una forma che consenta l’identificazione delle persone per non più del necessario. In seguito, devono essere eliminati in modo sicuro o anonimizzati in modo irreversibile.

La domanda fondamentale a cui il tuo programma di conservazione deve rispondere per ogni tipo di dato è: “Perché ci serve ancora questo dato?” Se non hai una giustificazione aziendale o legale chiara e documentata, l’azione predefinita prevista da regolamenti come il GDPR è eliminarlo.

Mappare le normative sui tipi di dati

Nella pratica, questi principi richiedono di classificare i dati e assegnare periodi di conservazione distinti. Ad esempio, conservare i dati oltre il necessario è un rischio di conformità importante; studi mostrano che un’elevata percentuale di dati mantenuti oltre il loro ciclo di vita necessario contiene informazioni personali sensibili, creando una responsabilità sia per sanzioni legali sia per maggiori costi di storage.

Ecco una ripartizione pratica dei tipi di dati comuni e dei loro tipici programmi di conservazione.

Scheda rapida dei periodi di conservazione normativi

Questa tabella fornisce una base per creare il tuo programma di conservazione dettagliato, mappando i tipi di dati comuni alle normative di riferimento e ai periodi di conservazione tipici.

| Tipo di dato | Normativa/e di riferimento | Periodo di conservazione comune | Considerazione chiave |

|---|---|---|---|

| Dati dell’account utente | GDPR, CCPA/CPRA | Account attivo + 30-90 giorni | Il periodo di tolleranza consente la riattivazione dell’account e previene la perdita accidentale dei dati. Terminato il periodo di tolleranza, i dati devono essere anonimizzati o eliminati definitivamente. |

| Registri finanziari e fiscali | Leggi fiscali, AML, SOX | 7-10 anni | Spesso si tratta di un requisito legale non negoziabile che prevale sul “diritto all’oblio” dell’utente per questi specifici registri. |

| Log applicativi e di audit | SOC 2, ISO 27001, NIS2, DORA | 90-365 giorni | Bilanciano le esigenze di indagine sulla sicurezza con l’elevato volume di storage dei log. I log di eventi di sicurezza critici possono richiedere una conservazione più lunga in base alla valutazione del rischio. |

| Dati dell’assistenza clienti | Obblighi contrattuali, GDPR | 1-3 anni dopo la risoluzione | Evita la conservazione indefinita di conversazioni potenzialmente sensibili, consentendo al contempo la revisione della qualità e il contesto storico per problemi ricorrenti. |

Questa tabella è un punto di partenza, non una guida legale definitiva. I tuoi specifici contratti commerciali, gli standard di settore (come HIPAA per il settore sanitario) e le leggi locali introdurranno ulteriori requisiti.

Esaminiamo queste categorie con una prospettiva ingegneristica:

1. Dati dell’account utente Questo include le informazioni principali del profilo come nome, email e dettagli di autenticazione. Ti servono finché l’account è attivo. In caso di eliminazione iniziata dall’utente, un periodo di tolleranza di 30-90 giorni è una pratica ragionevole per gestire cancellazioni accidentali. Dopo questo periodo, i dati devono essere eliminati definitivamente oppure completamente anonimizzati.

2. Registri transazionali e finanziari Questo comprende fatture, cronologie dei pagamenti e record degli abbonamenti. In questo caso, sono le leggi finanziarie e fiscali a dettare la conservazione. Molte giurisdizioni richiedono che questi registri siano conservati per 7-10 anni a fini di audit. Si tratta di un obbligo legale che ha la precedenza sul diritto alla cancellazione dell’utente per questa specifica classe di dati.

3. Log applicativi e di audit Questi log generati dal sistema tracciano le azioni degli utenti, le chiamate API e gli eventi di sicurezza. Sono fondamentali per il debugging e la risposta agli incidenti, ma si accumulano rapidamente. Un periodo di conservazione di 90-365 giorni è uno standard comune e difendibile, che offre ai team di sicurezza una finestra sufficiente per l’analisi forense mantenendo sotto controllo i costi di storage.

4. Comunicazioni dell’assistenza clienti I ticket di supporto, le email e le trascrizioni delle chat spesso contengono un mix di dettagli tecnici e dati personali. Conservarli per 1-3 anni dopo la risoluzione di un problema è un compromesso pratico. Permette al team di fare riferimento alle interazioni passate per contesto e garanzia di qualità, ma evita la conservazione indefinita di conversazioni sensibili. Per i team focalizzati sulla conformità, vedi il nostro approfondimento sui requisiti dell’Articolo 30 del GDPR.

Pattern architetturali per la conservazione automatizzata dei dati

Una politica di conservazione dei dati su carta è inutile senza un’implementazione tecnica. Il passaggio dalle pulizie manuali a un sistema completamente automatizzato è il momento in cui inizia il vero lavoro di engineering. L’obiettivo è costruire flussi di lavoro verificabili e resilienti che facciano rispettare le regole di conservazione come processo in background.

Una strategia di successo traduce le regole legali in programmi definiti e automazione robusta.

Automatizzare il ciclo di vita dei dati nello storage cloud

Le piattaforme moderne fanno ampio affidamento su object storage cloud come Amazon S3 o Azure Blob Storage. Questi servizi offrono funzionalità native potenti per automatizzare la conservazione dei dati. Invece di scrivere job cron personalizzati per scansionare ed eliminare i vecchi file, usa le policy di lifecycle integrate.

Per esempio, una policy di lifecycle di AWS S3 ti consente di definire regole per:

- Trasferire automaticamente i dati: Spostare gli oggetti da una classe di storage standard (hot) a un livello di accesso poco frequente (warm) o di archivio (cold) dopo un periodo specificato (ad esempio 90 giorni). Questo riduce in modo significativo i costi per i dati che devono essere conservati ma sono raramente consultati.

- Pianificare la scadenza degli oggetti: Definire una regola per eliminare definitivamente gli oggetti al termine del loro periodo di conservazione, ad esempio rimuovendo i log applicativi dopo 365 giorni.

Questo delega la meccanica della conservazione al livello di storage, semplificando il codice applicativo e aumentando l’affidabilità.

Progettare flussi di eliminazione robusti per i database

Sebbene le policy di lifecycle funzionino bene per file non strutturati, rimuovere dati strutturati da un database richiede un approccio più sofisticato. Eseguire una query diretta DELETE FROM users WHERE... in produzione è rischioso, può causare degrado delle prestazioni ed è difficile da auditare.

Un flusso di eliminazione robusto deve essere idempotente e graduale.

L’idempotenza garantisce che eseguire un job di eliminazione più volte sugli stessi dati produca lo stesso risultato che eseguirlo una sola volta. È una proprietà critica per costruire sistemi resilienti che possano riprendersi dai guasti senza corrompere i dati o causare eliminazioni indesiderate.

Un pattern superiore è un processo asincrono a più fasi:

- Marcatura: Un job pianificato viene eseguito periodicamente (ad esempio ogni giorno) e identifica i record che hanno superato la loro data di conservazione. Invece di eliminarli immediatamente, li marca per l’eliminazione impostando un timestamp

deletion_pending_at. - Elaborazione: Un processo worker separato e idempotente consuma questi record marcati in piccoli batch gestibili ed esegue l’eliminazione effettiva. Questo evita che query

DELETEa lunga esecuzione blocchino le tabelle e impattino le prestazioni dell’applicazione. - Audit: Ogni fase — dalla marcatura all’eliminazione finale — viene registrata in un log di audit immutabile. Questo fornisce una traccia verificabile di cosa è stato eliminato, quando e in base a quale regola di policy.

Eliminazione definitiva vs. eliminazione logica vs. anonimizzazione

Quando rimuovi i dati, hai a disposizione tre tecniche principali. La scelta dipende dai tuoi requisiti di conformità, dai vincoli tecnici e dalle esigenze di business.

- Cancellazione definitiva: I dati vengono rimossi in modo permanente e irreversibile dal database. Questa è l’opzione più pulita dal punto di vista della privacy ed è lo standard per soddisfare le richieste di “diritto all’oblio”.

- Cancellazione soft: Un record viene contrassegnato come eliminato impostando un flag (ad es.

is_deleted = true). I dati rimangono nel database, il che semplifica il ripristino ma può creare rischi di conformità se i dati “eliminati” non vengono infine eliminati in base a una policy definita. - Anonymization: Le informazioni personalmente identificabili (PII) vengono rimosse o offuscate, ma il record anonimizzato rimanente viene conservato per scopi analitici. Ad esempio, il nome e l’email di un utente vengono sostituiti con un ID casuale, ma la sua cronologia delle transazioni viene mantenuta per l’analisi dei trend. La vera anonimizzazione è tecnicamente complessa, ma offre un modo efficace per bilanciare conformità e intelligence aziendale.

Implementazione dei blocchi legali

Un requisito critico ma spesso trascurato è il legal hold—una direttiva per sospendere la cancellazione di dati specifici relativi a contenziosi o a un’indagine. La tua architettura deve supportarlo senza bloccare l’intero sistema di retention.

L’approccio ingenuo consiste nel disabilitare tutti i job di cancellazione, il che ti esporrebbe a una violazione della tua policy di retention per tutti gli altri dati.

Un’implementazione migliore prevede l’aggiunta di un attributo “legal hold” ai tuoi modelli di dati. Prima che il tuo flusso di lavoro elimini qualsiasi record, deve prima verificare questo flag. Se un blocco è attivo, la cancellazione viene saltata per quello specifico record o utente, mentre tutti gli altri dati continuano il loro normale ciclo di vita. Questa sospensione mirata garantisce che tu soddisfi gli obblighi legali senza generare un più ampio fallimento di conformità.

Orientarsi nella retention dei dati nei sistemi AI e LLM

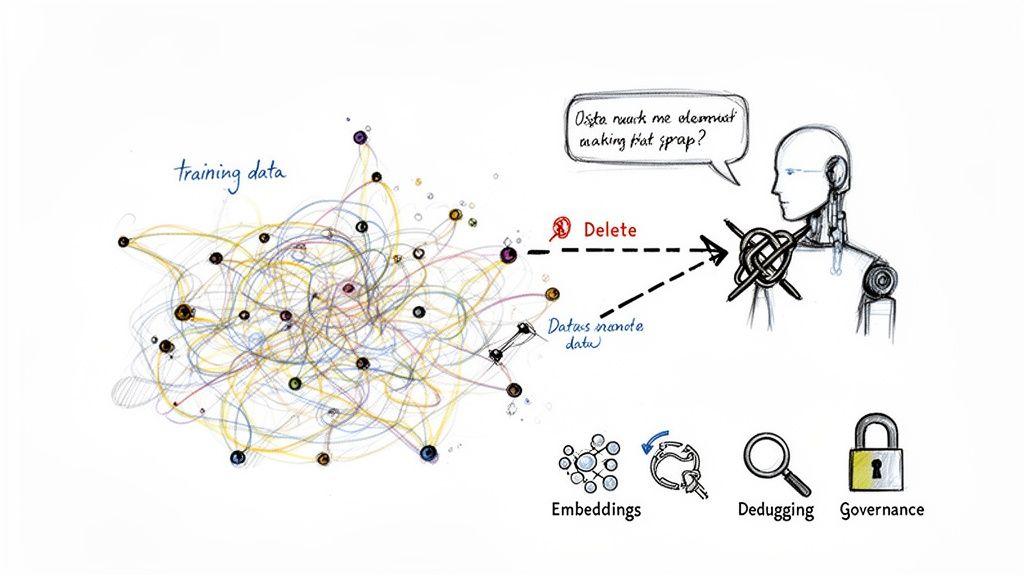

Quando introduci AI e Large Language Models (LLM), le tradizionali policy di retention dei dati non sono sufficienti. Il modo in cui questi sistemi apprendono e conservano le informazioni è fondamentalmente diverso da quello di un database relazionale. Applicare le tradizionali regole di retention dei database a una pipeline AI è un approccio pericolosamente ingenuo.

Il problema centrale è il data entanglement. Una volta che un modello apprende da un insieme di dati, quelle informazioni vengono incorporate nei parametri del modello. Rimuovere chirurgicamente l’input di un singolo utente dopo l’addestramento è spesso tecnicamente impossibile senza riaddestrare l’intero modello—un processo costoso e poco pratico.

Il ciclo di vita dei dati nei sistemi AI

Per definire una policy praticabile, devi classificare i diversi tipi di dati che il tuo sistema AI utilizza e genera. Ogni tipo ha un valore e un profilo di rischio specifici.

- Dataset di training e fine-tuning: I dati fondamentali utilizzati per costruire o specializzare il tuo modello. Questi dati vengono spesso conservati finché la versione del modello è attiva, per consentire audit, debug e future sessioni di riaddestramento.

- Prompt e input degli utenti: Le query e i comandi che gli utenti forniscono al sistema. Questi dati sono preziosi per monitorare gli abusi e migliorare il prodotto, ma comportano anche notevoli rischi per la privacy.

- Output e risposte del modello: Il contenuto generato dalla tua AI. Conservare questi dati è utile per il controllo qualità e il monitoraggio della sicurezza, ma crea un ingente footprint di storage in rapida crescita.

- Embedding nei vector database: Queste rappresentazioni numeriche dei dati alimentano le ricerche per similarità. Pur non essendo leggibili da esseri umani, sono derivate dai dati sorgente e possono contenere tracce di informazioni sensibili. Devono essere gestite come parte del ciclo di vita dei dati.

È qui che un approccio solido alla protezione dei dati e privacy by design diventa imprescindibile.

Strategie pratiche di retention per i dati AI

Gestire questo panorama richiede un approccio mirato e pragmatico che bilanci prestazioni del modello, privacy degli utenti e costi operativi.

La sfida centrale è che il ‘diritto all’oblio’ si scontra con la realtà tecnica del modo in cui i modelli apprendono. Un modello di governance AI responsabile riconosce questo conflitto e implementa controlli per gestirlo.

Invece di puntare all’obiettivo impossibile di una cancellazione perfetta dei dati da un modello addestrato, concentrati sul controllo degli input e sulla gestione rigorosa degli output.

Questo richiede alcuni controlli chiave:

- Data lake creati ad hoc: Isola i dati di training AI in un ambiente dedicato con rigidi controlli di accesso. Etichetta ogni dataset che entra in questo ambiente con il suo scopo e una data di scadenza esplicita.

- Policy distinte per i log di interazione: Tratta i log di interazione LLM (prompt e risposte) in modo diverso dai dati di training fondamentali. Un periodo di retention molto più breve e aggressivo—ad esempio 30-90 giorni—è spesso appropriato. Questo fornisce una finestra per il controllo qualità e il monitoraggio degli abusi, minimizzando l’esposizione alla privacy.

- Human-in-the-loop per le pipeline di dati: Implementa checkpoint in cui una persona rivede i dati prima che vengano usati per il fine-tuning. Questo controllo è efficace nel prevenire che informazioni sensibili o inopportune vengano incorporate in modo permanente nel modello.

- Cancellazione collegata per gli embedding: Il tuo sistema deve prevedere un processo per eliminare gli embedding nel vector database ogni volta che vengono eliminati i dati sorgente originali. I due elementi sono inscindibilmente collegati e devono essere gestiti insieme.

Implementando questi controlli granulari, costruisci sistemi AI che non sono solo potenti, ma anche conformi e affidabili.

Costruire un quadro di governance pratico

Una policy di retention dei dati senza una chiara titolarità è solo un documento. Per essere efficace, richiede un quadro di governance pratico che assegni responsabilità chiare per enforcement, revisione e aggiornamenti. Un errore comune è trattare la creazione della policy come un progetto una tantum. In realtà, le data retention policies devono essere documenti vivi che evolvono con il prodotto, i contratti e il contesto normativo.

Definire ruoli e responsabilità degli stakeholder

Una governance efficace inizia con un team interfunzionale che possa bilanciare esigenze di business, fattibilità tecnica e obblighi legali.

- Responsabili di prodotto: Definiscono il legittimo scopo aziendale della conservazione dei dati. Giustificano perché determinate informazioni sono necessarie affinché le funzionalità del prodotto operino e per offrire valore agli utenti.

- CTO e responsabili di engineering: Si occupano dell’implementazione tecnica. Sono responsabili della progettazione dei workflow automatizzati di cancellazione, della selezione dei pattern di storage appropriati e dell’implementazione di strumenti per i legal hold e l’archiviazione.

- Responsabili della conformità o Data Protection Officer (DPO): Agiscono come garanti legali. Interpretano le normative (come GDPR, CCPA o HIPAA) e assicurano che i programmi di retention siano conformi e difendibili in caso di audit.

Una policy diventa reale quando queste tre prospettive—prodotto, engineering e compliance—sono in dialogo costante. Senza questa collaborazione, l’engineering costruirà sistemi che non soddisfano le esigenze legali, e gli obiettivi di prodotto saranno in contrasto con entrambi.

Il modello del comitato di governance dei dati

Per le organizzazioni in crescita, formalizzare un comitato di data governance o assegnare un Data Steward è un passaggio cruciale. Questo crea un punto centrale di responsabilità per la revisione e l’aggiornamento periodico della policy. Questo modello è particolarmente importante per framework come SOC 2, dove gli auditor cercano evidenze di una governance consolidata. Puoi leggere di più sul ruolo della retention dei dati nella conformità SOC 2 su linfordco.com.

Una struttura di governance solida garantisce che la tua policy rimanga allineata alla realtà del business e ai mandati legali. Per le aziende che affrontano queste complessità, esplorare un software di governance, risk e compliance può fornire un supporto fondamentale. Un processo di governance snello e agile è ciò che trasforma la tua policy da documento statico a strumento dinamico per la gestione del rischio.

Il tuo piano di implementazione pratico per la retention dei dati

Questa checklist suddivide i principali punti chiave di questa guida in un piano di progetto concreto per tradurre i requisiti di retention dei dati in software robusto e automatizzato.

Fase 1: analisi iniziale e pianificazione

Questa fase fondamentale riguarda la comprensione dei dati che possiedi e dei tuoi obblighi ad essi collegati. Affrettare questo passaggio porta a policy errate e debito tecnico.

- Riunisci il tuo team interfunzionale: Coinvolgi insieme i responsabili di Product, Engineering e Legal/Compliance. Una policy costruita in silos è destinata a fallire.

- Esegui un inventario dei dati: Mappa ogni tipo di dato che il tuo sistema raccoglie, elabora e memorizza. Questo include dati utente, log di sistema, registri delle transazioni, chat di supporto e set di training AI.

- Classifica i tuoi dati: Per ogni tipo di dato, classificalo in base alla sensibilità (ad es. pubblico, riservato, PII) e al suo scopo aziendale. Questa classificazione è il fondamento del tuo programma di retention.

Fase 2: definizione e progettazione della policy

Con un inventario chiaro, puoi ora definire le regole di ingaggio per i tuoi dati.

Una policy ben progettata è la single source of truth della tua organizzazione per il ciclo di vita dei dati. È un documento difendibile che risponde alla domanda critica: “Perché abbiamo ancora questi dati?”

- Mappa i requisiti normativi: Collega ogni categoria di dati alle leggi che la disciplinano (GDPR, CCPA, HIPAA, ecc.) e a eventuali obblighi contrattuali.

- Definisci i programmi di retention: Per ogni categoria di dati, definisci un periodo di retention specifico. Documenta il trigger iniziale (ad es. chiusura dell’account), la durata (ad es. 90 giorni, 7 anni) e l’azione di fine vita (ad es. eliminare, anonimizzare).

- Scegli soluzioni tecniche: Seleziona i pattern architetturali adatti al tuo stack. Utilizzerai regole di lifecycle nel cloud? Costruirai workflow asincroni di cancellazione? Come gestirai i legal hold?

Fase 3: implementazione e governance continua

È qui che la tua policy diventa una parte funzionale del tuo software.

- Assegna la titolarità e implementa: Assegna una responsabilità chiara per la realizzazione dei controlli tecnici. Un Data Steward designato o un comitato di governance dovrebbe essere proprietario del processo e dei suoi risultati.

- Testa e valida: Testa in modo rigoroso i workflow di cancellazione e anonimizzazione. Assicurati che siano idempotenti, verificabili e in grado di gestire correttamente casi limite come i legal hold.

- Documenta e forma: Aggiorna la documentazione interna e forma i team rilevanti—soprattutto engineering e customer support—sui rispettivi ruoli e responsabilità.

- Monitora, verifica e fai evolvere: Pianifica revisioni annuali della tua policy per adattarla a nuove normative, funzionalità di prodotto e necessità aziendali. Implementa il logging per fornire una traccia verificabile di tutte le azioni di smaltimento dei dati.

Domande frequenti (e risposte pratiche) sulla retention dei dati

Ecco le risposte alle domande più comuni che riceviamo da responsabili tecnici e di prodotto durante l’implementazione.

Qual è la vera differenza tra archiviazione ed eliminazione?

Archiviazione ed eliminazione servono a scopi diversi e hanno diverse implicazioni in termini di costi e conformità.

- Archiviazione dei dati significa spostare i dati inattivi in un livello di storage più economico e lento per la conservazione a lungo termine. I dati restano comunque disponibili per scopi legali o di audit.

- Eliminazione dei dati significa la rimozione permanente e irreversibile dei dati.

Le tue data retention policies devono definire chiaramente quando archiviare (per risparmiare costi) e quando eliminare (per adempiere agli obblighi legali).

Come gestiamo concretamente una richiesta di “diritto all’oblio”?

Una richiesta di “diritto all’oblio” ai sensi del GDPR è un obbligo legale che richiede un processo tecnico affidabile. La tua architettura deve essere in grado di:

- Individuare tutti i dati personali di un utente in tutti i servizi e database.

- Attivare un flusso di lavoro per eliminarlo in modo permanente o anonimizzarlo in modo irreversibile.

- Rispettare i blocchi legali e altri obblighi che impediscono l’eliminazione di determinati dati (ad es. registri finanziari).

Questa è una sfida ingegneristica non banale che mette alla prova la maturità della tua architettura dei dati.

Possiamo Conservare per Sempre i Dati Anonimizzati?

In linea di principio, sì. Se i dati sono davvero anonimizzati in modo irreversibile, non sono più dati personali e rientrano al di fuori dell’ambito della maggior parte delle normative sulla privacy. Tuttavia, anonimizzare davvero i dati è difficile. Molti team implementano per errore la pseudonimizzazione, in cui i dati possono essere reidentificati. I dati pseudonimizzati sono ancora considerati dati personali e restano soggetti a periodi di conservazione.

Con quale frequenza dovremmo rivedere la nostra politica di conservazione dei dati?

Rivedi la tua politica almeno una volta all’anno, oppure immediatamente dopo un cambiamento significativo come:

- Il lancio di un nuovo prodotto o di una funzionalità importante.

- L’espansione in una nuova giurisdizione con leggi diverse.

- Un cambiamento nel contesto normativo (ad es. una nuova legge sulla privacy).

Trattare la tua politica come un documento vivo è l’unico modo per gestire efficacemente il rischio e garantire che i tuoi sforzi di conformità rimangano pertinenti.

In Devisia, realizziamo software affidabile con la privacy come scelta architetturale, non come ripensamento. Offriamo un percorso chiaro verso software significativi e manutenibili. Scopri di più sul nostro approccio.