Un Accordo sul trattamento dei dati (DPA) è un contratto legalmente vincolante che specifica le regole, le responsabilità e le misure tecniche per la gestione dei dati personali. Per i responsabili tecnici incaricati dei sistemi software, un DPA è il piano operativo che governa come i fornitori terzi — dai provider cloud agli strumenti SaaS — elaborano i dati degli utenti per conto della tua azienda. Obbliga contrattualmente questi soggetti ad agire soltanto secondo le tue istruzioni e ad aderire agli standard di sicurezza e conformità specificati.

Il problema: rischio legato ai dati di terzi non gestito

In un’architettura software moderna, l’integrità del tuo prodotto è direttamente legata ai servizi di terzi con cui si integra. Infrastrutture cloud, strumenti di analytics e piattaforme CRM sono estensioni del tuo sistema. Nel momento in cui questi fornitori trattano dati personali per conto della tua azienda, le dinamiche della relazione cambiano. Diventi il titolare del trattamento, responsabile di decidere il «perché» e il «come» del trattamento dei dati. Il tuo fornitore diventa il responsabile del trattamento, obbligato a eseguire soltanto le tue istruzioni documentate.

Un DPA è lo strumento fondamentale che formalizza questa relazione. Senza di esso, il rischio è non gestito e ambiguo. Il problema non è solo la mancanza di documentazione; è una mancanza di controllo e una minaccia diretta alla sicurezza e alla conformità del tuo sistema.

Rischi di un DPA mancante o superficiale

Un DPA debole o assente crea vulnerabilità operative e reputazionali significative. Ti lascia senza rimedi contrattuali se un fornitore:

- Usa i dati dei clienti per scopi secondari non autorizzati, come addestrare i propri modelli di intelligenza artificiale.

- Non implementa adeguati controlli di sicurezza, contribuendo direttamente a una violazione dei dati di cui tu sei infine responsabile.

- Onboards nuovi sub-responsabili senza la tua conoscenza o il tuo consenso, creando una catena di fornitura dei dati nascosta.

- Rifiuta di cancellare i dati al termine del contratto, violando principi fondamentali di protezione dei dati.

Le poste in gioco finanziarie e normative

Regolamenti come il GDPR richiedono DPA per tutte le relazioni titolare-responsabile. La non conformità comporta sanzioni finanziarie severe. Le violazioni del GDPR possono portare a multe fino a €20 milioni o al 4% del fatturato annuo globale. Le violazioni specifiche del responsabile, come operare senza un DPA conforme, possono attirare multe fino a €10 milioni o il 2%.

Questi non sono rischi teorici. Le autorità di controllo sanzionano costantemente organizzazioni di tutte le dimensioni, rafforzando il fatto che un DPA solido e vincolante è una componente obbligatoria dell’architettura tecnica e legale. Traduce principi astratti di privacy in requisiti concreti di ingegneria e operativi, assicurando che i tuoi partner mantengano gli stessi standard che prometti ai tuoi clienti. Man mano che la tua organizzazione cresce, padroneggiare questi accordi diventa una competenza chiave, talvolta richiedendo competenze specializzate come quelle di un Data Protection Officer in our comprehensive guide.

La soluzione: una scomposizione tecnica dei componenti di un DPA

Un DPA non è semplicemente un documento legale per i team di compliance; è una specifica tecnica per la gestione dei dati. Per un CTO o un responsabile engineering, le sue clausole mappano direttamente sull’architettura di sistema, i flussi di dati e i protocolli di sicurezza. Una revisione superficiale è una strada diretta verso lacune di conformità e rischio operativo.

Analizziamo i componenti core di un DPA da una prospettiva ingegneristica per comprenderne l’impatto sul mondo reale.

Ambito, finalità e durata

Questa sezione definisce i confini operativi dell’accordo. Dettaglia i tipi di dati (es. email dell’utente, indirizzo IP), le categorie di interessati (es. clienti, dipendenti) e la natura del trattamento (es. archiviazione, analisi, trasmissione).

- Vincolo di implementazione: L’architettura del tuo sistema deve applicare questi limiti. Se un DPA specifica che i dati sono trattati solo per analytics, la logica applicativa deve impedire che gli stessi dati vengano inviati a un sistema separato di marketing automation.

- Compromesso: Definizioni di ambito vaghe (es. “per il miglioramento del servizio”) concedono ai fornitori una latitudine eccessiva. Definizioni precise forniscono chiarezza ma possono richiedere emendamenti se il tuo caso d’uso evolve.

La clausola sulla durata detta la conservazione dei dati, legandosi direttamente alla gestione del ciclo di vita dei dati. I tuoi sistemi devono includere routine automatiche per la cancellazione o l’anonimizzazione dei dati che si attivino al termine del contratto o alla fine del periodo di trattamento specificato.

Un DPA è un insieme preciso di istruzioni, non una licenza per un fornitore di usare i dati come crede. L’ambiguità nell’ambito crea debito tecnico e di conformità che può portare a usi non autorizzati dei dati.

Obblighi di sicurezza e riservatezza

Questa sezione traduce requisiti legali, come l’articolo 32 del GDPR, in controlli di sicurezza concreti. Non sono suggerimenti ma impegni contrattuali. Un DPA robusto imporrà misure tecniche e organizzative specifiche:

- Crittografia: Specifica i requisiti per la crittografia dei dati a riposo (nei database, object storage) e in transito (sulle reti usando protocolli come TLS 1.2+). La verifica richiede di controllare l’implementazione effettiva del fornitore, non solo di fidarsi delle loro dichiarazioni.

- Controlli di accesso: Richiede al fornitore di implementare e dimostrare sistemi efficaci di controllo degli accessi basati sui ruoli (RBAC) e fornire log di audit per garantire che solo il personale autorizzato possa accedere ai dati.

- Resilienza e disaster recovery: Definisce requisiti per backup di sistema, capacità di failover e piani di continuità operativa per garantire integrità e disponibilità dei dati.

- Test periodici: Impone valutazioni di sicurezza periodiche, come penetration test o scansioni di vulnerabilità, per validare l’efficacia della postura di sicurezza.

La clausola di riservatezza vincola contrattualmente i dipendenti del responsabile al segreto, rafforzando i controlli tecnici.

Responsabilità del titolare e del responsabile

Una funzione primaria di qualsiasi accordo di trattamento dei dati è delineare le responsabilità, rimuovendo ambiguità durante eventi critici come un incidente di sicurezza o una richiesta dell’interessato. Come titolare, la tua organizzazione mantiene la responsabilità ultima, ma il responsabile ha doveri specifici e obbligatori.

Questa tabella mappa gli obblighi distinti definiti in un DPA tipico, fornendo un riferimento chiaro per i team tecnici.

Responsabilità del titolare vs. del responsabile in un DPA

| Area di responsabilità | Titolare del trattamento (La tua azienda) | Responsabile del trattamento (Il tuo fornitore/partner) |

|---|---|---|

| Istruzioni | Fornire istruzioni chiare, lecite e documentate per tutte le attività di trattamento dei dati. | Trattare i dati personali soltanto su istruzioni documentate del titolare. |

| Misure di sicurezza | Definire il livello di sicurezza richiesto, adeguato ai rischi coinvolti. | Implementare e mantenere le misure tecniche e organizzative concordate contrattualmente. |

| Diritti degli interessati | Gestire direttamente e soddisfare le richieste degli utenti (es. accesso, cancellazione, rettifica). | Fornire l’assistenza necessaria (tecnica e organizzativa) per aiutare il titolare a rispondere alle richieste. |

| Notifica delle violazioni | Notificare l’autorità di controllo competente e gli interessati coinvolti in caso di violazione, quando richiesto. | Notificare il titolare di qualsiasi violazione dei dati senza ingiustificato ritardo dopo esserne venuto a conoscenza. |

| Tenuta dei registri | Mantenere i registri delle attività di trattamento di cui è responsabile (ai sensi dell’art. 30 del GDPR). | Mantenere i propri registri delle attività di trattamento svolte per conto del titolare. |

| Sub-responsabili | Fornire autorizzazione generale o specifica per l’impiego di eventuali sub-responsabili. | Coinvolgere sub-responsabili solo con il preventivo consenso del titolare e imporre gli stessi obblighi contrattuali. |

Comprendere questi ruoli è fondamentale. Assicura che quando un utente richiede la cancellazione dei dati, il tuo processo interno attivi correttamente un’azione corrispondente e contrattualmente obbligatoria da parte del tuo fornitore. Senza questa chiarezza, compiti di conformità critici possono essere facilmente trascurati.

Gestire i sub-responsabili e i flussi di dati globali

La sicurezza dei dati di un’organizzazione è forte solo quanto il suo anello più debole. Nel software moderno, quell’anello debole è spesso un sub-responsabile — una terza parte ingaggiata dal tuo fornitore per fornire parte del servizio. Questo crea una catena di fornitura dei dati. Un DPA ben costruito è lo strumento principale per gestire questa catena.

Ad esempio, quando un fornitore CRM utilizza una piattaforma cloud come AWS per l’hosting, AWS diventa un sub-responsabile per i tuoi dati. Senza controlli contrattuali, non hai visibilità né voce in capitolo su chi gestisce le tue informazioni, dove vengono archiviate o quali standard di sicurezza vengono applicati.

Il DPA come meccanismo di controllo

Un DPA solido funziona come un guardiano. Impone contrattualmente al tuo fornitore primario (il responsabile) di divulgare tutti i sub-responsabili e, cosa critica, di ottenere il tuo consenso prima di coinvolgerne di nuovi. Questo ti concede il diritto di obiettare se un fornitore proposto non soddisfa i tuoi requisiti di sicurezza o conformità.

Il DPA fa ricadere i tuoi requisiti di protezione dei dati lungo la catena di fornitura, assicurando che ogni entità che tratta i tuoi dati sia vincolata dagli stessi principi fondamentali di sicurezza, riservatezza e notifica delle violazioni.

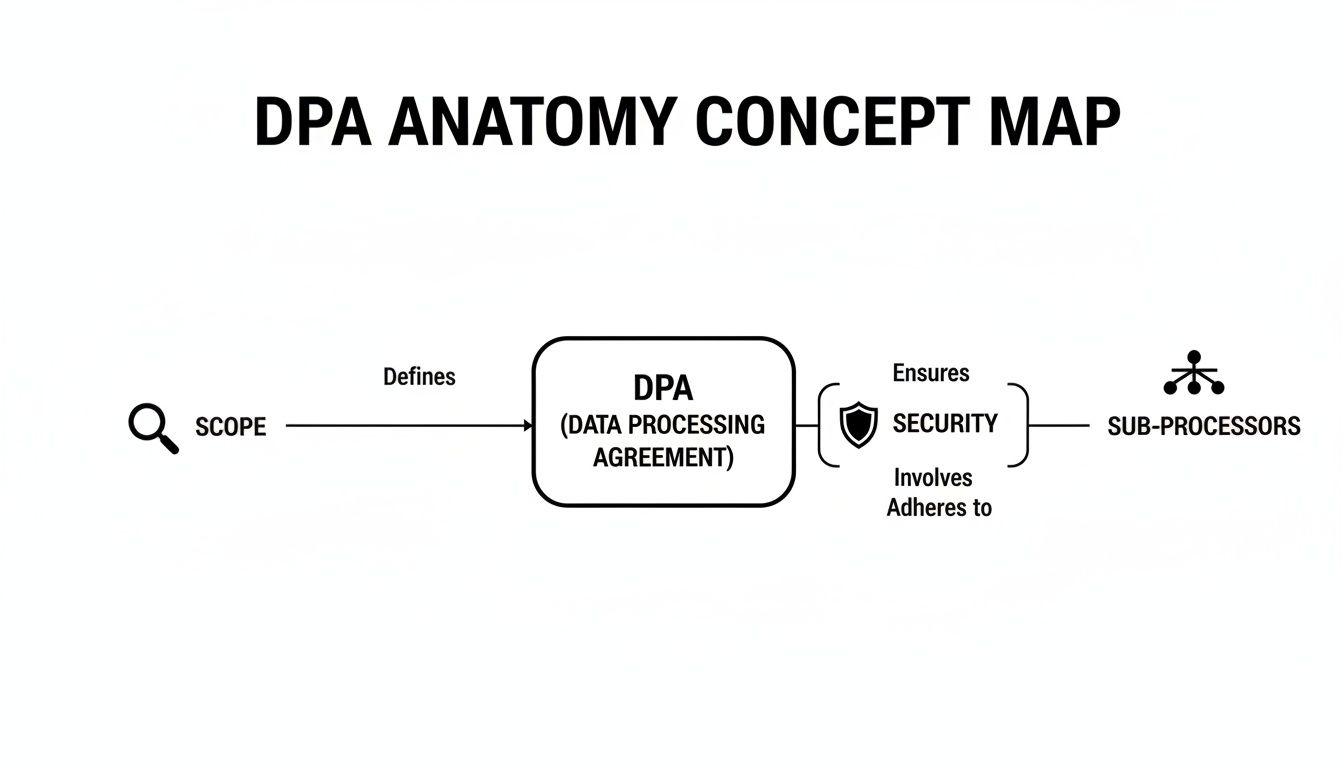

Questa diagramma illustra come i componenti core del DPA si interrelano, evidenziando il ruolo critico della gestione dei sub-responsabili.

Come mostra il diagramma, gestire i sub-responsabili non è un ripensamento ma un pilastro fondamentale di un DPA, direttamente collegato al suo ambito e ai mandati di sicurezza.

Navigare i trasferimenti internazionali di dati

La complessità aumenta quando i dati attraversano i confini, in particolare dall’Unione Europea verso paesi come gli Stati Uniti. Il GDPR impone condizioni rigorose su tali trasferimenti per garantire che i dati ricevano un livello di protezione equivalente a quello dell’UE. La sentenza Schrems II della Corte di Giustizia dell’Unione Europea ha invalidato il precedente quadro Privacy Shield UE-USA, aumentando l’onere di conformità.

La soluzione più comune oggi è l’uso delle Clausole Contrattuali Standard (SCCs).

Clausole Contrattuali Standard (SCCs) sono termini legali pre-approvati dalla Commissione Europea. Integrandole in un DPA si crea un contratto vincolante che obbliga legalmente un importatore di dati (es. un fornitore statunitense) ad aderire a standard di protezione dei dati a livello UE.

Le SCC aggiornate, pubblicate nel 2021, sono diventate lo standard de facto per i trasferimenti internazionali di dati. I controlli normativi sulla conformità post-Schrems II sono frequenti, richiedendo alle aziende di fornire prove di salvaguardie appropriate. Oggi, oltre l’80% dei contratti tecnologici UE che coinvolgono flussi di dati internazionali si basa sulle SCCs. Puoi saperne di più su come queste clausole rafforzano la protezione dei dati su GDPR.eu.

L’obbligo di una Transfer Impact Assessment (TIA)

Firmare le SCCs da sole non è sufficiente. La sentenza Schrems II obbliga inoltre gli esportatori di dati a condurre una Valutazione d’impatto sul trasferimento (TIA) per ogni trasferimento internazionale. Una TIA è una valutazione del rischio del quadro giuridico del paese di destinazione per determinare se possa compromettere le protezioni garantite dalle SCCs.

Ad esempio, una TIA per un trasferimento verso un fornitore SaaS con sede negli Stati Uniti deve valutare il rischio che agenzie governative statunitensi accedano ai dati degli utenti UE in base a leggi di sorveglianza in modo che sarebbe illecito nell’UE.

Se una TIA identifica rischi significativi, l’esportatore dei dati deve implementare “misure supplementari” per mitigarli. Queste possono includere:

- Misure tecniche: Forte crittografia end-to-end in cui le chiavi di decrittazione sono detenute esclusivamente dall’esportatore dei dati con sede nell’UE.

- Misure organizzative: Politiche e procedure per contestare le richieste di accesso da parte del governo e notificare il titolare del trattamento.

- Misure contrattuali: Clausole aggiuntive nel DPA che rafforzano questi obblighi.

La mancata effettuazione e documentazione di una TIA è una grave inadempienza di conformità che può comportare sanzioni e la sospensione dei flussi di dati.

Come l’EU Data Act rimodella i DPA per il cloud

Per anni, i DPA si sono occupati principalmente di privacy e sicurezza ai sensi del GDPR. L’EU Data Act introduce un nuovo paradigma, trasformando i DPA da semplici documenti di conformità in contratti commerciali strategici, in particolare per soluzioni SaaS, PaaS e IaaS.

Questa normativa mira a contrastare il vendor lock-in incorporando nei contratti cloud principi di equità competitiva e mobilità dei dati. L’attenzione si amplia dal semplice proteggere i dati al garantire che rimangano portabili e accessibili. Ciò ha implicazioni dirette sia a livello architetturale che contrattuale.

Architettura per la portabilità dei dati

Cambiare fornitore cloud è storicamente risultato proibitivo dal punto di vista tecnico e finanziario. Il Data Act stabilisce la portabilità dei dati come diritto applicabile, obbligando i responsabili del trattamento a progettare servizi che facilitino l’uscita dei clienti senza imporre barriere irragionevoli.

Questo significa che il DPA del vostro fornitore deve ora dettagliare esplicitamente:

- Procedure di esportazione dei dati: I metodi per esportare tutti i dati dei clienti in un formato strutturato, comunemente utilizzato e leggibile dalle macchine.

- Assistenza alla transizione: L’obbligo per il responsabile di fornire assistenza ragionevole durante la migrazione a un nuovo fornitore, come supporto tecnico o accesso alle API.

- Eliminazione delle spese di cambio: L’Atto impone una progressiva eliminazione degli addebiti per il cambio, impedendo ai fornitori di usare le commissioni di uscita come strumento di ritenzione.

L’EU Data Act rende di fatto la “liberazione dei dati” un diritto contrattuale. Il DPA deve ora disciplinare non solo ciò che un fornitore fa con i dati durante la durata del contratto, ma anche ciò che deve aiutarvi a fare con essi alla cessazione.

Portata extraterritoriale ed equità contrattuale

L’influenza del Data Act è globale. Ha una portata extraterritoriale, costringendo i fornitori non-EEA ad aggiornare i contratti di trattamento dei dati per qualsiasi servizio offerto ai clienti UE. La data di entrata in vigore di questi cambiamenti è 12 settembre 2025.

Dato che le aziende statunitensi detengono oltre il 70% della quota di mercato cloud europea, questa normativa rappresenta una sfida diretta al vendor lock-in. I DPA devono ora includere clausole che supportino il cambio senza costi entro settembre 2026 e facilitino le esportazioni di dati in formati aperti. Potete scoprire altre informazioni sull’impatto globale dell’EU Data Act su fenwick.com. Questo livella il campo di gioco, rendendo la portabilità dei dati e condizioni eque uno standard indipendentemente dalla sede del fornitore. Per un’analisi più approfondita delle scelte infrastrutturali, consultate il nostro confronto tra cloud computing e soluzioni on-premise.

Inoltre, l’Atto introduce un “test di ingiustizia” per proteggere le piccole e medie imprese (PMI) da contratti sbilanciati. Una clausola del DPA può essere considerata non vincolante se si discosta gravemente dalla buona prassi commerciale, fornendo alle imprese più piccole leve contro termini che limitano ingiustamente la responsabilità o concedono al fornitore diritti d’uso dei dati eccessivamente ampi.

Ciò richiede ai CTO e ai responsabili di prodotto di costruire sistemi progettati per la mobilità dei dati e di negoziare DPA che riflettano queste nuove realtà commerciali e legali.

Considerazioni speciali sul DPA per i sistemi AI

Quando si elaborano dati per l’addestramento e il deployment di modelli AI, i rischi e i requisiti cambiano significativamente. Un accordo sul trattamento dei dati generico, pensato per la semplice conservazione dei dati, è inadeguato. L’elaborazione AI introduce sfide uniche relative alla limitazione delle finalità, alla conservazione dei dati e alla rendicontabilità.

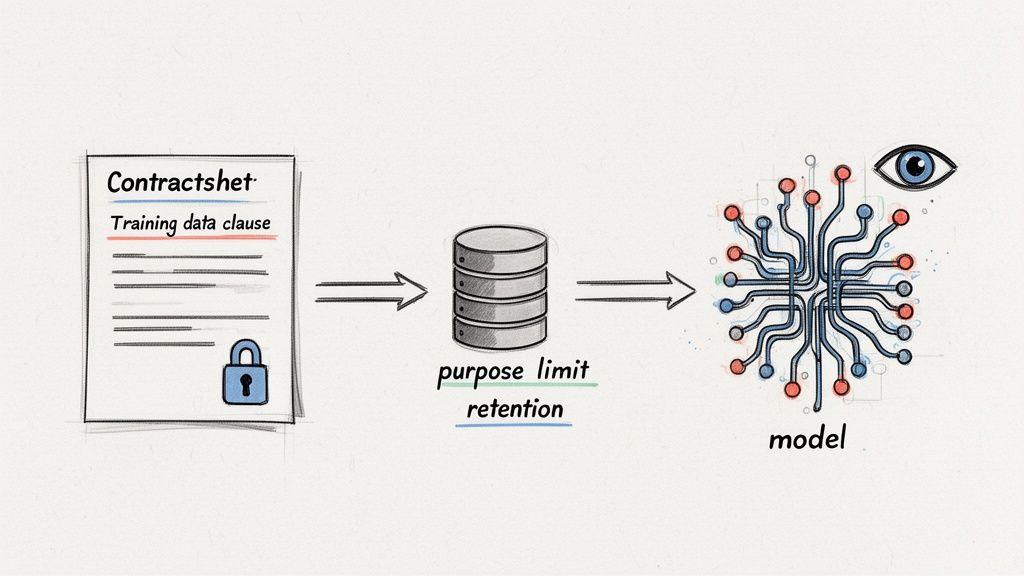

Un DPA standard potrebbe consentire il trattamento dei dati per “erogazione del servizio”, ma spesso è pericolosamente ambiguo se ciò includa l’uso dei dati dei clienti per addestrare una nuova funzionalità AI. Questa ambiguità genera rischi legali e reputazionali.

Uso dei dati per l’addestramento dei modelli

La modifica più critica del DPA per i sistemi AI è una clausola esplicita che regoli l’uso dei dati per l’addestramento dei modelli. Dare per scontato di avere il diritto di usare i dati dei clienti per migliorare il prodotto è un errore comune e costoso.

Il vostro DPA deve indicare, senza ambiguità, se i dati dei clienti saranno utilizzati per l’addestramento.

- Consenso esplicito (opt-in): Se si intende addestrare su dati dei clienti, è richiesto un consenso esplicito e affermativo. Un linguaggio vago come “migliorare i nostri servizi” è insufficiente.

- Specificazione della finalità: Il DPA deve definire la finalità specifica dell’addestramento. “Migliorare il nostro prodotto” è troppo generico. “Addestrare un modello di analisi del sentiment per migliorare l’instradamento dei ticket di supporto clienti” è specifico e difendibile.

- Anonimizzazione dei dati: Il DPA dovrebbe specificare le misure tecniche, come anonimizzazione o pseudonimizzazione, che verranno applicate prima che i dati vengano utilizzati in una pipeline di addestramento.

Un DPA focalizzato sull’AI agisce come un manuale di istruzioni preciso. Deve eliminare ogni ambiguità su come i dati passano dall’ambiente del cliente a un set di addestramento e a un modello in produzione.

Definizione di ruoli e responsabilità nelle catene AI

L’integrazione di API AI di terze parti (ad esempio, da OpenAI, Anthropic, Google) complica ulteriormente la relazione titolare-responsabile. Il DPA deve chiarire questi ruoli per evitare lacune di responsabilità. Il fornitore dell’API è un responsabile che esegue le vostre istruzioni o un titolare separato con propri diritti sui dati?

Il DPA deve inoltre affrontare la proprietà e i diritti d’uso per gli input del modello (prompt) e gli output (generazioni). Chiarite se il fornitore dell’API può utilizzare questi dati per addestrare i propri modelli di base. Se sì, ciò deve essere riflesso nel vostro DPA e comunicato in modo trasparente ai vostri clienti. La nostra guida su un codice di condotta per i team di engineering e AI fornisce un quadro pratico per stabilire queste salvaguardie.

Affrontare i rischi specifici del modello

Infine, un accordo sul trattamento dei dati per un sistema AI deve affrontare i rischi intrinseci ai modelli stessi:

- Conservazione dei dati per i set di addestramento: Definire un periodo di conservazione specifico e giustificabile per i dati di addestramento, separato dalle politiche standard sui dati di produzione.

- Responsabilità per pregiudizi e inesattezze: Chiarire la responsabilità per i danni causati da output del modello distorti, inesatti o dannosi.

- Mitigazione della perdita di dati: Includere clausole che obblighino il responsabile a implementare salvaguardie per prevenire che il modello divulghi involontariamente dati personali presenti nel suo set di addestramento durante l’inferenza.

Affrontando queste questioni specifiche per l’AI nel vostro DPA, costruite un quadro contrattuale che supporti uno sviluppo dell’AI responsabile e affidabile.

Una checklist pratica per la revisione dei DPA

La revisione del DPA di un fornitore richiede una lente tecnica e operativa, non solo legale. L’obiettivo è garantire che il contratto sia allineato con l’architettura del sistema, la tolleranza al rischio e gli obblighi di conformità. Una revisione superficiale è un errore comune che crea rischi latenti.

Questa checklist fornisce una guida pragmatica per CTO e responsabili di prodotto per valutare un nuovo DPA, identificare segnali d’allarme e negoziare termini che proteggano la vostra organizzazione e i suoi clienti.

Due diligence fondamentale

Prima di analizzare il testo legale, validate le affermazioni di sicurezza del fornitore con evidenze esterne.

- Verificare le certificazioni di sicurezza: Richiedete certificati aggiornati per standard come ISO 27001 o SOC 2 Type II. Non accettate il logo presente in una pagina di marketing; esaminate il report reale per confermarne l’ambito e la validità. Questi audit forniscono una verifica indipendente dei controlli di sicurezza.

- Rivedere gli elenchi dei sub-processori: Ottenete un elenco completo e aggiornato di tutti i sub-processori che tratteranno i vostri dati. Investigate eventuali entità non riconosciute e assicuratevi che il DPA obblighi contrattualmente il fornitore a notificare—e ottenere il consenso—prima di aggiungerne di nuovi.

Clausole chiave da esaminare

Concentratevi sulle clausole contrattuali con il maggiore impatto operativo. L’ambiguità in queste aree spesso indica un tentativo del fornitore di trasferire il rischio sulla vostra organizzazione.

Il DPA standard di un fornitore è scritto per proteggerlo, non per proteggervi. È il punto di partenza per la negoziazione, non un documento non negoziabile.

Le seguenti clausole richiedono un’attenzione dettagliata:

- Tempi di notifica delle violazioni dei dati: Una clausola che prevede la notifica “senza ingiustificato ritardo” è testo standard del GDPR ma operativamente insufficiente. Negoziare un termine concreto, ad esempio “entro 24 o 48 ore” dalla scoperta. Questo fornisce al vostro team di risposta agli incidenti la finestra necessaria per agire efficacemente.

- Diritti di audit: L’accordo deve concedervi il diritto di verificare la conformità del responsabile. Ciò può includere la revisione di report di sicurezza e certificazioni o, per i responsabili critici, ispezioni in loco. Un fornitore riluttante a concedere diritti di audit ragionevoli potrebbe avere carenze nel suo posture di sicurezza.

- Protocolli di cancellazione e restituzione dei dati: Il DPA deve essere esplicito sulla gestione dei dati alla cessazione del contratto. Deve specificare che tutti i dati saranno cancellati in modo sicuro o restituiti e richiedere al responsabile di certificare per iscritto tale cancellazione. Esaminate eventuali scappatoie che permettano loro di conservare copie per “finalità analitiche” non definite.

Applicando sistematicamente questa checklist, potete trasformare il DPA da una formalità legale passiva in uno strumento attivo per la gestione del rischio di terze parti.

Domande frequenti sui DPA

Per i leader tecnici, le complessità legali dei contratti di trattamento dei dati possono sembrare periferiche, ma la loro corretta implementazione è fondamentale per l’integrità del sistema. Ecco risposte concise alle domande comuni.

È necessario un DPA per ogni fornitore?

Sì, se quel fornitore tratta qualsiasi dato personale per vostro conto. Questo si applica chiaramente a fornitori importanti come AWS o Azure e a piattaforme SaaS come Salesforce. Si estende anche a servizi meno ovvi, come strumenti di analytics o widget di supporto incorporati.

Il fattore determinante è se il fornitore tratta dati personali per i quali voi siete il titolare. In tal caso, un DPA è un obbligo legale ai sensi di normative come il GDPR. Se un fornitore fornisce un servizio completamente isolato dai dati personali (ad esempio, fornitura di mobili per ufficio), un DPA non è necessario.

Qual è la differenza tra un DPA e una Informativa sulla privacy?

Questi due documenti hanno funzioni distinte e sono rivolti a pubblici diversi.

- Una Informativa sulla privacy è un documento rivolto al pubblico e ai vostri utenti (gli interessati). Spiega come la vostra organizzazione raccoglie, utilizza, condivide e protegge i loro dati personali, adempiendo agli obblighi di trasparenza.

- Un Accordo sul trattamento dei dati (DPA) è un contratto privato e vincolante tra due aziende: il titolare del trattamento (la vostra azienda) e un responsabile del trattamento (il vostro fornitore). Disciplina i termini in base ai quali il fornitore può trattare i dati per vostro conto. In breve, la tua Informativa sulla privacy è la promessa che fai ai tuoi utenti; il DPA è uno strumento contrattuale per garantire che i tuoi fornitori ti aiutino a rispettare tale promessa.

Posso semplicemente firmare il DPA standard del fornitore?

Usare il modello del fornitore è un punto di partenza comune, ma firmarlo senza un accurato controllo tecnico e legale costituisce un rischio significativo. I DPA forniti dal venditore sono redatti per minimizzare la loro responsabilità, non la tua.

Il DPA di un fornitore dovrebbe essere considerato l’inizio di una negoziazione, non la parola finale. I suoi termini devono essere conciliati con i tuoi obblighi di conformità e il profilo di rischio.

Analizza clausole su limiti di responsabilità, tempistiche di notifica in caso di violazione dei dati, diritti di audit e approvazione dei sub-responsabili del trattamento. Per qualsiasi fornitore che gestisca dati critici o sensibili, è essenziale negoziare i termini per garantire che il accordo sul trattamento dei dati protegga adeguatamente la tua organizzazione.

Presso Devisia, crediamo che la privacy e la conformità siano scelte architetturali, non ripensamenti. Progettiamo software e sistemi AI affidabili e mantenibili con questi principi al centro, garantendo che i tuoi prodotti digitali siano sicuri e affidabili fin dalle fondamenta. Scopri di più su https://www.devisia.pro.