Un accordo sul trattamento dei dati (DPA) non è semplicemente un documento legale da firmare e archiviare. Per i responsabili tecnici e di prodotto, è una specifica architetturale критica per qualsiasi sistema software che elabori dati personali. Si tratta di un contratto vincolante tra un titolare del trattamento (la tua organizzazione) e un responsabile del trattamento (un fornitore), che definisce responsabilità precise per la protezione dei dati degli utenti lungo l’intero stack tecnologico.

Il DPA come specifica architetturale

Nelle architetture digitali moderne, i dati sono raramente confinati a un singolo sistema. Un’applicazione tipica si basa su un ecosistema distribuito di servizi cloud, piattaforme SaaS e API per funzioni che vanno dall’analisi ai pagamenti, fino alle funzionalità basate sull’AI. Ogni volta che i dati degli utenti vengono trasferiti dal tuo controllo diretto al sistema di un fornitore terzo, introduci un potenziale punto di guasto per sicurezza, conformità e integrità operativa. Questo modello distribuito crea rischi significativi se non viene gestito con rigore tecnico e legale.

Il problema centrale è questo: senza un DPA formale, non hai alcun controllo contrattuale su come i fornitori gestiscono quei dati. Una rassicurazione verbale o una clausola standard in un Master Service Agreement non è sufficiente. Un DPA colma questa lacuna stabilendo un quadro tecnico e legale formale che specifica esattamente come i dati personali devono essere trattati, protetti, elaborati e gestiti per tutto il loro ciclo di vita.

Per CTO, architetti e responsabili di prodotto, considerare il DPA sotto questa luce è essenziale. Non si tratta di un’attività amministrativa da delegare al consulente legale dopo l’acquisto; è una componente fondamentale per implementare la privacy by design fin dalle fasi iniziali dell’architettura di sistema.

Il problema: integrazione ingenua dei fornitori

Considera uno scenario comune: un’azienda B2B SaaS integra un servizio di analytics di terze parti per analizzare il comportamento degli utenti. Il team di ingegneria integra l’SDK e i dati di interazione degli utenti — che possono includere identificativi personali come indirizzi email, ID utente o indirizzi IP — iniziano a fluire verso i server del fornitore.

Senza un DPA solido, l’azienda è esposta a diversi rischi materiali:

- Responsabilità non definita: Se il fornitore di analytics subisce una violazione dei dati, chi è responsabile della notifica agli utenti e alle autorità di regolamentazione? Chi sostiene i costi finanziari e reputazionali? L’ambiguità porta a dispute legali e alla perdita della fiducia dei clienti.

- Postura di sicurezza inadeguata: Il fornitore potrebbe non aderire agli stessi standard di sicurezza per crittografia, controllo degli accessi o conservazione dei dati della tua organizzazione, creando un anello debole nella tua architettura di sicurezza complessiva.

- Lacune di conformità: Non hai alcuna garanzia contrattuale che il fornitore sia conforme a normative come GDPR o CCPA, esponendo l’intera organizzazione a sanzioni finanziarie significative.

La soluzione: stabilire il controllo e mitigare il rischio

Un DPA ben strutturato trasforma questo scenario ad alto rischio in un processo gestito, conforme e verificabile. Funziona come un insieme di istruzioni vincolanti, imponendo al fornitore di operare all’interno del tuo quadro di protezione dei dati. Il GDPR dell’UE rende questo aspetto non negoziabile. Con sanzioni potenziali fino a 20 milioni di euro o al 4% del fatturato globale annuo, gli incentivi economici alla conformità sono sostanziali. Ai sensi dell’articolo 28(3) del GDPR, è espressamente vietato utilizzare un responsabile del trattamento terzo senza un DPA scritto. Puoi approfondire ulteriormente il conseguimento della conformità alla privacy dei dati.

In definitiva, il DPA è lo strumento principale per estendere la tua architettura di privacy oltre i confini della tua organizzazione. Vincola contrattualmente i tuoi fornitori a fungere da estensioni conformi della tua strategia di governance dei dati, garantendo che la privacy sia mantenuta lungo l’intero ciclo di vita dei dati, indipendentemente da dove i dati risiedano.

Anatomia di un accordo sul trattamento dei dati

Un modello generico di DPA fornisce un punto di partenza, ma raramente è sufficiente per un sistema software complesso. Il valore risiede nella traduzione dei requisiti legali astratti in controlli tecnici e operativi specifici. Per i team di engineering e prodotto, confrontarsi con i dettagli di un DPA non è una formalità legale ma un esercizio critico per definire confini tecnici chiari per la gestione dei dati e prevenire fallimenti di conformità e vulnerabilità di sicurezza.

Questo livello di precisione è sempre più critico. Il mercato dell’analisi dei dati, che alimenta molti di questi sistemi, dovrebbe superare i 105 miliardi di dollari entro il 2027, a dimostrazione di quanto il trattamento dei dati sia diventato parte integrante del business moderno. Poiché le organizzazioni fanno sempre più affidamento su fornitori specializzati per tutto, dall’infrastruttura cloud alle API AI, i DPA che regolano queste relazioni devono essere tecnicamente solidi. Puoi trovare maggiori informazioni su questa tendenza e sul suo effetto sugli accordi sui dati su morae.com.

Analizziamo le clausole essenziali che incidono direttamente sull’architettura del tuo sistema e sulle procedure operative.

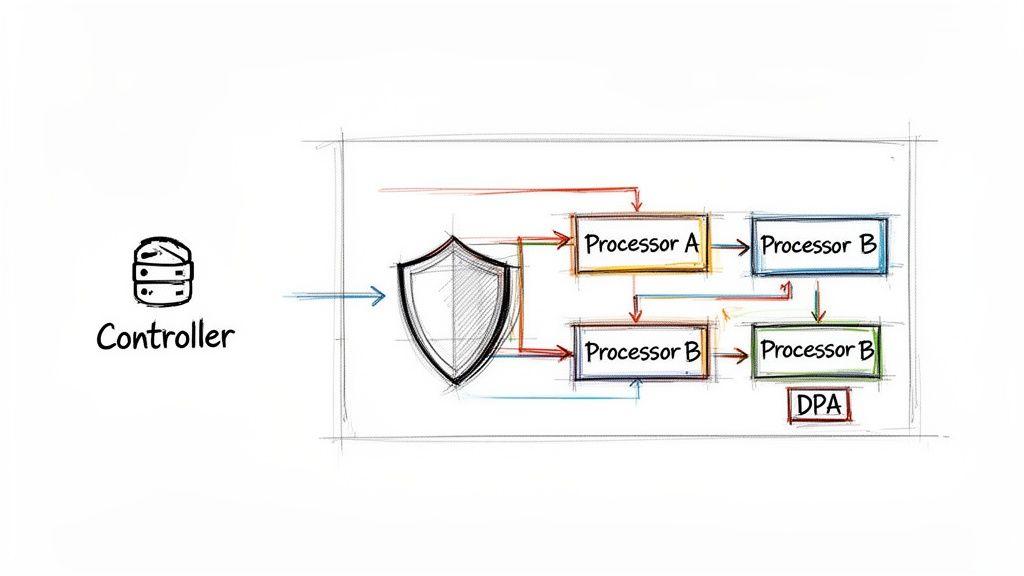

Ruoli e responsabilità

Ogni DPA inizia definendo il titolare del trattamento e il responsabile del trattamento. Questa non è solo una distinzione legale; ha profonde implicazioni tecniche.

- Titolare del trattamento: Questa è la tua organizzazione. Determini il “perché” e il “come” del trattamento dei dati. Sei proprietario della relazione con l’utente finale (l’interessato) e hai la responsabilità primaria della protezione dei dati.

- Responsabile del trattamento: Questo è il tuo fornitore — provider cloud, strumento di analytics, servizio AI. Trattano i dati solo secondo le tue istruzioni documentate. Sono un’estensione della tua infrastruttura, non un’entità indipendente.

Questa distinzione stabilisce il fondamento di tutte le altre clausole. Chiarisce che il responsabile non può legalmente utilizzare i dati dei tuoi clienti per i propri scopi, come l’addestramento dei propri modelli AI pubblici, a meno che tu non lo autorizzi esplicitamente.

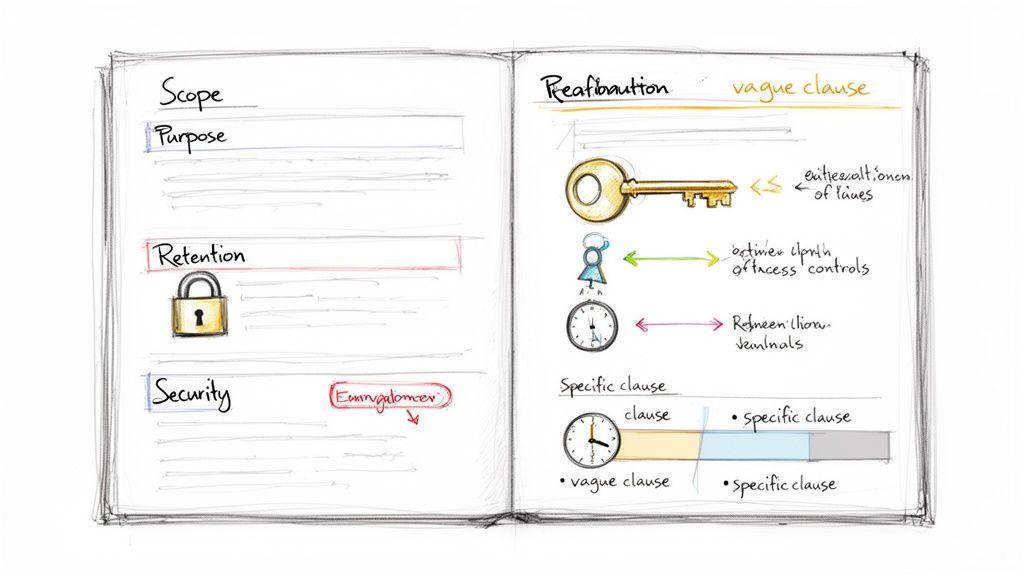

L’ambito del trattamento

Questa clausola traduce l’intento legale in realtà tecnica. Un linguaggio vago è una fonte significativa di rischio, creando ambiguità che possono portare a violazioni della conformità. Una clausola sull’ambito redatta bene funziona come una specifica tecnica, definendo con precisione:

- Oggetto: Una descrizione chiara dell’attività di trattamento (ad es. “analisi del comportamento degli utenti all’interno dell’applicazione SaaS”).

- Durata: Il periodo di tempo del trattamento (ad es. “per la durata del Master Services Agreement”).

- Natura e finalità: Le azioni specifiche da eseguire (ad es. “per generare report di utilizzo aggregati e anonimizzati per il miglioramento del prodotto”).

- Tipi di dati personali: Un elenco esaustivo delle categorie di dati coinvolte (ad es. “ID utente, indirizzo IP, durata della sessione, funzionalità accessed”).

- Categorie di interessati: I gruppi di persone fisiche i cui dati vengono trattati (ad es. “utenti autorizzati dei clienti”).

Compromesso: Un ambito molto specifico offre un forte controllo ma può richiedere modifiche se l’uso del servizio evolve. Un ambito leggermente più ampio offre maggiore flessibilità ma aumenta il rischio. La chiave è essere precisi senza essere inutilmente restrittivi.

Misure di sicurezza

Un DPA deve andare oltre affermazioni generiche come “sicurezza appropriata”. Deve tradurre questa espressione legale in controlli tecnici concreti e verificabili. Ciò richiede collaborazione tra i team legale e di ingegneria.

Un DPA solido imporrà esplicitamente misure di sicurezza specifiche, come:

- Crittografia: Specificare gli standard per i dati inattivi (ad es. AES-256) e in transito (ad es. TLS 1.2 o superiore).

- Controlli di accesso: Richiedere il controllo degli accessi basato sui ruoli (RBAC) per garantire che solo il personale autorizzato possa accedere ai dati personali, insieme all’autenticazione a più fattori.

- Eliminazione dei dati: Definire il processo esatto e la tempistica per la cancellazione sicura dei dati alla cessazione del contratto o su richiesta.

- Sicurezza del personale: Imporre accordi di riservatezza e verifiche dei precedenti per i dipendenti che accedono ai dati.

Questi non sono solo requisiti legali; sono vincoli architetturali applicabili. Incorporando questi controlli nei tuoi contratti, costruisci sistemi in cui la privacy è una scelta architetturale, non un ripensamento contrattuale.

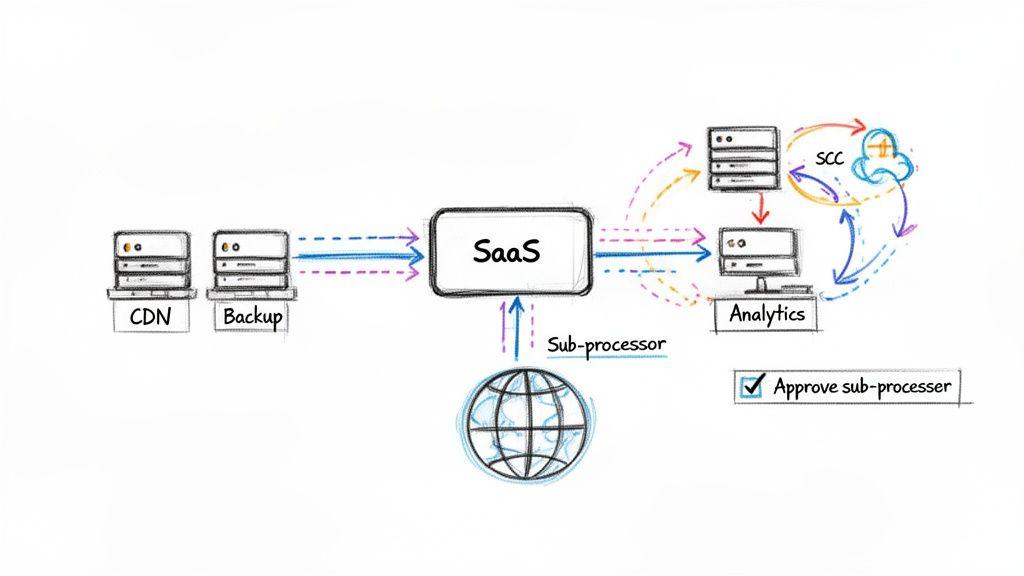

Navigare tra sub-responsabili e trasferimenti internazionali di dati

Le architetture software moderne si basano su una catena di fornitura di servizi. Il tuo provider cloud, la piattaforma SaaS e altri fornitori raramente operano in isolamento; si affidano ad altri servizi per erogare il proprio prodotto. Questi fornitori a valle sono noti come sub-responsabili e creano una complessa catena di custodia dei dati.

Senza controlli espliciti nel tuo DPA, perdi visibilità e controllo su dove i dati dei tuoi utenti vengono trasferiti ed elaborati. Si tratta di un rischio significativo per la conformità e la sicurezza.

La proliferazione dell’outsourcing per tutto, dal payroll all’hosting cloud, è un fattore chiave che spiega l’importanza dei DPA. Ogni anello di questa catena di servizi deve essere regolato contrattualmente. Puoi ottenere un’analisi più approfondita di come l’outsourcing ha plasmato la necessità dei DPA su dataguard.com.

Gestione della catena dei sub-responsabili

Un DPA solido non si limita a rendere responsabile il tuo fornitore diretto; applica contrattualmente i tuoi standard di protezione dei dati lungo l’intera catena di fornitura. È ingenuo pensare che il DPA del tuo fornitore con i propri sub-fornitori ti protegga automaticamente. Il tuo DPA deve includere clausole che ti offrano un controllo diretto sulla gestione dei loro sub-responsabili.

I requisiti contrattuali chiave includono:

- Autorizzazione scritta preventiva: Il responsabile non può coinvolgere un nuovo sub-responsabile senza il tuo previo consenso scritto. Questo ti conferisce un potere di veto.

- Diritto di opposizione: Per le autorizzazioni generali, il responsabile deve notificarti eventuali cambiamenti pianificati al proprio elenco di sub-responsabili, concedendoti un periodo ragionevole per opporti.

- Obblighi a cascata: Il DPA deve imporre che il contratto tra il tuo responsabile e il suo sub-responsabile contenga obblighi di protezione dei dati almeno altrettanto rigorosi di quelli presenti nel tuo accordo con il responsabile.

- Responsabilità piena: Il tuo responsabile principale deve rimanere pienamente responsabile nei tuoi confronti per qualsiasi violazione o mancato adempimento causato da uno dei suoi sub-responsabili.

Nota di implementazione: Un approccio pratico consiste nel richiedere al responsabile di mantenere un elenco pubblico e aggiornato dei propri sub-responsabili. Il DPA può fare riferimento a questo elenco e specificare un processo di notifica per le modifiche, come un avviso via email seguito da un periodo di 30 giorni per eventuali opposizioni.

Gestione dei trasferimenti internazionali di dati

Quando i dati personali dei residenti nell’UE vengono trasferiti al di fuori dello Spazio Economico Եվրոպa (SEE), il GDPR impone requisiti rigorosi per garantire che i dati rimangano protetti. L’utilizzo di un provider cloud con sede negli Stati Uniti per trattare i dati dei clienti europei costituisce un trasferimento internazionale.

Il tuo DPA deve specificare il meccanismo legale che legittima questi trasferimenti. Per la maggior parte delle organizzazioni che lavorano con fornitori statunitensi, il meccanismo principale sono le Clausole Contrattuali Standard (SCC).

Rendere operative le SCC e le misure supplementari

Le SCC sono contratti legali pre-approvati emessi dalla Commissione Europea che stabiliscono misure di salvaguardia per la protezione dei dati. Tuttavia, a seguito della sentenza Schrems II, la semplice firma delle SCC non è più sufficiente. Ora è necessario condurre una Valutazione dell’Impatto del Trasferimento (TIA) per verificare che le leggi del Paese di destinazione non compromettano le protezioni garantite dalle SCC.

Laddove vengano identificati rischi, è necessario implementare “misure supplementari”. Si tratta di controlli tecnici, contrattuali e organizzativi progettati per proteggere i dati dalla sorveglianza da parte di governi stranieri e da altri rischi.

Esempi di misure supplementari efficaci includono:

- Crittografia end-to-end con chiavi detenute dal titolare del trattamento: garantire che i dati siano crittografati in transito e a riposo, in modo che solo voi (il titolare del trattamento) detengiate le chiavi di decrittazione.

- Anonimizzazione o pseudonimizzazione dei dati: rimuovere o offuscare gli identificatori personali prima che i dati vengano trasferiti.

- Obblighi contrattuali di trasparenza: richiedere al responsabile del trattamento di informarvi di eventuali richieste di accesso ai dati da parte del governo e di contestare legalmente tali richieste ove possibile.

La mancata gestione corretta dei trasferimenti internazionali nel vostro DPA costituisce una violazione diretta del GDPR e può comportare sanzioni severe.

Verifica e applicazione: audit, notifiche di violazione e responsabilità

Un Accordo sul Trattamento dei Dati è inefficace senza meccanismi di verifica e applicazione. I diritti di audit, i requisiti di notifica delle violazioni e le clausole di responsabilità forniscono gli strumenti necessari, trasformando un elenco di promesse in un quadro di responsabilità.

Queste clausole non sono formalità legali; sono gli strumenti operativi per gestire il rischio di terze parti.

Considerate queste disposizioni come i sistemi di monitoraggio, allerta e risposta agli incidenti della vostra catena di fornitura dei dati. Definiscono come verificare la conformità, il protocollo per una crisi di sicurezza e l’allocazione della responsabilità finanziaria quando si verifica un guasto.

Il diritto di verificare: clausole di audit

Una promessa di “misure tecniche e organizzative adeguate” non ha significato senza verifica. La clausola di audit offre il diritto contrattuale di ispezionare le pratiche di un responsabile del trattamento e confermare che siano conformi.

Una clausola di audit ben negoziata di solito prevede due opzioni:

- Revisione delle certificazioni di terze parti: il responsabile del trattamento fornisce rapporti di audit aggiornati, come le certificazioni SOC 2 Type II o ISO 27001. Questo è un metodo efficiente per ottenere una validazione indipendente.

- Ispezioni in loco: questo diritto più forte, solitamente riservato al trattamento di dati ad alto rischio, consente a voi o a una terza parte incaricata di effettuare un’ispezione diretta. Offre maggiore visibilità ma è più costoso e richiede un maggiore impegno operativo.

Il compromesso di implementazione consiste nel bilanciare la necessità di garanzie con l’onere operativo per il responsabile del trattamento. Un approccio comune è fare affidamento sulle certificazioni per i controlli di routine, riservando il diritto a un audit in loco per giusta causa (ad esempio, a seguito di un incidente di sicurezza).

Il tempo stringe: notifiche di violazione

In caso di violazione dei dati, il tempo è critico. Il GDPR impone una scadenza di 72 ore per notificare alle autorità una violazione grave, a partire dal momento in cui se ne viene a conoscenza. Rispettare questa scadenza dipende interamente da una notifica tempestiva da parte del vostro responsabile del trattamento.

Una clausola di notifica della violazione troppo vaga rappresenta una responsabilità significativa. Il vostro DPA deve richiedere al responsabile del trattamento di notificarvi qualsiasi violazione dei dati personali “senza ingiustificato ritardo”. La buona prassi è definire ulteriormente questo aspetto, ad esempio, “entro 24 ore dalla scoperta”. La clausola deve anche specificare le informazioni da fornire, tra cui:

- Una descrizione della violazione, compresi i tipi di dati e il numero approssimativo di interessati e record coinvolti.

- Le conseguenze probabili.

- Le misure di mitigazione che il responsabile del trattamento ha adottato o prevede di adottare.

Senza questi dettagli, la vostra risposta all’incidente sarà ritardata, causando quasi certamente il mancato rispetto delle scadenze normative. Il DPA dovrebbe inoltre chiarire la responsabilità di notificare gli interessati coinvolti, un compito spesso gestito da un Responsabile della protezione dei dati.

Allocazione del rischio: responsabilità e manleva

Le clausole di responsabilità e di manleva affrontano le conseguenze finanziarie di una violazione o di una sanzione regolatoria. Questa è spesso una delle sezioni più ampiamente negoziate di un DPA.

Una clausola di manleva può richiedere al responsabile del trattamento di coprire i vostri costi — incluse sanzioni, spese legali e danni — derivanti dalla sua mancata conformità al DPA. Ciò fornisce una fondamentale protezione finanziaria, garantendo che la vostra organizzazione non sia ritenuta responsabile per un guasto che non ha causato.

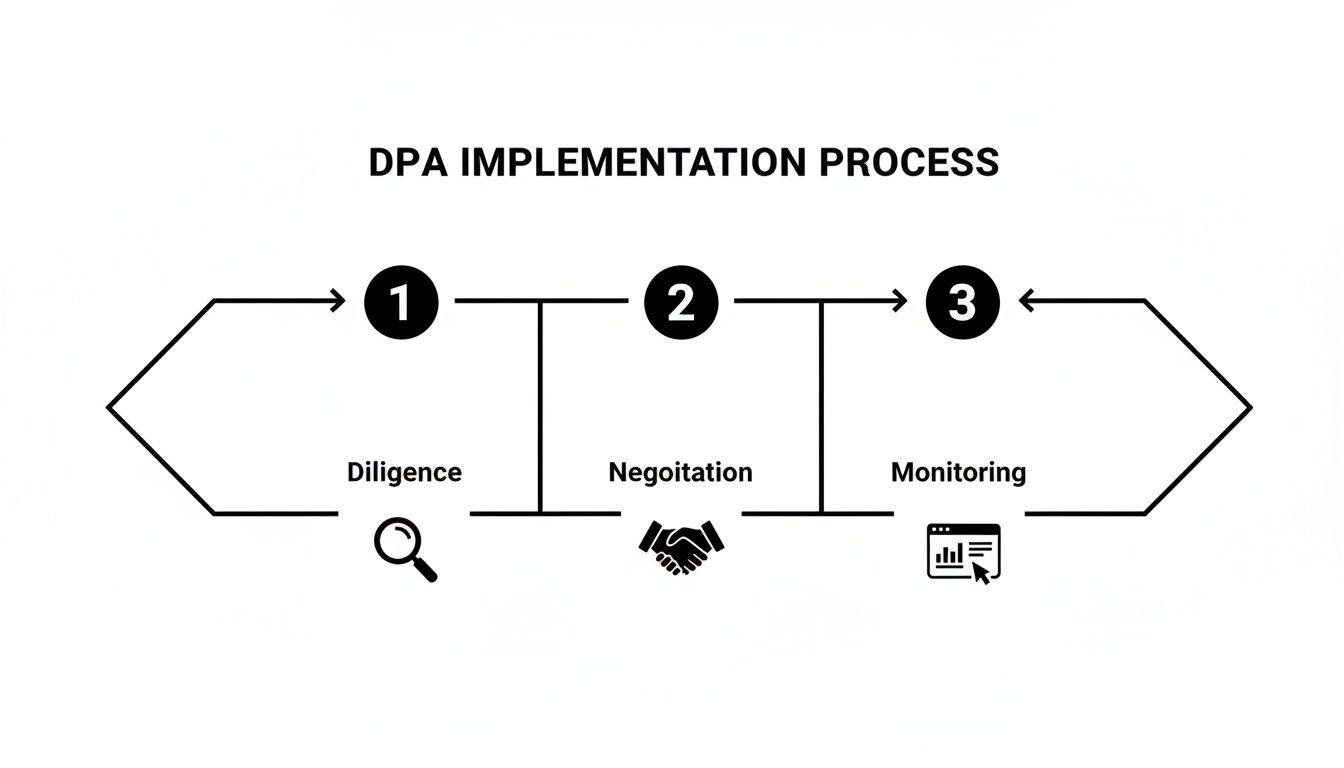

Checklist operativa per l’implementazione di un DPA

L’implementazione di un Accordo sul Trattamento dei Dati è un processo operativo, non un evento legale una tantum. Senza un flusso di lavoro strutturato, anche un DPA perfettamente redatto non fornirà una protezione significativa. Un errore comune è un processo disconnesso in cui il legale negozia il DPA in isolamento rispetto all’ingegneria, portando a un disallineamento tra le promesse contrattuali e la realtà tecnica.

Il DPA deve essere integrato nei vostri processi di approvvigionamento, gestione dei fornitori e flussi di lavoro tecnici.

Fase 1: Due diligence pre-firma

Prima di negoziare un DPA, dovete valutare rigorosamente il potenziale responsabile del trattamento per verificare il suo livello di sicurezza e privacy.

- Condurre una valutazione di sicurezza: richiedere e rivedere certificazioni di sicurezza di terze parti (SOC 2 Type II, ISO 27001). Per i fornitori ad alto rischio, utilizzare un questionario di sicurezza dettagliato per valutare i loro controlli.

- Esaminare gli elenchi dei sub-responsabili: analizzare attentamente l’elenco completo dei sub-responsabili. Identificare eventuali fornitori che non soddisfano i vostri standard di sicurezza interni o che si trovano in giurisdizioni ad alto rischio.

- Valutare i meccanismi di trasferimento dei dati: per i trasferimenti internazionali di dati (ad es. SEE verso gli USA), confermare che sia in atto un meccanismo giuridico valido come le Clausole Contrattuali Standard (SCC) e informarsi sulle misure supplementari utilizzate.

Fase 2: Negoziazione e personalizzazione del DPA

Non accettate mai il DPA standard di un fornitore senza un’accurata revisione. Adattate le clausole chiave al vostro specifico profilo di rischio e ai requisiti tecnici.

Un segnale d’allarme significativo è la riluttanza di un responsabile del trattamento a negoziare il proprio DPA standard. Ciò indica spesso un approccio rigido, uguale per tutti, alla sicurezza e alla conformità che difficilmente soddisferà le vostre esigenze.

Punti chiave di negoziazione:

- Tempistiche di notifica delle violazioni: puntate a un termine specifico, ad esempio, “entro 24 ore dalla scoperta”, invece dell’ambiguo “senza ingiustificato ritardo”. Ciò offre al vostro team di risposta agli incidenti il massimo tempo possibile per intervenire.

- Diritti di audit: assicuratevi il diritto di esaminare i rapporti di audit su base annuale. Per i fornitori critici, negoziate il diritto di effettuare un audit autonomo a seguito di un grave incidente di sicurezza.

- Garanzie di cancellazione dei dati: specificate un termine concreto per la cancellazione dei dati alla cessazione del contratto (ad es. “entro 30 giorni”) e richiedete una certificazione scritta dell’avvenuta cancellazione sicura. Una Valutazione d’impatto sulla protezione dei dati può aiutare a individuare i rischi che informano queste negoziazioni.

Fase 3: Implementazione e monitoraggio post-firma

La firma del DPA segna l’inizio del ciclo di gestione. Dovete disporre di un sistema per gestire questi accordi e monitorare la conformità.

Questa tabella delinea le responsabilità chiave durante l’implementazione del DPA.

Checklist di implementazione del DPA per titolari e responsabili del trattamento

| Elemento d’azione | Responsabilità del titolare del trattamento | Responsabilità del responsabile del trattamento |

|---|---|---|

| Definire l’ambito del trattamento | Documentare chiaramente oggetto, durata, natura e finalità del trattamento. Specificare le tipologie di dati personali e le categorie di interessati. | Confermare la comprensione dell’ambito e concordare di non trattare i dati per alcun altro scopo senza istruzioni scritte. |

| Implementare misure di sicurezza | Definire le misure di sicurezza tecniche e organizzative richieste (ad es. crittografia, controlli di accesso) in base al rischio. | Implementare e mantenere le misure di sicurezza specificate. Fornire documentazione (ad es. certificazioni, rapporti di audit) per dimostrare la conformità. |

| Gestire i sub-responsabili | Esaminare e approvare l’elenco dei sub-responsabili del responsabile del trattamento. Mantenere il diritto di opporsi a nuovi sub-responsabili. | Mantenere un elenco aggiornato di tutti i sub-responsabili. Ottenere un’autorizzazione preventiva scritta dal titolare del trattamento prima di coinvolgere qualsiasi nuovo sub-responsabile. |

| Gestire i diritti degli interessati | Stabilire un processo per ricevere e rispondere alle richieste degli interessati (ad es. accesso, cancellazione). | Fornire al titolare del trattamento l’assistenza necessaria per aiutarlo a rispondere tempestivamente alle richieste degli interessati. |

| Notifica delle violazioni | Definire la tempistica della notifica della violazione e le informazioni richieste. Preparare il vostro piano interno di risposta agli incidenti. | Notificare al titolare del trattamento una violazione dei dati senza ingiustificato ritardo (come definito nel DPA) e fornire tutti i dettagli rilevanti. |

| Audit e ispezioni | Definire i diritti di audit, inclusi frequenza e ambito. Pianificare ed eseguire revisioni periodiche o richiedere rapporti di audit. | Mettere a disposizione del titolare del trattamento le informazioni per dimostrare la conformità e consentire e contribuire agli audit. |

| Cancellazione/restituzione dei dati | Specificare il processo e i tempi per la cancellazione o la restituzione dei dati alla cessazione del contratto. | Cancellare in modo sicuro o restituire tutti i dati personali come istruito dal titolare del trattamento alla fine del contratto e certificare il completamento. |

Creare un archivio centrale dei DPA: Mantenere un’unica fonte di verità per tutti i DPA firmati. Questo sistema dovrebbe tracciare i dettagli chiave per ciascun fornitore:

- Date di rinnovo del contratto.

- Ambito consentito del trattamento.

- Elenco approvato dei sub-responsabili.

- Informazioni di contatto del loro Responsabile della protezione dei dati (DPO).

Automatizzare il monitoraggio e le revisioni: Impostare promemoria nel calendario per eventi chiave come le revisioni annuali del DPA. Implementare un processo per rivedere regolarmente gli elenchi pubblici dei sub-responsabili dei fornitori per individuare eventuali cambiamenti. Integrando la gestione del DPA nel vostro flusso di lavoro di approvvigionamento, garantite che nessun nuovo fornitore venga inserito senza un accordo completamente eseguito e conforme.

Punti chiave per i responsabili tecnici e di prodotto

Un Accordo sul Trattamento dei Dati dovrebbe essere trattato come una componente critica della vostra architettura software e della vostra strategia di gestione del rischio. Per i responsabili dei team tecnici e di prodotto, tradurre questo quadro giuridico in realtà operativa è essenziale per costruire sistemi robusti e conformi.

La privacy è una scelta architettonica, non una funzionalità da aggiungere in seguito. Il DPA è lo strumento contrattuale che estende questa scelta all’intero ecosistema dei vostri fornitori, garantendo che i dati siano protetti durante l’intero ciclo di vita.

Si tratta di un processo continuo, non di un’attività una tantum.

Questo ciclo di due diligence, negoziazione e monitoraggio è fondamentale per una gestione efficace del rischio di terze parti.

Principi fondamentali per la gestione del DPA

- Trattare i DPA come documenti architetturali. Integrare le revisioni del DPA nei vostri processi di due diligence tecnica e di approvvigionamento. Assicurarsi che gli impegni contrattuali siano allineati con le capacità del vostro sistema.

- Condurre una due diligence rigorosa. Esaminare attentamente ogni responsabile del trattamento e sub-responsabile per valutarne il livello di sicurezza, i meccanismi di trasferimento dei dati e la storia di conformità prima di firmare un accordo.

- Richiedi Specificità Tecnica. Sostituisci le promesse vaghe con requisiti chiari e misurabili per gli standard di crittografia, le tempistiche di cancellazione dei dati (ad es., entro 30 giorni dalla cessazione), e i protocolli di notifica delle violazioni (ad es., entro 24 ore dalla scoperta).

- Implementa un Processo di Gestione del Ciclo di Vita. Stabilisci un archivio centrale e un processo interno chiaro per le revisioni dei DPA, le approvazioni e il monitoraggio continuo. Questo sistema deve tracciare la conformità dei fornitori e le modifiche al loro ecosistema di sub-responsabili del trattamento.

Domande sul DPA con Risposte

Ecco risposte concise alle domande più comuni poste da leader tecnici e aziendali durante le revisioni dei fornitori e gli audit di conformità.

Abbiamo bisogno di un DPA per ogni singolo fornitore?

Se un fornitore tratta dati personali per tuo conto, è richiesto un DPA. Questo vale non solo per i principali provider cloud, ma anche per strumenti di analytics, piattaforme di email marketing, CRM e software di assistenza clienti.

Il fattore determinante è se il fornitore agisce come responsabile del trattamento — trattando dati personali secondo le tue istruzioni. In tal caso, normative come il GDPR impongono un DPA. Il rischio di conformità è indipendente dalle dimensioni del fornitore.

Qual è la differenza tra un DPA e un Master Service Agreement (MSA)?

Il Master Service Agreement (MSA) disciplina il rapporto commerciale, definendo aspetti come pagamenti, livelli di servizio e obblighi generali. Il DPA è un allegato legalmente richiesto, focalizzato esclusivamente sulla protezione dei dati.

Sebbene un MSA possa contenere una clausola di riservatezza, un DPA fornisce regole dettagliate e specifiche per il trattamento dei dati personali, incluse le misure di sicurezza, la gestione dei sub-responsabili del trattamento e i protocolli di risposta alle violazioni. Il DPA integra, ma non sostituisce, l’MSA.

Con quale frequenza dovremmo rivedere i nostri DPA?

I DPA non sono documenti statici. Rivedili almeno annualmente per tutti i fornitori. Sono necessarie revisioni più frequenti quando:

- Un fornitore aggiorna i propri termini o modifica l’elenco dei propri sub-responsabili del trattamento.

- Il tuo utilizzo del servizio cambia, alterando l’ambito del trattamento dei dati.

- Vengono introdotte nuove leggi sulla protezione dei dati o sentenze importanti (come Schrems II) modificano il quadro normativo.

Si tratta di garantire che i tuoi accordi riflettano accuratamente le realtà operative e legali attuali.

Quali sono i principali campanelli d’allarme in un DPA di un fornitore?

Quando esamini il DPA standard di un fornitore, fai attenzione alle clausole che trasferiscono un rischio eccessivo sulla tua organizzazione. I principali campanelli d’allarme includono:

- Impegni di sicurezza vaghi: formulazioni come “sicurezza conforme agli standard del settore” senza riferimento a controlli specifici e verificabili.

- Coinvolgimento illimitato di sub-responsabili del trattamento: clausole che consentono al fornitore di aggiungere nuovi sub-responsabili senza notifica o senza offrirti il diritto di opporti.

- Notifiche di violazione ambigue: uso di espressioni come “in modo tempestivo” invece di una tempistica concreta (ad es., entro 48 ore).

- Limitazioni di responsabilità troppo ampie: clausole che limitano eccessivamente la პასუხისმგabilità finanziaria del responsabile del trattamento in caso di violazione dei dati causata dalla sua negligenza.

In Devisia, crediamo che accordi solidi siano il fondamento di un software sicuro e conforme. Realizziamo sistemi in cui la privacy è una scelta architetturale, garantendo che i tuoi prodotti digitali siano affidabili fin dalle fondamenta. Scopri come Devisia può aiutarti a costruire il tuo prossimo prodotto con una mentalità orientata al prodotto.