La mappatura del data center è il processo di creazione di un modello dinamico e relazionale della tua infrastruttura IT. Stabilisce una unica fonte di verità per ogni asset fisico, virtuale e logico — dai server e switch fino alle applicazioni, ai flussi di dati e alle loro interdipendenze.

Questa mappa non è un diagramma statico; è la base architetturale per le moderne operazioni IT, la sicurezza e la conformità.

Perché una mappatura inadeguata dei data center crea un rischio inaccettabile

Un’infrastruttura non documentata crea un campo minato di fragilità operativa, vulnerabilità di sicurezza e fallimenti di conformità. Per qualsiasi CTO, responsabile di prodotto o responsabile IT, l’assenza di una mappa infrastrutturale accurata non è un inconveniente; è un rischio architetturale significativo con conseguenze aziendali dirette.

Il problema è aggravato dalla complessità delle architetture digitali moderne, inclusi i sistemi di AI distribuita e normative severe come NIS2 e DORA. Fare affidamento su diagrammi statici, conoscenza tacita o fogli di calcolo per l’intelligence operativa è un approccio ingenuo che limita la capacità del tuo team di rispondere efficacemente e genera zone d’ombra che portano a fallimenti sistemici.

Ecco le funzioni aziendali più critiche compromesse da una scarsa mappatura:

- Risposta agli incidenti: Quando si verifica un’interruzione, gli ingegneri in reperibilità perdono tempo prezioso a identificare dipendenze e cause radice. Questo aumenta il Tempo Medio di Risoluzione (MTTR), causando prolungati tempi di inattività e perdita di ricavi.

- Postura di sicurezza: “Shadow IT” e sistemi legacy dimenticati — non mappati e non monitorati — sono bersagli privilegiati per gli attaccanti. Senza un inventario completo degli asset, la gestione delle vulnerabilità è reattiva e incompleta.

- Conformità e governance: Dimostrare la conformità a normative come il GDPR è impossibile senza una mappa definitiva che mostri dove risiedono i dati personali, come vengono processati e quali sistemi vi hanno accesso.

- Gestione del cambiamento: Tentare di migrare un servizio o distribuire un aggiornamento senza una comprensione completa delle sue dipendenze è una causa primaria di guasti a catena e interruzioni del servizio.

Il problema della scala e della complessità

Questa sfida sta crescendo con l’aumento stesso dell’infrastruttura. Solo negli Stati Uniti, la capacità sta aumentando vertiginosamente, con migliaia di strutture per data center in funzione e altre in costruzione. Puoi esplorare i dati dietro questo boom infrastrutturale su Axios. Questa massiccia espansione esercita una pressione enorme sulle organizzazioni per mantenere la visibilità, che i loro asset si trovino in una grande struttura di colocation o siano gestiti on-premises.

Una mappatura efficace del data center fornisce un modello vivo e accurato del tuo patrimonio IT. Non è un progetto una tantum ma un processo continuo che supporta l’affidabilità, la sicurezza e la manutenibilità di ogni prodotto digitale che costruisci e gestisci.

In definitiva, investire in una solida mappatura del data center è una scelta strategica che determina la tua capacità di scalare, rispondere alle minacce e adattarti ai cambiamenti normativi. Per le aziende che costruiscono sistemi resilienti, comprendere i compromessi architetturali è fondamentale; la nostra guida su infrastrutture on-premises vs. cloud offre più contesto su questa decisione critica. Ignorare questa disciplina fondamentale è una strada diretta verso debito tecnico e fragilità operativa.

Iniziare con la definizione dell’ambito e la scoperta automatizzata

Un modello di fallimento comune è tentare di mappare un intero data center in una sola volta. Questo approccio “big bang” porta inevitabilmente a una complessità soffocante, a un ampliamento dell’ambito e al fallimento del progetto. Una strategia pragmatica inizia con un obiettivo più piccolo e ad alto valore per assicurare una vittoria rapida.

Seleziona un singolo servizio aziendale critico come focus iniziale. Potrebbe essere la tua piattaforma SaaS principale, una nuova funzionalità alimentata da AI o un’applicazione generatrice di ricavi per la quale il downtime è inaccettabile. Concentrandoti su un sistema contenuto ma vitale, trasformi un’iniziativa opprimente in un progetto gestibile, offri valore immediato e costruisci slancio per un’adozione più ampia.

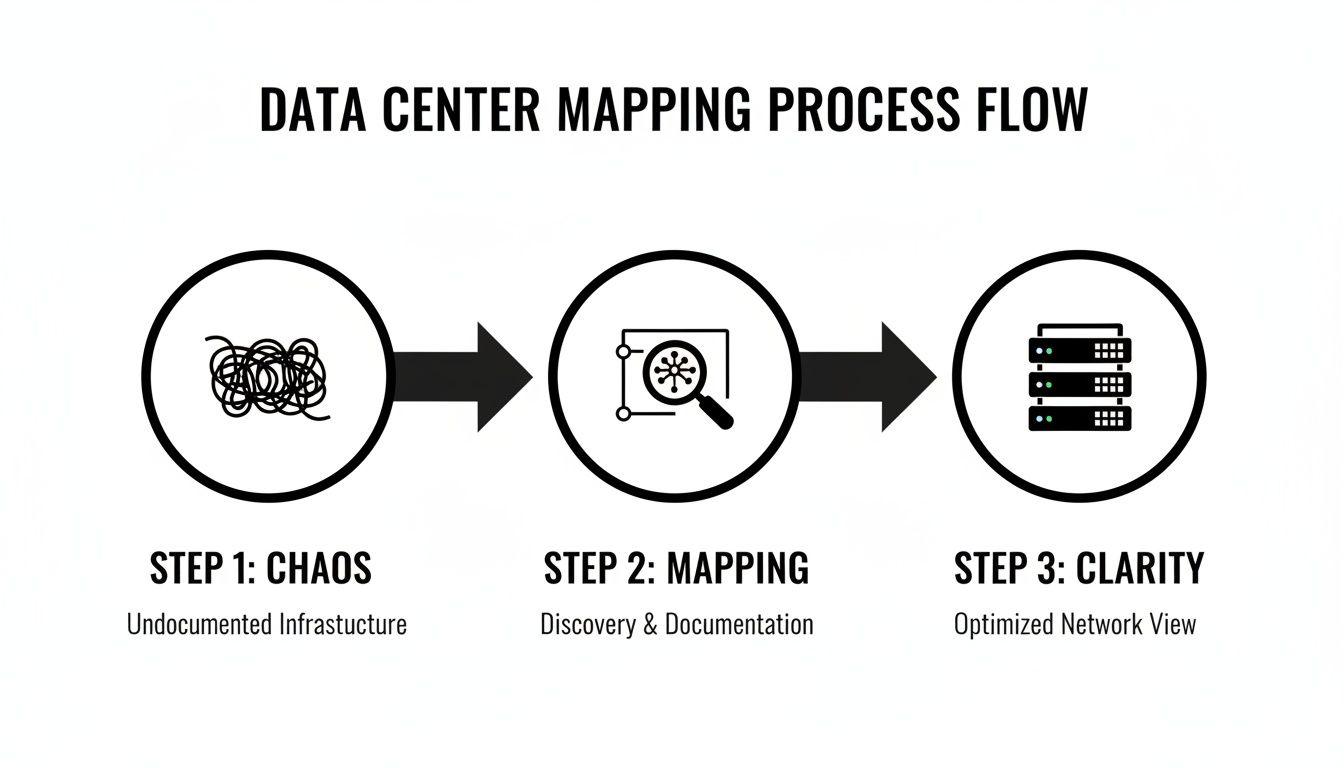

Questo sforzo mirato è ciò che trasforma il caos di un’infrastruttura non documentata nella chiarezza richiesta dalle operazioni moderne.

Un progetto di mappatura focalizzato agisce come ponte tra un ambiente aggrovigliato e ad alto rischio e un sistema ben compreso e resiliente.

Andare oltre la scoperta manuale

Una volta definito l’ambito, inizia la fase di discovery. I processi manuali, come l’uso di fogli di calcolo, sono un rischio significativo. Sono soggetti a errori umani, diventano obsoleti quasi immediatamente e non possono catturare la natura dinamica dell’infrastruttura moderna. Una mappa inaccurata è più pericolosa di nessuna mappa, perché crea un falso senso di sicurezza.

Invece, sfrutta strumenti di scoperta automatizzata per costruire un inventario fondamentale accurato. Questo è l’unico metodo affidabile ed efficiente per comprendere il tuo ambiente operativo.

Tecniche chiave di scoperta automatizzata:

- Scanner di rete: Strumenti come Nmap possono eseguire scansioni attive della tua rete per identificare host live, porte aperte e servizi in esecuzione, fornendo un inventario di base degli asset attivi.

- Parser di Infrastructure as Code (IaC): Se i tuoi team usano strumenti come Terraform o CloudFormation, i loro file di stato sono una fonte autorevole. Analizzare questi file fornisce un registro preciso dello stato infrastrutturale previsto, incluse VM, reti e gruppi di sicurezza.

- API dei provider cloud: Interrogare direttamente le API di AWS, Azure o Google Cloud è la fonte definitiva per i dati sulle risorse cloud. Offre l’inventario più accurato di ciò che è attualmente distribuito.

L’obiettivo della discovery non è solo elencare gli asset. È costruire un inventario fondamentale che includa hardware, software, flussi di dati e — cosa più importante — il loro contesto di business.

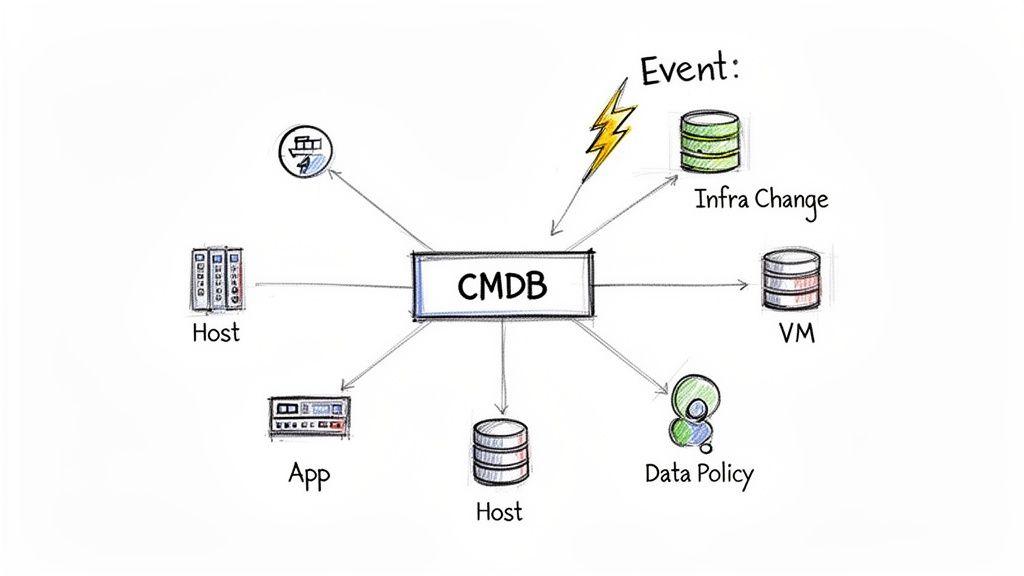

Questa comprensione più profonda è essenziale per costruire un utile Configuration Management Database (CMDB), la designata singola fonte di verità per la tua infrastruttura.

Uno scenario di mappatura nel mondo reale

Considera un’applicazione multi-cloud che serve clienti in tutta Europa. Il frontend gira su Azure, mentre i workload di elaborazione dati e analytics girano su AWS. Un approccio manuale alla mappatura sarebbe un esercizio ingestibile di raccolta dati da portali, team e documenti statici diversi.

Ecco come affrontarlo con un approccio automatizzato e sistematico:

- Inizia dall’edge: Identifica il punto di ingresso rivolto all’utente, come un Azure Application Gateway o un altro load balancer. Questo serve come punto di ancoraggio.

- Traccia le dipendenze dell’applicazione: Usa query API e log di flusso di rete per seguire il traffico dal load balancer alle VM del web server. Sulle VM, identifica i processi applicativi in esecuzione e le loro configurazioni.

- Attraversa il divario cloud: L’applicazione web chiama un servizio di elaborazione dati in AWS. Traccia questa connessione attraverso i tuoi VPC o i link Internet pubblici, prestando particolare attenzione a firewall e regole dei gruppi di sicurezza lungo il percorso.

- Mappa il backend: All’interno di AWS, mappa il servizio di backend dal suo load balancer ai servizi containerizzati in esecuzione su Amazon ECS o EKS. Infine, individua le istanze di database specifiche (es. RDS) e i bucket di storage (S3) da cui questi servizi dipendono.

Questo processo metodico e guidato dagli strumenti produce una mappa completa e accurata di un servizio critico. Hai ora un modello chiaro di ogni dipendenza, potenziale punto di failure e del flusso completo dei dati. Per i tuoi team operativi e di sicurezza, questo è un asset potente e azionabile, non solo un diagramma.

Costruire un modello dati relazionale e una CMDB

Gli strumenti di discovery automatizzati producono un grande volume di dati grezzi. Il vero lavoro ingegneristico sta nel strutturare queste informazioni in un modello dati coerente. Senza questo, hai elenchi disconnessi di asset — un inventario digitale, non una mappa intelligente. I dati siloati mancano di contesto, lasciandoti cieco rispetto alle relazioni critiche che definiscono il comportamento della tua infrastruttura.

Qui è dove una CMDB ben progettata serve come la tua singola fonte di verità. Una CMDB efficace va oltre il semplice tracciamento degli asset per catturare l’intricata rete di dipendenze tra i componenti, fungendo da sistema nervoso centrale del tuo ambiente IT.

Questo modello trasforma punti dati isolati in una potente mappa relazionale, fornendo il contesto necessario per decisioni intelligenti in ambito operativo, di sicurezza e di conformità.

Progettare un modello dati pragmatico

Una CMDB superficiale elenca server e software. Una CMDB pragmatica modella le relazioni. Il tuo obiettivo dovrebbe essere progettare un modello dati che colleghi gli asset tecnici al loro contesto di business, permettendoti di rispondere a domande complesse con dati affidabili.

Per esempio, un modello robusto non mostra solo una macchina virtuale. Collega quella VM a:

- Host fisico: l’hypervisor specifico o il server su cui gira.

- Volume di storage: il LUN o l’array di storage che fornisce lo spazio su disco.

- Connessioni di rete: la VLAN, lo switch e la porta a cui è connessa.

- Applicazioni in esecuzione: i servizi software distribuiti su di essa.

- Servizio di business: la piattaforma generatrice di ricavi che supporta.

- Policy sui dati: i controlli specifici GDPR o altre regolamentazioni che si applicano ai dati che elabora.

Un modello dati ben strutturato è la differenza tra sapere cosa hai e comprendere come funziona. È la spina dorsale architetturale per operazioni affidabili e una conformità verificabile.

Questo livello di dettaglio è fondamentale per una governance efficace. Per vedere come questo approccio strutturato supporta l’aderenza normativa, esplora la nostra guida su software per governance, rischio e conformità. Costruire queste relazioni è una funzione aziendale centrale, non solo un esercizio tecnico.

Automatizzare gli aggiornamenti della CMDB per prevenire il decadimento

Il rischio maggiore in qualsiasi progetto di mappatura del data center è il decadimento dei dati. Una CMDB che non viene aggiornata continuamente diventa obsoleta, creando un pericoloso falso senso di sicurezza. Gli aggiornamenti manuali non sono affidabili e non possono tenere il passo con ambienti dinamici.

L’automazione è l’unica soluzione sostenibile. Integrare gli strumenti di discovery direttamente con la CMDB è imprescindibile. Questo crea un sistema a ciclo chiuso in cui la tua mappa riflette la realtà operativa in tempo quasi reale.

Un modello efficace per questo è un workflow guidato da eventi:

- Si verifica un cambiamento: uno sviluppatore applica un aggiornamento Terraform, o un autoscaler di Kubernetes avvia un nuovo pod.

- Viene generato un evento: la pipeline CI/CD, un event bus del provider cloud (come AWS EventBridge), o un sistema di monitoraggio emette un evento che descrive il cambiamento.

- La CMDB viene aggiornata: una funzione listener o uno script analizza questo evento e crea, aggiorna o ritira automaticamente l’Elemento di Configurazione (CI) corrispondente nella CMDB.

Questo workflow garantisce che il tuo modello dati rimanga aggiornato e affidabile. La domanda di team di engineering in grado di costruire e gestire questi sistemi automatizzati è elevata. Anche il panorama fisico dei data center è in costante movimento, rendendo essenziali mappature flessibili e continuamente aggiornate.

Visualizzazione azionabile per diversi stakeholder

Dati puliti e strutturati in una CMDB sono necessari ma non sufficienti. Se quelle informazioni restano nelle tabelle del database, il loro valore è limitato. La vera utilità della mappatura del data center si realizza quando i dati grezzi vengono trasformati in visualizzazioni costruite per uno scopo specifico che i diversi team possono usare per prendere decisioni.

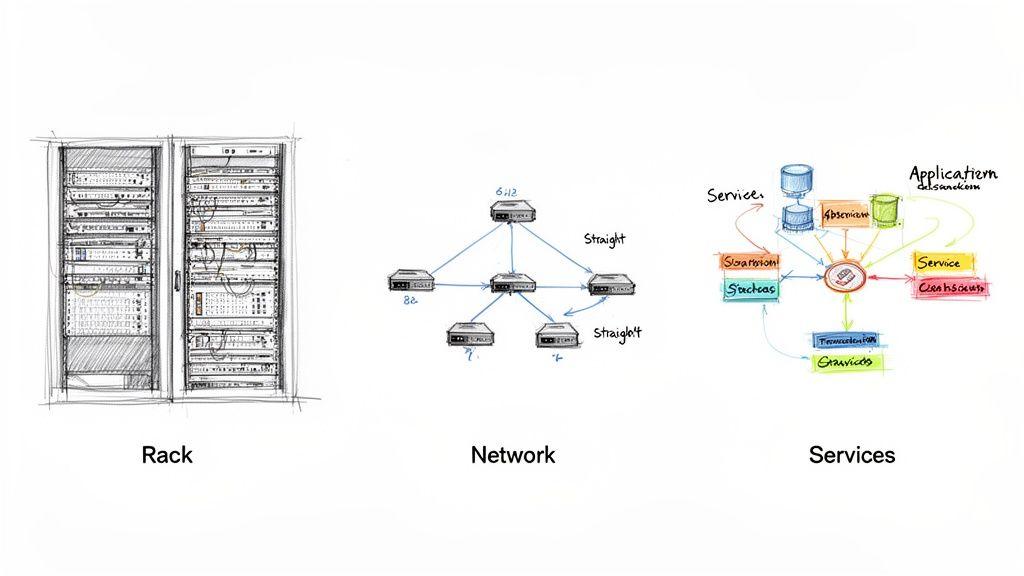

Un singolo diagramma onnipervasivo è una ricetta per il fallimento. Un ingegnere di rete che risolve problemi di latenza e un responsabile della conformità che si prepara per un audit pongono domande fondamentalmente diverse. Una mappatura efficace fornisce molteplici viste su misura che danno a ciascun team le informazioni precise di cui ha bisogno, senza rumore estraneo.

Questo approccio evolverà la tua CMDB da un repository di dati statico in uno strumento vivo e interrogabile che gli stakeholder usano attivamente.

Approcci per la visualizzazione dei data center

Un’implementazione pratica richiede una combinazione di visualizzazioni, ognuna con un pubblico e un caso d’uso distinti.

| Tipo di Visualizzazione | Pubblico Primario | Caso d’Uso Chiave | Strumenti di Esempio |

|---|---|---|---|

| Rack Elevation | Responsabili del Data Center, Tecnici sul campo | Pianificazione della capacità, gestione dell’alimentazione, installazioni fisiche e risoluzione dei guasti | NetBox, Device42 |

| Mappa della Topologia | Ingegneri di rete, SRE | Visualizzare i percorsi di rete, risolvere problemi di connettività, pianificare aggiornamenti di rete | Grafana, Cisco DNA Center |

| Pianta dell’Impianto | Team Facilities & Operazioni DC | Pianificazione dello spazio, mappatura termica, localizzazione degli asset, gestione del cablaggio strutturato | Suite software DCIM |

| Mappa delle Dipendenze dei Servizi | SRE, Architetti, Product Owner | Comprendere le dipendenze delle applicazioni, analisi dell’impatto, identificare punti singoli di guasto | ServiceNow Service Mapping, Dynatrace |

| Diagramma del Flusso dei Dati | Team di Sicurezza & Conformità | Audit della sovranità dei dati (GDPR, ecc.), tracciamento dei dati sensibili, dimostrazione della conformità | Visualizzazioni personalizzate, Lucidchart |

Queste diverse viste sono essenziali per tradurre dati infrastrutturali complessi in risposte operative chiare.

Dalla strategia ad alto livello alla conformità sul campo

Considera come questo funziona per due ruoli molto diversi.

Un CTO richiede una panoramica strategica. Non è interessato a quale porta è collegato un server. Ha bisogno di una mappa delle dipendenze dei servizi che modelli come la principale piattaforma SaaS dell’azienda è composta da vari microservizi, database e API. Questa vista potrebbe evidenziare immediatamente che due servizi critici dipendono dallo stesso cluster di database legacy—un classico punto singolo di guasto che richiede attenzione architetturale.

Al contrario, un Responsabile della Conformità che affronta un audit GDPR ha bisogno di una lente diversa. Userà un diagramma del flusso dei dati che isola tutti i server taggati come processanti dati di cittadini UE. Questa mappa mostra esattamente come quei dati si spostano tra i servizi, dove sono archiviati e quali sistemi vi accedono. Con pochi clic possono rispondere alla domanda critica: «Mostrami tutta l’infrastruttura che elabora dati personali e dimostra che non lascia mai il nostro confine dati UE designato.»

Il vero valore di una mappa dei dati si sblocca quando permette agli utenti di porre domande critiche e ottenere risposte immediate e affidabili. L’attenzione deve essere sulle visualizzazioni interattive che consentono ai team di esplorare, filtrare e interrogare la mappa su richiesta.

Questo è il cambiamento cruciale: passare da diagrammi statici che diventano immediatamente obsoleti a strumenti interattivi che fungono da fonte di verità definitiva per rispondere a domande come, «Quali clienti saranno interessati se questo switch si guasta?» o «Mostrami tutti i server di produzione che non sono stati patchati per questa nuova vulnerabilità.»

Operazionalizzare la tua mappa per l’automazione e la sicurezza

Quando collegata a una CMDB live, una mappa dettagliata del data center smette di essere un semplice documento di riferimento. Diventa un asset operativo dinamico—il sistema nervoso centrale del tuo ambiente IT. Il suo vero valore emerge quando questi dati strutturati guidano l'automazione, migliorano l'osservabilità e rafforzano la postura di sicurezza.Alimentare automazione intelligente e osservabilità

La debolezza principale della maggior parte dei sistemi di monitoraggio è la mancanza di contesto. Scatta un alert—«CPU al 95% sul server X»—ma quale è l’impatto sul business? Chi è il proprietario di quel server? Quale servizio dipende da esso? Senza una mappa integrata, un ingegnere on-call perde tempo prezioso cercando risposte in wiki, fogli di calcolo o log di chat.

Una mappa operazionalizzata arricchisce gli alert con il contesto cruciale estratto direttamente dalla CMDB.

Ecco un’implementazione pratica:

- Alert Attivato: Un sistema di monitoraggio segnala un guasto critico su un server database.

- Arricchimento Automatico: Prima che l’alert venga instradato, un workflow automatizzato interroga la CMDB usando l’hostname del server.

- Contesto Fornito: L’alert arriva nella coda dell’ingegnere con un dossier completo: il servizio aziendale specifico impattato (es., «Customer Authentication API»), i dettagli di contatto del proprietario del servizio e una mappa delle dipendenze che mostra quali applicazioni a monte sono ora a rischio.

Questo flusso trasforma una reazione frenetica in una risposta proattiva e informata, riducendo drasticamente il Tempo Medio di Risoluzione (MTTR). La mappa fornisce la differenza tra sapere che un server è giù e comprendere che l’intero processo di checkout sta per fallire.

Rafforzare la sicurezza e dimostrare la conformità

Per i team di sicurezza, una mappa precisa e aggiornata è imprescindibile. Gli scanner di vulnerabilità spesso producono lunghe liste di risultati legati ad indirizzi IP, ma quell’informazione è inutilizzabile senza contesto. Chi è responsabile per patchare un server specifico? La vulnerabilità è su un server di sviluppo a basso impatto o su un database di produzione critico?

Collegando gli output degli scanner alla CMDB, è possibile assegnare automaticamente i ticket di remediation ai corretti proprietari degli asset. Questo chiude il ciclo tra rilevamento e risoluzione, creando chiara responsabilità e riducendo la finestra di esposizione.

Una mappa dei dati non è un progetto; è un processo operativo continuo. Il suo valore risiede nella capacità di fornire contesto in tempo reale che alimenta l’automazione, accelera la risposta agli incidenti e rafforza la sicurezza.

Questa vista continua e documentata della tua infrastruttura è un requisito fondamentale per molte normative moderne. Framework come la direttiva NIS2 dell’UE e il Regolamento sulla resilienza operativa digitale (DORA) richiedono che le organizzazioni mantengano un inventario chiaro e verificabile dei loro asset digitali critici e delle loro dipendenze. Una mappa live e accurata non è più una best practice—è un componente fondamentale della tua strategia di conformità. Man mano che le esigenze aziendali cambiano, la nostra guida su progettare un piano di disaster recovery per il cloud offre ulteriori strategie per costruire resilienza.

Mantenere la tua mappa per prevenire il decadimento

La minaccia più grande per qualsiasi iniziativa di mappatura è il decadimento. Una mappa obsoleta è peggiore dell’assenza di mappa, perché genera un pericoloso e falso senso di sicurezza. Per prevenirlo, devi stabilire workflow di manutenzione chiari che trattino la mappa come un prodotto vivo, collegato direttamente ai tuoi processi di change management.

- Integrare con CI/CD: Quando nuova infrastruttura viene provisionata con Terraform o un altro strumento IaC, la pipeline deve attivare automaticamente un aggiornamento della CMDB.

- Automatizzare la Decommissioning: Quando una VM viene distrutta, un processo automatizzato deve rimuoverla insieme alle sue relazioni dalla mappa per prevenire asset “fantasma”.

- Programmare Audit Regolari: Usa strumenti di discovery automatizzati per scansionare periodicamente l’ambiente. Confronta i risultati con la CMDB e segnala eventuali discrepanze per la revisione.

Il panorama fisico dei data center è anch’esso in continua evoluzione. La mappa del data centre si sta ridisegnando in Nord America, con una quota significativa di nuove costruzioni che avviene nei mercati emergenti. Gran parte di questa nuova capacità è pre-impegnata per supportare carichi di lavoro AI che possono richiedere fino a 120kW per rack, secondo la ricerca di jll.com. Questa dinamica rende chiaro: hai bisogno di una strategia di mappatura flessibile e continuamente aggiornata che possa gestire rapidi cambiamenti sia nella posizione fisica che nella densità delle risorse.

Rispondere alle principali domande sulla mappatura dei data center

Anche con una strategia chiara, mappare un ambiente complesso solleva questioni pratiche. I leader tecnici richiedono risposte tratte dall’esperienza di implementazione nel mondo reale. Affrontiamo le sfide più comuni.

Non abbiamo documentazione. Da dove cominciamo?

Evita l’approccio “big bang”; è la via più rapida verso il fallimento.

La strada più pragmatica è mirare a un singolo servizio ad alto valore. Seleziona la tua applicazione SaaS principale, un sistema critico rivolto al cliente o un nuovo carico di lavoro AI. Questo focus mirato previene l’espansione del perimetro che condanna i progetti di mappatura ambiziosi.

Mappa la sua catena di dipendenze completa, dai bilanciatori di carico fino ai database. Questo fornisce rapidamente una fetta verticale di valore, dimostrando il concetto agli stakeholder e permettendo al tuo team di affinare il processo su una scala gestibile. Usa strumenti di discovery automatizzati per questo ambito limitato, popola una CMDB snella e crea una visualizzazione a livello di servizio. Questa prima vittoria costruisce lo slancio necessario per l’espansione.

Come preveniamo che la mappa diventi istantaneamente obsoleta?

Il decadimento della mappa è la ragione principale per cui queste iniziative falliscono. L’unica soluzione efficace è integrare il processo di mappatura direttamente nei tuoi workflow operativi, in particolare nelle pipeline CI/CD e Infrastructure as Code (IaC).

Gli aggiornamenti manuali dovrebbero essere l’eccezione rara, non la regola.

Quando un nuovo server viene provisionato con Terraform, uno script deve aggiornare automaticamente la sua voce e le sue relazioni nella tua CMDB. Quando viene distribuita una nuova versione di un’applicazione, la pipeline deve aggiornare le sue dipendenze software. Questo non è opzionale per mantenere una mappa accurata in un ambiente dinamico.

Collegando lo stato della mappa al tuo processo automatizzato di gestione del cambiamento, ti assicuri che resti una riflessione viva e accurata del tuo ambiente. Trasforma la mappa da documento statico a strumento operativo in tempo reale.

Tratta la tua mappa non come un progetto una tantum, ma come un prodotto con un proprio ciclo di vita, integrato direttamente nella toolchain di ingegneria.

Quali sono i rischi reali di un approccio di mappatura superficiale?

Un diagramma disegnato manualmente una tantum crea un pericoloso falso senso di sicurezza. Dà l’illusione del controllo mentre oscura vulnerabilità critiche. I rischi di uno sforzo di mappatura superficiale sono significativi e di vasta portata:

- Risposta agli incidenti difettosa: Durante un’interruzione, i team perdono tempo critico lavorando su una mappa inaccurata. Questo prolunga i tempi di inattività e impatta direttamente la soddisfazione del cliente e i ricavi.

- Fallimenti garantiti agli audit: Un audit di conformità per regolamenti come DORA o NIS2 rivelerà rapidamente che la tua documentazione non corrisponde alla realtà operativa, con conseguenti potenziali sanzioni e danni reputazionali.

- Pervasivi punti ciechi di sicurezza: “Shadow IT” non mappato e sistemi legacy dimenticati diventano punti di ingresso non patchati e non monitorati per gli attaccanti.

- Gestione dei costi inefficiente: Senza una mappa relazionale chiara, non è possibile prevedere con precisione la capacità né identificare risorse sottoutilizzate, il che porta direttamente al sovradimensionamento e a spese inutili.

Una mappa scadente è spesso più pericolosa dell’assenza di una mappa. Genera una fiducia malriposta mentre il rischio operativo reale aumenta. Una strategia efficace di mappatura del centro dati deve essere approfondita, automatizzata e continua.

Da Devisia, realizziamo prodotti digitali affidabili prendendo decisioni architetturali pragmatiche fin dal primo giorno. Se hai bisogno di dare chiarezza ai tuoi sistemi, modernizzare una piattaforma o integrare l’IA con una solida governance, offriamo un percorso chiaro verso software significativi e manutenibili. Scopri come trasformiamo la visione di business in realtà su https://www.devisia.pro.