Le consulenze in cyber security sono partner esterni che forniscono competenze specializzate nella gestione dei rischi digitali. Offrono servizi come valutazioni delle vulnerabilità, penetration testing e consulenza strategica per proteggere i sistemi, garantire la conformità e stabilire una solida postura di sicurezza. Per le aziende tecnologiche, sono collaboratori fondamentali nell’architettare prodotti sicuri fin dalle basi.

Perché le moderne aziende tecnologiche B2B hanno bisogno di partner in cyber security

Il problema è semplice: costruire un prodotto SaaS o AI competitivo richiede una forte attenzione all’innovazione e alla velocità di rilascio. Mentre il tuo team di ingegneri eccelle nel creare funzionalità e risolvere complessi problemi di business, pretendere che approfondiscano anche il panorama in continua evoluzione delle minacce informatiche rappresenta un rischio operativo significativo. Quando la sicurezza si basa esclusivamente su risorse interne non specializzate, spesso diventa una misura reattiva applicata molto dopo la costruzione del prodotto.

Questo approccio “a posteriori” alla sicurezza è inefficiente ed espone l’azienda a rischi inaccettabili. Scoprire difetti architetturali fondamentali in fase avanzata dello sviluppo può richiedere rifattorizzazioni costose, compromettere i lanci di prodotto e minare la fiducia dei clienti. Il costo finanziario e reputazionale di una violazione dei dati rende la sicurezza proattiva una funzione aziendale essenziale, non una spesa opzionale.

La transizione verso una sicurezza proattiva integrata nella progettazione

Una strategia più efficace è integrare la sicurezza nelle fondamenta dell’architettura del prodotto. Questo è il principio della ‘Sicurezza fin dalla progettazione’—una metodologia in cui la sicurezza è trattata come un requisito primario sin dalle prime fasi di pianificazione e sviluppo. Qui è dove le consulenze in cyber security forniscono un valore critico.

Agiscono come architetti specialistici dei tuoi sistemi digitali, portando competenze di nicchia e aggiornate che non ci si può aspettare che sviluppatori generalisti, concentrati sul rilascio delle funzionalità, mantengano costantemente.

Il ruolo di una consulenza è mettere in discussione le tue assunzioni, identificare punti ciechi e fornire una prospettiva obiettiva sulle debolezze del tuo sistema prima che lo faccia un attaccante. Questo approccio proattivo separa il software resiliente e affidabile da un futuro titolo che parla di violazione dei dati.

La crescente domanda di competenze

I dati di mercato confermano questa tendenza. Il mercato della consulenza in cybersecurity è destinato a crescere significativamente, trainato dalle aziende che devono affrontare minacce sempre più sofisticate e ambienti normativi complessi come NIS2 e DORA. Non si tratta di una tendenza temporanea; è una risposta strutturale a una nuova realtà di rischio digitale.

Coinvolgere una consulenza offre diversi vantaggi distinti:

- Accesso a competenze specializzate: Ottieni accesso immediato a esperti in domini specifici, che sia modellazione delle minacce per sistemi AI, penetration testing per infrastrutture cloud-native o navigazione di normative complesse. Per saperne di più sulla sicurezza architetturale, consulta la nostra guida su on-premises vs cloud.

- Valutazione indipendente e imparziale: Un partner esterno fornisce un audit obiettivo della tua postura di sicurezza, libero dai bias interni o dalle pressioni organizzative che potrebbero indurre un team interno a minimizzare i rischi.

- Competenze scalabili: Puoi ingaggiare talenti di massimo livello per un progetto specifico e ad alto rischio—come un penetration test pre-lancio o un audit di due diligence—senza l’onere a lungo termine di assumere un ingegnere della sicurezza senior a tempo pieno.

In ultima analisi, collaborare con la consulenza di cyber security giusta è un investimento strategico nella resilienza del prodotto e nella continuità aziendale. È un modo pragmatico per gestire il rischio, garantire la conformità e costruire la fiducia dei clienti, essenziale per il successo a lungo termine.

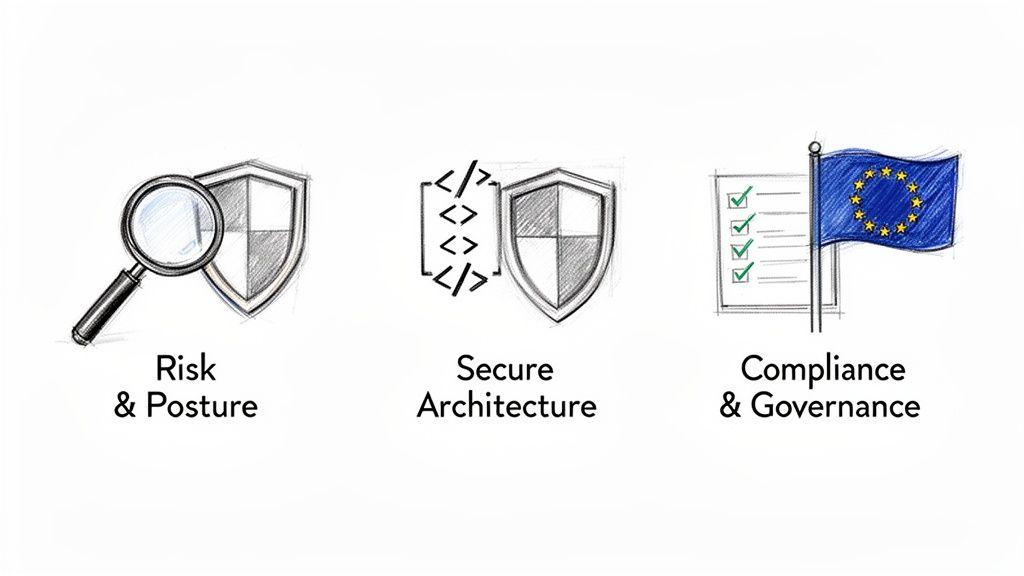

Decifrare i servizi core di una consulenza di sicurezza

Quando ingaggi una consulenza in cyber security, non stai semplicemente acquistando un report; stai acquisendo competenze specialistiche per risolvere specifici problemi di business. I loro servizi non sono “taglia unica” e sono progettati per affrontare sfide tecniche e strategiche distinte.

Per un CTO o un responsabile prodotto, comprendere questi servizi core è essenziale per abbinare le esigenze immediate dell’azienda con l’esperienza corretta. L’obiettivo è sempre un risultato pratico—come un piano di rimedio attuabile o un’architettura di sistema più resiliente—non solo un elenco di vulnerabilità teoriche.

Esaminiamo le tre aree di servizio più critiche.

Valutazione del rischio e della postura

Questo è il punto di partenza. Una valutazione del rischio identifica il tuo stato di sicurezza attuale, rispondendo alla domanda: “Dove siamo vulnerabili proprio adesso?” Questo ti permette di dare priorità agli interventi di mitigazione basati sul rischio reale. Questa categoria include tipicamente due attività principali.

- Scansione delle vulnerabilità: Si tratta di una rilevazione automatizzata e ad alto livello dei tuoi sistemi. Utilizza strumenti per analizzare reti, applicazioni e infrastrutture alla ricerca di vulnerabilità note, come pacchetti software obsoleti o errori di configurazione comuni. L’output è tipicamente una lunga lista di potenziali problemi classificati per gravità.

- Penetration Testing (Pentesting): È un processo manuale e orientato a obiettivi. Un abile ethical hacker simula un attacco reale per determinare fino a che punto i tuoi sistemi possono essere compromessi. Una scansione delle vulnerabilità trova porte conosciute aperte; un penetration tester tenta attivamente di scassinare le serrature, trovare finestre aperte e concatenare piccole debolezze per ottenere una violazione significativa. Rivela non solo cosa è vulnerabile, ma come un attaccante potrebbe sfruttarlo per impattare il business.

Scenario: La tua piattaforma SaaS è in produzione da due anni, con numerosi aggiornamenti di funzionalità. Un penetration test fornisce una valutazione in condizioni reali di come questi cambiamenti cumulativi abbiano influenzato la superficie di attacco, scoprendo difetti sfruttabili che una scansione automatizzata probabilmente non rileverebbe.

Architettura sicura e revisione del codice

Questi servizi spostano l’attenzione dal trovare difetti esistenti al prevenire la loro introduzione. L’obiettivo è incorporare la sicurezza nel ciclo di vita dello sviluppo del software (SDLC), abbracciando il principio che “la privacy è una scelta architetturale.”

Coinvolgere una consulenza per questi servizi garantisce che il tuo team costruisca su una base solida e difendibile.

- Modellazione delle minacce: È un esercizio strutturato condotto nella fase di progettazione. Un consulente lavora con i tuoi architetti per mappare il sistema, identificare potenziali minacce basate sul design e specificare i controlli prima che inizi lo sviluppo. Ad esempio, quando si progetta un nuovo microservizio che gestisce dati utente, la modellazione delle minacce aiuta a rispondere a domande come: “Come potrebbe un attaccante abusare di questa API?” e “Quali controlli sono necessari per prevenire accessi non autorizzati ai dati?”

- SDLC sicuro e revisione del codice: Una consulenza può aiutare a integrare pratiche di sicurezza direttamente nel tuo workflow agile. Questo può comportare la formazione degli sviluppatori sulla scrittura di codice sicuro, l’automazione dei controlli di sicurezza nella pipeline CI/CD o l’esecuzione di revisioni manuali del codice critico per identificare difetti logici sottili che gli strumenti automatici non riescono a rilevare.

Prontezza alla conformità e governance

Per qualunque azienda B2B, in particolare quelle in settori regolamentati o che gestiscono dati sensibili, la conformità è un requisito imprescindibile. Le consulenze in cyber security sono essenziali per preparare la tua tecnologia e i tuoi processi a soddisfare le esigenze di normative e standard.

Questi servizi traducono testi legali densi in controlli tecnici concreti.

- Analisi delle lacune (Gap Analysis): Un consulente valuta la tua postura di sicurezza attuale rispetto a un framework specifico come ISO 27001 o a normative come GDPR e NIS2. Identificano dove sei carente e creano una roadmap prioritizzata per colmare queste lacune. Una parte chiave di questo processo spesso comporta una formale Valutazione d’Impatto sulla Privacy (PIA) per identificare e mitigare i rischi legati al trattamento dei dati personali. Puoi saperne di più nella nostra guida su come condurre una Valutazione d’Impatto sulla Privacy.

- Supporto all’implementazione: Una buona consulenza fornisce assistenza pratica per implementare le misure tecniche e organizzative necessarie. Ciò potrebbe significare configurare sistemi di logging per soddisfare i requisiti di audit, stabilire piani di risposta agli incidenti o impostare politiche di controllo degli accessi in linea con le normative. Questo garantisce che tu ottenga una sicurezza solida e verificabile nella pratica, non solo una “conformità sulla carta.”

Collegare le sfide aziendali ai servizi di consulenza

Capire quale servizio ti serve può essere difficile. Questa tabella mappa i trigger aziendali comuni al servizio di consulenza più pertinente, aiutandoti a identificare l’esperienza giusta per la tua sfida specifica.

| Sfida aziendale o evento trigger | Servizio di consulenza pertinente | Risultato principale |

|---|---|---|

| Progettare un nuovo prodotto o una funzionalità importante | Modellazione delle minacce | Un’architettura sicura per progettazione che mitiga i difetti prima dell’inizio dello sviluppo. |

| Prepararsi per un round di finanziamento o M&A | Penetration Testing | Un report indipendente sulle vulnerabilità sfruttabili per dimostrare la due diligence. |

| Espandersi in un mercato regolamentato | Analisi delle lacune (es. GDPR, NIS2, DORA) | Una roadmap prioritizzata per raggiungere la conformità con requisiti legali specifici. |

| Onboarding di un importante cliente enterprise | Supporto all’implementazione della conformità | Prove verificabili che i controlli di sicurezza richiesti (es. per ISO 27001) sono in atto. |

| Recupero da un incidente di sicurezza | Penetration Testing e Revisione SDLC sicuro | Identificazione della causa radice e un piano tattico per prevenire il ripetersi. |

| Preoccupazioni di sicurezza che rallentano lo sviluppo | SDLC sicuro e Revisione del codice | Integrazione della sicurezza nei workflow degli sviluppatori per ridurre rilavorazioni e costruire più velocemente con fiducia. |

Scegliere il servizio giusto inizia con l’identificazione del problema aziendale che devi risolvere. Questo garantisce che il tuo investimento in una consulenza di sicurezza produca valore misurabile.

Quando assumere una consulenza in cyber security

Determinare il momento giusto per coinvolgere una consulenza in cyber security è una decisione strategica, non reattiva. Per fondatori e CTO proattivi, il tempismo di questo coinvolgimento può fare la differenza tra costruire una base resiliente per la crescita e accumulare debito tecnico che porta a costose attività correttive future.

Il problema principale del ritardare la sicurezza è che il costo per correggere i difetti aumenta esponenzialmente durante il ciclo di sviluppo. Scoprire una vulnerabilità architetturale fondamentale in un prodotto maturo può costare fino a 30 volte in più per essere risolta rispetto a se fosse identificata durante la fase di progettazione. L’obiettivo è coinvolgere aiuto specializzato nei punti di inflessione chiave dove il rischio aumenta o è necessaria una validazione esterna.

Trigger proattivi per il coinvolgimento

Diversi momenti chiave nel ciclo di vita di un’azienda tecnologica sono segnali chiari che è il momento di coinvolgere un partner specializzato. Sono punti in cui il profilo di rischio cambia significativamente o quando hai bisogno di una valutazione indipendente per procedere.

-

Progettazione architetturale in fase iniziale: Questo è il momento più economico per coinvolgere una consulenza. Quando si progetta per la prima volta un nuovo prodotto, specialmente uno con architettura a microservizi o flussi di dati complessi, la modellazione delle minacce è inestimabile. Una consulenza può aiutare a identificare e mitigare debolezze architetturali prima che venga scritto codice, risparmiando tempo e risorse significative in seguito.

-

Integrazione di sistemi di terze parti (in particolare AI): Prima di integrare un modello AI di terze parti o un servizio dati critico nello stack, è necessaria una revisione di sicurezza da parte di esperti. Una consulenza può valutare la sicurezza dei punti di integrazione, analizzare i rischi di perdita di dati e garantire che il nuovo servizio non introduca un nuovo vettore di attacco. Questo è un passaggio non negoziabile per mantenere la privacy by design.

-

Prepararsi alla due diligence: Quando ci si prepara per un round di finanziamento (es. Serie A) o a una potenziale acquisizione, è fondamentale un penetration test approfondito e una revisione di sicurezza. Un report pulito da una società rispettabile offre a investitori e acquirenti la certezza che la vostra tecnologia sia solida e non nasconda responsabilità significative.

-

Espansione in nuovi mercati o segmenti: Se prevedete di espandervi in regioni con normative rigorose come il GDPR e il NIS2 dell’UE, o entrare in settori con requisiti specifici come il DORA per il FinTech, una guida esperta è fondamentale. Una consulenza può eseguire un’analisi delle lacune rispetto a questi quadri normativi e guidare l’implementazione dei controlli tecnici necessari, garantendo un ingresso nel mercato più fluido e conforme.

Un errore comune e costoso è confondere lo sviluppo del prodotto con l’ingegneria della sicurezza. Una consulenza fornisce l’expertise specifica in sicurezza che permette al vostro team prodotto di fare ciò che sa fare meglio: innovare e costruire.

Un semplice quadro decisionale

Decidere se gestire un’attività di sicurezza internamente o assumere una consulenza può essere inquadrato valutando il compito rispetto alle competenze core e alla capacità del vostro team.

Ponetevi queste quattro domande:

- L’expertise richiesta è altamente specializzata? (es. reverse-engineering di malware, penetration test mobile avanzati). Se sì, una consulenza è probabilmente la scelta corretta.

- Si tratta di una necessità occasionale o rara? (es. un audit ISO 27001 annuale, un penetration test prima del lancio). Un impegno basato sul progetto è più conveniente dell’assunzione di un dipendente a tempo pieno per un’attività periodica.

- Abbiamo bisogno di un’opinione obiettiva e indipendente di terze parti? Questo è cruciale per la due diligence degli investitori, la conformità normativa o per mettere in discussione assunzioni interne. Se è richiesta una validazione esterna, una consulenza è necessaria.

- Il nostro team interno ha la capacità di eseguire questo senza compromettere la roadmap del prodotto? Se i vostri ingegneri sono già al massimo della capacità, scaricare un progetto di sicurezza critico a specialisti assicura che venga completato correttamente e nei tempi.

Se avete risposto “sì” a due o più di queste domande, è un forte segnale che collaborare con una consulenza di cyber security è la decisione pragmatica.

La vostra checklist per valutare una consulenza di sicurezza

Selezionare il partner giusto tra una serie di consulenze di cyber security è una decisione critica per qualsiasi CTO o responsabile compliance. La scelta sbagliata può tradursi in budget sprecato, report non attuabili e un falso senso di sicurezza. La scelta giusta fornisce un asset strategico a lungo termine.

Per prendere una decisione informata, avete bisogno di un processo di valutazione strutturato che tagli attraverso le affermazioni di marketing. Questa checklist si concentra su quattro pilastri di competenza. Usatela per vagliare i potenziali partner e assicurarvi che le loro capacità siano allineate con i vostri requisiti tecnici e di business.

Competenze tecniche comprovate

Il valore di una consulenza deriva dall’esperienza pratica del suo team con il vostro specifico stack tecnologico. La conoscenza generica della sicurezza non è sufficiente. Un esperto di sicurezza di rete on-premise tradizionale, per esempio, è probabilmente non qualificato per valutare un’applicazione containerizzata distribuita su Kubernetes.

Il vostro obiettivo è verificare le loro competenze pratiche, non solo le certificazioni. Ponete domande precise che richiedano loro di dimostrare conoscenze applicate nel mondo reale.

Domande chiave per il colloquio:

- “La nostra piattaforma SaaS principale è sviluppata con [il vostro linguaggio/framework principale, es. Go] e distribuita su AWS usando Docker ed ECS. Descrivete l’esperienza del vostro team nel condurre penetration test su questo tipo di ambiente.”

- “Portateci attraverso un caso in cui avete identificato una vulnerabilità critica e non ovvia in un sistema con un’architettura simile. Come avete guidato il team di ingegneria nella remediation?”

- “Quali strumenti e metodologie specifiche utilizzate per l’analisi statica e dinamica di applicazioni costruite con [il vostro stack tecnologico]? Come filtrate il rumore per concentrarvi sui riscontri azionabili?”

Specializzazione settoriale approfondita

Oltre alle competenze tecniche, una consulenza di alto livello comprende il vostro modello di business e il suo specifico panorama di minacce. Una società che serve principalmente grandi istituzioni finanziarie potrebbe imporre un processo macchinoso e focalizzato sulla compliance, inadatto a una startup SaaS veloce.

Avete bisogno di un partner che comprenda i rischi specifici associati al vostro settore, sia esso B2B SaaS, sviluppo AI o FinTech.

Una consulenza che conosce i modelli di business SaaS comprende che proteggere i dati dei clienti è fondamentale, che la multi-tenancy crea sfide di sicurezza uniche e che la sicurezza delle API è un punto di controllo critico. Adattano la loro valutazione alla vostra realtà operativa, non a una checklist generica.

Ad esempio, dovrebbero essere in grado di discutere le implicazioni di sicurezza di un modello di fatturazione basato sull’uso o i rischi insiti in un prodotto AI che elabora contenuti generati dagli utenti. Questa specializzazione rende i loro consigli rilevanti e pratici.

Metodologia chiara e risultati

L’output dell’ingaggio è dove molte collaborazioni falliscono. Il report finale di una consulenza può essere una roadmap attuabile o un dump di dati di 200 pagine che genera più confusione che chiarezza. Prima di firmare un contratto, pretendete assoluta chiarezza sui deliverable.

Promesse vaghe di un “report completo” sono un campanello d’allarme. Richiedete esempi sanitizzati dei deliverable passati. Un report di penetration test di alta qualità dovrebbe sempre includere:

- Una Sintesi Esecutiva: Una panoramica concisa, incentrata sul rischio di business, per la leadership.

- Rilevazioni Prioritarie: Vulnerabilità classificate non solo in base a un punteggio tecnico CVSS, ma in base al loro potenziale impatto sul vostro business.

- Passaggi Riproducibili: Istruzioni chiare, passo dopo passo, che permettano ai vostri sviluppatori di replicare il problema.

- Indicazioni di Remediation Attuabili: Esempi di codice specifici, modifiche di configurazione o raccomandazioni architetturali per risolvere il difetto.

Una metodologia efficace include anche protocolli di comunicazione chiari. Per ulteriori informazioni su come impostare le aspettative del team, consultate la nostra guida su redigere un codice di condotta pratico per i team tecnici.

Team e stile di comunicazione

Infine, valutate le persone con cui lavorerete. State assumendo un team di esperti, non acquistando un prodotto. Durante il processo commerciale potreste interagire con un partner o un responsabile vendite, ma il lavoro vero e proprio sarà svolto dai loro consulenti.

Richiedete di parlare direttamente con il responsabile di progetto o con i consulenti chiave che sarebbero assegnati al vostro incarico. Valutate il loro stile comunicativo. Sono collaborativi o condiscendenti? Riescono a spiegare questioni tecniche complesse in un modo che il vostro team può capire e su cui può agire? I riscontri sulla sicurezza possono essere fonte di stress per un team di ingegneria. Un partner con un approccio collaborativo e formativo è molto più efficace di uno che si limita a indicare le falle.

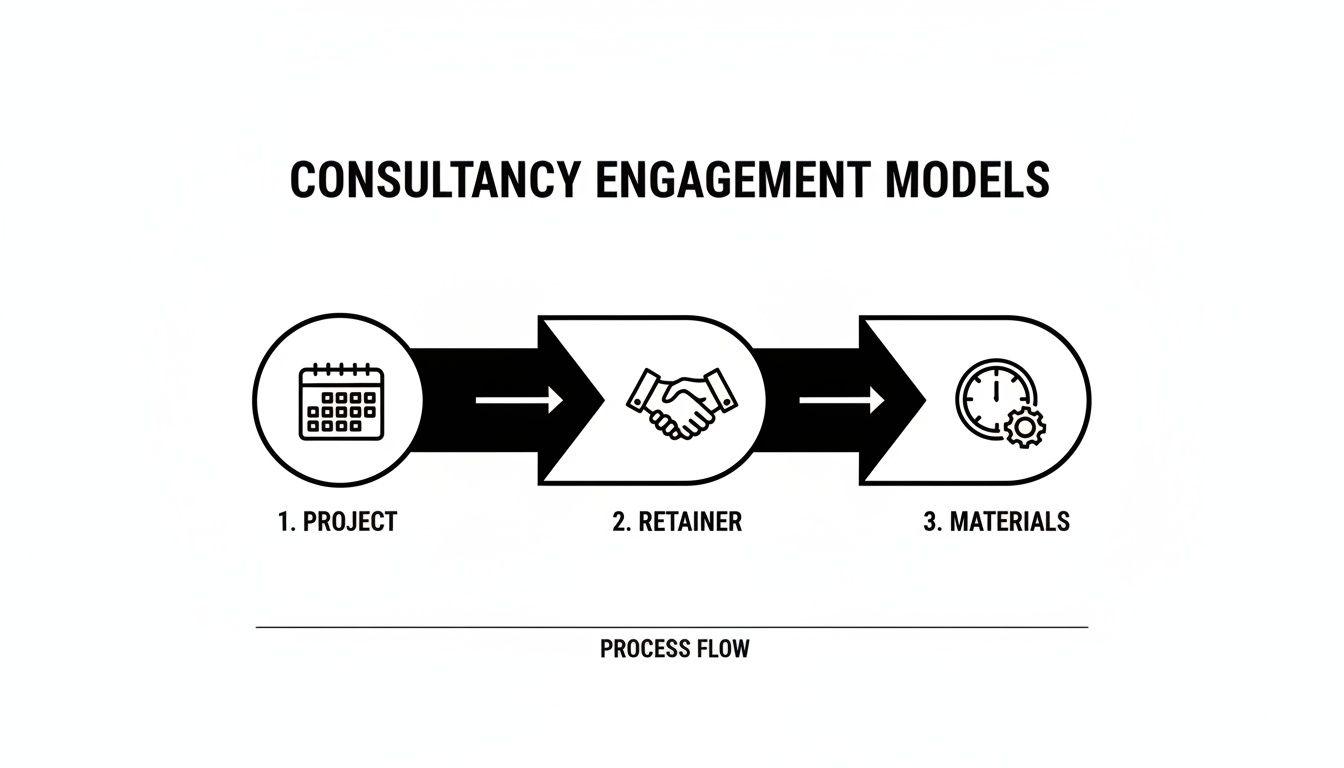

Comprendere i modelli di ingaggio e i costi reali

Ingaggiare una consulenza di cyber security è un investimento strategico, non un semplice acquisto. Per gestirlo efficacemente, dovete comprendere come sono strutturati questi ingaggi e i loro costi reali. Una comprensione errata può portare a sforamenti di budget e aspettative disattese.

Il modello di ingaggio determina la prevedibilità dei costi, la flessibilità e la natura della partnership. I tre modelli più comuni sono Basato su Progetto, a Ritenuta e Time & Materials (T&M). Ognuno è adatto a una diversa esigenza.

Confronto dei modelli di ingaggio delle consulenze

Il modello giusto dipende interamente dal vostro obiettivo. Un audit di sicurezza una tantum per il lancio di un nuovo prodotto ha requisiti diversi rispetto all’ottenimento di consulenza strategica a lungo termine. Questa tabella suddivide i modelli per aiutarvi ad abbinare la vostra situazione alla struttura corretta.

| Modello di ingaggio | Ideale per | Tipica struttura dei costi | Pro | Contro |

|---|---|---|---|---|

| Basato su Progetto | Attività discrete e ben definite come un penetration test, un threat model per una nuova funzionalità o un’analisi delle lacune ISO 27001. | Tariffa fissa, definita in una Dichiarazione di lavoro (SOW). | Costi prevedibili, deliverable chiari, cronologia definita. Ideale per progetti con un obiettivo e un budget specifici. | Poco flessibile se cambia lo scope. Non adatto per esigenze di sicurezza continue o per affrontare problemi imprevisti. |

| A Ritenuta | Supervisione continua della sicurezza, come un Virtual CISO (vCISO), monitoraggio della compliance continuo o sessioni di consulenza regolari. | Tariffa ricorrente mensile o trimestrale per un numero stabilito di ore o accesso a un team dedicato. | Costruisce una partnership a lungo termine, garantisce attenzione costante alla sicurezza, fornisce accesso immediato a esperti. | Può essere meno conveniente se il tempo assegnato non viene pienamente utilizzato. Richiede gestione attiva per assicurare valore. |

| Time & Materials (T&M) | Situazioni imprevedibili o urgenti come incident response, digital forensics complesse o ricerca esplorativa dove lo scope è sconosciuto. | Fatturato in base alle ore effettivamente lavorate a una tariffa oraria/giornaliera concordata, più spese. | Massima flessibilità per adattarsi a situazioni in evoluzione. Pagate solo per il lavoro svolto. | I costi possono aumentare rapidamente e sono difficili da prevedere, rendendo la pianificazione del budget complicata. Richiede una gestione del progetto molto stretta. |

Scegliere il modello giusto è il primo passo per controllare i costi e assicurare il successo della partnership. Un progetto a tariffa fissa offre certezza, una ritenuta fornisce un partner strategico e il T&M offre capacità di risposta in emergenza.

Stimare costi e tempistiche realistiche

Sebbene i costi varino in base alla reputazione della società e alla complessità del progetto, è cruciale stabilire aspettative di budget realistiche. Un budget irrealistico può far fallire un progetto sia sottostimando il lavoro necessario sia causando uno shock per i costi che blocca l’iniziativa.

Ecco alcune stime di costo del mondo reale:

- Penetration test una tantum: Per un’applicazione SaaS tipica, preventivate tra £8.000 e £25.000+. Un’applicazione web semplice sarà nella fascia più bassa, mentre una piattaforma complessa con molteplici microservizi e client mobili sarà nella fascia più alta. L’ingaggio generalmente richiede 2–4 settimane dal kickoff alla consegna del report finale.

- Ritenuta vCISO: Fornisce strategia di sicurezza a livello C senza il costo di un dirigente a tempo pieno. Le ritenute mensili possono variare da £3.000 a £10.000+, a seconda delle ore richieste e della seniority dei consulenti. Si tratta di una relazione continua.

- Incident response (T&M): Questo è il modello più imprevedibile. I responder senior per incidenti possono fatturare £200–£500+ all’ora. Un ingaggio potrebbe durare da pochi giorni a diverse settimane, a seconda della scala della violazione.

Lo strumento più critico per controllare i costi è una dettagliata Dichiarazione di lavoro (SOW). Deve definire esplicitamente lo scope, i deliverable, i tempi e le esclusioni. Una SOW vaga invita allo scope creep e a fatture impreviste, trasformando una partnership strategica in una responsabilità finanziaria.

Definire KPI per un miglioramento misurabile

Per determinare se il vostro investimento sta apportando valore, dovete definire gli Indicatori Chiave di Prestazione (KPI) prima dell’inizio dell’ingaggio. Un obiettivo vago come “migliorare la nostra sicurezza” non è misurabile e quindi non è utile.

KPI efficaci collegano le attività della consulenza a miglioramenti tangibili nella vostra postura di sicurezza. Prendete in considerazione il monitoraggio di metriche come:

- Riduzione del tempo di risoluzione delle vulnerabilità critiche: Misura il tempo medio che il tuo team di ingegneria impiega per correggere le problematiche ad alta gravità identificate dalla società di consulenza. Questo dovrebbe diminuire nel tempo man mano che i processi migliorano.

- Diminuzione delle rilevazioni ad alta gravità: Nei test successivi, il numero di vulnerabilità critiche o ad alto rischio dovrebbe diminuire, indicando che le pratiche di sicurezza interne stanno maturando.

- Percentuale del codice coperta da scansioni automatizzate: Se l’obiettivo è un SDLC sicuro, monitora la proporzione del tuo codice che viene scansionata automaticamente alla ricerca di vulnerabilità all’interno della pipeline CI/CD.

Strutturando attentamente l’ingaggio e monitorando metriche significative, trasformi la spesa per la sicurezza da un costo in un investimento misurabile nella resilienza del tuo prodotto e nella fiducia dei tuoi clienti.

Trasformare le rilevazioni di sicurezza in attività concrete

Un report di sicurezza dettagliato non ha valore se rimane non letto in un’unità condivisa. Un punto di fallimento comune nel lavoro con le società di consulenza di cyber security non è la qualità delle loro rilevazioni, ma l’incapacità dell’organizzazione di agire su di esse.

L’investimento si realizza solo quando un audit diventa un catalizzatore per il miglioramento continuo all’interno del tuo team di ingegneria. Ciò richiede un processo pragmatico per integrare le rilevazioni esterne nei flussi di lavoro esistenti, traducendo rischi astratti in attività concrete e fruibili dagli sviluppatori che si inseriscano nella tua metodologia agile.

Questo processo trasforma un audit una tantum in un ciclo sostenibile di miglioramento della sicurezza.

Prioritizzare le vulnerabilità oltre il CVSS

Il primo passo è dare priorità alle rilevazioni. Un approccio comune ma ingenuo è semplicemente ordinare le vulnerabilità in base al punteggio del Sistema comune di punteggio delle vulnerabilità (CVSS) e affrontarle dall’alto verso il basso. Questo può portare a un cattivo impiego di preziose risorse di ingegneria.

Un punteggio CVSS “critico” su un sistema non di produzione, solo interno e senza accesso a dati sensibili potrebbe comportare un rischio aziendale reale molto inferiore rispetto a una vulnerabilità “media” sul tuo servizio di autenticazione principale.

La triage deve basarsi sul rischio aziendale contestuale. Questo richiede di porsi domande più sfumate:

- Qual è l’impatto sul business? Questa vulnerabilità interessa un processo aziendale critico, espone dati sensibili dei clienti o impatta una fonte di ricavo chiave?

- Quanto è probabile lo sfruttamento? La vulnerabilità è complessa da sfruttare o è una falla semplice che potrebbe essere presa di mira da strumenti automatizzati?

- Qual è il contesto del sistema? L’asset interessato è esposto a Internet o è interno? Qual è la sua funzione nella tua architettura?

Questo approccio basato sul rischio garantisce che il tuo team di ingegneria si concentri sulla risoluzione dei problemi che rappresentano la minaccia maggiore per il business, non solo su quelli con il punteggio tecnico più alto.

Il diagramma sottostante mostra come le rilevazioni derivanti da diversi modelli di ingaggio debbano tutte alimentare questo processo di operazionalizzazione.

Indipendentemente dal modello di ingaggio—che si tratti di un progetto discreto, di una ritenuta continua o di un accordo T&M flessibile—le rilevazioni devono essere operazionalizzate per creare valore.

Integrare le rilevazioni nei flussi di lavoro Agile

Una volta priorizzate, le rilevazioni di sicurezza devono essere tradotte in lavoro attuabile per i tuoi sviluppatori. Un ticket vago come “Risolvere vulnerabilità XSS” è inefficace. Invece, crea ticket ben definiti nel tuo sistema di gestione dei progetti che uno sviluppatore possa eseguire.

Un ticket per una vulnerabilità ben formato dovrebbe includere una descrizione chiara del problema, i passaggi per riprodurlo, indicazioni di rimedio specifiche (con esempi di codice quando possibile) e il contesto aziendale che ne giustifica la priorità. Questo responsabilizza gli sviluppatori inquadrando il compito di sicurezza come un problema ingegneristico risolvibile.

Infine, usa le rilevazioni della consulenza come un ciclo di feedback per migliorare le tue capacità di sicurezza interne. Considera il loro report come un insieme di case study per perfezionare i tuoi standard di codifica sicura. Per esempio, se identificano un tipo specifico di falla di injection, crea uno standard per prevenirla e aggiungi una regola automatica del linter alla tua pipeline CI/CD per rilevarla in futuro. È così che trasformi i consigli esterni in una capacità di sicurezza interna duratura.

Domande frequenti sulle società di consulenza di sicurezza

Quando si valuta l’ingaggio di una società di consulenza in sicurezza, sorgono tipicamente diverse domande pratiche. Ecco risposte dirette alle richieste comuni dei leader tecnici, pensate per agevolare il tuo processo decisionale.

Con quale frequenza dovremmo effettuare un test di penetrazione?

La raccomandazione standard del settore è ‘annualmente’, ma per una moderna azienda SaaS con un’alta velocità di rilascio questo spesso non è sufficiente. La frequenza dei test dovrebbe essere allineata al tuo tasso di cambiamento.

Raccomandiamo un approccio su due livelli:

- Test di penetrazione annuale completo: Una volta all’anno, esegui un test approfondito che copra l’intera applicazione e infrastruttura. Questo funge da baseline di sicurezza critica.

- Test delta mirati: Dopo ogni rilascio di funzionalità importante o significativo cambiamento architetturale (per esempio, l’aggiunta di un nuovo microservizio), esegui test più piccoli e mirati sui nuovi componenti. Questo garantisce che il codice nuovo non introduca una vulnerabilità critica tra gli audit annuali.

Una società di consulenza può renderci conformi a GDPR o NIS2?

No, una società di consulenza non può concederti la conformità legale. Tuttavia, è un partner essenziale nel processo di compliance. Traducono requisiti legali complessi come GDPR, NIS2 e DORA in controlli tecnici e organizzativi concreti.

Il loro ruolo è eseguire un’analisi delle lacune, identificare le carenze tecniche e assistere nell’implementazione delle misure di sicurezza richieste dalla legge. Non sono un sostituto del consulente legale. Raggiungere la conformità è uno sforzo collaborativo tra i tuoi team tecnici, i consulenti legali e la società di consulenza.

Qual è la differenza tra una scansione e un test di penetrazione?

Capire questa distinzione è cruciale per definire l’ambito e il valore del lavoro che stai acquistando.

Una scansione di vulnerabilità è un controllo automatizzato per verificare se porte e finestre sono chiuse a chiave. Un test di penetrazione è un esperto qualificato che prova attivamente a forzare quelle serrature, trovare una finestra aperta e determinare a cosa può accedere.

Una scansione di vulnerabilità è automatizzata e veloce. Controlla la presenza di debolezze note e di misconfigurazioni comuni utilizzando firme predefinite. Identifica il ‘cosa’.

Un test di penetrazione è un esercizio manuale, creativo e orientato a un obiettivo. Un ethical hacker imita tecniche di attacco reali per sfruttare le vulnerabilità, spesso concatenando piccole falle per ottenere un impatto significativo. Un test di penetrazione dimostra il ‘come’ e, cosa più importante, l’impatto sul business — il ‘quindi cosa’.

A Devisia, costruiamo prodotti digitali affidabili e sistemi abilitati all’IA con un focus su architettura pragmatica e manutenibilità a lungo termine. La nostra mentalità orientata al prodotto garantisce che forniamo valore di business misurabile, trasformando la tua visione in software robusto e sicuro. Scopri come possiamo aiutarti a costruire con fiducia.