Per fondatori, CTO e responsabili prodotto, la gestione del consenso è evoluta da una casella legale da spuntare a una sfida architetturale fondamentale. Articolo 7 del GDPR pone condizioni tecniche rigorose per il consenso che influenzano direttamente il design del sistema. Un approccio superficiale—trattare il consenso come un semplice elemento dell’interfaccia—crea un significativo debito tecnico, rischio di non conformità e erode la fiducia degli utenti di cui i prodotti software moderni dipendono.

Perché il consenso è ora un problema ingegneristico centrale

Molti team di ingegneria considerano ancora il consenso come un compito front-end: un banner, una finestra modale e una casella da selezionare. Questo è un approccio fragile e superficiale che fallisce sotto il controllo normativo. La realtà è che le condizioni per un consenso valido ai sensi dell’Articolo 7 del GDPR hanno profonde implicazioni per l’intero stack software, dai componenti UI ai servizi backend, pipeline di dati e livelli di storage.

Il problema di trattare il consenso come un ripensamento è il costo della rielaborazione. Quando un utente revoca il consenso, i vostri sistemi devono reagire immediatamente e in modo verificabile. Non si tratta solo di cambiare un booleano nel profilo utente. Richiede la propagazione di tale modifica attraverso i microservizi, l’interruzione dei flussi di dati verso strumenti di analytics di terze parti e l’assicurarsi che i dati vengano eliminati o adeguatamente anonimizzati in tutti i sistemi a valle, compresi i dataset di addestramento dei modelli AI. Il mancato adempimento a tutto ciò costituisce una violazione della conformità.

Lo spostamento architetturale da casella da spuntare a capacità centrale

La vera sfida risiede nel requisito dell’Articolo 7 che impone di poter dimostrare che sia stato ottenuto un consenso valido. Questo singolo obbligo sposta il consenso da un semplice elemento dell’interfaccia a una capacità critica del sistema che necessita di un robusto supporto architetturale. Un’implementazione ingenua che non è in grado di produrre una traccia di audit è per progettazione non conforme.

La privacy è una scelta architetturale, non una funzionalità. Un meccanismo di consenso robusto e auditabile dovrebbe essere trattato come una capacità fondamentale del sistema, alla pari con l’autenticazione, l’autorizzazione o il logging.

Questa prospettiva riformula la conformità da onere regolamentare a principio ingegneristico solido. Un sistema progettato per il consenso dimostrabile è intrinsecamente più trasparente, resiliente e affidabile. Costruire queste capacità fin dalle fondamenta evita il debito tecnico e i rischi di conformità associati a soluzioni superficiali e applicate in modo posticcio.

Le principali domande architetturali a cui il vostro team di ingegneria deve rispondere includono:

- Auditabilità: Come potete provare, in qualsiasi momento, che uno specifico utente ha acconsentito a una specifica attività di trattamento dei dati in un momento preciso, sotto una specifica versione della policy?

- Granularità: La vostra architettura supporta consensi separati per scopi diversi (es. analytics vs. automazione marketing) e li applica in modo indipendente?

- Revocabilità: Quanto facilmente un utente può revocare il consenso e come il vostro sistema garantisce che tale revoca venga rispettata su tutti i servizi e archivi dati?

Rispondere a queste domande in fase di progettazione costruisce una base per la conformità che scala con il vostro prodotto. Un sistema di gestione del consenso ben progettato non riguarda solo il soddisfacimento dei requisiti legali; è un segno di eccellenza ingegneristica e una componente cruciale per costruire fiducia a lungo termine con gli utenti.

Tradurre l’Articolo 7 in requisiti ingegneristici

Per costruire un sistema conforme, i principi legali devono essere tradotti in compiti ingegneristici concreti. Articolo 7 del GDPR si basa su quattro pilastri per un consenso valido: deve essere liberamente espresso, specifico, informato e inequivocabile. Per gli ingegneri e i responsabili prodotto, questi non sono termini legali astratti; sono specifiche funzionali che dettano il design dell’interfaccia, la logica di backend e l’architettura dei dati.

Il problema è che la mancata mappatura di questi requisiti legali all’implementazione tecnica porta a sistemi non conformi. Ignorare questo passaggio di traduzione è uno dei modi più rapidi per accumulare debito tecnico e regolamentare.

Consenso liberamente espresso

Il principio del consenso “liberamente espresso” significa che l’utente deve avere una scelta reale, senza pressioni o conseguenze negative in caso di rifiuto. Dal punto di vista ingegneristico, questo invalida immediatamente pattern UI/UX comuni ma non conformi.

Il vostro sistema deve essere progettato per evitare:

- Caselle pre-selezionate: Il valore predefinito per qualsiasi opzione di consenso deve essere “no”. L’utente deve compiere un’azione chiara e affermativa per aderire. Questo è un requisito stringente.

- Consenso aggregato: Non potete costringere un utente ad accettare trattamenti non essenziali (come analytics di marketing) per usare il vostro servizio principale. Il backend deve essere architettato per gestire queste autorizzazioni separatamente.

- UI ingannevole (Dark Patterns): Interfacce che rendono difficile rifiutare il consenso, sia attraverso un linguaggio confuso sia tramite design manipolativo, rendono il consenso invalido. Le opzioni “accetta” e “rifiuta” dovrebbero avere lo stesso peso visivo.

Consenso specifico e informato

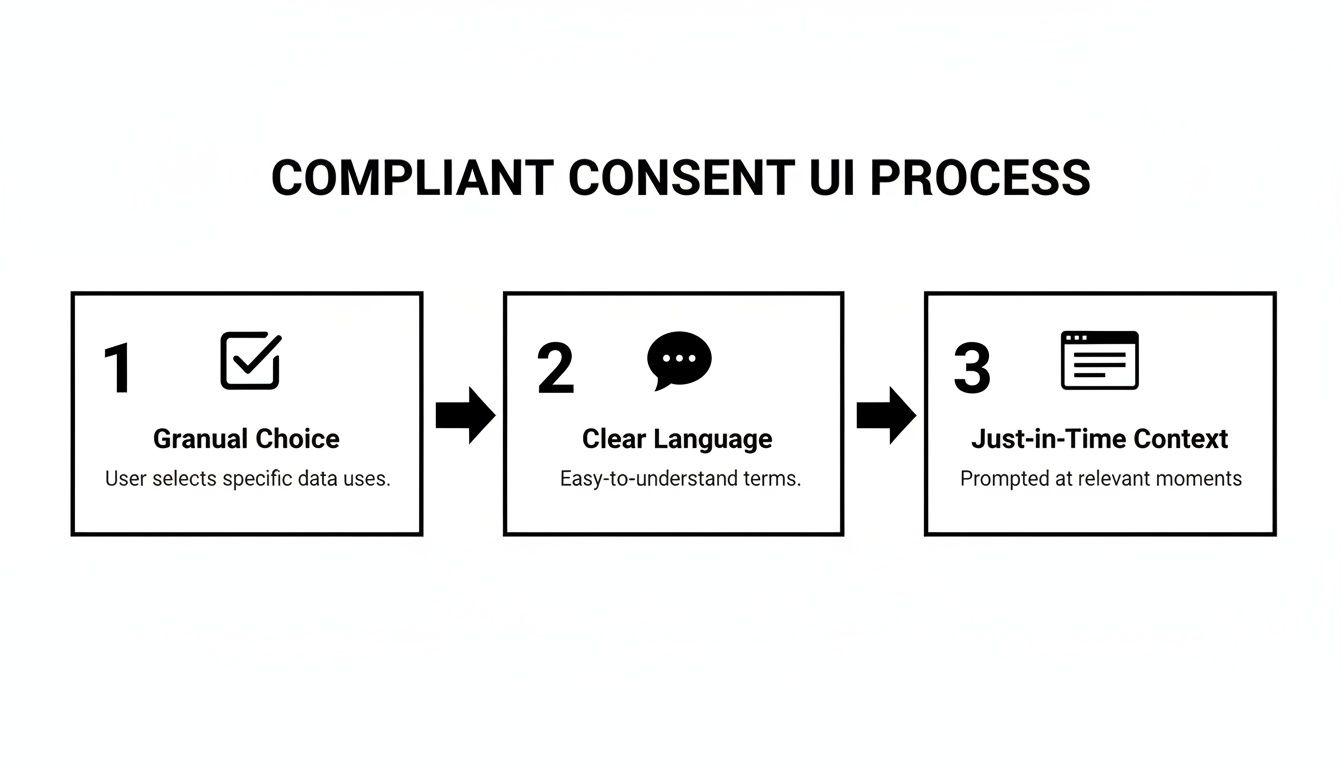

Il consenso deve anche essere specifico a uno scopo particolare e informato, cioè l’utente deve capire a cosa sta aderendo prima di dare il consenso. Questo richiede sia granularità nell’architettura del sistema sia chiarezza nel linguaggio rivolto all’utente.

Questo si traduce in due requisiti ingegneristici chiave:

- Autorizzazioni granulari: Il sistema di gestione del consenso deve supportare permessi separati e distinti per diverse attività di trattamento. Per esempio, un utente potrebbe acconsentire alle email transazionali ma non alla condivisione dei dati di utilizzo con un partner di marketing. Il backend deve essere in grado di memorizzare e far rispettare queste scelte individuali.

- Informazioni “just-in-time”: Invece di collegare a una lunga informativa sulla privacy, dovreste richiedere il consenso in modo contestuale. Usate un linguaggio chiaro e semplice per spiegare quali dati raccogliete e perché, proprio nel momento in cui sono necessari. Questo spesso implica progettare modali contestuali o elementi UI che forniscono informazioni concise all’interno del flusso di lavoro dell’utente. Per ulteriori obblighi informativi, la nostra guida su Articolo 14 del GDPR fornisce contesto utile.

Azione inequivocabile e dimostrabile

Infine, il consenso richiede un segnale inequivocabile tramite una chiara azione affermativa. Un utente deve attivamente fare qualcosa—come spuntare una casella o cliccare un pulsante—che il vostro sistema possa registrare in modo affidabile. Questo evento registrabile è la base della vostra traccia di audit.

L’introduzione dell’Articolo 7 del GDPR ha imposto un significativo cambiamento tecnico. Quando l’applicazione è iniziata, molte organizzazioni hanno avuto difficoltà a implementare meccanismi conformi. A dicembre 2018, solo 50% delle aziende credeva di essere pienamente conforme al GDPR, con alcune che hanno speso in media $1.3 million per gli sforzi iniziali di conformità. Questa storia sottolinea l’importanza di ottenere l’ingegneria corretta fin dall’inizio per evitare costose retrofit.

Un’azione inequivocabile è un evento registrabile. Il vostro sistema deve essere progettato per registrare non solo che un utente ha acconsentito, ma esattamente a cosa ha acconsentito e quando.

Questo significa che le capacità di logging del vostro sistema devono essere robuste. Un semplice flag has_consented in una tabella utente è pericolosamente inadeguato. La vera conformità richiede un record dettagliato e immutabile che possa resistere al controllo di una Autorità per la Protezione dei Dati (DPA).

Costruire un sistema che possa provare il consenso

Articolo 7(1) del GDPR contiene un requisito semplice ma esigente: il titolare del trattamento deve essere in grado di dimostrare che il consenso è stato ottenuto. Questo sposta il consenso da una casella front-end a una sfida architetturale critica del backend.

Il problema è che molti sistemi non possono fornire questa prova. Un semplice campo true/false in un database è un’affermazione, non una prova. Per costruire un sistema conforme by design, dovete pensare come un revisore e creare record del consenso immutabili e verificabili. Se una Autorità per la Protezione dei Dati (DPA) indaga, questa traccia di audit è la vostra principale difesa.

Come deve apparire un record di consenso difendibile

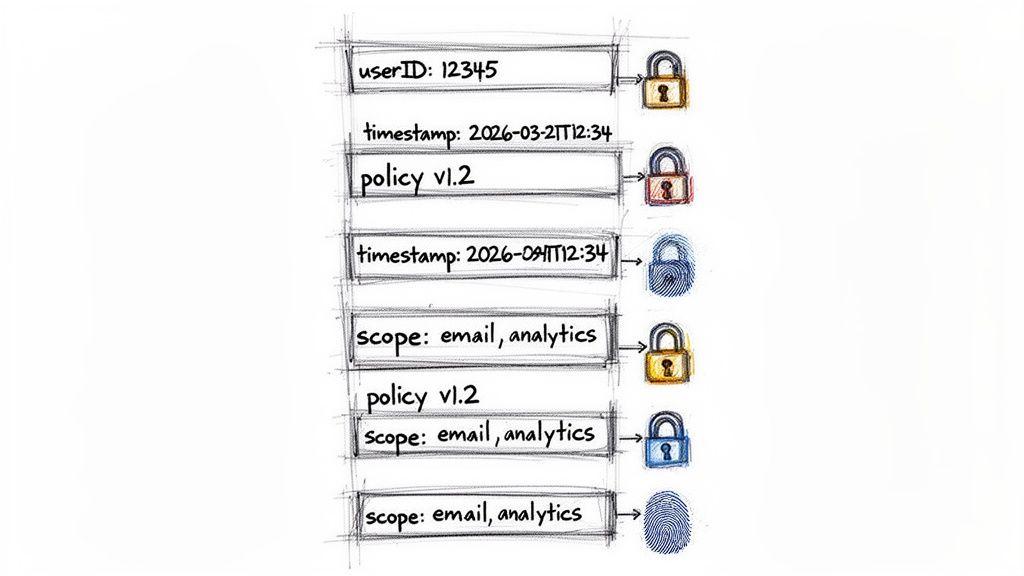

Il nucleo di un sistema di consenso provabile è un log immutabile. Questo log funge da fonte unica di verità per ogni azione relativa al consenso. Ogni volta che il consenso viene dato o revocato, dovete catturare un insieme specifico di dettagli per creare un record completo e difendibile.

I primi anni di applicazione del GDPR hanno dimostrato quanto seriamente i regolatori prendano questo aspetto. Le autorità hanno ricevuto 144.000 reclami e registrato 89.000 violazioni di dati, con un significativo arretrato di casi. Queste sfide di applicazione del GDPR su Varonis.com mostrano che le indagini possono avvenire in qualsiasi momento, rendendo i record robusti la vostra migliore difesa. La mancanza di prove è spesso trattata come mancanza di consenso.

Quindi, quali punti dati sono essenziali per un log di consenso conforme?

Punti dati essenziali per un log di consenso conforme al GDPR

Questa tabella delinea i campi dati minimi richiesti per creare un record di consenso auditabile, assicurando che il vostro sistema possa dimostrare la conformità all’Articolo 7.

| Campo dati | Descrizione | Esempio di implementazione tecnica |

|---|---|---|

| Identificatore utente | Un ID unico e persistente che identifica in modo univoco l’utente. | user_uuid: "a1b2c3d4-e5f6-..." |

| Timestamp preciso | Un timestamp ISO 8601 che registra il momento esatto in cui il consenso è stato dato o revocato. | timestamp: "2024-10-26T10:00:00Z" |

| Ambito del consenso | Una descrizione chiara e granulare di ciò a cui l’utente ha acconsentito. | scope: "analytics.tracking" |

| Versione del documento legale | L’ID della versione specifica dell’informativa sulla privacy o dell’avviso mostrato all’utente. | document_id: "privacy_policy_v2.1" |

| Contesto dell’interfaccia | Informazioni sull’UI in cui il consenso è stato catturato. | context: "onboarding_modal" |

Un registro di eventi contenente questi campi è l’unico modo per ricostruire con precisione il percorso di consenso di un utente e dimostrare la conformità.

Scelte architetturali: il modo giusto e quello sbagliato di memorizzare i log

Sapere cosa registrare è una cosa; decidere come memorizzarlo è un’altra. Esistono due principali percorsi architetturali, ciascuno con significativi compromessi per la conformità.

Un approccio comune ma rischioso è memorizzare i log di consenso nel database principale dell’applicazione. Pur sembrando più semplice da implementare, introduce un difetto importante: i dati in tabelle relazionali standard possono essere modificati, sia accidentalmente sia in modo malevolo, compromettendo l’integrità della vostra traccia di audit.

Un registro append-only immutabile è lo standard d’oro per i record di consenso. Fornisce la prova più solida che i vostri record costituiscono una storia completa e non alterata del ciclo di vita del consenso di un utente.

Un’architettura più robusta usa un data store dedicato e append-only. Questo può essere un database ledger specializzato, un servizio blockchain gestito o anche uno stream di log opportunamente configurato e con controllo degli accessi. Questo approccio assicura che, una volta scritto un record di consenso, non possa essere alterato o cancellato. Può essere solo sovrascritto da una nuova voce, come un evento di revoca del consenso.

Questa architettura richiede più sforzo iniziale ma fornisce l’integrità dei dati che un regolatore richiederebbe. Separare i record di conformità dai dati dell’applicazione li protegge anche da modifiche accidentali durante lo sviluppo ordinario. Per i sistemi moderni, questo è direttamente collegato alla gestione dei permessi utente, un argomento che esploriamo nella nostra guida su Google Consent Mode v2.

Progettare interfacce di consenso che funzionino davvero

Un backend conforme è cruciale, ma è solo metà della soluzione. L’interfaccia utente è dove il consenso viene catturato e, ai sensi dell’Articolo 7 del GDPR, il suo design è un requisito legale, non solo una scelta di UX. Il problema è che un’interfaccia progettata male può invalidare il consenso che raccoglie, indipendentemente da quanto siano robusti i log del tuo backend. Se la tua UI è confusa, manipolativa o poco chiara, il consenso non è considerato valido. L’obiettivo è costruire un flusso che sia sia conforme sia in grado di offrire un’esperienza utente chiara e corretta.

Ciò significa tradurre i termini legali “informato” e “non ambiguo” in pattern pratici di UI/UX. Richiede di smettere di seppellire il consenso nei termini di servizio o di usare dark pattern per ingannare gli utenti e ottenere il loro accordo.

Pattern conformi vs. Pattern scorretti (Dark Patterns)

La linea tra un’interfaccia conforme e una non conforme spesso dipende da scelte di design chiave. Le interfacce conformi danno potere agli utenti con informazioni chiare e una scelta genuina. I dark pattern danno priorità alla conversione rispetto ai diritti degli utenti e sono esplicitamente non conformi.

Ecco i compromessi pratici:

-

Interfaccia conforme (La strada giusta):

- Caselle di controllo granulari: Usa caselle di controllo separate e non selezionate per ogni finalità di trattamento distinta (es. “Analitica”, “Email di marketing”). L’utente deve esprimere attivamente il proprio consenso.

- Modali Just-in-Time: Richiedi il consenso solo quando è necessario, fornendo il contesto immediato. Per esempio, una modale richiede l’accesso alla posizione solo quando un utente apre una funzione mappa.

- Scelta paritetica: Progetta i pulsanti “Accetta” e “Rifiuta” con pari evidenza visiva. Dovrebbe essere altrettanto facile dire no quanto dire sì.

-

Pattern scorretti (La strada sbagliata):

- Caselle pre-selezionate: Questo imposta per default il consenso dell’utente, costringendolo a intraprendere un’azione per disattivarlo. Questo è esplicitamente vietato dal GDPR.

- Consenso aggregato: Nascondere il consenso per diverse attività non correlate dietro un unico pulsante “Accetto”. Questo non è né specifico né granulare.

- Linguaggio confuso: Usare gergo legale o frasi vaghe come “per migliorare la tua esperienza” senza spiegare cosa significhi per i loro dati.

Ottenere i meccanismi di opt-in e opt-out corretti è fondamentale. Puoi approfondire questo tema nel nostro articolo su designing effective opt-in systems.

Scrivere testi di consenso chiari e non ambigui

Le parole che scegli sono importanti tanto quanto il design della UI. Il requisito di “informazione” dell’Articolo 7 significa che le persone devono capire a cosa stanno acconsentendo. Il testo del consenso deve essere un modello di chiarezza.

Un buon testo di consenso è semplice, diretto e privo di gergo. Dovrebbe essere comprensibile da un utente non tecnico, non da un avvocato. L’obiettivo è la chiarezza, non solo la copertura legale.

Invece di scrivere, “Potremmo utilizzare fornitori terzi per analizzare il comportamento degli utenti per l’ottimizzazione del servizio”, dì così:

“Usiamo strumenti come Google Analytics per vedere come usi il nostro prodotto in modo da poterlo migliorare. Questo comporta la condivisione di dati di utilizzo anonimi con Google. Sei d’accordo?”

Questo è trasparente, rispetta l’utente e fornisce informazioni sufficienti per una scelta genuina senza sopraffare.

La sfida del consenso per la personalizzazione tramite IA

Ottenere un consenso valido è particolarmente difficile per i sistemi guidati dall’IA, specialmente quelli usati per la personalizzazione. La complessità di molti modelli di IA rende difficile soddisfare il requisito di “informazione”. Un permesso generico “essere profilato dalla nostra IA” è insufficiente e non conforme.

Per qualsiasi funzione alimentata dall’IA, devi essere specifico su:

- Quali dati vengono usati per l’addestramento e l’inferenza.

- Che tipo di decisioni prende l’IA (es. consiglia prodotti, ordina contenuti).

- La logica alla base della personalizzazione (se può essere spiegata in modo semplice).

Per esempio, quando chiedi il consenso per personalizzare un feed di notizie, potresti dire: “Consentici di usare la tua cronologia di lettura per alimentare un’IA che ti suggerisca articoli che potrebbero piacerti. Puoi reimpostare il tuo profilo di personalizzazione in qualsiasi momento nelle impostazioni.”

Questo livello di onestà costruisce fiducia e assicura che la tua implementazione dell’Articolo 7 del GDPR sia difendibile, anche per le funzionalità più avanzate.

La sfida ingegneristica della revoca del consenso

Articolo 7(3) del GDPR stabilisce che la revoca del consenso deve essere facile quanto la sua concessione. Questa semplice frase è una mina architettonica per gli ingegneri. Richiede un sistema in cui la revoca sia granulare, immediata e verificabilmente completa in tutto il backend.

Il problema è che molti sistemi implementano questo in modo superficiale. Un anti-pattern comune ma pericoloso è limitarsi a cambiare una flag nel profilo utente da true a false. Questo non risolve il problema; crea un problema legale. I dati raccolti prima della revoca non possono essere ulteriormente trattati per la finalità revocata. Una corretta revoca deve innescare una richiesta verificabile di cancellazione o cessazione del trattamento che si propaghi su ogni servizio che detiene i dati di quell’utente.

Il processo di consenso—granulare, chiaro e contestuale—deve essenzialmente essere eseguito al contrario.

Se un utente può acconsentire all’analitica ma non al marketing, deve poter revocare il consenso all’analitica mantenendo inalterate le altre autorizzazioni.

Architettare per propagazione e cancellazione

Quando un utente clicca su “revoca”, la tua architettura deve essere pronta ad agire. In un ambiente moderno a microservizi, questa è una sfida ingegneristica significativa. L’istruzione di revoca deve essere propagata in modo affidabile a ogni servizio rilevante, dall’applicazione principale alle integrazioni di terze parti.

Hai bisogno di una mappa chiara dei tuoi flussi di dati. I pattern architetturali chiave includono:

- Propagazione event-driven: Un evento

ConsentRevoked, contenente l’ID utente e l’ambito della revoca, può essere pubblicato su una coda di messaggi. I servizi a valle si sottoscrivono a questo evento e attivano i loro processi locali di pulizia o soppressione. - Trigger API di terze parti: Se invii dati a un CRM o a uno strumento di marketing, il tuo sistema deve chiamare le rispettive API per attivare la cancellazione o la soppressione dalla loro parte. Questo richiede la costruzione e la manutenzione di integrazioni dedicate per questo scopo.

- Data warehouse e log analitici: Questo è un punto comune di fallimento. I dati che risiedono in un data warehouse o in log vecchi devono essere completamente cancellati o permanentemente anonimizzati per la finalità revocata. Questo spesso richiede l’esecuzione di job di pulizia chirurgici che possano rimuovere o anonimizzare record senza corrompere interi dataset.

L’obbligo legale di rispettare la revoca del consenso si traduce direttamente in un requisito ingegneristico per una transazione distribuita. Il sistema deve garantire che la revoca sia completata su tutti i servizi, oppure essere in grado di segnalare e riprovare i fallimenti.

Le poste in gioco commerciali sono alte. Quando è stato introdotto il GDPR, le aziende UE hanno registrato una riduzione dell’8% dei profitti e un calo del 2% delle vendite. Questo impatto finanziario, dettagliato nel rapporto della GMU Law Review sull’impatto di mercato del GDPR, dimostra che la conformità non è opzionale. Retrofitare questi meccanismi è sempre più costoso e dirompente che costruirli correttamente fin dall’inizio.

Gestire casi limite difficili

Anche con un’architettura solida, ti troverai di fronte a casi limite complessi. Il tuo team ha bisogno di un piano documentato.

Due sfide di implementazione comuni sono:

- Dati nei backup: Il GDPR non richiede di alterare backup immutabili. Tuttavia, il tuo processo documentato deve garantire che se un backup viene ripristinato, lo stato di revoca del consenso dell’utente venga immediatamente riapplicato prima che qualsiasi dato venga nuovamente processato.

- Dati orfani: In sistemi complessi, i dati possono diventare “orfani” in servizi non tracciati. Esercizi regolari di mappatura e discovery dei dati sono l’unico modo per garantire che il tuo processo di revoca copra ogni data store, evitando che “dati zombie” persistano dopo la revoca del consenso.

Costruire un sistema di revoca conforme richiede una comprensione profonda, quasi ossessiva, del tuo panorama dati. Documentare il processo end-to-end è importante tanto quanto il codice stesso—è la prova che dimostra che stai adempiendo ai tuoi obblighi.

Una checklist dell’Articolo 7 del GDPR per il tuo team di prodotto

I principi legali sono una cosa; spedire codice conforme è un’altra. Per colmare il divario tra teoria legale e pratica ingegneristica, i team di prodotto hanno bisogno di un modo pragmatico per verificare il loro lavoro.

Questo non è un documento legale. È una checklist pratica per CTO, product manager e ingegneri. Usala per verificare come la tua architettura di consenso si comporta rispetto ai requisiti chiave dell’Articolo 7 del GDPR.

Raccolta del consenso e UI

Il processo inizia al punto di cattura del consenso. Questa è la tua linea di difesa più critica. Se l’interfaccia utente è ambigua o fuorviante, qualsiasi consenso raccolto è invalido fin dall’inizio.

- Niente caselle pre-selezionate. Tutte le caselle di consenso devono essere non selezionate per impostazione predefinita. L’utente deve compiere un’azione chiara e affermativa per optare in.

- Offrire scelte granulari. Un utente può acconsentire all’analitica ma rifiutare le email di marketing? Il tuo sistema deve supportare e applicare questo. Raggruppare finalità non correlate è un errore comune e evitabile.

- Linguaggio chiaro e semplice. Leggi il tuo testo di consenso. Usa gergo? Riscrivilo per chiarezza. Deve essere semplice capire quali dati vengono raccolti e per quale scopo.

- Separazione dai Termini. La tua richiesta di consenso non può essere sepolta nel testo dei Termini di Servizio. Deve essere una scelta distinta e autonoma.

Tenuta dei registri e auditabilità

La tua capacità di dimostrare la conformità si basa sulla qualità e integrità dei tuoi registri di consenso. Se non puoi dimostrare che un utente ha acconsentito, un regolatore assumerà che non l’abbia fatto.

Ai sensi dell’Articolo 7(1), l’onere della prova è tuo. Se i tuoi log sono incompleti, modificabili o inesistenti, non hai difesa. Una solida pista di audit è la tua principale prova.

- Dati essenziali registrati. Per ogni evento di consenso, i tuoi log devono catturare: un ID utente univoco, un timestamp preciso, l’ambito specifico del consenso e la versione dell’informativa sulla privacy presentata.

- Registri immutabili. I tuoi log di consenso sono a prova di manomissione? Dovrebbero essere conservati in modo append-only. I record non dovrebbero mai essere modificati—solo superseded da un nuovo evento, come una revoca.

Processo di revoca del consenso

Infine, testa cosa succede quando un utente cambia idea. Articolo 7(3) è chiaro: la revoca del consenso deve essere facile quanto la sua concessione.

- Interfaccia facile da trovare. Un utente riesce a trovare facilmente le impostazioni di gestione del consenso? Non dovrebbe essere nascosta nelle profondità delle impostazioni dell’account.

- Test di sistema end-to-end. Quando un utente clicca su “revoca”, cosa succede dopo? Attiva una revoca e verifica che il trattamento si interrompa in tutti i sistemi rilevanti, inclusi strumenti di terze parti.

La tua checklist tecnica di implementazione

Usa questa tabella durante la pianificazione degli sprint, le revisioni del codice e i controlli pre-release per assicurarti che i dettagli tecnici siano allineati ai requisiti del GDPR.

Checklist tecnica per l’implementazione dell’Articolo 7

| Area di requisito | Verifica | Stato (Conforme / Richiede Revisione) |

|---|---|---|

| Cattura del consenso | Tutte le caselle di consenso sono non selezionate per impostazione predefinita in tutte le form rivolte agli utenti. | |

| Granularità | Il sistema può memorizzare e applicare stati di consenso separati per diverse attività di trattamento (es. analitica, marketing). | |

| Tenuta dei registri | I log di consenso catturano ID utente, timestamp, ambito del consenso e versione dell’informativa per ogni evento. | |

| Pista di audit | I record di consenso sono immutabili; viene creato un nuovo record per ogni cambiamento di stato (es. revoca). | |

| UI di revoca | Un utente può accedere alle impostazioni di consenso e revocare il consenso in tre clic o meno dalla dashboard principale. | |

| Propagazione della revoca | Un test della funzione di revoca conferma che l’elaborazione dei dati si interrompe in tutti i sistemi interni e di terze parti connessi. |

Questo elenco di controllo copre i punti di guasto più comuni nei sistemi reali. Revisionare regolarmente questi elementi ti aiuterà a costruire e mantenere un’architettura del consenso che non sia solo conforme, ma anche degna della fiducia dei tuoi utenti.

Un percorso pratico verso la conformità dimostrabile

Considerare l’Articolo 7 del GDPR come un progetto una tantum è un errore comune ma costoso. Rappresenta un impegno architetturale continuo. Per i leader tecnici, la conformità dimostrabile si costruisce sull’eccellenza ingegneristica, non solo su checklist legali.

Questo significa trattare il consenso come una capacità fondamentale del sistema, tanto essenziale quanto l’autenticazione o il logging.

I principi dell’Articolo 7 sono le tue specifiche ingegneristiche. Il consenso deve essere esplicito, granulare, dimostrabile e facilmente revocabile. La tua architettura deve essere in grado di dimostrare, in qualsiasi momento, che un utente ha fornito un consenso specifico e informato. Deve inoltre onorare una richiesta di revoca con lo stesso rigore.

Da ostacolo a quadro di riferimento

Considerare il GDPR come un ostacolo porta a debito tecnico e a soluzioni fragili e aggiunte in modo improvvisato. Trattalo invece come un quadro di riferimento per costruire prodotti digitali più resilienti, trasparenti e affidabili.

Un sistema progettato fin dal primo giorno con il consenso verificabile in mente è intrinsecamente più robusto e meno soggetto a costosi rifacimenti.

La privacy by design non è un onere di conformità; è un vantaggio competitivo duraturo. Segnala che costruisci con integrità, favorendo la fiducia essenziale per una crescita a lungo termine, specialmente nei sistemi guidati dall’IA.

Questo impegno si traduce in azioni specifiche e ricorrenti per il tuo team:

- Verifica i tuoi log: I tuoi record di consenso devono essere immutabili e contenere tutti i dati critici: ID utente, timestamp, l’esatto ambito del consenso e la versione dell’informativa legale.

- Testa le tue interfacce: Esamina la tua UI/UX. Elimina i dark pattern. Assicurati che il consenso sia inequivocabile e prestato liberamente.

- Valida la revoca: Esegui test end-to-end per confermare che la revoca del consenso inneschi un arresto completo e verificabile del trattamento dei dati su tutti i servizi connessi.

Integrare la privacy nel tuo DNA

La conclusione principale per fondatori, CTO e product leader è questa: integra questi principi nel tuo ciclo di sviluppo fin dall’inizio.

Rendi la privacy una scelta architetturale, non una funzionalità aggiunta all’ultimo minuto prima del lancio. Così facendo non stai solo rispettando la lettera della legge; stai praticando una migliore ingegneria. Questo approccio costruisce prodotti migliori, rafforza la fiducia degli utenti e crea un business più difendibile.

Costruire sistemi affidabili, conformi e abilitati all’IA è la nostra esperienza. Devisia collabora con i leader tecnici per tradurre la visione di business in prodotti digitali robusti con un focus sull’architettura pragmatica e la manutenibilità a lungo termine. Scopri come possiamo aiutarti a costruire con fiducia.