Una privacy & cookies policy non è solo un documento legale. Per una moderna software company, è una specifica rivolta al pubblico di come il tuo sistema gestisce i dati. È una dichiarazione della tua architettura tecnica e una componente fondamentale per costruire fiducia con i clienti, in particolare in un contesto B2B.

Perché la tua Privacy Policy è una scelta architetturale

Molti founder e CTO trattano la privacy policy come un adempimento legale finale—un template da compilare poco prima del lancio. Questo approccio è un errore strategico significativo. Introduce debito tecnico, rischio normativo e inflessibilità architetturale nel prodotto fin dal primo giorno. Una policy ben costruita non è un’aggiunta legale; è un blueprint fondamentale per il design del tuo sistema.

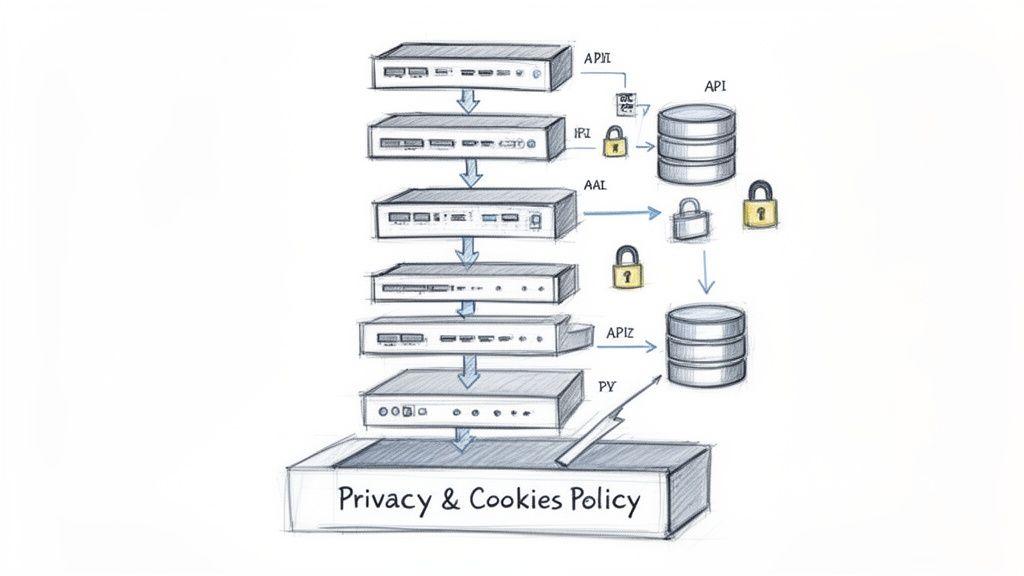

Ogni clausola di quella policy si traduce direttamente in un requisito tecnico. Un impegno alla minimizzazione dei dati determina gli schemi del database e i payload delle API. Un’indicazione sui periodi di conservazione dei dati definisce gli script di gestione del ciclo di vita dei dati e i job cron. Le informative sui sub-responsabili terzi—come AWS, Stripe o OpenAI—vincolano le integrazioni di servizio e i flussi di dati.

Il problema: la policy come ripensamento

Quando la privacy viene trattata come una casella da spuntare alla fine, i team di engineering costruiscono sistemi senza vincoli chiari sulla gestione dei dati. Questo porta a anti-pattern comuni:

- Sovraccolta di dati “nel dubbio”.

- Conservazione dei dati a tempo indeterminato nei log e nei backup.

- Integrazione ad hoc di servizi di terze parti senza una revisione formale.

- Incapacità di soddisfare in modo efficiente le richieste degli utenti sui propri diritti (ad es. eliminazione dei dati).

Questo crea un divario pericoloso tra ciò che la policy promette e ciò che il sistema fa realmente, esponendo l’azienda a sanzioni legali e danni reputazionali.

La soluzione: la policy come documento di design

Una robusta privacy & cookies policy dovrebbe essere trattata come una specifica rivolta al pubblico della tua architettura dei dati. Se il tuo codice non corrisponde a ciò che la policy afferma, hai un bug critico—con conseguenze legali e finanziarie.

Considera questi collegamenti diretti tra policy e architettura:

- Raccolta dei dati: Se la tua policy afferma che raccogli solo i dati necessari per l’autenticazione dell’utente, la tua API di registrazione e le tabelle del database devono rispecchiarlo. Raccogliere dati “graditi ma non necessari” senza una finalità dichiarata costituisce una violazione diretta della tua stessa policy e di normative come il GDPR.

- Diritti degli utenti: Onorare il “diritto all’oblio” di un utente non è un semplice comando

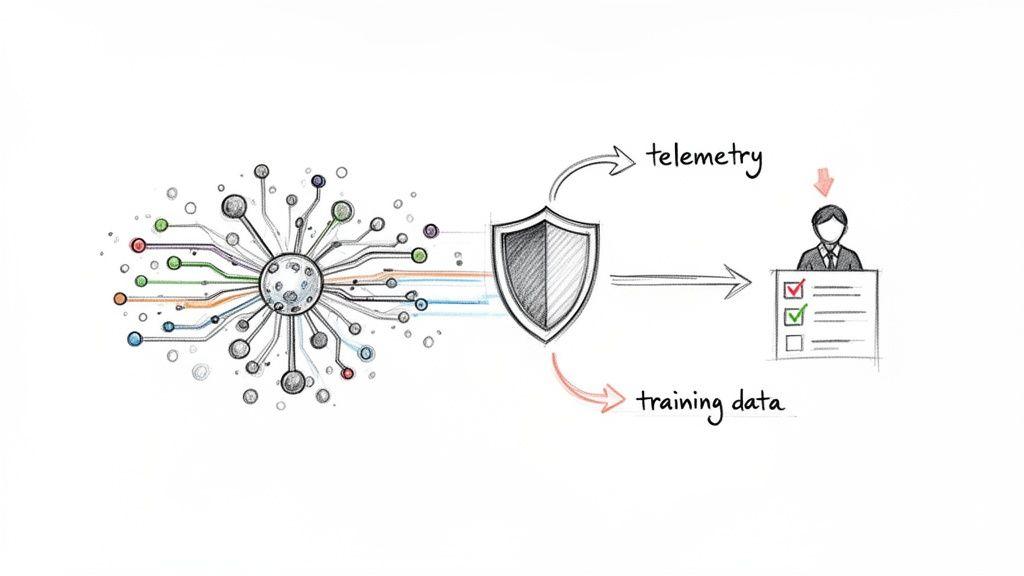

DELETE. Richiede un’architettura in grado di propagare tale richiesta attraverso microservizi, log, backup e piattaforme di analytics di terze parti. Una policy scritta senza considerare l’implementazione rende tutto questo un incubo per l’ingegneria. - AI e telemetria: Per i sistemi basati su AI, la tua policy deve essere esplicita su quali dati vengono usati per l’addestramento dei modelli e su come vengono prese le decisioni automatizzate. Questa trasparenza richiede pattern architetturali come pipeline di anonimizzazione dei dati e meccanismi di opt-out verificabili.

Trattare la privacy come un ripensamento impone refactoring costosi ed espone la tua azienda a sanzioni per la conformità. Affrontare la policy come un documento architetturale fin dall’inizio garantisce che il tuo sistema sia costruito su basi di fiducia e segnali eccellenza ingegneristica. Per un approfondimento, vedi il nostro articolo su data protection and privacy.

Orientarsi nel labirinto normativo globale

Costruire software per un mercato globale significa orientarsi in una complessa rete di leggi sulla privacy sovrapposte. Per le aziende SaaS e AI, questa è una realtà tecnica che modella design, sviluppo e deployment del prodotto. Cercare di affrontare la conformità una giurisdizione alla volta è inefficiente e introduce rischi significativi. È essenziale un approccio architetturale unificato e basato sui principi.

Le poste finanziarie in gioco stanno aumentando. Dati recenti mostrano l’aumento dei costi della conformità alla privacy, con un numero crescente di aziende che spendono milioni ogni anno. Ciò è guidato dal mosaico di leggi statali statunitensi e dall’applicazione assertiva da parte delle autorità di regolamentazione internazionali.

Principi normativi fondamentali per i team di engineering

Sebbene le leggi specifiche varino, si basano su principi comuni che si traducono direttamente in requisiti tecnici. Comprenderli è il primo passo per costruire un’architettura conforme.

- Dati personali: Qualsiasi informazione che potrebbe identificare una persona vivente. Ciò include non solo nomi ed email, ma anche indirizzi IP, device ID, dati di localizzazione e pattern comportamentali raccolti tramite telemetria. Il tuo sistema deve essere in grado di identificare e classificare tutte le istanze di dati personali che tratta.

- Base giuridica del trattamento: Non puoi raccogliere o utilizzare dati personali senza una valida ragione legale. Per la maggior parte delle aziende SaaS, si tratta del consenso dell’utente (ad es. per i cookie di marketing) oppure della necessità contrattuale (ad es. trattare un’email per fornire accesso al servizio). La tua architettura deve poter collegare ogni attività di trattamento dei dati alla sua base giuridica.

- Diritti degli utenti: Normative come il GDPR concedono alle persone diritti specifici sui propri dati, tra cui il diritto di accesso, rettifica e cancellazione. Questo richiede workflow tecnici robusti per individuare e gestire i dati in tutti i sistemi, non solo un processo manuale tramite ticket di supporto.

Un errore comune è presumere che una normativa non si applichi perché la tua azienda non è fisicamente localizzata lì. Se persone nell’UE o in California possono usare il tuo prodotto, le loro leggi si applicano quasi certamente al modo in cui gestisci i loro dati.

Regolamenti chiave e le loro implicazioni tecniche

Alcuni regolamenti chiave definiscono lo standard globale. Le loro richieste fondamentali non sono negoziabili per qualsiasi moderna azienda software.

- GDPR (General Data Protection Regulation): La legge europea di riferimento richiede un consenso chiaro e opt-in per la raccolta di dati non essenziali, impone la protezione dei dati by design e prevede regole rigorose per il trasferimento dei dati al di fuori dell’UE. Per gli engineer, ciò significa implementare controlli granulari del consenso e garantire che qualsiasi dato inviato a un servizio non UE (ad es. un provider cloud con sede negli Stati Uniti) sia coperto da un valido meccanismo di trasferimento come le Standard Contractual Clauses (SCCs).

- CCPA/CPRA (California Consumer Privacy Act / California Privacy Rights Act): Questo framework conferisce ai californiani il diritto di sapere quali dati vengono raccolti e di opporsi alla loro “vendita” o “condivisione”—un termine ampio che può includere attività come la pubblicità mirata. Dal punto di vista tecnico, ciò richiede sistemi in grado di tracciare e rispettare in modo affidabile le richieste di opt-out in tutto il tuo ecosistema di dati.

La sfida ingegneristica consiste nel tradurre queste diverse regole legali in un insieme coerente di controlli tecnici. Una soluzione pratica è astrarre le funzioni comuni—come la gestione del consenso e le richieste di cancellazione dei dati—in un livello di conformità unificato all’interno della tua architettura. La nostra guida sui practical means of compliance esplora questo approccio architetturale.

Redigere le clausole essenziali per la tua policy

Usare un template generico per la tua privacy & cookies policy crea un divario pericoloso tra le tue promesse legali e il modo in cui il tuo prodotto SaaS o AI opera realmente. Una policy standardizzata è una responsabilità. Per un pubblico tecnico—engineer, product owner e acquirenti enterprise esigenti—la policy dovrebbe essere un blueprint onesto della tua architettura dei dati.

Raccolta dei dati e specifica della finalità

Questo è il cuore della tua policy: dire agli utenti quali dati raccogli e perché esattamente li raccogli. Dichiarazioni vaghe come “per migliorare i nostri servizi” non sono sufficienti. Devi mappare ogni dato a una finalità specifica e legittima.

Per una piattaforma SaaS B2B, questo significa essere granulari. Invece di “informazioni di contatto”, suddividile così:

- Dati dell’account utente: Raccogliamo

name,email addressehashed passwordper gestire l’autenticazione e fornire accesso al servizio (Base giuridica: Necessità contrattuale). - Informazioni di fatturazione: Includono

company name,addressepayment details, trattati dal nostro sub-responsabile (Stripe) per adempiere al contratto di servizio. Non conserviamo i numeri completi delle carte di credito sui nostri server. - Telemetria di sistema: Raccogliamo dati anonimizzati o aggregati come

API response timesefeature usage frequencyper monitorare le prestazioni e risolvere problemi tecnici (Base giuridica: Legittimo interesse).

Questo livello di dettaglio costringe il tuo team di engineering a giustificare ogni campo del database e ogni evento nella pipeline di analytics. Se non riesci a articolare una finalità chiara per la raccolta di un dato, dovresti chiederti se debba essere raccolto affatto.

Sub-responsabili terzi e trasferimenti di dati

Nessun software moderno esiste in isolamento. La tua policy deve fornire un elenco trasparente di tutti i servizi di terze parti che trattano i dati degli utenti per tuo conto. Questi sub-responsabili sono un’informativa fondamentale ai sensi del GDPR e un punto centrale nelle security review enterprise.

Per ciascun sub-responsabile, devi indicare il servizio, spiegare la sua funzione e inserire un link alla sua privacy policy.

Un punto cieco comune è omettere i provider di infrastruttura (ad es. AWS, Google Cloud), gli strumenti CI/CD che trattano il codice sorgente o le piattaforme di assistenza clienti come Zendesk. Se gestiscono dati personali, sono sub-responsabili.

Se questi servizi operano al di fuori della giurisdizione dei tuoi utenti (ad es. usando un servizio con sede negli Stati Uniti per dati UE), devi spiegare le misure di tutela legali e tecniche per i trasferimenti internazionali di dati, in genere facendo riferimento a meccanismi come le Standard Contractual Clauses (SCCs).

Conservazione dei dati e diritti degli utenti

La tua policy deve indicare con precisione per quanto tempo conservi i dati personali. Un periodo di conservazione dei dati difendibile è direttamente collegato alla finalità per cui il dato è stato raccolto.

- Dati degli utenti attivi: Conservati per tutta la durata di un abbonamento cliente attivo.

- Dati post-sottoscrizione: Anonimizzati o cancellati entro 90 giorni dalla risoluzione del contratto, ad eccezione dei registri di fatturazione, che sono conservati per 7 anni per conformità alle normative finanziarie.

- Log dei server: Ruotati automaticamente e cancellati dopo 30 giorni.

Infine, la tua policy deve descrivere il processo operativo per gestire le richieste sui diritti degli utenti—come accesso, rettifica o cancellazione (“diritto all’oblio”). Questo è un workflow tecnico, non solo una promessa legale. Spiega come un utente può inviare una richiesta (ad es. tramite un indirizzo email specifico o un pulsante nelle impostazioni del proprio account) e i passaggi che il tuo sistema compie per soddisfarla. Dimostrare un processo operativizzato è un forte segnale di maturità ingegneristica e affidabilità.

Progettare la tua strategia di consenso dei cookie

Un cookie banner non è una strategia. Per una moderna piattaforma B2B SaaS, implementare un banner generico e non funzionale è una strada diretta verso sanzioni normative e erosione della fiducia degli utenti. Un adeguato sistema di gestione dei cookie deve essere progettato nella tua piattaforma, riflettendo sia i requisiti legali sia il comportamento reale della tua applicazione.

Ciò richiede di andare oltre gli elementi UI superficiali e pensare come un engineer. Ogni cookie impostato dalla tua applicazione deve essere identificato, classificato e giustificato in base alla sua funzione. Questo lavoro di base è ciò che rende una privacy & cookies policy significativa e difendibile.

Classificare i cookie da un punto di vista ingegneristico

Da una prospettiva tecnica, i cookie svolgono ruoli diversi e il loro status legale dipende interamente dalla loro funzione. Un’architettura conforme inizia con la loro corretta classificazione.

- Strettamente necessari: sono essenziali per il funzionamento dell’applicazione, poiché gestiscono attività principali come la gestione delle sessioni o l’autenticazione. Ai sensi del GDPR, non richiedono il consenso dell’utente perché, senza di essi, il servizio non funzionerebbe.

- Prestazioni: questi cookie raccolgono dati anonimi e aggregati sull’uso del sistema—tempi di caricamento delle pagine, adozione delle funzionalità, tassi di errore. Sono la fonte dati per le dashboard di monitoraggio ingegneristico utilizzate per identificare i colli di bottiglia delle prestazioni.

- Funzionali: ricordano le scelte dell’utente per offrire un’esperienza più personalizzata, come la preferenza della lingua o un tema dell’interfaccia utente (modalità scura/chiara). Migliorano l’usabilità, ma non sono essenziali per il funzionamento del servizio principale.

- Targeting: questi cookie tracciano l’attività dell’utente su più siti web per creare profili di interesse a fini pubblicitari. Sebbene siano meno comuni nel SaaS B2B, comportano il rischio normativo più elevato e richiedono sempre un consenso esplicito, opt-in.

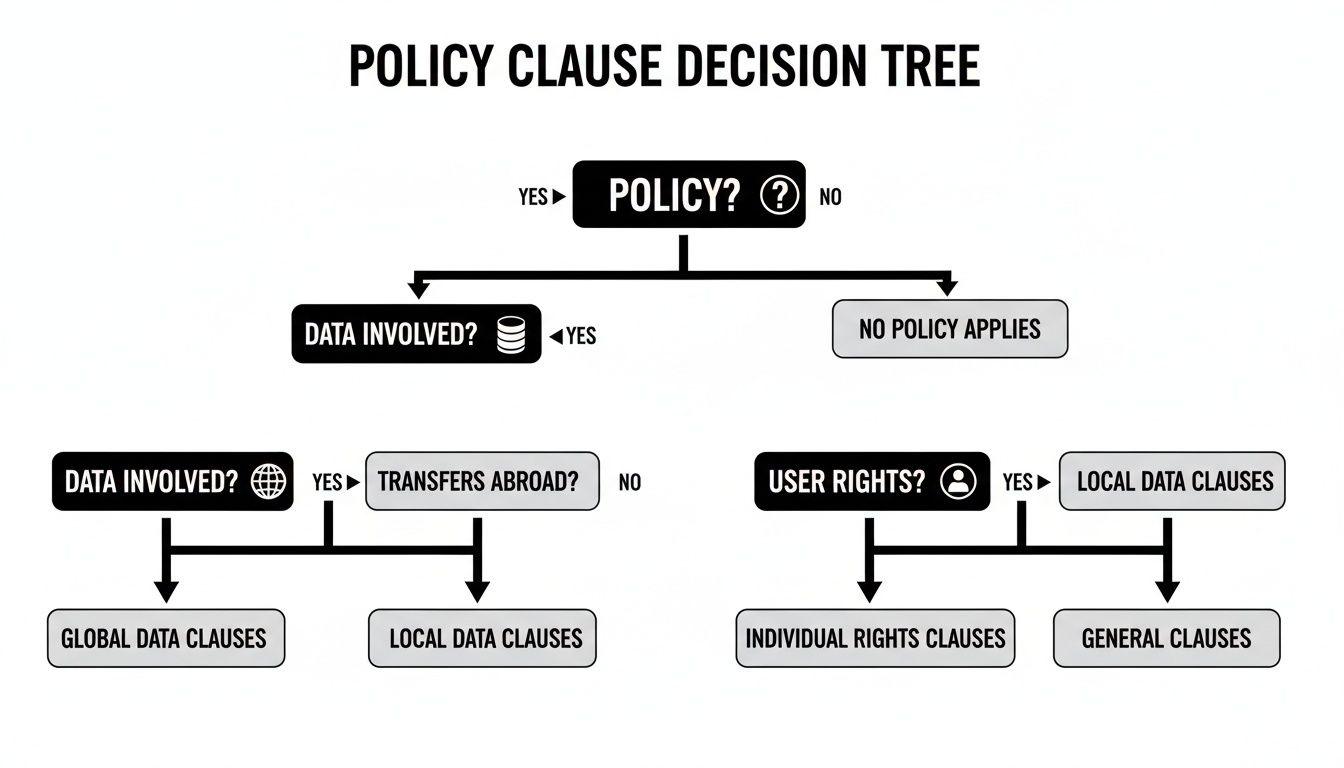

Questo albero decisionale aiuta a visualizzare come mappare queste classificazioni nelle vostre policy di gestione dei dati, nei diritti degli utenti e nei trasferimenti globali dei dati.

Il percorso che ciascun tipo di dato compie—dalla raccolta al trasferimento—richiede clausole di policy e controlli tecnici specifici.

Classificazione dei cookie e requisiti di consenso

La tabella seguente mappa le categorie di cookie ai relativi requisiti di consenso secondo un quadro rigoroso come il GDPR.

| Categoria di cookie | Scopo principale | Esempi | Modello di consenso GDPR |

|---|---|---|---|

| Strettamente necessari | Funzionalità الأساسية dell’applicazione | ID di sessione, token di autenticazione, dati del carrello | Esenti (nessun consenso richiesto) |

| Prestazioni | Monitoraggio del sistema e analisi | Conteggi delle visualizzazioni di pagina, metriche dei tempi di caricamento, log degli errori | Opt-in (consenso esplicito richiesto) |

| Funzionali | Personalizzazione dell’esperienza utente | Impostazioni della lingua, scelta del tema, preferenze dell’interfaccia | Opt-in (consenso esplicito richiesto) |

| Targeting | Pubblicità e tracciamento tra siti diversi | ID di reti pubblicitarie, profili di interessi degli utenti | Opt-in (consenso esplicito richiesto) |

Questa tabella dovrebbe essere il punto di partenza per qualsiasi discussione tecnica sull’implementazione del consenso. La classificazione errata dei cookie è un errore comune e costoso.

Implementazione di modelli di consenso geografici

Un’architettura di consenso valida per tutti non è più praticabile. Il vostro sistema deve adattarsi in base alla posizione dell’utente. I due modelli dominanti, l’opt-in del GDPR e l’opt-out del CCPA, hanno requisiti tecnici fondamentalmente diversi. Consultate un’analisi dettagliata nella nostra guida su progettare sistemi opt-in e opt-out.

Un’implementazione corretta prevede in genere una Consent Management Platform (CMP). Una CMP robusta si integra con il frontend, blocca script e cookie non essenziali finché il consenso non viene concesso e mantiene un registro verificabile delle decisioni di consenso. Implementazioni ingenue come i “cookie wall”, che negano il servizio in assenza di consenso, non sono conformi in molte giurisdizioni. Con la progressiva eliminazione dei cookie di terze parti da parte dei browser, una strategia first-party data gestita con un’architettura di consenso conforme non è più opzionale; è una componente fondamentale della vostra architettura dei dati.

Affrontare la privacy nei sistemi di IA e telemetria

Le normali informative sulla privacy spesso non riescono a rispondere alle sfide uniche delle moderne IA, degli LLM e dei sistemi di telemetria su larga scala. Per qualsiasi team che sviluppi con l’IA o utilizzi telemetria estesa, la trasparenza è una funzione tecnica fondamentale, non solo una spunta legale. Una privacy & cookies policy generica è insufficiente per questi sistemi ad alta intensità di dati.

L’ascesa dell’IA ha imposto una profonda revisione della governance dei dati. Le ricerche su come l’IA sta ampliando gli ambiti della privacy dei dati mostrano che una quota significativa di organizzazioni sta estendendo i propri programmi di privacy proprio a causa dell’IA. La vostra policy deve ora includere governance dell’IA, guardrail tecnici e controlli human-in-the-loop per gestire rischi come la fuga di dati e output distorti.

Trasparenza nel processo decisionale automatizzato guidato dall’IA

Quando il vostro prodotto usa l’IA per prendere decisioni che hanno un impatto significativo su un utente—come qualificare lead, segnalare contenuti o stabilire prezzi—avete un obbligo legale ed etico di essere trasparenti. Normative come il GDPR (articolo 22) e le regole della California sulla Automated Decision-Making Technology (ADMT) concedono agli utenti diritti specifici in merito a questi processi.

La vostra informativa sulla privacy deve dichiarare esplicitamente:

- Che è in atto un processo decisionale automatizzato.

- La logica coinvolta: una spiegazione di alto livello e significativa dei fattori che influenzano l’esito.

- Le potenziali conseguenze per l’utente.

- Il diritto a una revisione umana: il processo esatto che un utente può seguire per contestare una decisione automatizzata e farla rivedere da una persona.

Ciò richiede un’architettura costruita per supportare tale trasparenza, con funzionalità per segnalare le decisioni guidate dall’IA e instradarle alla revisione umana quando vengono contestate.

Tracciare il confine tra telemetria e tracciamento

Tutti i moderni prodotti SaaS utilizzano la telemetria per il monitoraggio delle prestazioni, il debugging e l’analisi del prodotto. Tuttavia, esiste una linea critica tra la telemetria legittima del prodotto e il tracciamento invasivo dell’utente. Una policy vaga che afferma che i dati vengono raccolti “per migliorare i nostri servizi” erode la fiducia.

- Telemetria legittima si concentra sul comportamento del sistema e sulle azioni aggregate degli utenti (ad esempio, tempi di risposta API anonimizzati, conteggi dell’uso delle funzionalità).

- Tracciamento invasivo si concentra sul comportamento granulare di un individuo per finalità che vanno oltre il servizio principale (ad esempio, creare profili di marketing dettagliati).

Per mantenere conformità e fiducia, la vostra architettura deve rispettare questa distinzione. Per impostazione predefinita, i dati di telemetria dovrebbero passare attraverso pipeline di anonimizzazione che rimuovono o aggregano gli identificativi personali prima che i dati raggiungano gli strumenti di analytics.

Pattern architetturali per un’IA che preserva la privacy

Se state integrando API di IA di terze parti o addestrando modelli proprietari, la privacy deve essere integrata fin dalla progettazione. La vostra informativa sulla privacy dovrebbe allora fungere da registrazione pubblica di queste misure di salvaguardia tecniche.

Valutate l’integrazione di questi pattern privacy-by-design:

- Pipeline di anonimizzazione dei dati: prima che qualsiasi dato cliente venga utilizzato per l’addestramento del modello, deve passare attraverso una pipeline che rediga, hash i o pseudonimizzi tutte le informazioni personali identificabili (PII).

- Guardrail di input/output: implementate filtri per le funzionalità basate su LLM per impedire che dati sensibili vengano inclusi nei prompt e per bloccare contenuti dannosi o inappropriati nelle risposte.

- Controlli Human-in-the-Loop (HITL): per decisioni ad alto rischio o operazioni che coinvolgono dati sensibili, progettate workflow che richiedano verifica e approvazione umana.

- Meccanismi granulari di opt-out: offrite agli utenti un modo chiaro e funzionale per escludere i propri dati dall’addestramento dell’IA. Questo deve essere un vero flag nel vostro database utenti, rispettato dalle vostre pipeline di dati.

La vostra privacy & cookies policy è l’impegno tecnico che assumete verso utenti, partner e autorità di regolamentazione, dimostrando che avete progettato la privacy come fondamento dei vostri sistemi di IA e telemetria.

Mettere in pratica la vostra informativa sulla privacy

Un’informativa sulla privacy è una responsabilità se non riflette la realtà. Rendere operativa la vostra privacy & cookies policy significa tradurre gli impegni legali in workflow di ingegneria e prodotto duraturi e ripetibili. Si tratta di trasformare la conformità in una pratica sostenibile, non in una serie di emergenze reattive.

Ciò richiede un cambiamento culturale in cui la privacy diventa parte integrante del ciclo di vita dello sviluppo software (SDLC). Una policy è un documento vivo; senza processi interni solidi, finirà rapidamente per divergere dalla vostra realtà tecnica. L’obiettivo è passare da un controllo reattivo di spunte a un sistema proattivo di governance, in cui ogni nuova funzionalità, strumento di terze parti o modifica nel trattamento dei dati attiva per impostazione predefinita una revisione della privacy.

Tradurre la policy in realtà tecnica

Rendere operativa una policy richiede un playbook chiaro che colleghi il testo legale all’azione ingegneristica. Iniziate trattando i documenti legali con la stessa disciplina del codice: usate un sistema di controllo versione come Git, con messaggi di commit che spieghino cosa è stato modificato e perché.

Questo processo rende ogni aggiornamento deliberato e verificabile. I principali passaggi di implementazione tecnica includono:

- Creare un workflow DSAR: una Data Subject Access Request (DSAR) è una richiesta formale di un utente per accedere ai propri dati personali o eliminarli. L’evasione manuale è lenta e soggetta a errori. Serve un workflow semi-automatizzato per individuare, raccogliere e consegnare in modo sicuro oppure cancellare i dati di un utente in tutti i sistemi, inclusi microservizi e backup. Questo è un problema ingegneristico fondamentale.

- Automatizzare le revisioni della policy in CI/CD: integrate controlli di privacy nella vostra pipeline di sviluppo. Ad esempio, una pull request che aggiunge una nuova dipendenza di terze parti o modifica lo schema di un database dovrebbe segnalare automaticamente la necessità di una valutazione d’impatto sulla privacy. Questo collega direttamente le modifiche al codice agli impegni di policy.

- Mantenere un inventario dei sub-responsabili del trattamento: la vostra policy deve elencare tutti i servizi di terze parti che trattano dati degli utenti. Questo inventario richiede un responsabile chiaro e un processo di revisione formale per l’onboarding di ogni nuovo strumento, da una piattaforma di analytics a un’API di IA.

Stabilire una cadenza di revisione e manutenzione

Una policy statica è una policy obsoleta. Dovete stabilire una cadenza di revisione regolare per mantenere accurata e conforme la vostra privacy & cookies policy, attivata da eventi specifici. Una revisione della privacy policy dovrebbe essere un gate obbligatorio nel vostro ciclo di rilascio per qualsiasi funzionalità importante. Se tocca i dati degli utenti in un modo nuovo, la policy deve rifletterlo prima della distribuzione.

I trigger obbligatori per una revisione della policy includono:

- Nuove funzionalità di prodotto: soprattutto quelle che raccolgono nuovi tipi di dati o utilizzano i dati per nuovi scopi.

- Nuove normative: come le leggi emergenti sull’IA o gli aggiornamenti di framework come GDPR o CCPA.

- Cambiamenti nelle operazioni aziendali: inclusa l’espansione in nuovi mercati geografici.

Integrando queste pratiche, costruite la privacy nella memoria muscolare del vostro team. Questo trasforma la vostra policy da documento legale statico a guida dinamica che governa il modo in cui costruite e mantenete software affidabile.

Domande frequenti

Ecco risposte pragmatiche alle domande più comuni di founder, CTO e product leader su privacy e cookie policy.

Abbiamo davvero bisogno di un’informativa sulla privacy per uno strumento B2B interno?

Sì. Se lo strumento tratta qualsiasi informazione che possa identificare una persona—un nome, un’email di lavoro o un indirizzo IP—sta trattando dati personali. Normative come il GDPR si applicano indipendentemente dal fatto che l’applicazione sia rivolta al pubblico o sia uno strumento B2B interno.

Ancora più importante, i clienti enterprise esamineranno la vostra policy durante le revisioni di sicurezza dei fornitori. Una policy mancante o vaga è un forte campanello d’allarme, che segnala una mancanza di maturità ingegneristica e può interrompere un processo di approvvigionamento. La vostra policy funge da specifica tecnica per il modo in cui gestite i loro dati.

Quanto deve essere dettagliata la nostra informativa sui cookie?

Dichiarazioni vaghe come “usiamo cookie” non sono conformi. Per ottenere un consenso informato, dovete almeno categorizzare i cookie che utilizzate:

- Cookie strettamente necessari: Spiega la loro funzione (ad esempio, “per l’autenticazione degli utenti e la gestione delle sessioni”).

- Cookie di prestazione/analitici: Indica cosa tracciano (ad esempio, “per monitorare le prestazioni dell’applicazione e identificare i bug”).

- Cookie funzionali: Descrivi cosa abilitano (ad esempio, “per ricordare la lingua o le preferenze dell’interfaccia utente”).

- Cookie di targeting: Se utilizzati, sii diretto (ad esempio, “per personalizzare gli annunci su altre piattaforme”).

La buona pratica, in particolare per il B2B SaaS, è fornire un elenco dettagliato di cookie specifici, il loro scopo e la loro scadenza. Questo è in genere gestito in una cookie policy dedicata collegata dalla tua informativa sulla privacy principale e dal tuo strumento di gestione del consenso.

Qual è l’errore più grande che commettono i team di ingegneria?

L’errore più comune e costoso è trattare l’informativa sulla privacy come un documento legale statico, completamente scollegato dal ciclo di vita dello sviluppo software (SDLC).

Quando una policy viene scritta e poi dimenticata, inizia immediatamente a non riflettere più il comportamento effettivo dell’applicazione. Il team di ingegneria aggiunge un nuovo strumento di analisi, uno script di conservazione dei dati viene modificato, oppure un’API inizia a raccogliere un campo aggiuntivo—il tutto mentre la policy rimane invariata. Questo divario tra il tuo impegno legale e la tua realtà tecnica è un fallimento di conformità in attesa di accadere, che crea un significativo debito tecnico e rischio normativo.

La soluzione è integrare le revisioni sulla privacy direttamente nel flusso di lavoro di ingegneria. Una pull request che modifica gli schemi dei dati o aggiunge un servizio di terze parti dovrebbe attivare automaticamente un controllo: “Questa modifica è in linea con la nostra informativa sulla privacy?” In questo modo la policy resta una rappresentazione viva e accurata del tuo sistema.

Possiamo usare una sola policy per gli utenti globali?

Sì, ma deve essere progettata per soddisfare lo standard più elevato delle giurisdizioni in cui operi. L’approccio più solido è creare una policy globale di base che aderisca ai principi più rigorosi, tipicamente quelli del GDPR. Questo significa incorporare nella tua architettura di base pratiche come la minimizzazione dei dati, la limitazione delle finalità e solidi diritti degli utenti.

Su questa base, puoi aggiungere clausole o addendum specifici per le normative regionali, come il requisito del CCPA/CPRA “Do Not Sell or Share My Personal Information”. La tua piattaforma di gestione del consenso deve inoltre essere progettata per presentare il modello di consenso corretto (ad esempio, opt-in per gli utenti UE, opt-out per gli utenti californiani) in base alla geolocalizzazione.

In Devisia, crediamo che una solida postura sulla privacy sia il risultato di scelte architetturali deliberate, non di ripensamenti legali dell’ultimo minuto. Costruiamo piattaforme SaaS e sistemi di IA scalabili con privacy, sicurezza e conformità integrate fin dall’inizio. Se hai bisogno di un partner tecnico per trasformare la tua visione in un prodotto digitale affidabile, scopri come lavoriamo su https://www.devisia.pro.