Le applicazioni di mobile banking non sono più un canale supplementare; sono l’interfaccia primaria tra un’istituzione finanziaria e i suoi clienti. Per i leader tecnici, questo cambiamento eleva la piattaforma mobile da una funzione a un motore centrale per la crescita aziendale, influenzando tutto, dalla resilienza operativa alla fidelizzazione dei clienti.

Una presenza mobile ben progettata è un asset strategico non negoziabile. Implementazioni superficiali creano un debito tecnico significativo e rischi normativi. Questa guida delinea le decisioni architetturali chiave e i compromessi ingegneristici necessari per costruire un sistema di mobile banking sicuro, conforme e scalabile.

Il problema: sistemi legacy vs. esigenze digital-first

La transizione da una banca orientata alle filiali a una digital-first ha fondamentalmente ristrutturato le aspettative dei clienti in termini di prestazioni, disponibilità e sicurezza. Ciò esercita una pressione enorme sull’architettura sottostante dei sistemi di mobile banking, esponendo i limiti delle infrastrutture legacy.

Per CTO e leader di prodotto, la sfida non è semplicemente un problema di esperienza utente ma un rischio centrale per la continuità aziendale. La qualità di un’app di mobile banking influisce direttamente sulla stabilità operativa e sulla posizione normativa. Un’applicazione mal progettata introduce vulnerabilità sistemiche, mentre un sistema architettato con cura fornisce un vantaggio competitivo durevole.

Implicazioni strategiche di un’architettura mobile-first

Adottare una strategia mobile-first comporta riorientare processi aziendali, investimenti tecnologici e coinvolgimento dei clienti intorno al mobile come punto centrale di interazione. I benefici sono misurabili e ben documentati.

Negli Stati Uniti, per esempio, il mobile banking è il canale dominante, con il 54% dei clienti che utilizza le app come metodo principale per la gestione del conto. Questa tendenza è stata costante per sei anni consecutivi. Le istituzioni finanziarie che hanno progettato l’architettura per questo cambiamento hanno registrato guadagni tangibili, con alcune che hanno aumentato i saldi dei depositi del 10% al 15% grazie ai soli canali digitali ottimizzati.

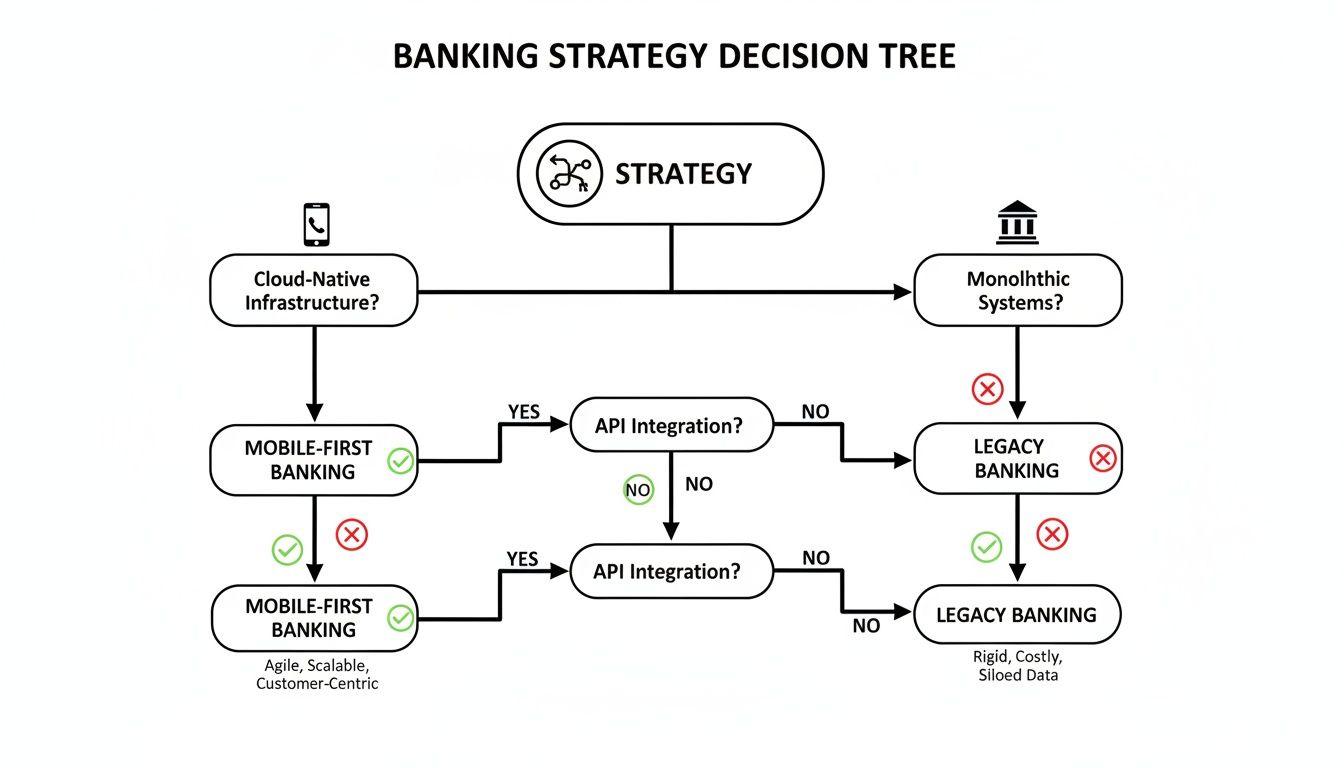

I rischi del retrofitting sui core legacy

Un approccio comune e ad alto rischio è quello di sovrapporre un’interfaccia mobile moderna a un core banking legacy. Queste piattaforme, spesso monolitiche e vecchie di decenni, non sono state progettate per i carichi di lavoro in tempo reale, ad alta concorrenza e ad alta intensità di sicurezza richiesti dal mobile banking. Tentare di colmare questo divario con un semplice gateway API è una soluzione insufficiente.

Questo approccio introduce punti critici di fallimento:

- Colli di bottiglia delle prestazioni: i sistemi legacy non possono gestire le migliaia di connessioni concorrenti e le risposte a bassa latenza che gli utenti mobile si aspettano, portando a timeout e degrado del servizio.

- Vulnerabilità di sicurezza: livelli di sicurezza aggiunti in modo appiccicato spesso lasciano falle critiche, non garantendo la crittografia end-to-end e l’autenticazione moderna necessarie per proteggere i dati finanziari sensibili.

- Vincoli di scalabilità: i sistemi monolitici mancano di scalabilità elastica. Sono soggetti a guasti durante i periodi di picco delle transazioni, causando interruzioni del servizio e danni reputazionali.

Questo anti-pattern architetturale produce un’esperienza utente fragile, insicura e inaffidabile, portando in ultima analisi all’abbandono dei clienti e a un aumento del controllo normativo. È necessario un approccio architetturale moderno e deliberato.

Decisioni fondamentali sullo stack tecnologico

La scelta dello stack tecnologico è una decisione fondamentale con conseguenze a lungo termine sulle prestazioni, la sicurezza, la manutenibilità e il costo totale di proprietà. Ogni scelta architetturale rappresenta un compromesso, bilanciando la velocità di sviluppo iniziale con la stabilità operativa e la flessibilità a lungo termine.

Il primo punto decisionale critico è la tecnologia frontend, che modella direttamente l’esperienza utente, il ciclo di sviluppo e l’implementazione di funzionalità di sicurezza come la biometria supportata dall’hardware.

Frontend: compromessi tra nativo e cross-platform

Un approccio di sviluppo nativo prevede la creazione di due applicazioni separate: una in Swift per iOS e un’altra in Kotlin per Android. Questa strategia fornisce prestazioni ottimali, accesso diretto all’hardware più recente del dispositivo (ad es., enclavi sicure, sensori biometrici avanzati) e la postura di sicurezza più robusta. Il compromesso principale è il costo iniziale più elevato e la complessità dovuta alla gestione di due codebase distinte e team di sviluppo specializzati.

I framework cross-platform come React Native o Flutter offrono una soluzione a codebase unica che compila sia per iOS che per Android. Questo può ridurre i tempi di sviluppo iniziali e l’allocazione delle risorse. Tuttavia, questa efficienza comporta compromessi significativi, inclusi potenziali degradi delle prestazioni, accesso ritardato alle nuove funzionalità del sistema operativo e maggiore complessità nell’interfacciarsi con moduli hardware di sicurezza specifici.

Per il mobile banking tramite app, dove sicurezza e prestazioni sono non negoziabili, un approccio nativo è tipicamente l’investimento più prudente a lungo termine.

La decisione tra nativo e cross-platform è una decisione di business, non solamente tecnica. Una build nativa dà priorità alla massima performance e garanzia di sicurezza, mentre un approccio cross-platform ottimizza per la velocità e il costo di sviluppo iniziali.

Architettura backend: monolite vs. microservizi

L’architettura backend determina la scalabilità, la resilienza e la manutenibilità del sistema. Storicamente, un’architettura monolitica, in cui tutte le funzioni sono raggruppate in un’unica applicazione strettamente accoppiata, era lo standard.

Sebbene i monoliti possano sembrare più semplici da costruire e distribuire inizialmente, diventano estremamente difficili da aggiornare, scalare e mettere in sicurezza man mano che crescono. Un guasto in un singolo componente, come un modulo di richiesta di prestito, può propagarsi e causare un’interruzione totale del sistema—un rischio inaccettabile per un’istituzione finanziaria.

Una moderna architettura a microservizi scompone l’applicazione in una collezione di servizi piccoli, indipendenti e poco accoppiati. Ogni servizio gestisce una funzione aziendale discreta—come autenticazione utente, elaborazione delle transazioni o gestione dei conti—e comunica con gli altri tramite API ben definite.

Questo approccio modulare offre vantaggi distinti per una piattaforma di mobile banking:

- Scalabilità migliorata: i servizi ad alta domanda, come l’elaborazione dei pagamenti, possono essere scalati indipendentemente senza impattare il resto del sistema.

- Isolamento dei guasti migliorato: un problema in un servizio non critico (es., notifiche push) non provocherà un guasto catastrofico dell’intera applicazione.

- Eterogeneità tecnologica: i team possono selezionare lo stack tecnologico ottimale per ciascun servizio specifico, evitando il lock-in di vendor o framework.

- Conformità e auditing semplificati: è molto più semplice gestire, verificare e dimostrare la conformità normativa servizio per servizio.

Questo albero decisionale illustra i compromessi strategici tra un’architettura cloud-native moderna e un approccio legacy.

Sebbene un’architettura a microservizi introduca le proprie complessità, in particolare nella gestione distribuita dei dati e nell’orchestrazione dei servizi, i suoi benefici in termini di resilienza e scalabilità si allineano direttamente con le esigenze stringenti dei servizi finanziari moderni.

Per un approfondimento sui principi dei sistemi disaccoppiati, la nostra guida sull’architettura orientata ai servizi offre ulteriori dettagli tecnici.

Progettare per sicurezza e privacy by design

Nel mobile banking, la sicurezza non è una funzionalità; è un principio architetturale fondamentale. Un approccio superficiale—ad esempio, affidarsi esclusivamente alla crittografia a livello di trasporto—crea rischi inaccettabili sia per i clienti sia per l’istituzione.

L’unica metodologia praticabile è una filosofia di privacy by design, dove ogni decisione architetturale viene valutata attraverso la lente della sicurezza e della minimizzazione dei dati. L’obiettivo è implementare una strategia di difesa in profondità, in cui molteplici controlli di sicurezza indipendenti lavorano in concerto per proteggere i dati sensibili in tutte le fasi del loro ciclo di vita. Per comprendere come questo plasmi lo sviluppo del sistema, puoi saperne di più sulla privacy by design.

Proteggere i dati in transito, a riposo e in uso

I dati finanziari devono essere protetti lungo tutto il loro ciclo di vita: sul dispositivo (a riposo), sulla rete (in transito) e durante l’elaborazione nei sistemi backend. Ciò richiede un approccio multilivello alla crittografia e all’archiviazione dei dati.

-

End-to-End Encryption (E2EE): tutte le comunicazioni tra il client mobile e i server backend devono essere criptate utilizzando protocolli moderni e robusti come TLS 1.3. Questo garantisce che i dati intercettati rimangano riservati e che la loro integrità sia preservata.

-

Archiviazione sicura sul dispositivo: informazioni sensibili come token di autenticazione, dati di sessione o chiavi crittografiche non devono mai essere memorizzate in chiaro sul dispositivo dell’utente. È invece necessario sfruttare i contenitori sicuri nativi supportati dall’hardware della piattaforma: il Keychain su iOS e il Keystore su Android. Questi sistemi criptano i dati e li conservano all’interno di un’enclave sicura, rendendo estremamente difficile l’accesso da parte di altre applicazioni o di attori malevoli.

-

Certificate Pinning: questa è una difesa critica contro attacchi man-in-the-middle (MITM) sofisticati. Il pinning prevede l’inclusione della chiave pubblica o del certificato SSL del server all’interno dell’app mobile. L’app rifiuterà quindi le connessioni a qualsiasi server che non presenti la credenziale pinata, mitigando il rischio di punti di accesso falsi e Autorità di Certificazione compromesse.

Implementare controlli robusti di autenticazione e anti-manomissione

Oltre alla protezione dei dati, l’architettura deve difendersi attivamente dall’accesso non autorizzato e dalla modifica malevola dell’applicazione stessa.

Un difetto comune nell’implementazione è trattare l’autenticazione multi-fattore (MFA) come un semplice elemento da spuntare. Una strategia MFA robusta deve essere adattiva, integrando biometria, token crittografici specifici del dispositivo e, potenzialmente, analisi comportamentali per creare una postura di sicurezza stratificata e consapevole del rischio.

La tabella seguente mappa le minacce comuni a strategie di mitigazione architetturale specifiche.

Vettore di minaccia vs. Strategia di mitigazione

| Vettore di minaccia | Descrizione del rischio | Strategia primaria di mitigazione | Considerazione architetturale |

|---|---|---|---|

| Man-in-the-Middle (MITM) | Un attaccante intercetta e potenzialmente altera la comunicazione tra l’app e il server. | Pinning dei certificati | Includere la chiave pubblica o il certificato del server nel codice dell’app mobile per prevenire lo spoofing. |

| Accesso non autorizzato | Un attore malevolo ottiene accesso all’account di un utente tramite credenziali rubate. | Autenticazione Multi-Fattore (MFA) | Integrare verifiche biometriche, TOTP o token hardware in punti critici (login, trasferimenti). |

| Estrazione di dati dal dispositivo | Dati sensibili vengono rubati da un dispositivo perso o compromesso. | Archiviazione sicura sul dispositivo | Usare il Keystore nativo supportato da hardware (Android) e il Keychain (iOS) per tutti i dati sensibili. |

| Ingegneria inversa | Gli aggressori decompilano l’app per trovare vulnerabilità, chiavi API o logiche proprietarie. | Offuscamento del codice | Integrare uno strumento di offuscamento nel processo di build per rendere il codice compilato difficile da leggere. |

| Esecuzione su un OS compromesso | L’app viene eseguita su un dispositivo rootato o jailbroken, eludendo le protezioni a livello di sistema operativo. | Rilevamento Root/Jailbreak | Implementare controlli all’avvio per rilevare ambienti compromessi e limitare di conseguenza la funzionalità dell’app. |

Principali Meccanismi di Difesa

-

Autenticazione Multi-Fattore (MFA): Questo è un controllo obbligatorio. Una implementazione robusta combina più fattori: qualcosa che l’utente conosce (password), qualcosa che possiede (un dispositivo che genera un codice monouso), e qualcosa che è (biometria). Il sistema dovrebbe supportare standard moderni come Time-based One-Time Password (TOTP) o FIDO2.

-

Offuscamento del codice: Il binario compilato dell’applicazione dovrebbe essere offuscato per ostacolare tentativi di ingegneria inversa. Gli strumenti di offuscamento rinominano classi, metodi e variabili, rendendo il codice decompilato significativamente più difficile da analizzare per trovare vulnerabilità.

-

Anti-Tampering e Rilevamento Root/Jailbreak: L’applicazione deve essere in grado di rilevare se viene eseguita in un ambiente compromesso o ostile, come un dispositivo iOS jailbroken o un dispositivo Android rootato. Al rilevamento, l’app dovrebbe rifiutare l’esecuzione oppure funzionare in una modalità degradata a funzionalità limitate per proteggere i dati degli utenti da strumenti di ispezione e malware.

Questi meccanismi costituiscono un framework di sicurezza resiliente. Integrando questi controlli nell’architettura fin dall’inizio, si passa da una postura di sicurezza reattiva a una proattiva, proteggendo i dati dei clienti e costruendo fiducia istituzionale.

Tradurre la conformità normativa nell’architettura di sistema

Per i responsabili della conformità e dell’IT, regolamenti europei come GDPR, NIS2 e il Digital Operational Resilience Act (DORA) non sono quadri giuridici astratti; sono requisiti di ingegneria concreti. Un approccio alla conformità basato su checklist è insufficiente e genera rischi regolamentari significativi.

I regolatori ora richiedono prove di conformità integrata, in cui i principi normativi sono dimostrabilmente incorporati nell’architettura del sistema, nel codice e nei processi operativi.

Dai principi del GDPR alla gestione del ciclo di vita dei dati

Il Regolamento Generale sulla Protezione dei Dati (GDPR) ha implicazioni architetturali dirette. Il ‘diritto alla cancellazione’ (Articolo 17), per esempio, rappresenta una sfida ingegneristica complessa in un ambiente distribuito a microservizi.

Un’implementazione ingenua, come impostare un flag is_deleted = true in un database centrale, non è conforme. I dati di un utente vengono spesso replicati su numerosi servizi per cronologie delle transazioni, comunicazioni di marketing, rilevamento frodi e assistenza clienti.

Una soluzione conforme richiede un’architettura di gestione del ciclo di vita dei dati guidata dagli eventi:

- Cancellazione guidata da eventi: La richiesta di cancellazione di un utente innesca un evento che viene trasmesso in tutto il sistema.

- Responsabilità a livello di servizio: Ogni microservizio che memorizza dati personali deve sottoscrivere questo evento ed essere responsabile della cancellazione permanente delle informazioni pertinenti dal proprio datastore.

- Anonimizzazione e aggregazione: Per i dati necessari ad analisi a lungo termine, tutte le informazioni identificative personali (PII) devono essere rimosse criptograficamente, lasciando solo dati anonimizzati e aggregati che non possono essere ri-identificati.

Questo modello garantisce che la cancellazione dei dati sia un processo completo, verificabile e auditabile, trasformando un requisito legale in un flusso di lavoro prevedibile e automatizzato.

DORA e l’architettura per la resilienza operativa

Il Digital Operational Resilience Act (DORA) impone uno spostamento di focus dalla prevenzione degli incidenti al garantire che l’azienda possa resistere e riprendersi dalle interruzioni operative. Per i team di ingegneria, ciò significa che la resilienza è un vincolo di progettazione che deve essere continuamente testato e verificato.

DORA, di fatto, rende il chaos engineering un’aspettativa regolamentare. Non è più sufficiente presumere che un sistema sia resiliente; le organizzazioni devono testare in modo proattivo e sistematico le sue modalità di guasto per dimostrarlo.

Questo requisito si traduce in pratiche ingegneristiche specifiche:

- Test di resilienza automatizzati: La pipeline CI/CD deve includere test automatizzati che simulano scenari di guasto, come latenza di rete, timeout delle API o il completo fallimento di un microservizio dipendente in un ambiente di pre-produzione.

- Infrastruttura immutabile: Gli strumenti Infrastructure as Code (IaC) come Terraform dovrebbero essere usati per definire e gestire tutti gli ambienti. Ciò garantisce che l’infrastruttura di produzione possa essere ricostruita rapidamente, in modo coerente e affidabile a partire da codice sotto controllo di versione dopo un incidente critico.

- Mitigazione del rischio di terze parti: DORA richiede un controllo rigoroso delle dipendenze di terze parti, inclusi fornitori cloud e vendor di API. Il sistema deve essere progettato per gestire i loro guasti in modo elegante, utilizzando pattern come il Circuit Breaker e i fallback per prevenire guasti a catena.

L’integrazione di queste pratiche nel ciclo di sviluppo costruisce un sistema che non è solo conforme sulla carta ma è dimostrabilmente resiliente in esercizio, soddisfacendo le esigenti richieste delle normative moderne per tutte le app bancarie mobili.

Progettare funzionalità resilienti e integrazioni di sistema

Funzionalità come saldi in tempo reale e trasferimenti istantanei sono definite dall’affidabilità delle integrazioni backend che le alimentano. La principale sfida ingegneristica non è il design dell’interfaccia utente, ma progettare la comunicazione sicura e ad alta integrità tra il frontend mobile e i diversi sistemi backend.

In questo ambiente distribuito, l’integrità transazionale è fondamentale. Un’implementazione ingenua che espone direttamente sistemi legacy tramite uno strato API sottile introduce rischi di incoerenza dei dati, scarse prestazioni e guasti operativi. Un’architettura robusta è progettata fin dall’inizio per affidabilità e tolleranza ai guasti.

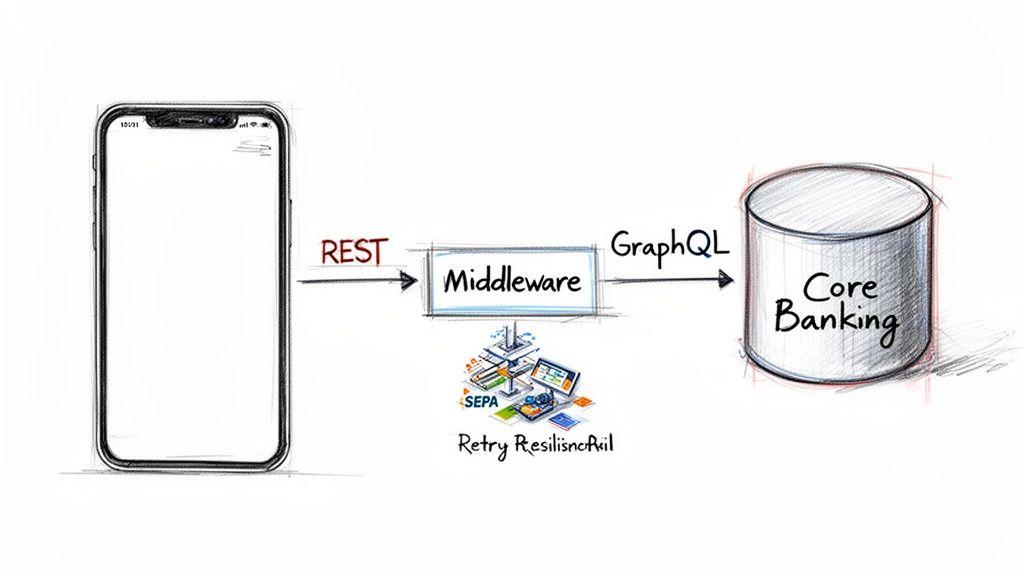

Pattern di progettazione API: REST vs. GraphQL

La scelta del pattern di progettazione delle API ha un impatto diretto sulle prestazioni dell’applicazione, sull’efficienza della rete e sulla produttività degli sviluppatori. I due approcci predominanti, REST e GraphQL, offrono compromessi distinti.

-

REST (Representational State Transfer): Come standard di settore consolidato, REST è strutturato e prevedibile, usando endpoint basati su risorse (es.,

/accounts/{id}). Il suo principale svantaggio è il potenziale over-fetching (ricevere più dati del necessario) o under-fetching (richiedere più round-trip per popolare una singola vista), che può degradare le prestazioni sui dispositivi mobili. -

GraphQL: Questo pattern più recente permette al client mobile di specificare esattamente i dati di cui ha bisogno in una singola query. Una vista che richiede il saldo dell’utente, le transazioni recenti e i punti premio potrebbe necessitare di tre chiamate REST separate. Con GraphQL, questo può essere realizzato in una singola richiesta, riducendo la latenza di rete e migliorando la percezione delle prestazioni.

Questa scelta ha significative implicazioni architetturali. GraphQL offre maggiore efficienza per interfacce mobili intensive di dati ma richiede un’implementazione server-side più complessa. REST fornisce semplicità e un ampio supporto dell’ecosistema, rendendolo una scelta pragmatica per interazioni più semplici.

Integrazione con i sistemi core banking

La connessione di un’app mobile moderna a un legacy Core Banking System (CBS) è una sfida ingegneristica significativa. Questi sistemi monolitici non sono stati progettati per le esigenze di prestazioni o sicurezza di un accesso API diretto e in tempo reale. Una connessione diretta è spesso fragile, lenta e insicura.

Il pattern architetturale più efficace è l’introduzione di uno strato anti-corruzione o middleware. Questo servizio intermedio agisce da traduttore e ammortizzatore, disaccoppiando l’app mobile agile dal CBS rigido e lento.

Questo middleware svolge diverse funzioni critiche:

- Traduzione del protocollo: Converte le chiamate API moderne (REST/GraphQL) in formati legacy che il CBS può processare (es., SOAP, trasferimenti basati su file).

- Trasformazione dei dati: Trasforma i dati dagli schemi complessi del CBS in payload JSON puliti e ottimizzati per il mobile.

- Caching e resilienza: Cachea i dati richiesti frequentemente e non sensibili per ridurre il carico sul CBS e implementa pattern come il Circuit Breaker per gestire i tempi di inattività del CBS senza causare un fallimento a catena nell’app mobile.

Connessione alle reti di pagamento esterne

Un’app di mobile banking deve integrarsi con reti di pagamento esterne come SEPA o Faster Payments. Queste integrazioni richiedono assoluta integrità transazionale per prevenire perdite finanziarie dovute a transazioni duplicate o fallite.

Un design API idempotente è fondamentale, garantendo che se la stessa richiesta viene inviata più volte a causa di problemi di rete, la transazione venga processata esattamente una volta.

Inoltre, l’implementazione di pattern di transazione distribuita come il Saga pattern aiuta a mantenere la coerenza dei dati sia tra i microservizi interni sia con i sistemi esterni. Questo garantisce che un processo multi-step, come un pagamento cross-border, venga completato con successo su tutti i sistemi partecipanti oppure venga correttamente annullato, evitando la corruzione dei dati.

Applicare l’IA per il rilevamento avanzato delle frodi e l’automazione

Oltre alle interfacce conversazionali, l’IA applicata fornisce strumenti potenti e pratici per migliorare la sicurezza e automatizzare processi operativi ad alto costo nelle app di mobile banking. Non si tratta di adozione di tecnologie speculative, ma di sfruttare il machine learning (ML) maturo per risolvere problemi aziendali concreti come la prevenzione delle frodi e la verifica dell’identità.

Un errore comune è integrare un servizio AI di terze parti generico senza considerare le implicazioni architetturali, di privacy dei dati e di governance dei modelli. Una strategia robusta richiede una valutazione attenta dei compromessi tra costruire modelli proprietari e integrare servizi AI esterni, basata sull’appetito di rischio dell’istituzione, sugli asset di dati e sugli obiettivi strategici a lungo termine.

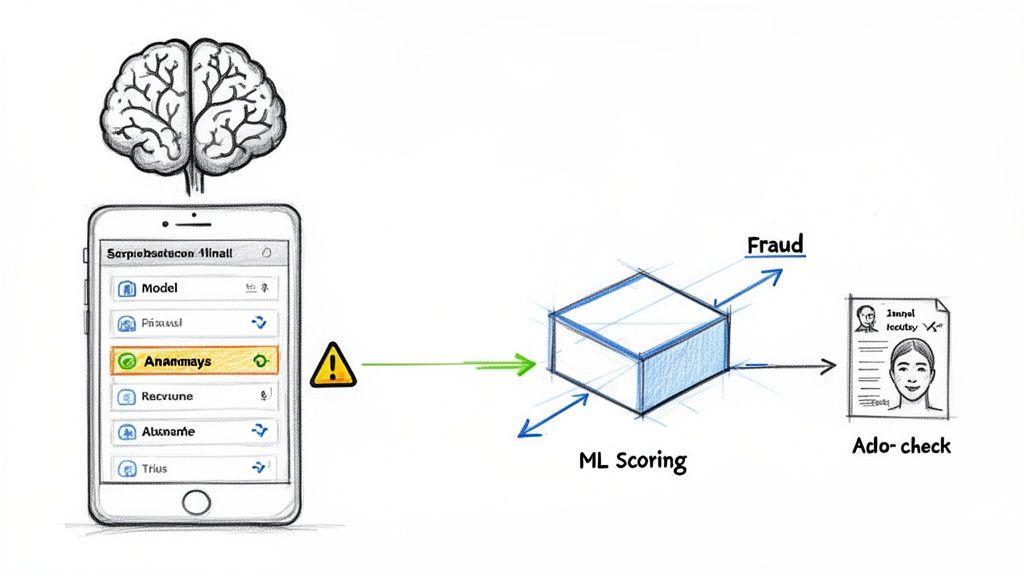

Rilevamento delle frodi in tempo reale con analisi comportamentale

I sistemi legacy di rilevamento delle frodi basati su regole sono sempre meno efficaci contro attacchi sofisticati. I sistemi basati su ML offrono un approccio più dinamico e adattivo, passando dalla logica statica ‘if-then’ a un rilevamento delle anomalie basato sui pattern.

Questi sistemi stabiliscono una baseline comportamentale per ogni utente analizzando un flusso continuo di punti dati:

- Pattern transazionali: Importi tipici delle transazioni, beneficiari e orari del giorno.

- Dati del dispositivo e di geolocalizzazione: I dispositivi, gli indirizzi IP e le posizioni geografiche da cui un utente normalmente opera.

- Navigazione in-app: Pattern biometrici basati su come un utente naviga e interagisce con l’interfaccia dell’applicazione.

Quando una nuova azione si discosta in modo significativo da questa baseline stabilita — come un grande bonifico verso un beneficiario sconosciuto a un orario insolito da un nuovo dispositivo — il sistema può segnalarla in tempo reale per un intervento immediato, bloccando la transazione o inoltrandola per una revisione manuale.

Automazione della verifica dell’identità (ID&V) basata sull’IA

L’onboarding dei clienti è un processo critico per la sicurezza e intensivo dal punto di vista operativo. L’IA offre soluzioni pratiche per automatizzare e rafforzare i workflow di ID&V.

- Elaborazione documentale automatica: I modelli di computer vision possono scansionare ed estrarre dati da documenti d’identità emessi dal governo, verificarne l’autenticità e confrontare le informazioni con quelle fornite dall’utente.

- Rilevamento di liveness: Per prevenire attacchi di spoofing con foto o video, i controlli di liveness richiedono all’utente di eseguire un’azione casuale (ad esempio, girare la testa) per dimostrare la propria presenza fisica.

- Automazione intelligente: I moderni modelli di Elaborazione del Linguaggio Naturale (NLP) possono alimentare chatbot per gestire richieste di assistenza di routine, liberando gli operatori umani per concentrarsi su interazioni complesse e ad alto valore.

Questa automazione è fondamentale per scalare le operazioni, in particolare nei mercati ad alta crescita. La regione Asia Pacifico, ad esempio, dovrebbe avere un mercato del mobile banking di $0,44 miliardi entro il 2025, con un tasso di crescita annuo composto del 15,3%. Cogliere questa opportunità richiede una piattaforma in grado di scalare l’onboarding e l’assistenza in modo sicuro ed efficiente.

Per i responsabili tecnici, la decisione centrale è se sviluppare questi modelli di IA internamente o consumare un’API di terze parti. Costruire fornisce il massimo controllo e personalizzazione ma richiede competenze significative in data science e infrastruttura MLOps. Usare un servizio di terze parti offre un time-to-market più rapido ma crea dipendenza dal fornitore e introduce considerazioni sulla privacy dei dati.

Valutare questi rischi richiede un approccio strutturato. Una valutazione formale, come una dettagliata Checklist sul Rischio e la Privacy dell’IA, può aiutare a identificare potenziali lacune di sicurezza, conformità e governance nell’architettura proposta.

Conclusione: Punti chiave per i leader B2B

Sviluppare un’app mobile banking sicura e resiliente è uno sforzo ingegneristico complesso e multidisciplinare. Per fondatori, CTO e responsabili di prodotto, il successo dipende da un pensiero architetturale pragmatico e orientato al lungo termine. La qualità del prodotto digitale finale riflette direttamente le decisioni strategiche prese prima dell’inizio dello sviluppo.

Un’applicazione sicura, conforme e scalabile è il risultato di scelte di design deliberate che integrano sicurezza e privacy come requisiti non funzionali fondamentali. Questa è l’essenza di una filosofia privacy by design.

Principi architetturali fondamentali

Per passare dal concetto a un prodotto leader di mercato è necessaria una chiara comprensione del panorama tecnico e normativo. Ottimizzazioni a breve termine che privilegiano la velocità rispetto alla stabilità portano inevitabilmente a rischi aziendali inaccettabili, da violazioni dei dati a sanzioni regolamentari.

I punti chiave includono:

- L’architettura è strategia: La scelta tra nativo e cross-platform, o tra monolite e microservizi, è una decisione aziendale che determina le prestazioni future, la scalabilità e il costo totale di proprietà.

- La conformità è codice: Regolamenti come GDPR e DORA devono essere tradotti in requisiti ingegneristici concreti, implementati tramite pattern architetturali auditabili e test automatici di resilienza.

- La sicurezza non è negoziabile: Una strategia di difesa in profondità è l’unico approccio valido. Questo include crittografia end-to-end, pinning dei certificati, archiviazione sicura sul dispositivo e robusta offuscazione del codice.

In ultima analisi, costruire app di mobile banking robuste richiede una profonda e pratica comprensione dell’ingegneria del software moderna, dell’ambiente normativo e del particolare panorama delle minacce del settore finanziario. È una sfida a livello di sistema che richiede un approccio olistico guidato da esperti.

Eseguire con successo questa visione richiede un partner tecnico in grado di tradurre gli obiettivi strategici in un prodotto digitale sicuro, conforme e affidabile, progettato per il lungo termine.

Da Devisia, realizziamo prodotti digitali affidabili e sistemi abilitati all’IA con un focus su architettura pragmatica e manutenibilità a lungo termine. Forniamo la competenza tecnica per affrontare queste sfide e offrire valore aziendale reale. Scopri come possiamo aiutarti a realizzare il tuo prossimo prodotto digitale.