Per molto tempo, l’outsourcing IT è stato visto come poco più di una mossa per tagliare i costi. Questa visione è pericolosamente superata. Oggi, per qualsiasi leader tecnico serio, è una risposta strategica alle immense pressioni del costruire e scalare un’azienda moderna.

Perché l’outsourcing intelligente è una necessità strategica

Quando fondatori, CTO e responsabili IT sentono la parola “outsourcing,” spesso immaginano di delegare attività banali per risparmiare qualche soldo. Questo coglie del tutto il punto. La verità è che costruire un’azienda guidata dalla tecnologia è diventato incredibilmente complesso.

Il problema non riguarda più solo il budget. È un insieme di sfide critiche che possono bloccare la crescita di un’azienda e indebolirne il vantaggio competitivo.

I problemi principali che guidano l’ITO moderno

Le aziende stanno combattendo alcune battaglie persistenti che i soli team interni spesso faticano a vincere:

- La carenza di talenti specializzati: Trovare, assumere e trattenere esperti in ambiti di nicchia come sistemi di AI, cybersecurity o architetture cloud moderne è una lotta costante. La competizione per i migliori talenti è feroce e il ciclo di assunzione può sembrare infinito.

- L’intensa pressione per innovare rapidamente: La tecnologia si muove velocemente. Integrare nuovi strumenti, come i large language model (LLM) o l’advanced data analytics, richiede una velocità e una profondità di competenze che possono facilmente sovraccaricare un team interno già impegnato.

- La necessità di operazioni snelle: Ogni organizzazione deve concentrare le proprie energie sulla missione principale. Distogliere i tuoi migliori ingegneri dallo sviluppo prodotto per gestire l’infrastruttura o sistemare sistemi legacy è un autogol strategico. Li impedisce di creare vero valore di business.

Un approccio ingenuo tratta l’outsourcing come una semplice transazione—assumere braccia temporanee per un singolo progetto. Questo porta quasi sempre a sistemi frammentati, debito tecnico e a un rapporto con il fornitore che richiede una gestione costante e diretta.

Ripensare l’outsourcing come soluzione strategica

Un ingaggio di ITO IT outsourcing ben strutturato affronta questi problemi di petto. È un passaggio da una mentalità orientata prima ai costi a una orientata prima al valore. Non stai solo comprando ore; stai costruendo una partnership per raggiungere obiettivi strategici specifici. Si tratta di attingere a un bacino globale di talenti—una strategia fondamentale per le aziende di maggior successo al mondo.

In effetti, il tasso di adozione tra le grandi corporation è sorprendente. Un impressionante 92% delle 2.000 aziende più grandi del mondo esternalizza già i propri servizi IT. Questa non è una tendenza; è una strategia portante per affrontare la complessità digitale. Puoi leggere di più sul panorama globale dell’IT outsourcing per vedere quanto sia diffuso.

In definitiva, l’outsourcing di successo significa guadagnare un alleato strategico. Significa trovare un partner che porti una mentalità di prodotto e disciplina tecnica, aiutandoti ad accelerare la tua roadmap mentre il tuo team centrale si concentra sul lavoro mission-critical. È così che prendi decisioni tecniche ad alto rischio e vinci in un mercato competitivo.

Scegliere il modello giusto di IT outsourcing

Scegliere il modello giusto di IT outsourcing (ITO) non è solo una decisione di procurement; è una decisione strategica. Per farlo bene, devi andare oltre le definizioni da manuale e comprendere i compromessi pratici.

La decisione si riduce davvero a due livelli: dove si trova il tuo partner e come strutturi il lavoro stesso.

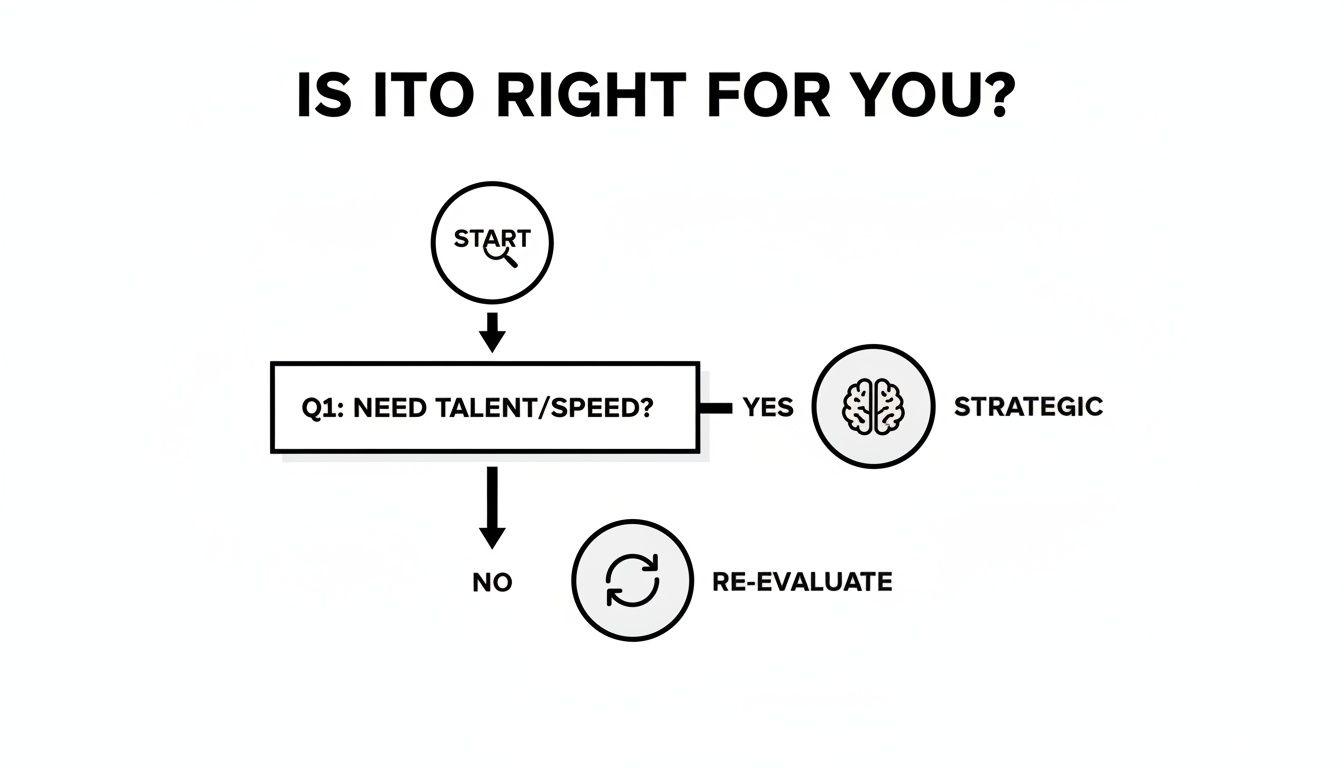

Questo diagramma decisionale ti offre un modo rapido per capire al volo se l’ITO sia davvero la scelta giusta in base alle tue esigenze principali di talenti e velocità.

Come mostra il diagramma di flusso, quando il tuo driver principale è trovare talenti specializzati o semplicemente rilasciare più velocemente, l’ITO smette di essere una tattica di taglio dei costi e diventa un vero abilitatore strategico.

Modelli geografici: onshore, nearshore e offshore

Il primo pezzo del puzzle è la geografia. Questa influenza direttamente i costi, la cadenza di comunicazione e la qualità della collaborazione. Ogni opzione ha il suo insieme di compromessi.

- Onshore: Significa collaborare con una società nel tuo stesso Paese. Ottieni la massima sovrapposizione di fusi orari e nessun attrito culturale, ma è quasi sempre l’opzione più costosa. Ha senso per progetti che richiedono incontri in presenza costanti o che coinvolgono dati sensibili soggetti a rigide leggi nazionali.

- Nearshore: In questo caso, collabori con un partner in un Paese vicino o con una differenza di orario di poche ore—pensa a un’azienda del Regno Unito che lavora con un team nell’Europa dell’Est. Il nearshoring è spesso il punto ottimale, bilanciando risparmi significativi con una buona comunicazione, poiché gli orari di lavoro si sovrappongono ancora e un volo rapido è gestibile.

- Offshore: Questo implica lavorare con un provider in un Paese lontano, spesso dall’altra parte del mondo. Un’azienda statunitense che collabora con un team in Asia è un esempio classico. L’offshore offre i maggiori vantaggi in termini di costi, ma richiede processi solidissimi per il lavoro asincrono. Senza di essi, le differenze culturali e la mancanza di collaborazione in tempo reale possono far deragliare rapidamente un progetto.

Strutture principali di ingaggio

Una volta chiarito il “dove”, devi decidere il “come”. Il modello di ingaggio determina il tuo livello di controllo, la struttura dei costi e la natura stessa della tua relazione con il partner.

L’errore più comune è forzare un progetto nel modello di ingaggio sbagliato—per esempio, usare lo staff augmentation per un’implementazione di prodotto complessa che richiede una proprietà condivisa e profonda. Questo disallineamento porta inevitabilmente a aspettative non corrisposte, scope creep e a un ingaggio fallito.

Questo non è solo un dettaglio contrattuale; definisce come un team esterno si inserisce nella tua organizzazione. Per un approfondimento sul più ampio mondo dell’outsourcing, potresti trovare utile questa guida: La guida definitiva all’outsourcing dello sviluppo software.

Ecco le tre strutture principali per ITO IT outsourcing che incontrerai:

Confronto tra i modelli di ingaggio dell’IT outsourcing

Scegliere tra questi modelli significa capire su cosa stai ottimizzando—controllo, costi, flessibilità o partnership di lungo termine. La tabella seguente analizza le differenze principali per aiutarti ad allineare il modello ai tuoi obiettivi strategici.

| Modello | Ideale per | Livello di controllo | Struttura dei costi | Caso d’uso tipico |

|---|---|---|---|---|

| Staff Augmentation | Colmare specifiche lacune di competenze o esigenze di breve termine | Alto (gestione diretta) | Time & Materials (per ora/giorno) | Aggiungere un frontend developer specifico a un team di progetto esistente. |

| Basato su progetto | Progetti con un ambito fisso e ben definito | Basso (il fornitore gestisce l’esecuzione) | Prezzo fisso | Realizzare un sito web marketing standard o una piccola app autonoma. |

| Dedicated Team | Progetti di lungo termine, sviluppo di nuovi prodotti | Medio (gestione collaborativa) | Canone mensile (per team) | Costruire ed evolvere un prodotto software core o un MVP da zero. |

Ogni modello serve a uno scopo diverso. La chiave è evitare una logica valida per tutti e abbinare il modello al lavoro da svolgere. Guardiamoli più da vicino.

1. Staff Augmentation Questo è l’approccio più tattico. In sostanza, stai “noleggiando” sviluppatori per colmare specifiche lacune di competenze nel tuo team. Questi ingegneri riportano direttamente ai tuoi manager e lavorano fianco a fianco con le tue persone.

È perfetto per esigenze a breve termine, come rispettare una scadenza su un progetto con un backlog chiaro, oppure quando hai bisogno di competenze di nicchia senza l’overhead di lungo periodo di un’assunzione a tempo pieno. Il rischio? Queste persone spesso si sentono più come contractor che come membri del team, e questo può limitare il loro legame con la visione di lungo periodo del tuo prodotto.

2. Modello basato su progetto Questo modello è pensato per progetti con ambito, tempistiche e budget chiaramente definiti. Consegni i requisiti al tuo partner, che si assume la piena responsabilità di gestire il processo e consegnare il prodotto finito.

Può funzionare bene per attività autonome, come un nuovo sito web o un modulo applicativo specifico. Lo svantaggio è la sua rigidità. Questo modello si adatta poco a prodotti innovativi in cui prevedi che i requisiti evolvano man mano che impari di più sul mercato e sugli utenti.

3. Dedicated Team Con un dedicated team, il tuo partner fornisce un team completo e cross-funzionale che lavora esclusivamente sul tuo progetto nel lungo periodo. Questo team diventa un’estensione della tua organizzazione, profondamente integrata nella strategia di prodotto e nella roadmap.

È il modello ideale per costruire un nuovo prodotto da zero, modernizzare un sistema core o guidare l’innovazione continua. Favorisce un senso di proprietà condivisa e di vera partnership, rendendolo una scelta strategica potente. Questo approccio ha più in comune con l’apertura di un nuovo ufficio remoto che con l’outsourcing tradizionale. È una decisione architetturale di lungo termine, molto simile alla scelta di un provider cloud—a tema che trattiamo nella nostra guida sui compromessi tra infrastruttura on-premise e cloud.

Bilanciare i vantaggi e i rischi intrinseci

L’IT outsourcing viene spesso presentato come un semplice compromesso tra costi e controllo. Questa è un’immagine pericolosamente incompleta. Una partnership di successo non consiste nel trovare il fornitore più economico; consiste nel navigare le vere opportunità e i rischi che derivano dal costruire sistemi con un team esterno.

I vantaggi vanno ben oltre il bilancio. Un partner strategico di outsourcing ti dà accesso a un bacino globale di talenti, portando competenze specialistiche—come l’ingegneria AI/ML o la cybersecurity avanzata—difficili e costose da trovare, figuriamoci da assumere.

Questo accesso accelera direttamente la tua roadmap. Invece di una ricerca di mesi per un singolo ingegnere, puoi avere un intero team operativo in poche settimane. Il tuo team centrale viene liberato dalla manutenzione e dal peso operativo, permettendogli di concentrarsi sul lavoro strategico che fa davvero crescere l’azienda.

I vantaggi strategici di un ITO ben gestito

Se fatto bene, l’outsourcing è una leva di crescita, non solo una correzione operativa. I veri vantaggi sono strategici.

- Time-to-market accelerato: Assembla team con esattamente le competenze di cui hai bisogno per costruire, testare e lanciare prodotti più velocemente di quanto potresti fare da solo.

- Accesso a competenze specialistiche: Attingi a esperti in architetture digitali moderne, sistemi AI o framework di compliance di nicchia come DORA senza l’overhead di un’assunzione permanente.

- Maggiore focus strategico: Lascia che i tuoi team core di prodotto e ingegneria si concentrino sull’innovazione, affidando le complessità operative a un partner dedicato.

Questa non è più una strategia di nicchia. Le statistiche mostrano che il 76% del lavoro IT è oggi erogato tramite modelli esterni o di terze parti. È un chiaro segnale di quanto profondamente l’outsourcing sia intrecciato nella tecnologia moderna. Puoi esplorare ulteriori approfondimenti sulle statistiche dell’outsourcing per vedere quanto ciò sia diventato diffuso.

Le insidie di un approccio ingenuo

Ma per ogni storia di successo, esistono esempi ammonitori. Un approccio ingenuo, guidato solo dalla ricerca del prezzo più basso, è una ricetta per il fallimento a lungo termine. I rischi sono sottili e possono paralizzare un’azienda se ignorati.

Il rischio più pericoloso non è un singolo evento, ma una graduale erosione di qualità e controllo. Una cattiva scelta del fornitore può portare a sistemi fragili e mal architettati che diventano un peso tecnico e finanziario per anni a venire.

Questi pericoli raramente si manifestano da un giorno all’altro. Si insinuano, comparendo prima come piccole frustrazioni per poi degenerare in problemi gravi.

- Vendor lock-in e rischio IP: Un partner che costruisce sistemi opachi o non garantisce nel contratto un trasferimento pulito della proprietà intellettuale può tenere in ostaggio le tue operazioni. Se non hai il pieno controllo del tuo codice sorgente, hai perso la tua autonomia.

- Silos di comunicazione e disallineamento culturale: Una comunicazione scadente e profonde differenze culturali portano a malintesi, ritardi accumulati e a un prodotto finale che manca completamente il bersaglio.

- Costi nascosti e ampliamento incontrollato dell’ambito: Quel prezzo iniziale basso è spesso un miraggio. Costi infrastrutturali non previsti, licenze di strumenti di terze parti e continui cambi di scope possono far lievitare il conto finale ben oltre il budget previsto.

- Erosione della conoscenza istituzionale: Se fai troppo affidamento su un team esterno senza un solido processo di trasferimento della conoscenza, alla fine avrai un team interno che non comprende più i propri sistemi. Questo crea enormi rischi a lungo termine.

In definitiva, tutti questi rischi puntano a una cosa: la necessità di un partner trasparente. Il successo dipende dal trovare un’azienda che consideri la mitigazione del rischio non come una casella da spuntare, ma come una parte fondamentale della propria architettura e governance.

Costruire un quadro per la governance e la sicurezza

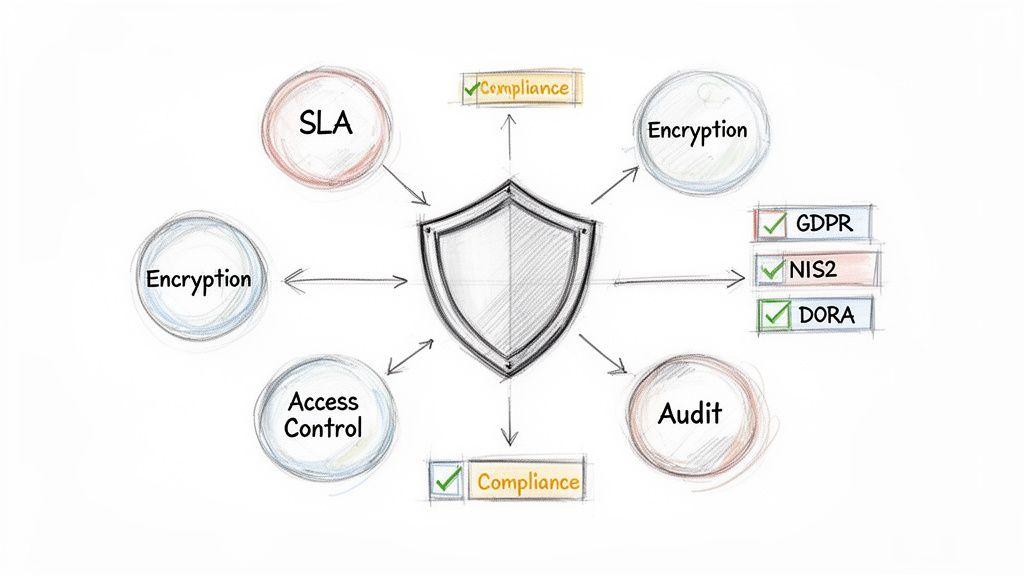

L’outsourcing senza una governance solida non è una strategia; è un invito al fallimento. Una partnership di successo per ITO IT outsourcing si fonda su un framework che integra responsabilità e sicurezza nell’impegno fin dal primo giorno. Non si tratta di aggiungere controlli in un secondo momento. Si tratta di costruire un sistema in cui trasparenza e responsabilità fanno parte dell’architettura.

L’inserimento di un team esterno aggiunge complessità in termini di dati, conformità e prestazioni. Una semplice stretta di mano è ingenua e espone la tua azienda a enormi rischi, dalle violazioni dei dati al completo deragliamento del progetto. Un vero framework di governance è la tua prima e migliore linea di difesa.

Redigere Service Level Agreement significativi

Il Service Level Agreement (SLA) è la spina dorsale della tua governance. Gli SLA vaghi sono inutili. Devono contenere metriche specifiche e misurabili che contino davvero per la tua azienda. Questo documento è il punto in cui trasformi le aspettative in promesse contrattuali.

Un SLA solido deve definire chiaramente:

- Disponibilità del sistema e uptime: Specifica la percentuale esatta di uptime (ad esempio, 99,9%) e le penali in caso di mancato raggiungimento.

- Tempi di risposta e di risoluzione: Non trattare tutti i problemi allo stesso modo. Un bug critico potrebbe richiedere una risposta entro un’ora e una correzione entro quattro ore, mentre un problema minore può attendere 24 ore.

- Metriche di performance: Includi benchmark reali come i tempi di caricamento delle pagine o la latenza delle API sotto specifici carichi di traffico.

- Risposta agli incidenti di sicurezza: Delinea il playbook esatto per una violazione della sicurezza: chi viene avvisato, con quale rapidità e quali passaggi sono obbligatori.

Un partner che si oppone a SLA dettagliati e basati su metriche è un segnale d’allarme. I veri partner accolgono con favore la responsabilità. È così che dimostrano il proprio valore e costruiscono fiducia.

Implementare la ‘Privacy by Design’ fin dal primo giorno

La privacy non è una funzionalità da aggiungere alla fine di un progetto. È una mentalità architetturale, ed è non negoziabile quando lavori con un partner in outsourcing. Significa costruire sistemi in cui la protezione dei dati è l’impostazione predefinita.

Questo richiede un approccio molto deliberato:

- Minimizzazione dei dati: Il partner dovrebbe avere accesso solo al minimo assoluto di dati necessario per svolgere il proprio lavoro. Anonimizza o pseudonimizza tutto ciò che puoi.

- Crittografia end-to-end: Tutti i dati devono essere crittografati, punto. Ciò vale sia in transito (usando protocolli come TLS 1.3) sia a riposo (usando standard come AES-256). Questo copre database, backup e tutte le comunicazioni.

- Controlli di accesso rigorosi: Applica il principio del privilegio minimo. Un engineer dovrebbe avere accesso solo al codice e ai dati pertinenti alla sua attività specifica. Verifica regolarmente questi diritti e revocali immediatamente quando un ruolo cambia.

Questi modelli non sono solo buone idee; sono fondamentali per mitigare il rischio e costruire un sistema su basi di sicurezza.

Garantire la conformità normativa e di sicurezza

I tuoi obblighi di conformità non scompaiono quando esternalizzi. Rimani comunque il titolare del trattamento dei dati e, in ultima analisi, sei responsabile del rispetto della legge. Il tuo partner è un responsabile del trattamento, ed è tuo compito assicurarti che soddisfi gli stessi standard che segui tu.

Le principali aree di conformità da mettere sotto controllo includono:

- GDPR: Se tratti dati di residenti nell’UE, il tuo partner deve dimostrare di essere pienamente conforme al GDPR. Questo include avere processi chiari per le richieste di accesso da parte degli interessati (DSAR) e per il diritto all’oblio.

- NIS2 e DORA: Per le aziende che operano in settori critici dell’UE o nel settore finanziario, queste normative richiedono una cybersecurity e una resilienza rigorose. Il tuo partner deve disporre di processi dimostrabili per la segnalazione degli incidenti, la gestione del rischio e la sicurezza di terze parti.

- Audit regolari: La governance senza verifica è solo speranza. Pianifica audit regolari di performance e sicurezza, condotti dal tuo team o da una terza parte fidata, per confermare che il partner stia rispettando le regole.

Orientarsi tra questi requisiti è essenziale per qualsiasi leader. Per uno sguardo più approfondito, potrebbe esserti utile la nostra guida su software di governance, risk e compliance. Stabilendo regole chiare e una responsabilità condivisa, trasformi il rapporto da semplice contratto a vera partnership strategica.

La tua checklist per selezionare un partner strategico

Scegliere un partner è la decisione più importante che prenderai in qualsiasi impegno di ITO IT outsourcing. Non si tratta di trovare un fornitore. Si tratta di trovare un alleato che si assumerà il risultato insieme a te.

Una valutazione superficiale focalizzata sul prezzo più basso è una strada diretta verso debito tecnico, frustrazione e progetti falliti. Per fare la scelta giusta, devi andare più a fondo e cercare prove tangibili di competenza, professionalità e affinità culturale. Questa checklist è pensata per aiutarti a fare proprio questo.

Competenza tecnica e filosofia architetturale

La filosofia tecnica di un fornitore è molto più rivelatrice dell’elenco di framework sul suo sito web. Devi cercare un team che ragioni in termini architetturali, dando priorità alla salute a lungo termine del sistema rispetto a soluzioni rapide nel breve periodo.

Fai spiegare loro come affrontano la progettazione del sistema.

- Chiedi diagrammi architetturali: Richiedi esempi anonimizzati di lavori precedenti. Mostrano una struttura pulita e logica? Oppure sono un groviglio difficile da seguire?

- Valuta i loro standard di qualità del codice: Non accontentarti di “scriviamo codice pulito”. Chiedi di vedere campioni di codice reali. Cerca formattazione coerente, commenti chiari e una solida padronanza dei pattern di progettazione consolidati.

- Discuti il loro approccio alla semplicità: Un grande partner combatte attivamente la complessità inutile. Dovrebbero essere in grado di giustificare ogni scelta tecnologica e spiegare i compromessi che hanno considerato.

Maturità dei processi e ciclo di sviluppo

Un processo maturo è ciò che separa un’azienda di ingegneria professionale da un insieme informale di freelance. È la spina dorsale operativa che garantisce prevedibilità, qualità e comunicazione chiara.

Un partner con processi immaturi si affida al lavoro eroico dei singoli per portare a termine le attività. Questo non è mai sostenibile e porta sempre a burnout, scadenze mancate e qualità estremamente incoerente. Cerca un team che lavori con un sistema ripetibile e ben definito.

Approfondisci il loro ciclo di sviluppo:

- Come gestiscono i requisiti? Devi vedere un processo di discovery strutturato, non solo una vaga promessa di costruire qualsiasi cosa tu chieda.

- Com’è davvero il loro ciclo di feedback? Organizzano demo regolari? Come raccolgono e integrano i feedback? Il ciclo deve essere stretto e costante.

- Come gestiscono il trasferimento della conoscenza? Un partner strategico pianifica la documentazione fin dal primo giorno. Lavora per prevenire i silos di conoscenza e garantire che il tuo team possa assumere la piena responsabilità in seguito. Proteggere questa conoscenza è anche una questione legale. Per saperne di più, consulta il nostro articolo sul perché ti serve un modello completo di accordo di riservatezza.

Postura di sicurezza e track record di conformità

Quando esternalizzi, concedi a un partner accesso ai tuoi sistemi e, spesso, a dati sensibili. La loro postura di sicurezza non è una funzionalità; è un requisito fondamentale.

Devi verificare il loro impegno per la sicurezza con prove concrete, non solo promesse.

- Richiedi certificazioni di sicurezza: Chiedi se possiedono certificazioni come ISO 27001 o se hanno superato audit SOC 2. Pur non essendo una soluzione miracolosa, indicano un impegno formale verso le best practice di sicurezza.

- Esamina la loro esperienza in ambito compliance: Chiedi esempi specifici di come hanno aiutato i clienti a rispettare normative come GDPR, NIS2 o DORA. Dovrebbero essere in grado di parlare con disinvoltura di data residency, crittografia e risposta agli incidenti. Mentre formalizzi la tua governance, è anche fondamentale sapere come scegliere società di IT audit per verificare in modo indipendente le dichiarazioni di sicurezza di un partner.

In definitiva, il tuo obiettivo è trovare un team che si consideri un custode a lungo termine del successo del tuo prodotto, non solo un gruppo di contractor pagati per scrivere codice.

La tua guida a una transizione e un onboarding fluidi

Firmare il contratto è solo l’inizio. Una partnership di successo comincia davvero con il passaggio di consegne, e una transizione gestita male può uccidere lo slancio ancora prima che inizi.

L’obiettivo non è solo trasferire attività. È integrare il tuo nuovo partner di ITO IT outsourcing in modo che funzioni come un’estensione senza soluzione di continuità del tuo team, pronto a contribuire in modo significativo fin dal primo giorno.

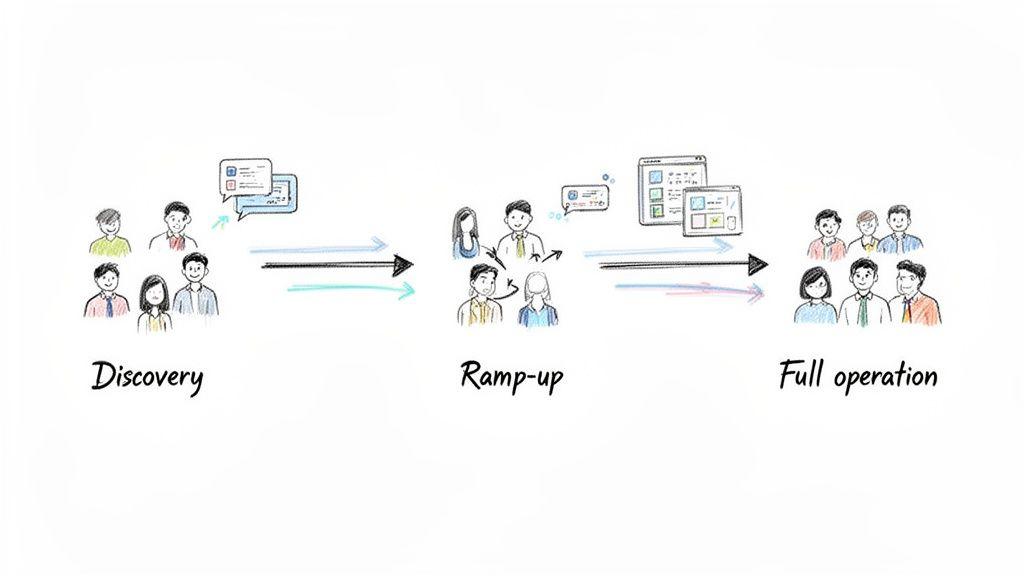

Questo non accade per caso. Un approccio metodico e suddiviso in fasi, che va dalla discovery iniziale alla piena operatività, è ciò che separa un avvio rapido da settimane di attriti frustranti.

Un playbook a fasi per l’integrazione

Un passaggio di consegne caotico, “tutto in una volta”, è una ricetta per il fallimento. Sovraccarica tutti e garantisce che la conoscenza critica venga persa. Un approccio strutturato e suddiviso in fasi è imprescindibile.

Ecco una semplice struttura in tre parti che funziona:

-

Discovery iniziale e trasferimento della conoscenza: Questa è la base. Il tuo partner dovrebbe guidare sessioni approfondite per assorbire non solo la documentazione tecnica, ma anche le regole non scritte, il contesto di business e il perché dietro il tuo prodotto.

-

Configurazione degli strumenti e dell’ambiente: La vera integrazione avviene negli spazi digitali condivisi. Questo significa fornire accesso controllato a repository di codice come Git, board di progetto come Jira e canali di comunicazione come Slack. Ruoli e permessi devono essere chiarissimi per mantenere la sicurezza ed evitare confusione.

-

Ramp-up e sprint iniziali: Il nuovo team non dovrebbe essere buttato subito nella mischia. Dovrebbe iniziare con attività più piccole e ben definite per familiarizzare con la codebase e con il tuo ritmo di sviluppo. Questo ramp-up controllato costruisce fiducia e ti consente di correggere la rotta in anticipo.

L’errore più grande nell’onboarding è presumere che la documentazione tecnica sia sufficiente. Il vero trasferimento della conoscenza consiste nella condivisione del contesto: la visione del prodotto, i compromessi architetturali del passato e i punti dolenti dei clienti. Un partner che non chiede queste informazioni non sta ragionando a sufficienza in profondità.

Definire i ruoli e costruire un solo team

Perché un team in outsourcing riesca davvero a ottenere risultati, deve sentirsi parte della missione principale. Questo richiede molto più di un brief di progetto; richiede ruoli chiari, responsabilità definite e uno sforzo intenzionale per creare una cultura unica e unificata.

Questo significa definire esplicitamente chi è responsabile di cosa.

- Chi è il Product Owner? Deve esserci un’unica fonte di verità per requisiti e priorità. Nessuna ambiguità.

- Chi è il referente tecnico? Un lead designato su entrambi i lati garantisce che le decisioni architetturali siano coerenti e non divergano.

- Quali sono i protocolli di comunicazione? Stabilisci daily stand-up, demo settimanali e canali chiari per le domande ad hoc. È così che si prevengono i silos prima che si formino.

Quando investi in una transizione metodica e in ruoli chiari, vai oltre una semplice relazione con un fornitore. Crei un’unità coesa focalizzata su un obiettivo condiviso, che si tratti di portare un nuovo prodotto sul mercato o di modernizzare un sistema critico. Lo sforzo iniziale ripaga molte volte in termini di velocità, qualità e di una partnership più resiliente.

Domande Frequenti sull’Outsourcing IT

Anche con un piano solido, alcune domande chiave emergono sempre quando i leader tecnici valutano una partnership di ITO IT outsourcing. Ecco alcune risposte dirette alle preoccupazioni più comuni che sentiamo.

Come posso proteggere la mia proprietà intellettuale quando affido in outsourcing?

Proteggere la tua IP non è solo una casella da spuntare; è una parte fondamentale della partnership. È un mix di accordi legali chiari, controlli tecnici intelligenti e della scelta di un partner che rispetti ciò che hai costruito.

- Il livello legale: Il tuo Master Services Agreement (MSA) e il Non-Disclosure Agreement (NDA) sono il punto di partenza. Questi documenti devono essere chiarissimi: tutta la proprietà intellettuale creata per te, durante l’incarico, appartiene a te. Nessuna ambiguità, nessuna eccezione.

- Il livello tecnico: Devi mantenere sempre il controllo ultimo della tua infrastruttura e del codice sorgente. Il tuo partner ha bisogno di accesso, ma deve essere basato sui ruoli e limitato—mai chiavi amministrative complete del regno.

- Il livello umano: Lavora con un partner che sollevi per primo questo tema. Un’azienda affidabile sarà proattiva riguardo alla propria sicurezza interna, avrà una comprovata esperienza e ti guiderà nel proprio processo di protezione dei tuoi asset.

Un partner che diventa evasivo sulla proprietà della IP o cerca di annacquare il linguaggio in un contratto ti sta mostrando chi è. I veri partner lo capiscono: la tua IP è il tuo business, e il loro compito è proteggerla con la stessa determinazione con cui lo fai tu.

Quali sono i costi nascosti più comuni nell’outsourcing?

I costi nascosti che fanno più male raramente derivano dalla tecnologia. Derivano da uno scope mal definito e da una project management debole.

Lo vediamo continuamente: il “scope creep” fuori controllo trasforma costi prevedibili in un treno impazzito di addebiti orari. Poi ci sono i costi a sorpresa per licenze di terze parti o infrastrutture che pensavi fossero incluse.

Ma il costo nascosto più grande? Il tempo che i tuoi senior interni sprecano a gestire un fornitore disorganizzato o sotto-performante. Questo frena l’intera roadmap. L’unico modo per evitarlo è insistere su un partner che richieda una fase di discovery approfondita, offra prezzi trasparenti e all-inclusive e definisca chiaramente lo scope prima che venga scritta anche una sola riga di codice.

È meglio scegliere una grande azienda o un partner specializzato?

Dipende da ciò di cui hai davvero bisogno. Stai cercando scala o un vero partner?

Le grandi società di outsourcing offrono una presenza globale enorme e possono mettere a disposizione molte persone per risolvere un problema. Ma quella scala spesso comporta burocrazia, processi rigidi e il rischio che il tuo progetto venga affidato a un team junior.

Un partner più piccolo e specializzato, invece, di solito ti dà accesso diretto ai suoi talenti senior. Ottieni un incarico più mirato e agile e un team investito nel successo del tuo prodotto, non solo nel chiudere un ticket. Per le aziende che hanno bisogno di software custom di alta qualità e di una mentalità pragmatica, product-first, una società specializzata offre quasi sempre più valore.

In definitiva, la scelta giusta non riguarda il numero di persone. Valuta un potenziale partner in base alla sua esperienza pertinente, alla sua filosofia architetturale e al fatto che si senta come un’estensione del tuo team.

Pronto a superare la teoria e costruire un prodotto digitale su cui poter contare? Devisia è specializzata nel trasformare la visione di business in software scalabile, manutenibile e in sistemi abilitati all’AI. Agiamo come partner tecnico di lungo periodo, fornendo la mentalità di prodotto e la disciplina ingegneristica di cui hai bisogno per avere successo.