Quando senti parlare di “governance, risk, and compliance software”, o software GRC, è facile disinteressarsi. Il termine suona come se appartenesse a una sala riunioni, non a uno stand-up tecnico. Ma per CTO, product leader e engineering manager, il software GRC è uno strumento critico per tradurre regole astratte in sistemi tecnici concreti e verificabili.

Il problema centrale è che senza un approccio sistematico il lavoro di compliance si frammenta in fogli di calcolo, documenti scollegati e interminabili thread email. Questo non è solo inefficiente; crea un rischio operativo significativo. Una piattaforma GRC fornisce la soluzione: un sistema strutturato per gestire questa complessità, spostando la governance dal caos manuale al controllo automatizzato.

Una definizione architetturale del software GRC

Per ingegneri e product manager, il software GRC viene spesso presentato come una soluzione aziendale monolitica, avvolta in gergo di marketing. Una definizione architetturale più pragmatica è molto più utile: il software GRC è un sistema per operationalizzare regole aziendali, politiche e controlli attraverso l’architettura tecnica di un’organizzazione.

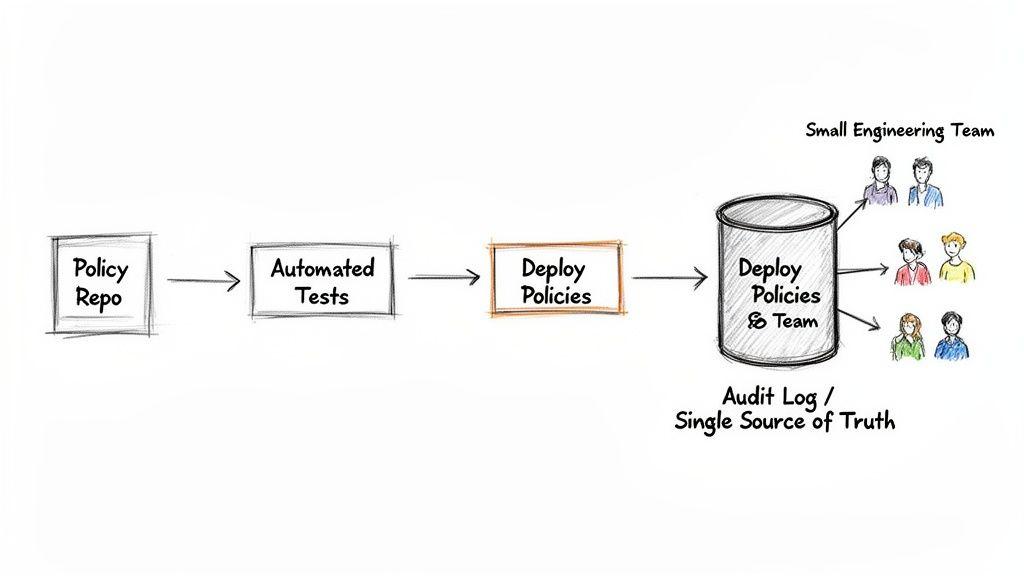

Pensalo come una pipeline CI/CD, ma per la governance. Invece di distribuire codice, distribuisci, testi e monitorizzi le politiche e i controlli che governano i tuoi sistemi.

Questa cornice è importante. Trasforma il GRC da uno strumento passivo di reporting a un componente architetturale attivo, collegando le politiche di alto livello ai controlli tecnici specifici che i team di ingegneria costruiscono e mantengono.

Il problema: sistemi scollegati e lavoro manuale

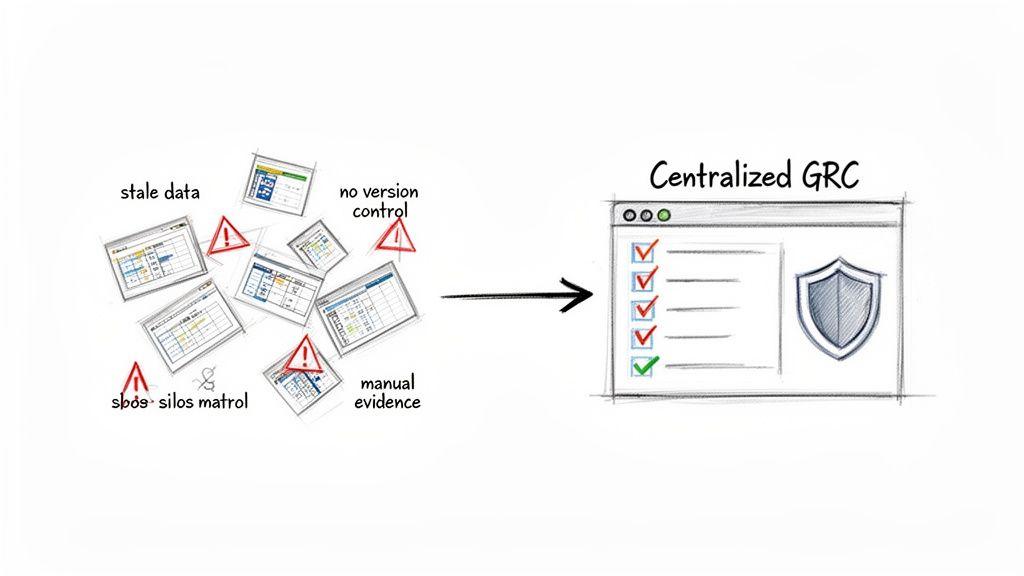

Senza un sistema centrale, il lavoro di governance degrada rapidamente in un caos di fogli di calcolo, documenti condivisi e catene di email infinite. Questo non è solo inefficiente; è un difetto architetturale critico. I dati diventano obsoleti, il controllo delle versioni è inesistente e la preparazione per gli audit si trasforma in una frenetica esercitazione manuale che distoglie gli ingegneri senior dal lavoro che genera valore.

Una piattaforma GRC dedicata crea una single source of truth. Traduce regolamenti complessi come GDPR, NIS2 o DORA in dati strutturati, mappandoli ai sistemi specifici, ai controlli e ai responsabili incaricati dell’implementazione. Questo crea una traccia chiara e verificabile dalla politica alla prova.

Questo approccio strutturato è un elemento fondamentale per scalare le operazioni in modo responsabile, specialmente in settori regolamentati come finanza o sanità. Si tratta di costruire un prodotto digitale affidabile, non solo funzionale.

Funzioni chiave per i team tecnici

Dal punto di vista pratico, una piattaforma GRC offre diverse funzioni critiche che beneficiano direttamente i team di ingegneria e prodotto. Ti fornisce un framework per gestire i rischi legati a nuove funzionalità, servizi di terze parti o regolamentazioni in cambiamento—proattivamente, non reattivamente.

Una piattaforma GRC efficace aiuta i tuoi team a:

- Automatizzare la raccolta delle evidenze: invece di prendere manualmente screenshot o esportare log, la piattaforma si integra con il tuo stack tecnologico—AWS, Azure, Jira, GitHub—per raccogliere automaticamente le prove di conformità.

- Snellire gli audit: quando arrivano gli auditor, le evidenze sono già organizzate, collegate ai controlli rilevanti e memorizzate centralmente. Questo riduce drasticamente il tempo che gli ingegneri passano lontano dallo sviluppo del prodotto.

- Standardizzare le valutazioni del rischio: la piattaforma impone una metodologia coerente per valutare il rischio. Questo garantisce che ogni team utilizzi gli stessi criteri e lo stesso linguaggio per descrivere, misurare e dare priorità alle minacce, da una vulnerabilità di codice a una dipendenza di terze parti.

- Migliorare la visibilità: dashboard forniscono una vista in tempo reale della tua postura di conformità, segnalando lacune di controllo o rischi emergenti prima che diventino incidenti critici.

In ultima analisi, il software GRC è una scelta architetturale che supporta resilienza e manutenibilità a lungo termine. Per saperne di più sui driver normativi alla base di questa esigenza, puoi esplorare il nostro articolo sul Data Governance Act dell’UE.

Cosa c’è dentro una piattaforma GRC? Capacità architetturali di base

Sebbene il concetto di “single source of truth” sia utile, il suo vero valore si realizza attraverso le sue funzioni specifiche. Una moderna piattaforma di governance, risk e compliance non è un’applicazione monolitica; è una raccolta di moduli integrati che traducono le politiche di alto livello in azioni tracciabili per i team di ingegneria e prodotto.

Per qualsiasi leader tecnico, comprendere questi pilastri fondamentali è cruciale per la selezione e l’implementazione. L’obiettivo è adottare un framework GRC che migliori i flussi di lavoro dell’ingegneria, invece di ostacolarli. Ogni modulo affronta una parte specifica del ciclo di vita della governance, e la loro integrazione è ciò che impedisce un ritorno al caos basato sui fogli di calcolo.

Analizziamo i moduli principali e le loro implicazioni pratiche per i team tecnici.

| GRC Capability | Core Function | Impact on Engineering & Product Teams |

|---|---|---|

| Governance & Policy Management | Centralises all internal policies and external regulations. Manages versions, owners, and links policies to technical controls. | Provides a definitive source for all rules. Eliminates ambiguity and searching through wikis for the latest data handling policy. |

| Risk Management | Creates a structured process to identify, assess, and mitigate risks, from infrastructure vulnerabilities to data privacy concerns. | Transforms risk assessment from subjective guesswork into a quantifiable process. Helps prioritise technical debt or security patches based on measured impact. |

| Compliance Management | Maps technical controls to specific legal and industry requirements (like GDPR or ISO 27001). Automates evidence collection. | Ends the repetitive, manual work of proving compliance. A single security control can be mapped to satisfy multiple audit requirements. |

| Audit Management | Streamlines the entire audit process, from planning and evidence gathering to tracking remediation of findings. | Drastically reduces the time engineers are diverted to support audits. Evidence is pre-organised and readily available, not buried in logs or screenshots. |

| Vendor Risk Management | Extends the internal risk framework to third-party suppliers, from SaaS tools to cloud providers and open-source libraries. | Ensures that a new API integration or marketing tool doesn’t introduce an unacceptable security vulnerability. Creates a repeatable process for vetting dependencies. |

Queste capacità non sono concetti aziendali astratti; hanno un impatto diretto e pratico su come i tuoi team costruiscono e operano il software.

Governance e gestione delle policy

Questa è la base. Il modulo di governance e gestione delle policy funge da repository definitivo per tutte le policy interne, le normative esterne e gli standard di settore. Più di un semplice archivio di file, è un database strutturato dove le policy sono controllate nelle versioni, assegnate a responsabili e collegate direttamente ai controlli tecnici che le applicano.

Per un’organizzazione software, qui è dove colleghi una policy interna di cifratura dei dati a riposo a una specifica implementazione architetturale. Per esempio, una regola che afferma “tutti i PII a riposo devono essere cifrati” può essere collegata direttamente alla configurazione AWS RDS che la applica, creando una linea chiara e tracciabile dalla policy alla prova. Per un approfondimento su questo approccio strutturato, consulta la nostra guida sulla scelta di un sistema di gestione documentale.

Gestione del rischio

Il modulo di risk management trasforma la valutazione del rischio da un esercizio basato sull’intuizione in un processo sistematico e guidato dai dati. Fornisce un framework per identificare, valutare e trattare i rischi su tutto il panorama tecnologico—dalle minacce aziendali a livello macro a una vulnerabilità specifica in una dipendenza software.

Un solido registro dei rischi ti permette di misurare il rischio con metriche coerenti (come probabilità e impatto), assegnare attività di remediation ai team giusti e tracciare gli sforzi di mitigazione. Questo sposta la gestione del rischio da un’attività periodica e di facciata a una disciplina continua e proattiva integrata nel tuo ciclo di sviluppo.

Per un CTO, questo fornisce una base oggettiva per il processo decisionale. Quando un team propone l’uso di una nuova libreria open-source, il modulo di rischio fornisce un workflow standard per valutare il suo profilo di sicurezza, la conformità delle licenze e il potenziale impatto sul sistema.

Gestione della compliance

Qui è dove politica e rischio convergono per dimostrare che stai operando come previsto. Il modulo di compliance management mappa i tuoi controlli tecnici ai requisiti specifici di regolamenti come GDPR, DORA o ISO 27001. Automatizza il compito doloroso e manuale di dimostrare che le tue salvaguardie tecniche soddisfano gli obblighi legali e contrattuali.

Considera uno scenario pratico per l’ingegneria:

- Mappare i controlli alle normative: Una piattaforma GRC può mappare un singolo controllo, come il tuo servizio di autenticazione utenti, a molteplici requisiti in GDPR (Articolo 32), PCI DSS e SOC 2 contemporaneamente. Questo approccio “testa una volta, soddisfa molti” elimina enormi quantità di lavoro ridondante.

- Automatizzare la raccolta delle evidenze: invece di chiedere agli ingegneri screenshot per dimostrare che una impostazione è corretta, il sistema può connettersi all’API del tuo provider cloud e recuperare automaticamente l’evidenza che i security group sono configurati come richiesto. Questo crea una traccia di audit senza intervento manuale.

Gestione degli audit e dei rischi dei fornitori

Il modulo di audit management riduce l’attrito degli audit interni ed esterni. Ti aiuta a pianificare gli audit, gestire i lavori sul campo, tracciare le evidenze e assicurare che i piani di remediation vengano eseguiti. Per gli auditor, fornisce un portale unico e organizzato per rivedere i controlli e le evidenze, accelerando l’intero processo.

Allo stesso modo, la gestione del rischio dei fornitori estende il tuo framework di governance alla tua supply chain. Fornisce workflow per valutare la sicurezza e la conformità dei fornitori terzi—che si tratti di un nuovo tool SaaS per il marketing o di un provider cloud critico. Questo è essenziale per evitare che una vulnerabilità in un servizio di terze parti diventi il tuo prossimo incidente di sicurezza.

Perché fogli di calcolo e silos sono un anti-pattern architetturale

Per molte aziende tecnologiche in crescita, l’approccio iniziale alla governance e alla compliance è un consueto patchwork di strumenti: fogli di calcolo per tracciare i rischi, drive condivisi per le policy e thread email per la gestione degli audit. All’inizio questo sembra pragmatico—è a basso costo e sfrutta strumenti esistenti.

Tuttavia, questo approccio non è gratuito. È una forma di debito tecnico che diventa esponenzialmente più costosa da risanare man mano che l’organizzazione scala.

Il problema fondamentale è che questi strumenti scollegati creano silos informativi. Il registro dei rischi in un foglio di calcolo non ha connessione con la checklist di compliance in un altro documento o con i risultati di audit sepolti in un’email vecchia. Questa frammentazione crea rischi enormi e spesso invisibili che emergono solo durante una crisi o un audit ad alto rischio.

L’effetto a cascata del GRC manuale

Prendiamo un caso comune: un team software deve conformarsi a un nuovo requisito di residenza dei dati ai sensi del GDPR. In un mondo GRC manuale, questo scatena una serie di attività scollegate. Qualcuno aggiorna un documento di policy, invia la nuova regola ai responsabili dell’ingegneria via email e inizia a monitorare l’implementazione in un foglio di calcolo.

Mesi dopo, un revisore chiede delle prove. Il responsabile della compliance scopre che il foglio di calcolo è obsoleto. L’ingegnere che ha implementato il controllo ha lasciato l’azienda, e non esiste evidenza documentata che colleghi la policy alla configurazione tecnica effettiva. Un’attività minore si è trasformata in una lacuna di compliance importante, richiedendo un’esercitazione d’emergenza generale per trovare le prove.

Questa è la realtà di default per i team che si affidano a processi manuali. I rischi più pericolosi di questo approccio sono:

- Dati obsoleti: Le informazioni in un foglio di calcolo sono già datate nel momento in cui vengono inserite. Non si ha mai una visione in tempo reale del proprio profilo di rischio, solo un’istantanea statica.

- Assenza di controllo delle versioni: Con più editor è quasi impossibile tracciare le modifiche, mantenere una catena di audit pulita o determinare chi ha approvato cosa.

- Raccolta manuale delle evidenze: Interrompere continuamente gli ingegneri per richiedere screenshot o esportazioni di log è un notevole spreco di produttività e una fonte di attrito tra i team.

- Incapacità di correlare i dati: Non si riesce a vedere come un rischio segnalato da un team impatti un obbligo di compliance di un altro. Connessioni critiche vengono perse finché non è troppo tardi.

Il caso di business per la centralizzazione

Passare dai fogli di calcolo a un software di governance, rischio e conformità dedicato è un investimento strategico nella resilienza aziendale. Un sistema GRC centralizzato fornisce una singola, affidabile fonte di verità in cui policy, rischi, controlli ed evidenze sono interconnessi, offrendo valore misurabile.

Automatizzando il monitoraggio dei controlli e la raccolta delle evidenze, una piattaforma GRC cambia radicalmente la dinamica degli audit. Invece di una corsa reattiva, gli audit diventano un processo pianificato e prevedibile basato su dati continuamente aggiornati. Questo riduce drasticamente i tempi di preparazione e i costi associati.

Questo cambiamento sta avvenendo a livello globale, soprattutto nei mercati IT in rapida crescita. La rapida digitalizzazione e regolamentazioni più stringenti stanno alimentando l’adozione del GRC. Ad esempio, in alcune regioni il 49% delle organizzazioni è passato dai fogli di calcolo a strumenti GRC automatizzati. Queste piattaforme offrono fino al 53% di accuratezza in più nella reportistica di compliance e aiutano a unificare i controlli di cybersecurity — una necessità critica visto che il 58% delle soluzioni GRC ora integra moduli per il rischio cyber. Puoi vedere come l’adozione del software GRC sta crescendo nelle regioni IT ad alta crescita per ulteriori dati.

Per un CTO o un responsabile di prodotto, il ROI è chiaro. Si misura in riduzione delle parcelle di audit, cicli di compliance più rapidi e meno ore sprecate dai tuoi asset più preziosi: gli ingegneri. Soprattutto, fornisce dati di rischio accurati e in tempo reale, imprescindibili per prendere decisioni tecniche e di business solide.

Come scegliere il software GRC: la checklist di un architetto

La scelta di una piattaforma software di governance, rischio e conformità (GRC) è una decisione architetturale critica. È facile lasciarsi distrarre da dashboard lucide e lunghe liste di funzionalità, ma la vera prova è quanto bene la soluzione si integri con l’ecosistema e i workflow di ingegneria esistenti.

Uno strumento che appare impressionante ma costringe i team a inserire i dati manualmente o a cambiare contesto diventerà rapidamente software inutilizzato. Il giusto software GRC dovrebbe sembrare un’estensione naturale del tuo stack tecnologico, non un onere di compliance aggiunto. Una scelta ingenua basata solo sul costo di licenza ignora il costo totale di proprietà (TCO), che include ore di ingegneria per l’integrazione, manutenzione continua e perdita di produttività dovuta a processi inefficienti.

1. Dare priorità a un’architettura API-first

Per qualsiasi piattaforma GRC moderna, un’architettura API-first è imprescindibile. Questo significa che il software è stato progettato intorno alle sue API fin dall’inizio, garantendo che ogni funzione disponibile nell’interfaccia utente sia anche accessibile programmaticamente. Questa è la chiave per sbloccare integrazioni personalizzate e workflow automatizzati che offrono valore reale.

Quando valuti una soluzione, poni domande dirette sulla sua API:

- Completezza: Ogni funzionalità, inclusa la reportistica e la gestione utenti, è esposta tramite API? Oppure ci sono lacune che ti costringeranno a tornare a processi manuali?

- Qualità della documentazione: La documentazione API è chiara, completa e ben mantenuta? Una documentazione scarsa è un grande segnale d’allarme per le sfide di integrazione future.

- Autenticazione e limiti di richiesta: Usa standard moderni di autenticazione come OAuth 2.0? I limiti di richiesta sono pratici per le tue esigenze di automazione?

Un approccio API-first ti permette di adattare lo strumento ai tuoi processi, e non il contrario. È la base per trattare il GRC come codice.

2. Esaminare attentamente le capacità di automazione e integrazione

La promessa centrale del software GRC è eliminare il lavoro manuale. I criteri di selezione dovrebbero dare grande peso alla capacità della piattaforma di automatizzare la raccolta delle evidenze direttamente dal tuo ambiente tecnico. L’obiettivo è rendere la compliance un processo continuo e automatizzato in background, non un’esercitazione periodica d’emergenza.

Cerca integrazioni native con gli strumenti che i tuoi team di ingegneria usano quotidianamente:

- Provider cloud: Connettori diretti per AWS, Azure e GCP sono requisiti di base. Lo strumento dovrebbe monitorare automaticamente configurazioni come ruoli IAM, gruppi di sicurezza e impostazioni di crittografia.

- Strumenti di sviluppo: Integrazioni con Jira, GitHub o GitLab ti consentono di collegare attività di compliance e rischi direttamente ai ticket di sviluppo e ai commit di codice, creando una traccia di audit senza interruzioni.

- Scanner di sicurezza: La piattaforma deve essere in grado di ingerire i risultati da scanner di vulnerabilità e strumenti di analisi statica per centralizzare la gestione del rischio e monitorare le attività di remediation.

La vera forza di una piattaforma si misura dalla sua capacità di raccogliere prove senza intervento umano. Se la risposta di un fornitore alla raccolta delle evidenze è “usa la nostra funzione di importazione da foglio di calcolo”, è un chiaro segnale che il loro strumento perpetuerà il lavoro manuale, non lo eliminerà.

3. Valuta la configurabilità e l’adeguamento dei workflow

Infine, il miglior software GRC è altamente configurabile. La tua organizzazione ha una propria propensione al rischio, workflow di compliance e esigenze di reporting uniche. Una soluzione universale creerà inevitabilmente attriti.

Valuta quanto facilmente è possibile personalizzare matrici di valutazione del rischio, framework di controllo e workflow di approvazione senza codice personalizzato esteso. Questo è particolarmente critico per aziende con esigenze regolamentari specializzate o per chi sta costruendo sistemi di IA innovativi che richiedono modelli di governance su misura. La piattaforma deve essere sufficientemente flessibile da adattarsi man mano che la tua azienda e il panorama normativo evolvono.

La vera configurabilità ti consente di costruire un sistema GRC che si adatti con precisione alla tua realtà operativa, assicurando che venga utilizzato e che offra valore a lungo termine.

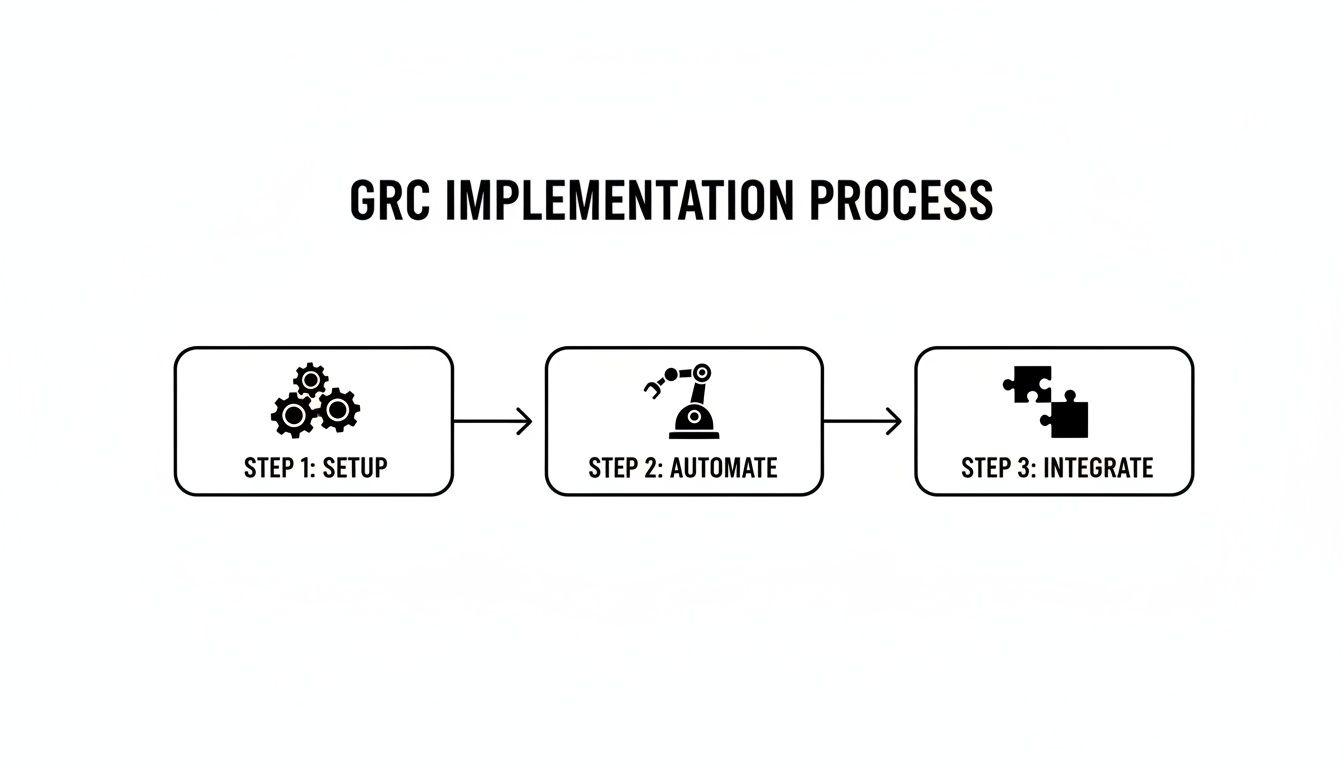

Una roadmap a fasi per l’implementazione del GRC

Il rollout di un software di governance, rischio e conformità non è un evento “big bang”. Tentare di risolvere ogni problema di governance in una volta sola è una ricetta classica per il fallimento, creando complessità schiacciante, frustrando i team di ingegneria e bloccando il progetto prima che fornisca qualsiasi valore.

Un approccio pragmatico rispecchia lo sviluppo software moderno: implementare in fasi chiare, erogare in modo incrementale e ottenere consenso a ogni passo. Iniziando con un’area ad alto impatto, puoi dimostrare valore rapidamente, creare slancio e affinare il processo prima di scalare in tutta l’organizzazione.

Fase 1: Configurazione di base e centralizzazione delle policy

La prima fase riguarda la costruzione di una solida fondazione. L’obiettivo è spostare i documenti di governance centrali da cartelle disperse a un unico repository strutturato all’interno della piattaforma GRC. Non si tratta solo di caricare e dimenticare; si tratta di mappare le relazioni tra le policy, i loro proprietari e le unità di business che influenzano.

Seleziona un’area in cui il dolore operativo è elevato e dove è possibile ottenere una vittoria rapida. Buoni candidati includono:

- Conformità al GDPR: Mappa le tue politiche di protezione dei dati agli articoli del GDPR e collegale ai sistemi che trattano dati personali.

- Gestione del rischio dei fornitori: Formalizza come esegui l’onboarding e la valutazione degli strumenti di terze parti, specialmente quelli che trattano informazioni sensibili dei clienti.

- Preparazione per ISO 27001: Inizia a documentare i tuoi controlli di sicurezza e a mapparli rispetto ai requisiti dello standard.

Concentrandoti su un singolo dominio, puoi ottenere una vittoria rapida e visibile. Centralizzare le policy crea chiarezza immediata e stabilisce la piattaforma GRC come fonte unica di verità, ponendo fine al caos delle versioni di documenti in conflitto.

Questa fase stabilisce anche modelli riutilizzabili per futuri rollout. Coinvolgere gli stakeholder chiave, come un Program Management Officer che guida iniziative strategiche, garantisce l’allineamento con obiettivi aziendali più ampi.

Fase 2: Monitoraggio automatizzato dei controlli e valutazione del rischio

Con una base di policy centralizzata, la fase successiva è darle vita tramite l’automazione. Questo comporta collegare il tuo software di governance, rischio e conformità al tuo ambiente tecnico live per attivamente ridurre il carico manuale sui team di ingegneria.

Ad esempio, invece di chiedere a un ingegnere uno screenshot per dimostrare che un database è cifrato, configuri lo strumento GRC per interrogare direttamente l’API del provider cloud. Lo strumento verifica la configurazione e registra automaticamente l’evidenza, creando una traccia di audit affidabile senza alcuno sforzo umano.

Il settore IT nordamericano, con una quota globale del 41% del mercato GRC, ha ottenuto qui notevoli benefici. Automatizzando i controlli di routine, le aziende hanno ridotto lo sforzo manuale negli audit in media del 46%, liberando tempo ingegneristico critico. Puoi saperne di più su come le aziende IT nordamericane sfruttano l’automazione GRC per gestire richieste normative complesse.

Fase 3: Integrazioni avanzate e governance dell’IA

La fase finale trasforma la piattaforma GRC nel sistema nervoso centrale di tutte le attività di rischio e compliance. Questo significa costruire integrazioni più profonde e prepararsi alle sfide emergenti come la governance dell’IA.

Pattern architetturali comuni in questa fase includono:

- Notifiche basate su webhook: Configura la piattaforma GRC per inviare avvisi in tempo reale a strumenti come Slack o Microsoft Teams quando viene identificato un rischio ad alta priorità o un controllo fallisce.

- Connettori personalizzati: Costruisci integrazioni su misura per i tuoi sistemi interni proprietari, assicurando che nessuna parte dello stack tecnologico operi al di fuori del framework di governance.

- Integrazione con la pipeline CI/CD: Inserisci i controlli GRC direttamente nella tua pipeline di deployment. Ad esempio, una pipeline potrebbe interrogare lo strumento GRC per confermare che un nuovo servizio abbia una valutazione del rischio approvata prima di consentire il deploy in produzione.

Questo percorso a fasi trasforma l’implementazione del GRC da un progetto monolitico e ad alto rischio in un processo gestibile e orientato al valore.

Misurare il successo ed evitare gli errori comuni

Adottare un software di governance, rischio e conformità è un impegno architetturale significativo. Il suo successo non dovrebbe essere misurato da una vaga sensazione di essere “più organizzati”, ma da metriche concrete che contano per i leader di ingegneria e prodotto.

Un’implementazione GRC di successo riduce gli attriti e crea valore tangibile. Una scorretta aggiunge un ulteriore livello di burocrazia. Il test del fuoco è semplice: il sistema riduce il lavoro manuale, migliora la visibilità e rafforza il tuo profilo di rischio?

Definire e misurare il successo

Per giustificare l’investimento, monitora metriche che si collegano direttamente all’efficienza dell’ingegneria e alla riduzione del rischio. Concentrati sui KPI che raccontano una storia reale:

- Tempo per essere pronti per un audit: Quante ore di lavoro ingegneristico vengono spese per prepararsi a un audit? Un’implementazione riuscita dovrebbe ridurre drasticamente questo numero attraverso la raccolta automatizzata e continua delle evidenze.

- Percentuale di controlli automatizzati: Monitora il rapporto tra controlli tecnici monitorati automaticamente e quelli manuali. Questa è una misura diretta della riduzione del lavoro ripetitivo per gli ingegneri e dovrebbe aumentare nel tempo.

- Tempo medio di risoluzione (MTTR) per i guasti dei controlli: Quanto rapidamente il tuo team può rilevare e correggere un problema di conformità, come un gruppo di sicurezza configurato in modo errato? Uno strumento GRC integrato dovrebbe ridurre significativamente questo tempo di ciclo.

Al contrario, evita metriche di vanità come “numero di rischi registrati” o “policy nel sistema.” Questi valori sono facilmente manipolabili e non dicono se l’organizzazione è più sicura o più efficiente.

Insidie comuni nell’implementazione e come evitarle

Anche il miglior strumento fallirà se l’implementazione è difettosa. La maggior parte degli errori è prevedibile e deriva dal trattare il GRC come un progetto una tantum invece che come una disciplina operativa continua.

Questo flusso di processo mostra le fasi fondamentali di un’implementazione sana e iterativa.

L’intuizione chiave è che configurazione, automazione e integrazione non sono una sequenza lineare ma attività continue e sovrapposte che devono essere riviste. Conoscere le insidie comuni è il modo migliore per evitarle.

Insidie nell’implementazione del GRC e strategie di mitigazione

| Common Pitfall | Description of Risk | Mitigation Strategy |

|---|---|---|

| Treating GRC as a One-Off Project | The biggest mistake is viewing GRC adoption as a task with a start and end date. Compliance is never “done.” Regulations change, architectures evolve, and new risks emerge constantly. | Adopt a continuous improvement mindset. Treat your GRC platform like any other critical software—it needs ongoing maintenance, refinement, and regular reviews to identify new automation opportunities. |

| Neglecting Engineering Buy-In | If engineers see the GRC tool as a top-down mandate that creates more work, they will resist it. Without their active support, meaningful automation and integration into core dev workflows is impossible. | Involve engineers from day one. Frame the GRC platform as a tool to ridurre il loro carico di lavoro and shield them from audit distractions. Give them ownership of automating controls and connecting the platform to their CI/CD pipeline. |

| Choosing a Tool That Fights Your Architecture | A GRC solution with a poor API, few integrations, or a rigid structure is a recipe for failure. It will force your teams into manual workarounds, defeating the purpose of the investment. | Prioritise API-first design and proven integrations during selection. Run a proof-of-concept (PoC) to confirm the tool can connect to your critical systems (cloud provider, code repos, security scanners) and adapt to your workflows. |

Prevedere queste insidie ti permette di costruire una pratica GRC che rafforza la tua organizzazione invece di limitarsi a spuntare una voce.

Domande frequenti sul software GRC

È naturale che i responsabili tecnici e di prodotto siano scettici riguardo al software per governance, rischio e conformità. Un investimento di questa portata deve offrire un valore concreto che giustifichi costi e sforzi. Ecco risposte dirette alle domande più comuni.

Possiamo costruire un sistema GRC internamente?

La decisione build-versus-buy è comune, ma costruire un sistema GRC internamente è una trappola per la maggior parte delle organizzazioni. Non si tratta solo di creare qualche flusso di lavoro su un database; ti stai impegnando a costruire e mantenere perennemente un prodotto complesso che deve tenere il passo con un’ondata di nuove normative come DORA e NIS2.

Un sistema sviluppato in casa significa che il tuo team possiede l’intero ciclo di vita, inclusi:

- Una libreria di contenuti: Monitorare costantemente, interpretare e aggiornare decine di quadri normativi e standard di settore. È un lavoro a tempo pieno.

- Manutenzione del motore dei workflow: La logica per le valutazioni del rischio, i test dei controlli e le tracce di audit richiede un affinamento continuo man mano che l’azienda evolve.

- Sviluppo di integrazioni: Costruire e mantenere connettori per l’intero stack tecnologico (piattaforme cloud, scanner di sicurezza, pipeline CI/CD) è un costo ingegneristico massiccio e continuo.

Acquistare una soluzione GRC scarica questo onere di manutenzione. Scambi un certo livello di personalizzazione per una piattaforma mantenuta aggiornata da esperti dedicati. La vera scelta riguarda il focus strategico: vuoi che i tuoi ingegneri costruiscano software per la conformità o il tuo prodotto core?

Come si integra il software GRC con il nostro stack tecnologico?

Le piattaforme GRC moderne sono progettate per essere connesse, non isolate. Un’architettura solida e API-first dovrebbe essere un criterio di selezione non negoziabile. L’obiettivo è tessere la piattaforma GRC nel tessuto ingegneristico esistente.

Punti di integrazione comuni includono:

- Pipeline CI/CD: Configura la tua pipeline per interrogare lo strumento GRC, per esempio per bloccare una distribuzione se un servizio non ha completato la sua valutazione del rischio obbligatoria.

- Strumenti di sicurezza: La piattaforma può acquisire i risultati di scanner di vulnerabilità e strumenti di analisi statica, centralizzando i rischi di sicurezza e creando attività di rimedio verificabili all’interno del framework GRC.

- Fornitori cloud (AWS, Azure, GCP): È qui che l’automazione offre un valore enorme. Lo strumento GRC può interrogare le API cloud per verificare regole dei gruppi di sicurezza, impostazioni di crittografia e policy IAM, trasformando la raccolta manuale delle evidenze in un processo automatizzato e continuo.

Questo trasforma il GRC da uno strumento di reporting passivo in una parte operativa attiva della tua infrastruttura.

Qual è una timeline tipica di implementazione?

Un rollout “big bang” è una ricetta per il fallimento. Un’implementazione GRC di successo è un percorso a fasi. Per un’azienda tecnologica di medie dimensioni, una timeline realistica si sviluppa nell’arco di diversi mesi:

- Mesi 1-2 (Fase 1): Inizia in piccolo. Concentrati su un’area ad alto impatto come la Gestione del rischio dei fornitori o la conformità al GDPR. Usa questa fase per impostare le policy di base, definire i flussi di lavoro iniziali e formare gli stakeholder chiave.

- Mesi 3-5 (Fase 2): Dimostra il valore dell’automazione. Connetti la piattaforma al tuo provider cloud principale e a uno o due strumenti di sicurezza chiave. Questo mostra la potenza della raccolta automatica delle evidenze e crea slancio.

- Mesi 6+ (Fase 3): Espandi e approfondisci. Distribuisci la piattaforma ad altre unità aziendali e costruisci integrazioni più avanzate, come collegarla alla pipeline CI/CD o ai cataloghi di servizio interni.

Questo approccio incrementale fornisce rapidamente valore, facilita l’adozione e assicura che la piattaforma risolva i problemi per cui è stata concepita.

Presso Devisia, crediamo che una governance solida sia una scelta architetturale, non un ripensamento. Aiutiamo le aziende a costruire prodotti digitali affidabili e sistemi abilitati all’IA con manutenibilità e conformità integrate fin dal primo giorno. Se vuoi trasformare la visione del tuo business in una soluzione software resiliente e scalabile, scopri come possiamo aiutarti su https://www.devisia.pro.